Слайд 2Тема 2. Сертификация средств защиты и защита программ и данных

Занятие 2/11. Лабораторная

работа

Тема:

Разработка элементов защиты программ от отладки и дизассемблирования

Учебные вопросы:

Исследование защиты программ от отладчика

Исследование защиты программ от дизассемблера

Анализ алгоритмов функционирования программ

Слайд 3Литература

Основная

1. Программно-аппаратные средства обеспечения информационной безопасности. В 2 ч. Ч. 1. Защита от

разрушающих программных средств : пособие / А. Г. Мацкевич, С. В. Снигирев, Д. А. Свечников. – Орёл : Академия ФСО России, 2011. – 141 с.

2. Программно-аппаратные средства обеспечения информационной безопасности. В 2 ч. Ч. 2. Методы и средства локальной защиты ПЭВМ / А. В. Козачок [и др.]. – Орёл : Академия ФСО России, 2015. – 143 с.

3. Методы и протоколы аутентификации: пособие: в 2 ч. Ч. 1 / Д. Е. Шугуров [и др.]. – Орел : Академия ФСО России, 2013. – 219.

Дополнительная

1. Защита программ и данных: учеб. пособие для студ. учреждений высш. проф. образования / В. Г. Проскурин. – М.: Издательский центр «Академия», 2011. – 208 с. – (Сер. Бакалавриат).

2. В.Г. Проскурин и др. Программно-аппаратные средства обеспечения информационной безопасности. Защита в операционных системах: Учеб. Пособие для ВУЗов. – М.: Радио и связь, 2000. – 168 с.

Слайд 4Цели занятия

Закрепить практические навыки разработки внедряемых механизмов защиты в программное обеспечение

Закрепить

навыки исследования системы защиты программного обеспечения

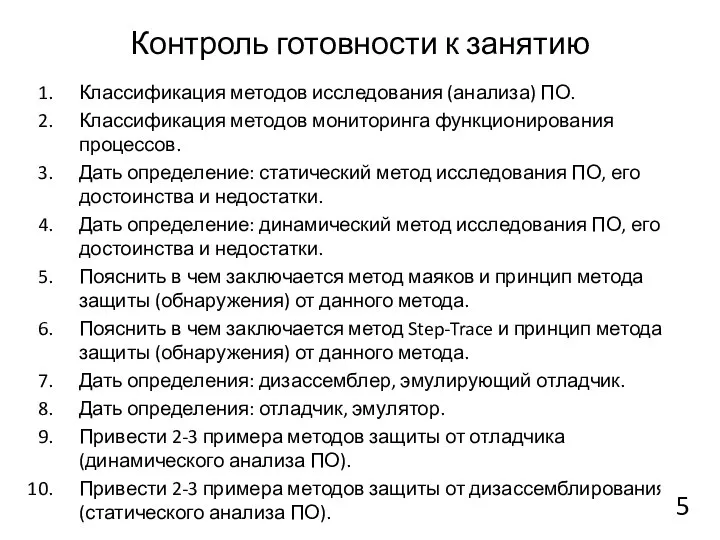

Слайд 5Контроль готовности к занятию

Классификация методов исследования (анализа) ПО.

Классификация методов мониторинга функционирования процессов.

Дать

определение: статический метод исследования ПО, его достоинства и недостатки.

Дать определение: динамический метод исследования ПО, его достоинства и недостатки.

Пояснить в чем заключается метод маяков и принцип метода защиты (обнаружения) от данного метода.

Пояснить в чем заключается метод Step-Trace и принцип метода защиты (обнаружения) от данного метода.

Дать определения: дизассемблер, эмулирующий отладчик.

Дать определения: отладчик, эмулятор.

Привести 2-3 примера методов защиты от отладчика (динамического анализа ПО).

Привести 2-3 примера методов защиты от дизассемблирования (статического анализа ПО).

Слайд 6Исследование защиты программ от отладчика

Исследование защиты программ от дизассемблера

Анализ алгоритмов функционирования программ

Учебные

вопросы

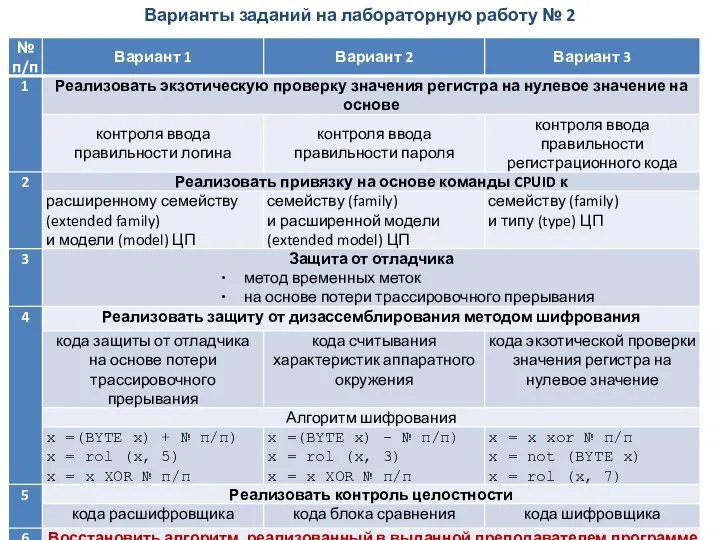

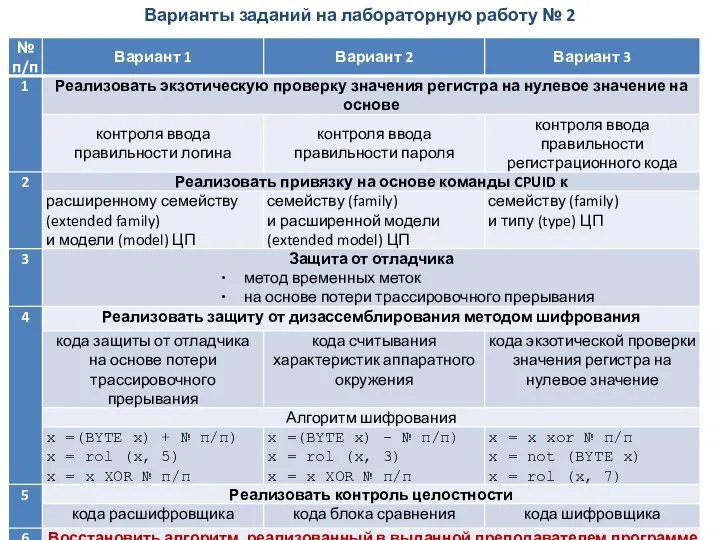

Слайд 7Варианты заданий на лабораторную работу № 2

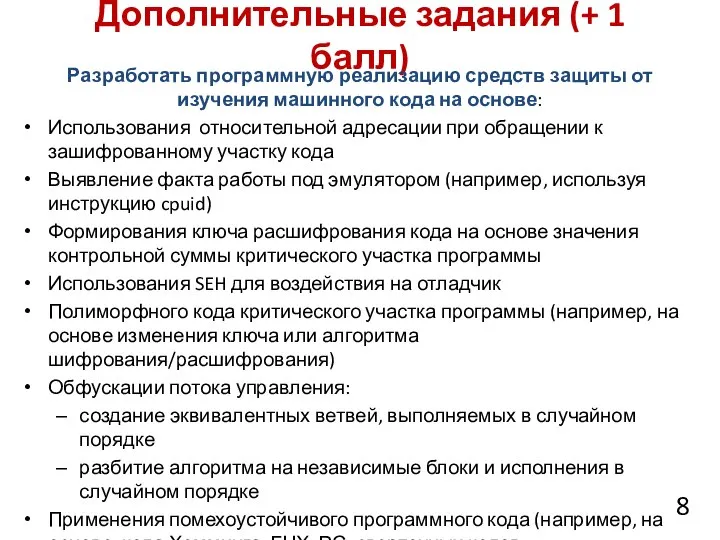

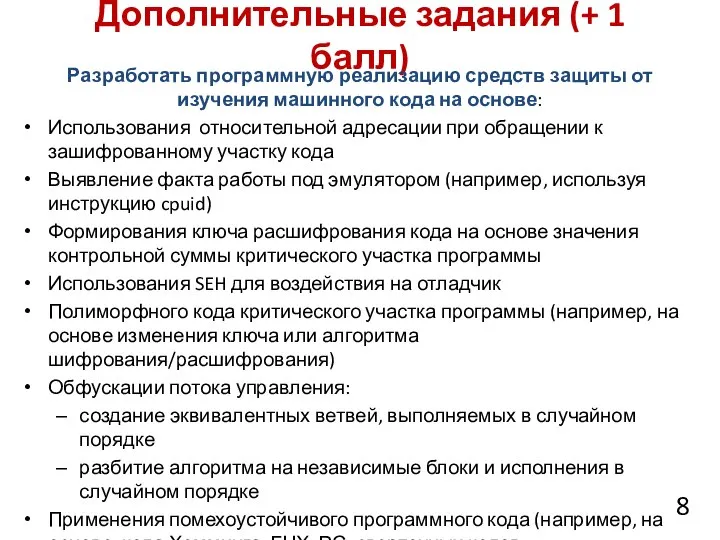

Слайд 8Дополнительные задания (+ 1 балл)

Разработать программную реализацию средств защиты от изучения машинного

кода на основе:

Использования относительной адресации при обращении к зашифрованному участку кода

Выявление факта работы под эмулятором (например, используя инструкцию cpuid)

Формирования ключа расшифрования кода на основе значения контрольной суммы критического участка программы

Использования SEH для воздействия на отладчик

Полиморфного кода критического участка программы (например, на основе изменения ключа или алгоритма шифрования/расшифрования)

Обфускации потока управления:

создание эквивалентных ветвей, выполняемых в случайном порядке

разбитие алгоритма на независимые блоки и исполнения в случайном порядке

Применения помехоустойчивого программного кода (например, на основе кода Хемминга, БЧХ, РС, сверточных кодов

Слайд 9Отчетные материалы, сроки их представления и защиты

Задание на лабораторную работу

Листинг разработанного приложения

Срок

защиты лабораторной работы –

в течение недели после её проведения

Слайд 10ВОПРОСЫ ПО ЗАНЯТИЮ?

ЗАДАНИЕ НА САМОСТОЯТЕЛЬНУЮ ПОДГОТОВКУ

Подготовить отчет по лабораторной работе

Повторить пройденный материал

по теме № 2, изучить рекомендованную литературу

Защитить результаты лабораторной работы в установленные сроки

Правила оформления компьютерных презентаций

Правила оформления компьютерных презентаций Проверки моделей и чертежей Siemens PLM Software

Проверки моделей и чертежей Siemens PLM Software Состав вычислительной системы (лекция 1)

Состав вычислительной системы (лекция 1) Новая функциональность

Новая функциональность PowerPoint. Сабақ тақырыбы/Обобщающий урок по предмету информатика

PowerPoint. Сабақ тақырыбы/Обобщающий урок по предмету информатика Презентация на тему Передача информации

Презентация на тему Передача информации  Ресурс для поисков источников информации и тем Pressfeed

Ресурс для поисков источников информации и тем Pressfeed Спрашивай взрослых

Спрашивай взрослых Номинанты в библиотеку проектировщика

Номинанты в библиотеку проектировщика Лекция 3 - Массивы и указатели

Лекция 3 - Массивы и указатели База данных как модель предметной области

База данных как модель предметной области Blu-ray Disc

Blu-ray Disc Минимальные требования безоапасности

Минимальные требования безоапасности Презентация на тему Технологии обработки числовых данных

Презентация на тему Технологии обработки числовых данных  Локальные компьютерные сети

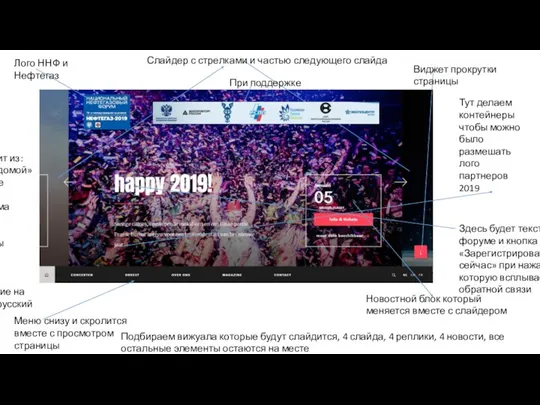

Локальные компьютерные сети Лого ННФ и Нефтегаз. ТЗ дизайн

Лого ННФ и Нефтегаз. ТЗ дизайн Информатика и Логика

Информатика и Логика Вычислительные системы, сети и телекоммуникации

Вычислительные системы, сети и телекоммуникации Организация сетевого сотрудничества как форма медиаобразования

Организация сетевого сотрудничества как форма медиаобразования Работа школьных библиотек в режиме самоизоляции

Работа школьных библиотек в режиме самоизоляции YouTube TikTok

YouTube TikTok Программирование на языке Pascal

Программирование на языке Pascal Классификация информационных систем. Домен решений (Solution Domains)

Классификация информационных систем. Домен решений (Solution Domains) Современные электронные СМИ

Современные электронные СМИ Справочная литература

Справочная литература Работы с закладными кабелями на сети ШПД

Работы с закладными кабелями на сети ШПД Teams pad

Teams pad Введение в блокчейн

Введение в блокчейн