Содержание

- 2. Протокол

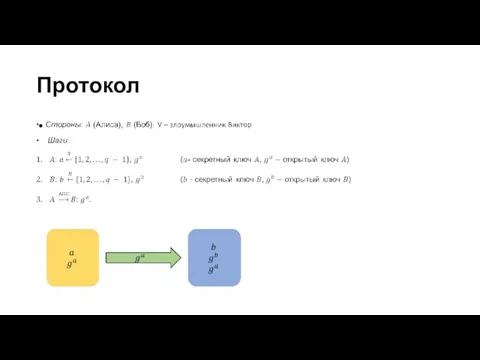

- 3. Протокол

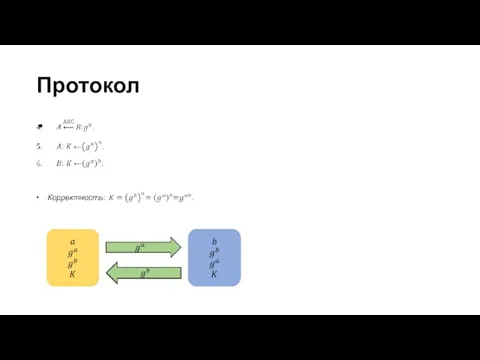

- 4. Протокол

- 5. Противник

- 6. Сложность

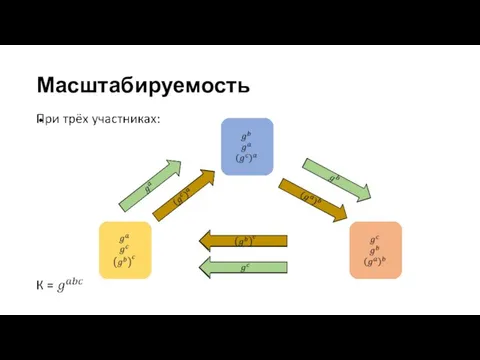

- 7. Масштабируемость

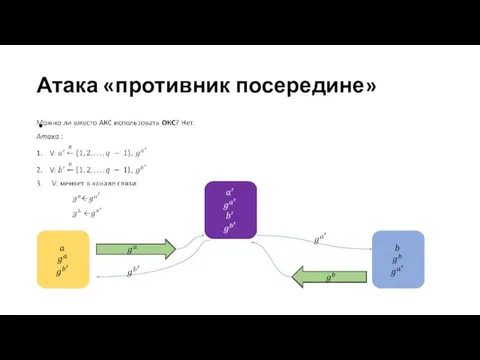

- 8. Атака «противник посередине»

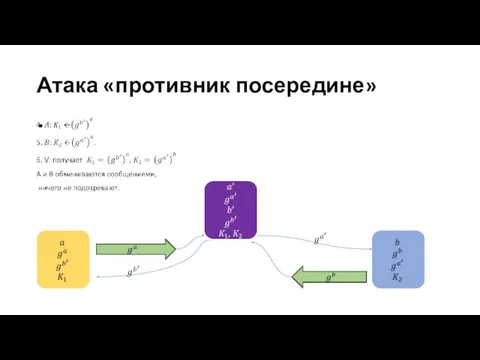

- 9. Атака «противник посередине»

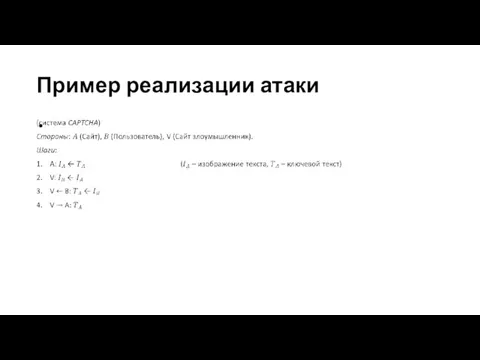

- 10. Пример реализации атаки

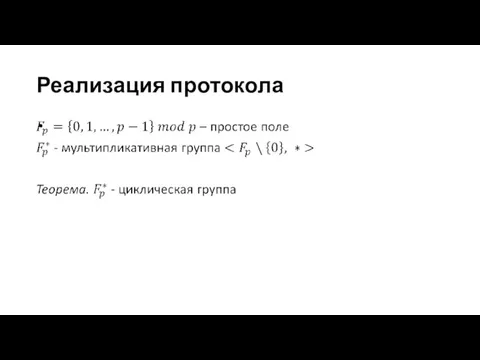

- 11. Реализация протокола

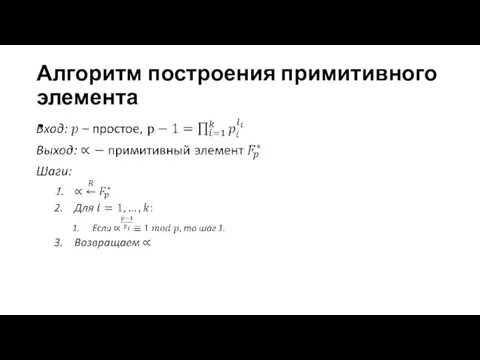

- 12. Алгоритм построения примитивного элемента

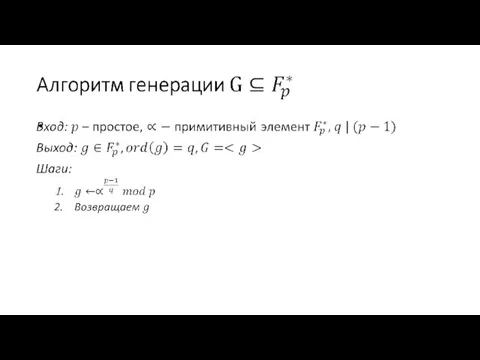

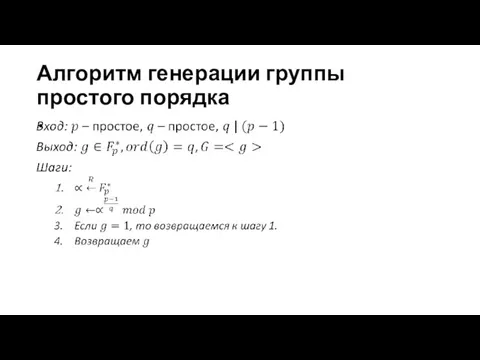

- 14. Алгоритм генерации группы простого порядка

- 16. Скачать презентацию

Виды текстовых процессоров и их возможности. Основные элементы. Тема №13

Виды текстовых процессоров и их возможности. Основные элементы. Тема №13 Оформление проекта

Оформление проекта Архитектура компьютера

Архитектура компьютера Руководство по использованию активов в сети Ethereum через платформу Flamingo

Руководство по использованию активов в сети Ethereum через платформу Flamingo Сберкласс

Сберкласс Обзор инфлюенсеров в социальных сетях

Обзор инфлюенсеров в социальных сетях Оплата курсов подготовки водителей

Оплата курсов подготовки водителей Storage Box Use Cases

Storage Box Use Cases УТП, техники копирайтинга

УТП, техники копирайтинга Локальные и глобальные сети. Лекция 10-11

Локальные и глобальные сети. Лекция 10-11 Фрактальная графика

Фрактальная графика Языки программирования

Языки программирования Мир науки и техники. Книги Килемарской детской библиотеки

Мир науки и техники. Книги Килемарской детской библиотеки Массива. Одномерные массивы

Массива. Одномерные массивы Построение 3D-моделей с помощью информационных систем. 3D- печать. Практическая работа №4

Построение 3D-моделей с помощью информационных систем. 3D- печать. Практическая работа №4 Синий экран смерти BSoD

Синий экран смерти BSoD Как работает жесткий диск

Как работает жесткий диск Развитие вычислительной техники

Развитие вычислительной техники Формирование организационной структуры в области информатизации. (Тема 3)

Формирование организационной структуры в области информатизации. (Тема 3) Создание компьютерной игры

Создание компьютерной игры Презентация на тему Линейный алгоритм

Презентация на тему Линейный алгоритм  Инструмент для создания цветовых комбинаций на базе исходного изображения

Инструмент для создания цветовых комбинаций на базе исходного изображения Бесплатный курс по созданию авторского видео на компьютере для начинающих пользователей

Бесплатный курс по созданию авторского видео на компьютере для начинающих пользователей Аппаратная реализация компьютера

Аппаратная реализация компьютера Основные этапы развития информационного общества

Основные этапы развития информационного общества Информационные технологии: понятие, виды информационных технологий

Информационные технологии: понятие, виды информационных технологий Моя профессия – оператор ЭВМ

Моя профессия – оператор ЭВМ Лабиринт. Мини-игра

Лабиринт. Мини-игра