Содержание

- 2. Анализ Рисков и потерь

- 3. Проблемы ИБ Утечка данных от Курсантов Безопасность информационной базы, наличие уязвимости Система индефикации курсантов(сечатка глаза, рук)

- 4. Технические средства защиты информации Группа технических средств защиты информации совмещает аппаратные и программные средства. Основные: резервное

- 5. Защиты базы данных от несанкционированного доступа Доступ в такие базы данных может быть ограничен. Для этого

- 6. Система разграничения прав доступа должна выполнять следующие функции: блокировать доступ незарегистрированных пользователей в систему. С этой

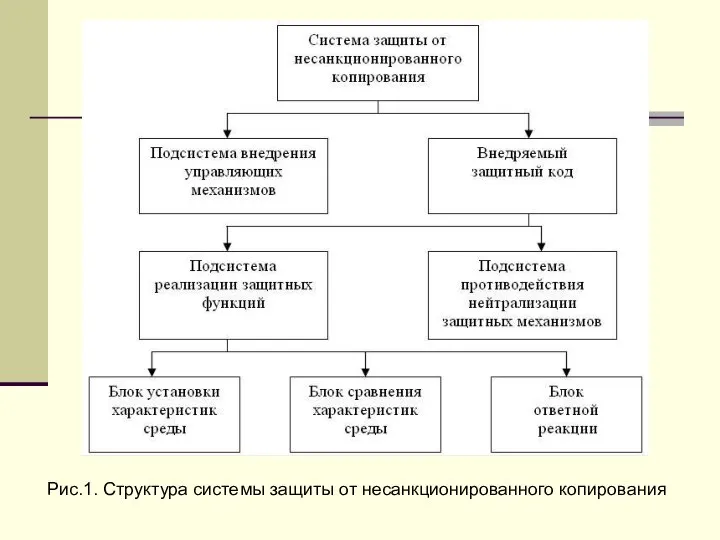

- 7. Рис.1. Структура системы защиты от несанкционированного копирования

- 8. Подсистема внедрения управляющих механизмов представляет собой комплекс программных средств, предназначенный для подключения внедряемого защитного кода к

- 9. Решение проблем ИБ

- 11. Скачать презентацию

Объект и его свойства

Объект и его свойства Компьютерный дизайн. Цветовые модели

Компьютерный дизайн. Цветовые модели Создание многоуровневого списка Учитель информатики МАОУ "СОШ №55" г. Пермь Бадьина Лариса Ивановна

Создание многоуровневого списка Учитель информатики МАОУ "СОШ №55" г. Пермь Бадьина Лариса Ивановна Многопоточность

Многопоточность Компьютерная графика. Растровая графика

Компьютерная графика. Растровая графика Технические средства обучения

Технические средства обучения Проблемы надёжности и безопасности хранения и передачи информации

Проблемы надёжности и безопасности хранения и передачи информации Taksonomia celów określenie wieloznaczne

Taksonomia celów określenie wieloznaczne ИКТ в области искусства

ИКТ в области искусства Учебник Паскаль

Учебник Паскаль Интернет сервисы, используемые банком при проверке сведений, полученных от клиентов при идентификации

Интернет сервисы, используемые банком при проверке сведений, полученных от клиентов при идентификации Измерение информации

Измерение информации Основа верстки. Разметка и стилизация

Основа верстки. Разметка и стилизация Конструирование, как разновидность моделирования

Конструирование, как разновидность моделирования Компьютерная графика

Компьютерная графика Структура программы в Pascal. Раздел описаний begin. Раздел операторов end

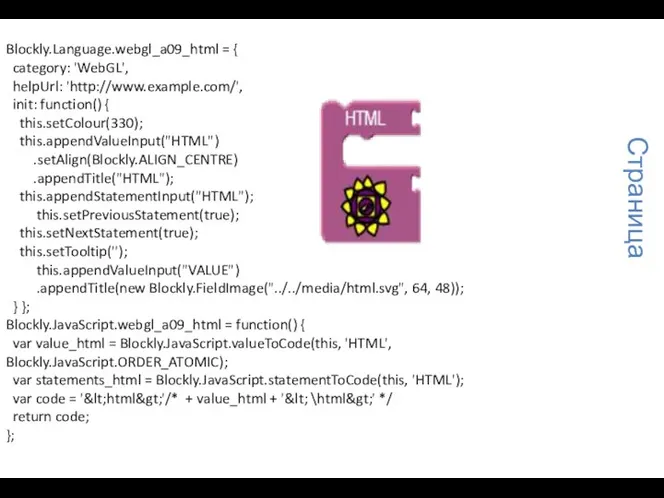

Структура программы в Pascal. Раздел описаний begin. Раздел операторов end Blockly

Blockly Поиск информации. Программные поисковые системы

Поиск информации. Программные поисковые системы Презентация на тему Технология обработки текстовой информации

Презентация на тему Технология обработки текстовой информации  Kurilka Gutenberga

Kurilka Gutenberga Технологии глобальных сетей

Технологии глобальных сетей Единицы измерения информации

Единицы измерения информации Искусственный интеллект. Лекции 6, 7

Искусственный интеллект. Лекции 6, 7 Цвет в компьютерной графики

Цвет в компьютерной графики Профессия Блогера

Профессия Блогера Защита корпоративных ресурсов в эпоху недоверенных клиентских устройств

Защита корпоративных ресурсов в эпоху недоверенных клиентских устройств Barbershop - Old Schol Новый промо-сайт. Микроанимация элементов Загрузка страниц Переходы Эффекты

Barbershop - Old Schol Новый промо-сайт. Микроанимация элементов Загрузка страниц Переходы Эффекты Информационные системы

Информационные системы