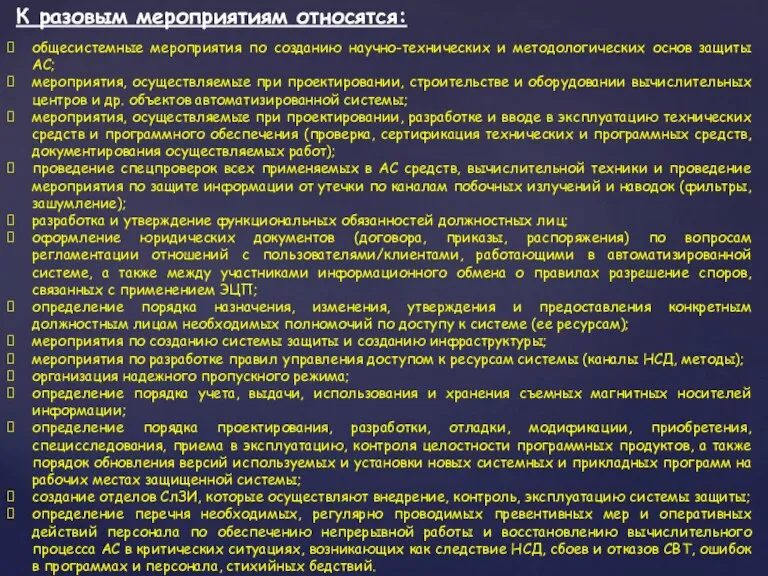

проектировании, строительстве и оборудовании вычислительных центров и др. объектов автоматизированной системы;

мероприятия, осуществляемые при проектировании, разработке и вводе в эксплуатацию технических средств и программного обеспечения (проверка, сертификация технических и программных средств, документирования осуществляемых работ);

проведение спецпроверок всех применяемых в АС средств, вычислительной техники и проведение мероприятия по защите информации от утечки по каналам побочных излучений и наводок (фильтры, зашумление);

разработка и утверждение функциональных обязанностей должностных лиц;

оформление юридических документов (договора, приказы, распоряжения) по вопросам регламентации отношений с пользователями/клиентами, работающими в автоматизированной системе, а также между участниками информационного обмена о правилах разрешение споров, связанных с применением ЭЦП;

определение порядка назначения, изменения, утверждения и предоставления конкретным должностным лицам необходимых полномочий по доступу к системе (ее ресурсам);

мероприятия по созданию системы защиты и созданию инфраструктуры;

мероприятия по разработке правил управления доступом к ресурсам системы (каналы НСД, методы);

организация надежного пропускного режима;

определение порядка учета, выдачи, использования и хранения съемных магнитных носителей информации;

определение порядка проектирования, разработки, отладки, модификации, приобретения, специсследования, приема в эксплуатацию, контроля целостности программных продуктов, а также порядок обновления версий используемых и установки новых системных и прикладных программ на рабочих местах защищенной системы;

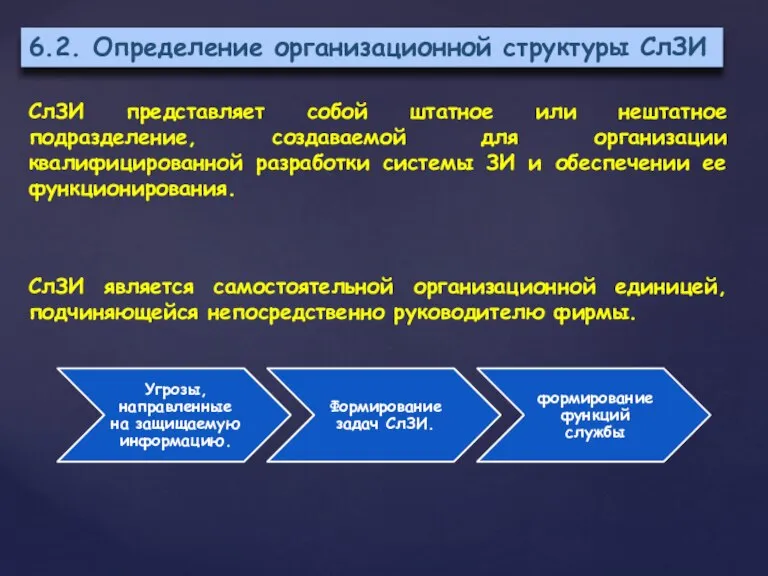

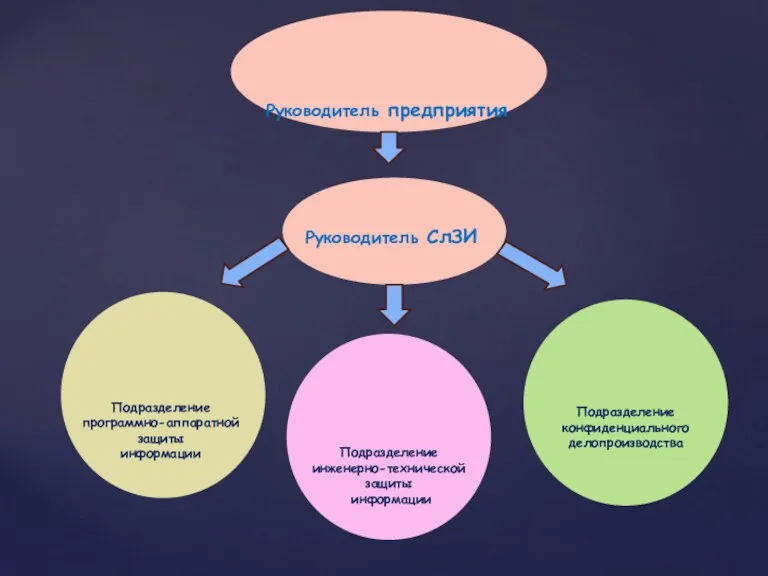

создание отделов СлЗИ, которые осуществляют внедрение, контроль, эксплуатацию системы защиты;

определение перечня необходимых, регулярно проводимых превентивных мер и оперативных действий персонала по обеспечению непрерывной работы и восстановлению вычислительного процесса АС в критических ситуациях, возникающих как следствие НСД, сбоев и отказов СВТ, ошибок в программах и персонала, стихийных бедствий.

К разовым мероприятиям относятся:

История развития Windows

История развития Windows Решение задач на кодирование графической информации. Подготовка к ЕГЭ

Решение задач на кодирование графической информации. Подготовка к ЕГЭ Заголовок слайда

Заголовок слайда Логические операции

Логические операции Современные методы аналитики данных в СМИ (1)

Современные методы аналитики данных в СМИ (1) Презентация на тему Линейные алгоритмы

Презентация на тему Линейные алгоритмы  Активизация познавательной деятельности учащихся на уроках технологии с использованием ИКТ

Активизация познавательной деятельности учащихся на уроках технологии с использованием ИКТ Базы данных. Пример БД

Базы данных. Пример БД Максимальное использование потенциала

Максимальное использование потенциала База данных (БД)

База данных (БД) Группа компаний ИВС. Текущие вакансии

Группа компаний ИВС. Текущие вакансии Классификации компьютерных сетей Ганицев САД-21

Классификации компьютерных сетей Ганицев САД-21 Легоконструирование на уроках информатики

Легоконструирование на уроках информатики Фрактальная графика. Моделирование рельефа горной гряды с помощью фрактальных методов

Фрактальная графика. Моделирование рельефа горной гряды с помощью фрактальных методов Аппаратные средства систем управления ЭТУС

Аппаратные средства систем управления ЭТУС Ведущий и его роль в игре

Ведущий и его роль в игре Культура – информационно-обусловленный фактор становления личности

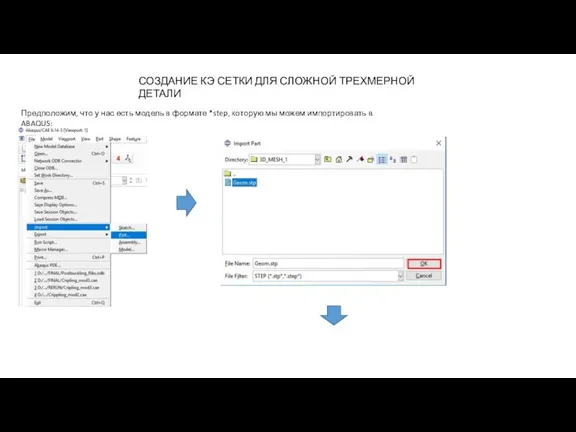

Культура – информационно-обусловленный фактор становления личности Создание КЭ сетки для сложной трехмерной детали

Создание КЭ сетки для сложной трехмерной детали Имя цвета в системе NCS

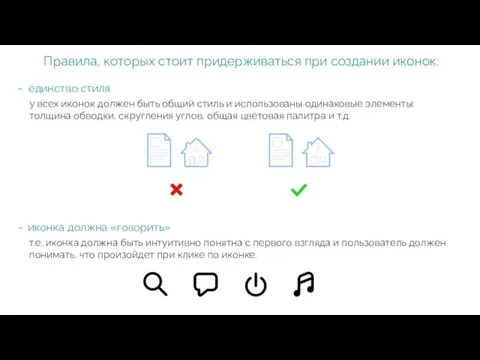

Имя цвета в системе NCS Правила, которых стоит придерживаться при создании иконок

Правила, которых стоит придерживаться при создании иконок Формы представления информации. Метод координат. Чередниченко Екатерина Владимировна, учитель информатики, МКОУ «Углянская О

Формы представления информации. Метод координат. Чередниченко Екатерина Владимировна, учитель информатики, МКОУ «Углянская О 9-1-2

9-1-2 Мир информатики. Интеллектуальная игра

Мир информатики. Интеллектуальная игра Управление проектами в сфере Big Data

Управление проектами в сфере Big Data Краснодарский государственный историко-археологический музей-заповедник им. Е.Д. Фелицына

Краснодарский государственный историко-археологический музей-заповедник им. Е.Д. Фелицына Качество программного обеспечения

Качество программного обеспечения Архивация файлов. Программы архиваторы

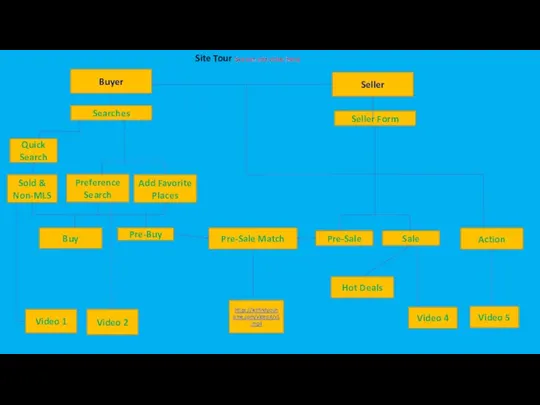

Архивация файлов. Программы архиваторы Site Tour (2)

Site Tour (2)