Содержание

- 2. Оценка рисков Защита акаунтов Безопасная коммуникация Защита устройств Цифровая безопасность

- 3. Оценка рисков Березень 2021 Київ, Україна

- 4. Почему нельзя защищать все от всего Компоненты оценки рисков Перечень активов Оценка угроз Модель угроз Матрица

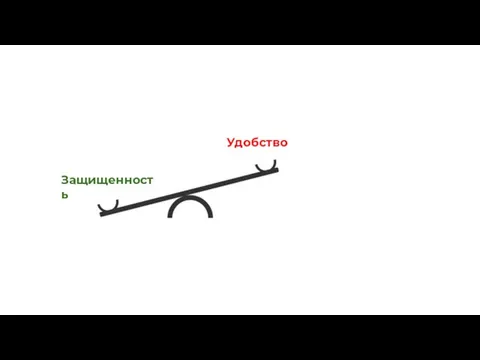

- 5. Защищенность Удобство

- 6. Комп Windows Телефон Android Почта Gmail Соцсеть Twitter Мессенджер Telegram Перечень активов: что у нас есть

- 7. Комп Windows Телефон Android Почта Gmail Соцсеть Twitter Мессенджер Telegram Оценка угроз: кто может сделать что-то

- 8. Мы сами/физическое старение Личные недоброжелатели Криминал Онлайн-хулиганы Госструктуры Кто может нам угрожать

- 9. Наполегливість (хочуть зламати кого завгодно чи хочуть зламати саме вас) Різний рівень знань і вмінь Хто

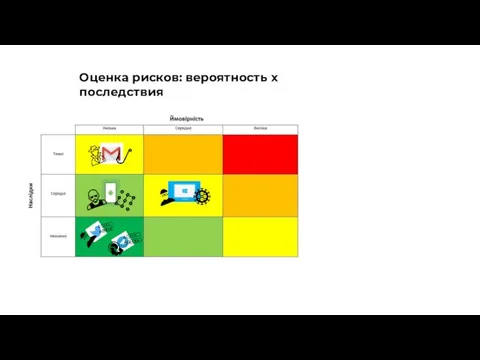

- 10. Оценка рисков: вероятность х последствия

- 11. Непонимание модели (мы не понимаем, в чем риск везде использовать одинаковые пароли Когнитивные искажения (недооцениваем риски

- 13. Избегать Принять Делегировать Уменьшить Что можно делать с рисками

- 14. Защита онлайн аккаунтов Березень 2021 Київ, Україна

- 15. Защита аккаунтов Двухфакторная аутентификация Уникальные пароли Надежные способы восстановления Надежные устройства Техподдержка

- 16. Двухфакторная аутентификация Существенно повышает защиту учетной записи. Без нее аккаунт не считается защищенным. Код в sms

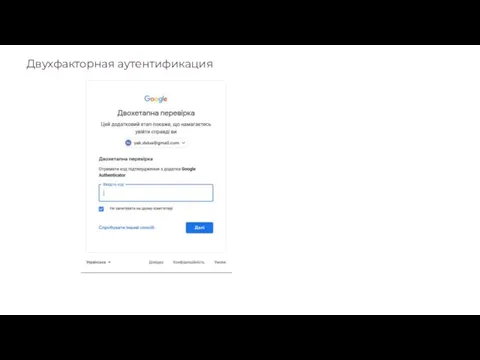

- 17. Двухфакторная аутентификация

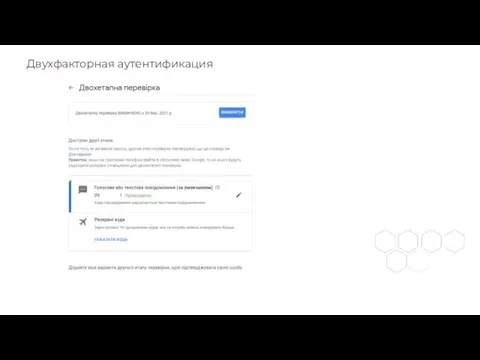

- 18. Двухфакторная аутентификация

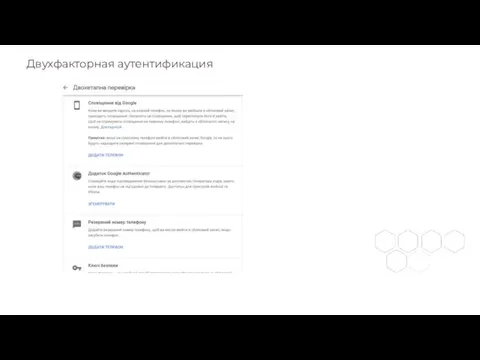

- 19. Двухфакторная аутентификация

- 20. Пароли Уникальные для важных аккаунтов. Где хранить? - блокнот? - браузер? - менеджер паролей?

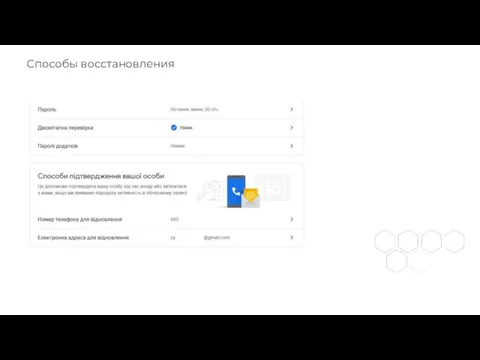

- 21. Способы восстановления

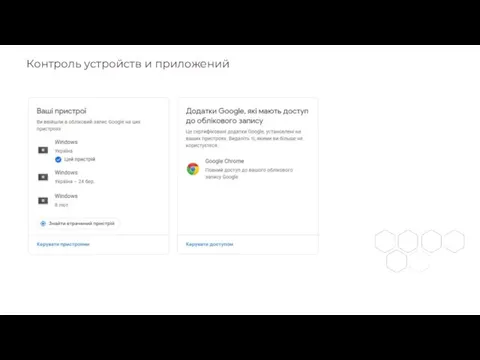

- 22. Контроль устройств и приложений

- 23. Учетная запись защищена от взлома У вас уникальные пароли для важных аккаунтов Включена двухфакторная (и сохранены

- 28. yak.dslua.org

- 29. Безопасная коммуникация Березень 2021 Київ, Україна

- 30. Защита коммуникации Безопасность коммуникации в Интернете Защита мессенджеров от взлома Угрозы мобильной связи

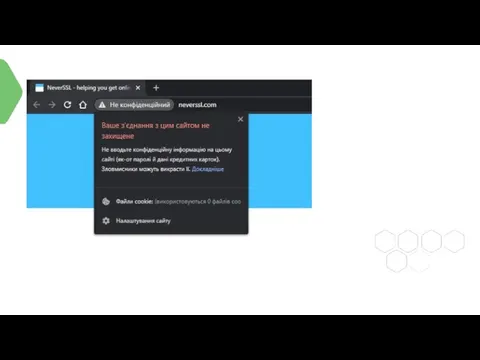

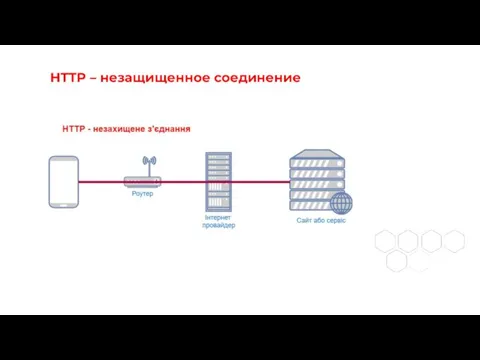

- 31. Безопасность коммуникации в Интернете

- 33. HTTP – незащищенное соединение

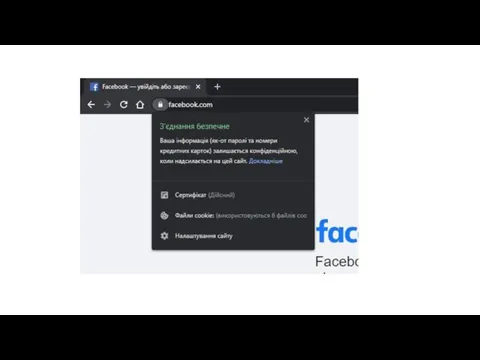

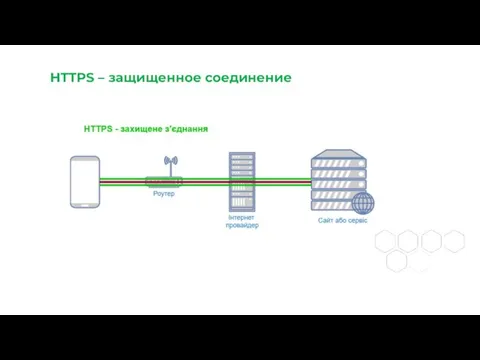

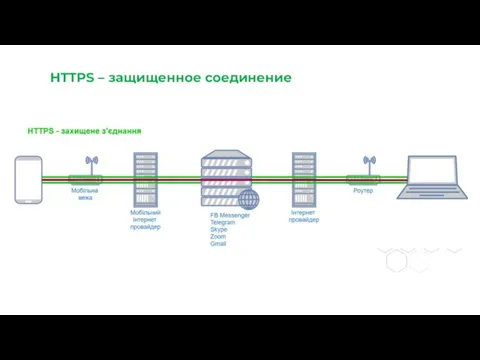

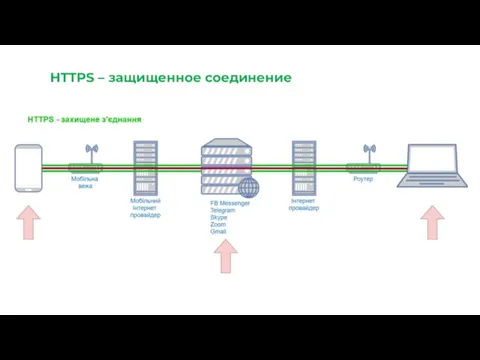

- 35. HTTPS – защищенное соединение

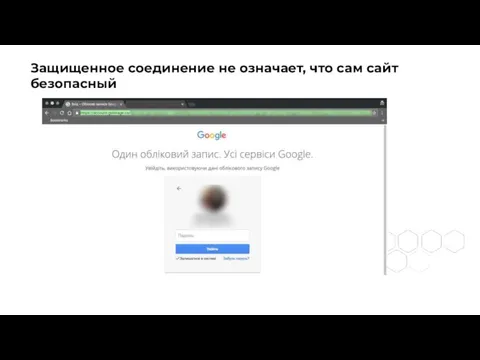

- 36. Защищенное соединение не означает, что сам сайт безопасный

- 37. HTTPS – защищенное соединение

- 38. HTTPS – защищенное соединение

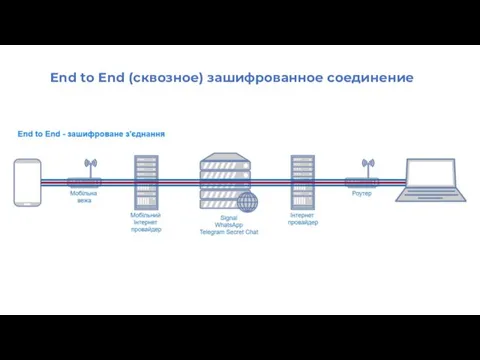

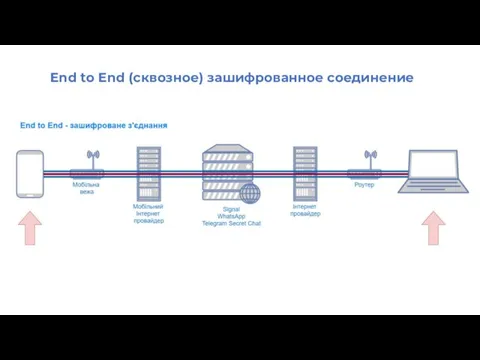

- 39. End to End (сквозное) зашифрованное соединение

- 40. End to End (сквозное) зашифрованное соединение

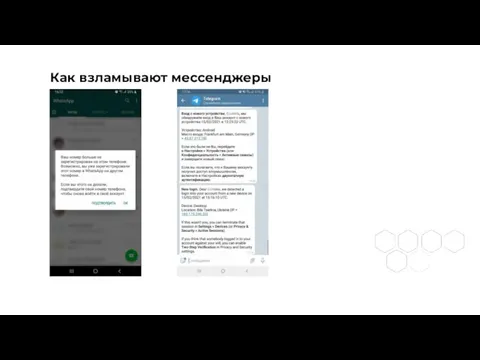

- 41. Как взламывают мессенджеры

- 42. Как взламывают мессенджеры Будут не пробовать «подслушать», а зайти в ваш мессенджер таким же образом, как

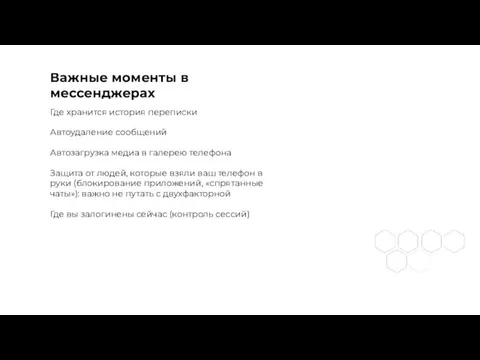

- 43. Важные моменты в мессенджерах Где хранится история переписки Автоудаление сообщений Автозагрузка медиа в галерею телефона Защита

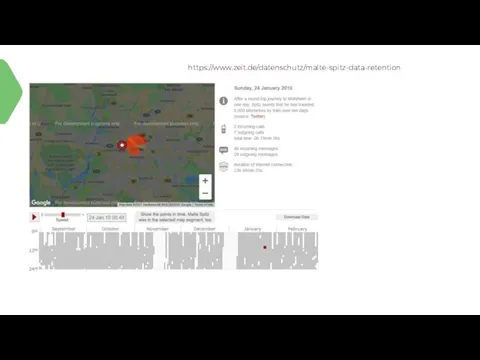

- 44. https://www.zeit.de/datenschutz/malte-spitz-data-retention

- 45. Что сохраняют мобильные провайдеры? Историю звонков (метаданные) Историю СМС (данные) Историю местонахождения

- 46. Защита устройств Березень 2021 Київ, Україна

- 47. От чего защищаемся Кто-то получит доступ к информации с телефона или компьютера Мы потеряем доступ к

- 48. Кто-то получит доступ Дистанционно: при помощи зловредного ПО («вирусы») Физически: будет иметь кратковременный или длительный доступ

- 49. Мы потеряем информацию с устройства Дистанционно: кто-то заразит вирусом-шифровальщиком Физически: устройство украдут, конфискуют, сгорит жесткий диск

- 50. Защита информации от потери Регулярное копирование на внешние носители Автоматическая синхронизация в облачное хранилище (Google Drive,

- 51. Резервное копирование на внешние накопители

- 52. Автоматическая синхронизация файлов в облако

- 53. Автоматическая синхронизация фото и видео с телефона

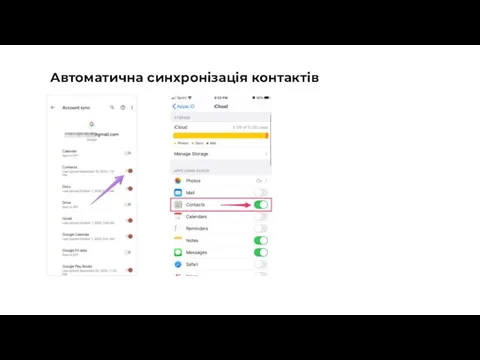

- 54. Автоматична синхронізація контактів

- 55. Защита от «вирусов» Использование легального ПО (https://www.teplodigital.org) Регулярное обновление ПО Антивирусное ПО Разделение учетных записей (не

- 56. Легальное ПО: teplodigital.org/product-catalog

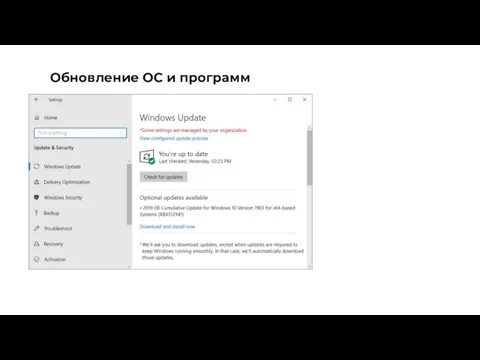

- 57. Обновление ОС и программ

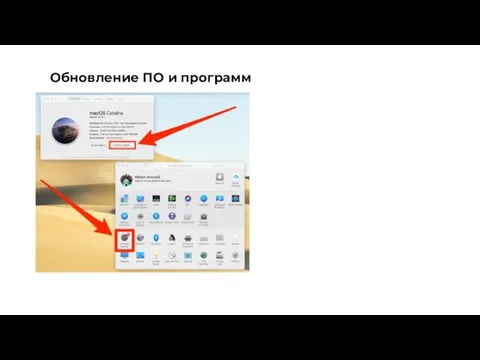

- 58. Обновление ПО и программ

- 59. Обновление ПО и программ

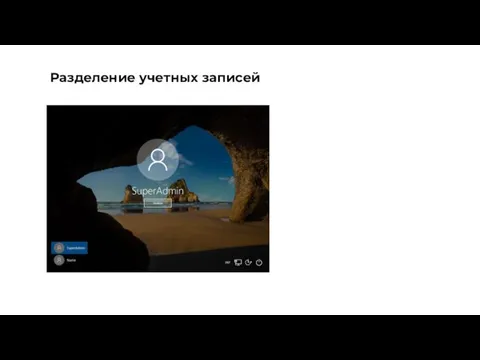

- 60. Разделение учетных записей

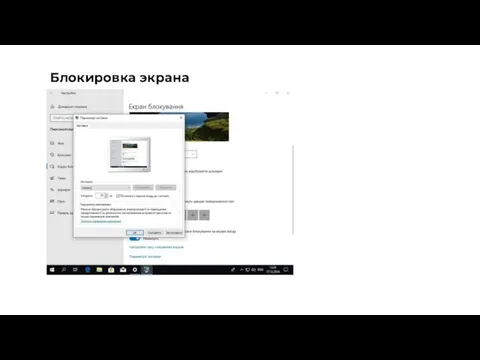

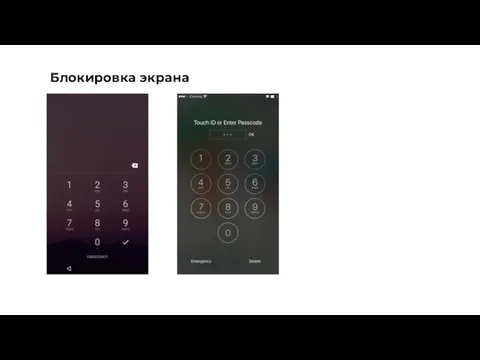

- 61. Блокировка экрана

- 62. Блокировка экрана

- 63. Блокировка экрана

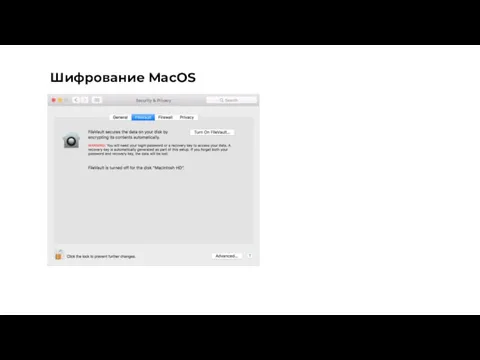

- 64. Шифрование MacOS

- 65. Шифрование Android

- 66. Защита информации на компе Легальное ПО Обновление ПО Резервные копии важной информации Разделение учетных записей Блокировать

- 68. Скачать презентацию

НаучPad: Научные (и не только) ресурсы с пользой для жизни

НаучPad: Научные (и не только) ресурсы с пользой для жизни Культура РФ. Установка счётчика КУЛЬТУРА.РФ на сайт МКУК ПЦБС

Культура РФ. Установка счётчика КУЛЬТУРА.РФ на сайт МКУК ПЦБС ВСК страховой дом. Добавление в базу и редактирование профиля клиента

ВСК страховой дом. Добавление в базу и редактирование профиля клиента Базы данных. Системы управления базами данных

Базы данных. Системы управления базами данных Сложность вычислений. Требования к алгоритму

Сложность вычислений. Требования к алгоритму Массивы. Класс Array

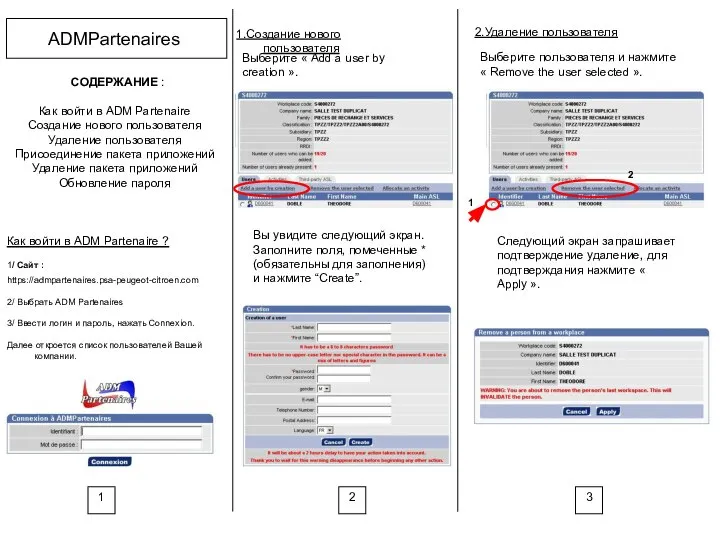

Массивы. Класс Array ADM Partenaires. Создание нового пользователя

ADM Partenaires. Создание нового пользователя Базовая аппаратная конфтгурация персонального компьютера

Базовая аппаратная конфтгурация персонального компьютера Презентация на тему Составление программ алгоритмов решения уравнений

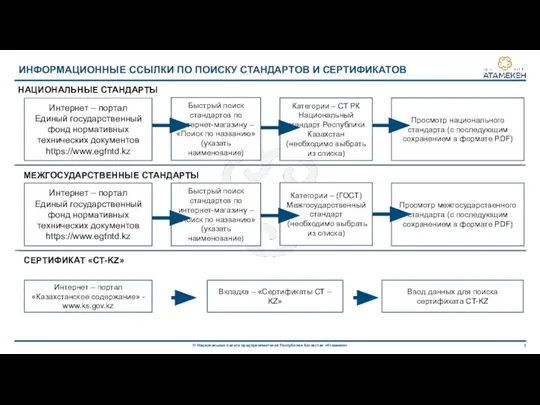

Презентация на тему Составление программ алгоритмов решения уравнений  Информационные ссылки по поиску стандартов и сертификатов

Информационные ссылки по поиску стандартов и сертификатов Презентация макроса для создания PDF-DXF

Презентация макроса для создания PDF-DXF ECIS. User trraining

ECIS. User trraining Презентация на тему Число и кодирование информации

Презентация на тему Число и кодирование информации  Моделирование как метод познания. Моделирование и формализация

Моделирование как метод познания. Моделирование и формализация Основы Go

Основы Go Разработка, создание и программирование работы термогигрометра на базе датчика DHT11 и Arduino

Разработка, создание и программирование работы термогигрометра на базе датчика DHT11 и Arduino Система управления контентом Wix.com

Система управления контентом Wix.com Fist2022_osnovy_Programmirovania_lek_03_grafika

Fist2022_osnovy_Programmirovania_lek_03_grafika Чемпионат CyberHeroes

Чемпионат CyberHeroes Загальні відомості про інтерфейс

Загальні відомості про інтерфейс Принципы построения программ МПС

Принципы построения программ МПС Практичні рішення питань паркування в місті та організація роботи відділу паркування

Практичні рішення питань паркування в місті та організація роботи відділу паркування Программное обеспечение для партнеров

Программное обеспечение для партнеров Startup Drive Maps

Startup Drive Maps Автоматизация напоминалок

Автоматизация напоминалок Портал Дошкола Тилли

Портал Дошкола Тилли Презентация на тему Голосовое управление ПК

Презентация на тему Голосовое управление ПК  Электронные образовательные ресурсы нового поколения

Электронные образовательные ресурсы нового поколения