предоставлением, в это же время, авторизованным пользователям доступа к ней.

Электронная подпись

Электронная подпись позволяет подтвердить авторство электронного документа (будь то реальное лицо или, например, аккаунт в криптовалютной системе). Подпись связана как с автором, так и с самим документом с помощью криптографических методов, и не может быть подделана с помощью обычного копирования.

Биометрическая защита

Биометрия — система распознавания людей по одной или более физическим или поведенческим чертам (трёхмерная фотография лица и/или тела, образец голоса, отпечатки пальцев, рисунок вен руки, группа крови, специальное фото роговицы глаза и т.д.). В области информационных технологий биометрические данные используются в качестве формы управления идентификаторами доступа и контроля доступа. Также биометрический анализ используется для выявления людей, которые находятся под наблюдением (широко распространено в США, а также в России — отпечатки пальцев).

Виды:

Идентификация по отпечаткам пальцев (дактилоскопия).

Идентификация по голосу.

Радужная оболочка глаз.

Геометрия рук и лица.

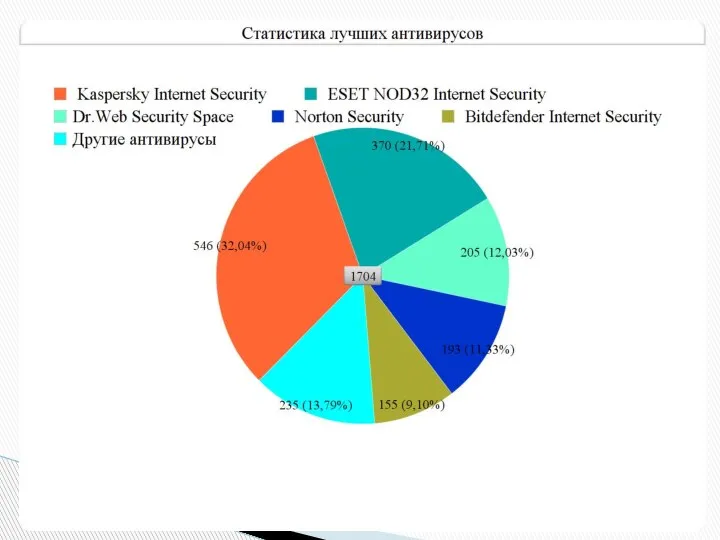

Способы защиты информации

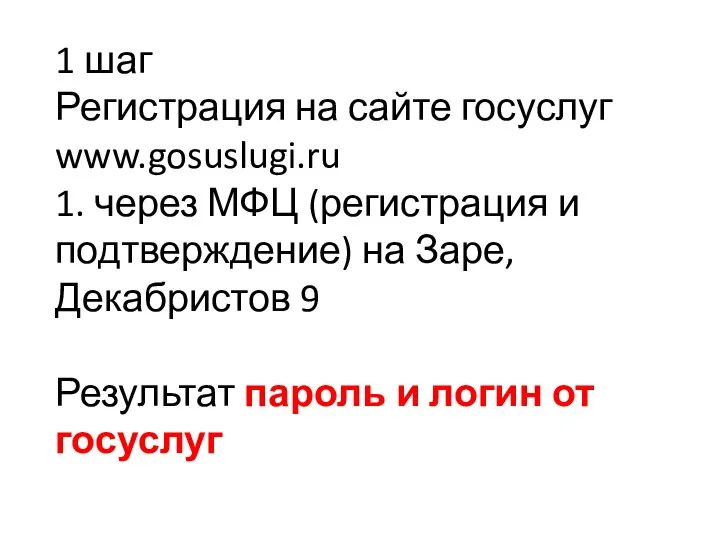

шаг

шаг Nomdor stipendiyalar va mukofotlarga davogar shaxslar uchun mo’ljallangan avtomatik portfolio shakllantiruvchi “MyPortfoli.uz”

Nomdor stipendiyalar va mukofotlarga davogar shaxslar uchun mo’ljallangan avtomatik portfolio shakllantiruvchi “MyPortfoli.uz” Программные продукты серии Microinvest Склад Pro – преимущества и возможности

Программные продукты серии Microinvest Склад Pro – преимущества и возможности Презентация на тему Типы модулей в Delphi

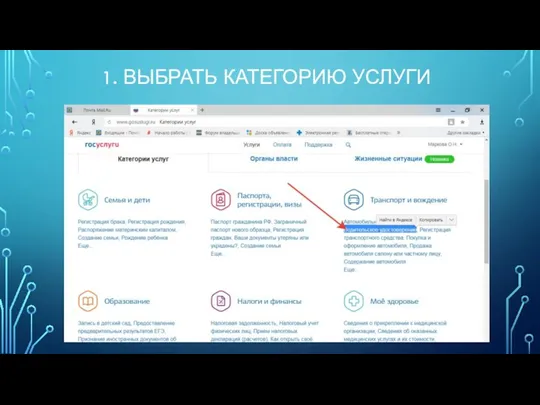

Презентация на тему Типы модулей в Delphi  Новая оплата пошлины 1400 на госуслугах

Новая оплата пошлины 1400 на госуслугах Доказательство правильности программ. Структурное программирование

Доказательство правильности программ. Структурное программирование Правило Если – то. Схема рассуждений

Правило Если – то. Схема рассуждений Введение в ANSYS

Введение в ANSYS Система поддержки принятия решений. Электромеханика

Система поддержки принятия решений. Электромеханика Поисковое продвижение сайтов

Поисковое продвижение сайтов Создание коллажей с помощью Microsoft Research AutoCollage

Создание коллажей с помощью Microsoft Research AutoCollage Веселая информатика

Веселая информатика Информационные технологии тесты 1-13 (ответы)

Информационные технологии тесты 1-13 (ответы) Введение в специальность - программист

Введение в специальность - программист Теория распознавания образов

Теория распознавания образов Представление целых и вещественных чисел в памяти ПК

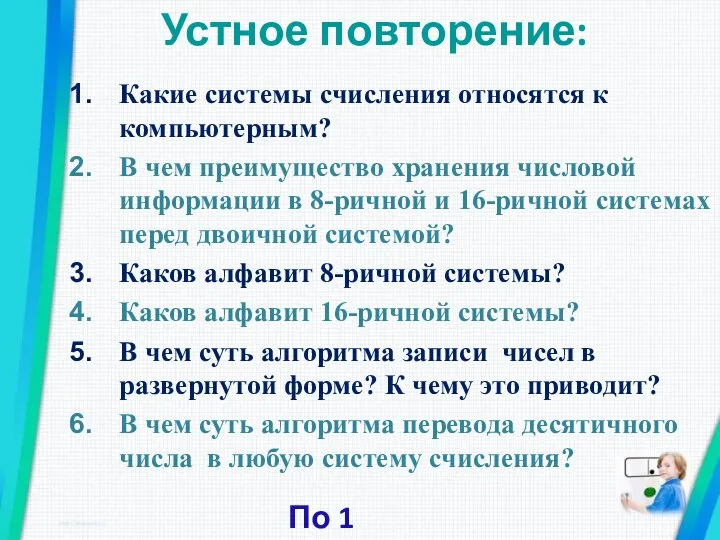

Представление целых и вещественных чисел в памяти ПК Назначение и функции Ос ч2 (1)

Назначение и функции Ос ч2 (1) Персональные данные: проблемы использования и защиты

Персональные данные: проблемы использования и защиты Добро пожаловать в мир AVON

Добро пожаловать в мир AVON Информатика

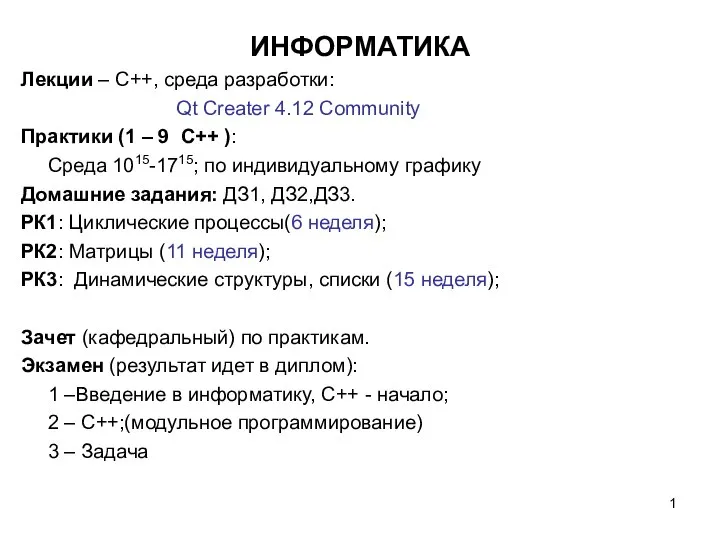

Информатика Язык структурированных запросов. Лекция №7

Язык структурированных запросов. Лекция №7 MS Access

MS Access Freelance магазин “ITShoping”

Freelance магазин “ITShoping” Сайты Лекция 6.10

Сайты Лекция 6.10 LINQ запросы

LINQ запросы Процессоры от зарождения до наших дней

Процессоры от зарождения до наших дней Расширение функционала МРМ в ОАО РЖД

Расширение функционала МРМ в ОАО РЖД Использование графики SmartArt в работе учителя физической культуры

Использование графики SmartArt в работе учителя физической культуры