Содержание

- 2. Доступность - возможность за приемлемое время получить требуемую информационную услугу.

- 3. Целостность - актуальность и непротиворечивость информации, ее защищенность от разрушения и несанкционированного изменения.

- 4. Конфиденциальность - защита от несанкционированного доступа к информации.

- 5. Угрозы Угроза – потенциальная возможность определенным образом нарушить информационную безопасность. Попытка реализации угрозы называется атакой, а

- 6. Угрозы доступности Самыми частыми и самыми опасными с точки зрения размера ущерба являются непреднамеренные ошибки штатных

- 7. Угрозы доступности Повреждение или разрушение оборудования (в том числе носителей данных). (c) Angelflyfree, 2011

- 8. Угрозы доступности Программные атаки на доступность: SYN-наводнение. XSS-атака. DDoS-атака. Вредоносные программы (вирусы).

- 9. Угрозы целостности Кражи и подлоги. Дублирование данных. Внесение дополнительных сообщений. Нарушение целостности программ (внедрение вредоносного кода).

- 10. Угрозы конфиденциальности Раскрытие паролей. Перехват данных. Кража оборудования. Маскарад – выполнение действий под видом лица, обладающим

- 11. Способы защиты информации Безопасность зданий, где хранится информация. Контроль доступа. Разграничение доступа. Дублирование канала связи и

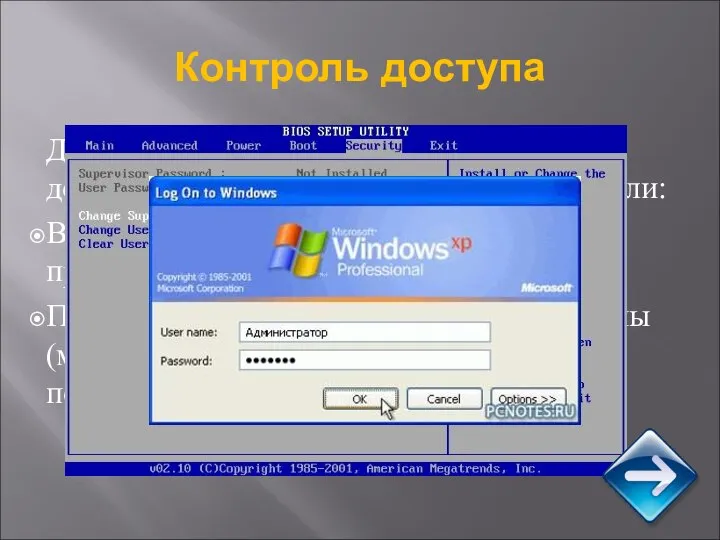

- 12. Контроль доступа Для защиты от несанкционированного доступа к информации используются пароли: Вход по паролю может быть

- 13. Биометрические системы защиты К ним относятся системы идентификации по: Отпечаткам пальцев. Характеристикам речи. Радужной оболочке глаз.

- 14. Разграничение доступа От несанкционированного доступа может быть защищен каждый диск, папка или файл. Для них могут

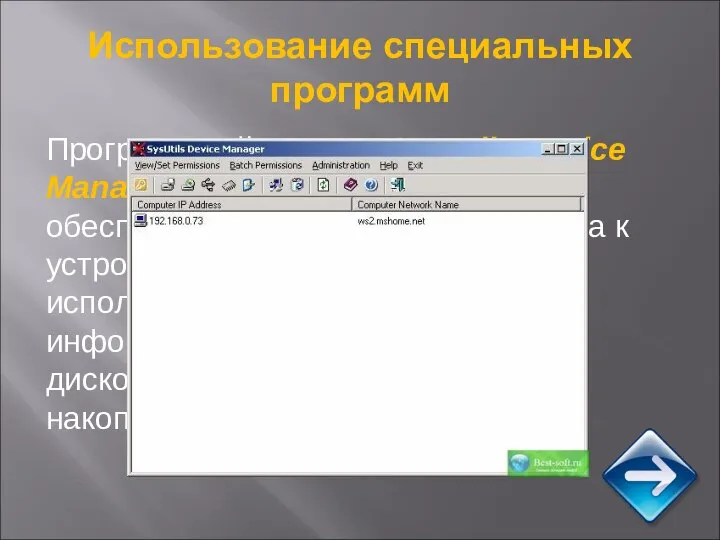

- 15. Использование специальных программ Программный продукт SysUtils Device Manager Enterprise Edition обеспечивает разграничение доступа к устройствам хранения

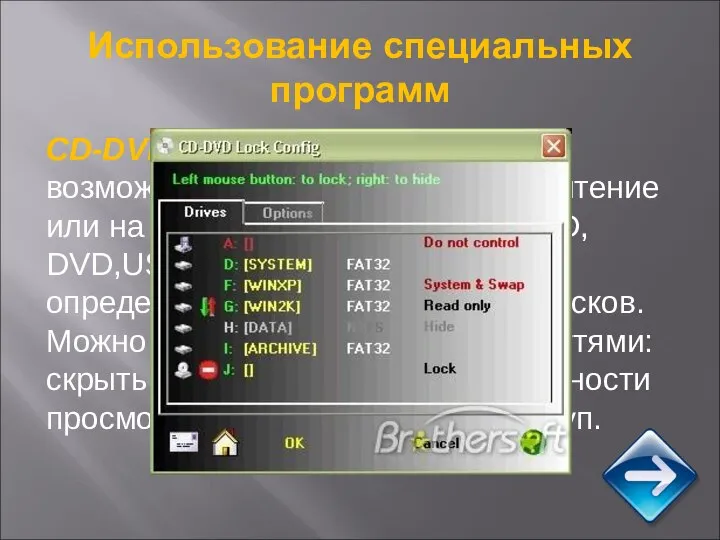

- 16. Использование специальных программ CD-DVD Lock - программа дает возможность запретить доступ на чтение или на запись

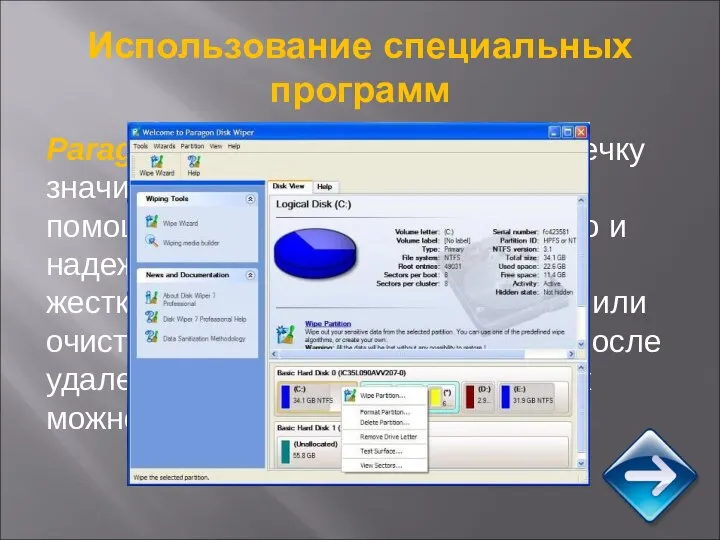

- 17. Использование специальных программ Paragon Disk Wiper не допустит утечку значимой для Вас информации. С помощью неё

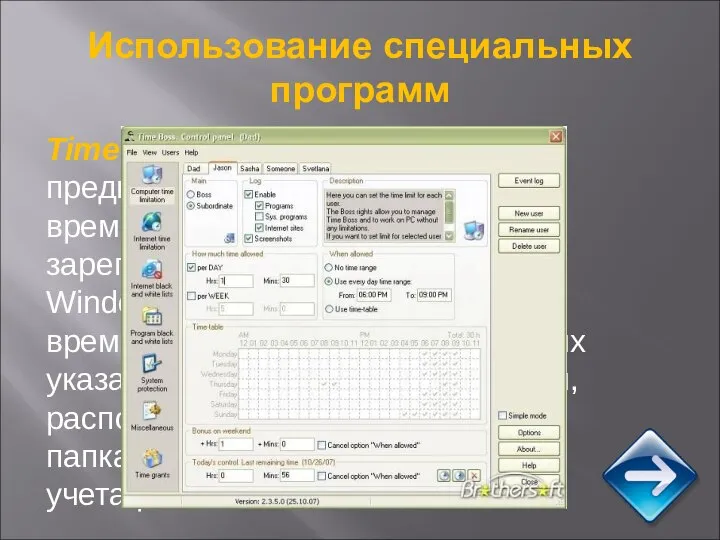

- 18. Использование специальных программ TimeBoss - программа предназначена для управления временем работы пользователей, зарегистрированных в системе Windows.

- 20. Скачать презентацию

Material design. Правила и рекомендации по оформлению android приложений

Material design. Правила и рекомендации по оформлению android приложений The garden. Мультипликация

The garden. Мультипликация Списки, кортежи

Списки, кортежи Азбука. 1 тур

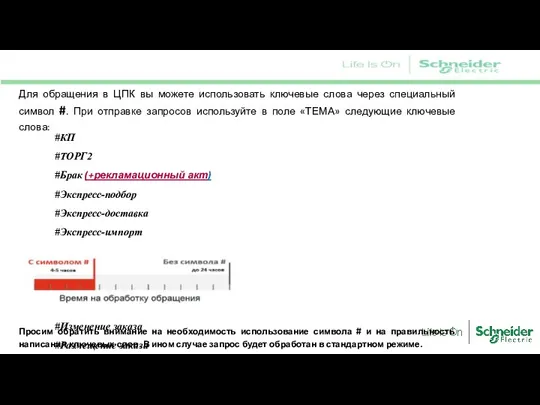

Азбука. 1 тур Для обращения в ЦПК

Для обращения в ЦПК Интернет и английский язык: что нужно знать пользователю подростку

Интернет и английский язык: что нужно знать пользователю подростку Процессные команды. Термины

Процессные команды. Термины Проект по благоустройству улиц города

Проект по благоустройству улиц города Интернет среди нас

Интернет среди нас Циклы по переменной. Программирование на языке Python

Циклы по переменной. Программирование на языке Python Git branching (разветвление). Часть 1

Git branching (разветвление). Часть 1 Функции СУБД. Типовая организация СУБД. Дореляционные СУБД. Лекция №2

Функции СУБД. Типовая организация СУБД. Дореляционные СУБД. Лекция №2 Зертханалық жұмыс

Зертханалық жұмыс W2 ewolucja systemów i ich modelowanie

W2 ewolucja systemów i ich modelowanie Презентация на тему Алгоритм и его формальное исполнение

Презентация на тему Алгоритм и его формальное исполнение  Когнитивные технологии

Когнитивные технологии Школа “Успех в Internet PRO100”

Школа “Успех в Internet PRO100” Информационные технологии. Введение

Информационные технологии. Введение Дети войны

Дети войны Приложение ментального счета Mental score. Проект

Приложение ментального счета Mental score. Проект История развития вычислительной техники

История развития вычислительной техники Программирование на языке Си#. ООП (Объектно-Ориентированное Программирование)

Программирование на языке Си#. ООП (Объектно-Ориентированное Программирование) Мой брокер. Мир инвестиций. Основа для WhiteLabel партнерских проектов

Мой брокер. Мир инвестиций. Основа для WhiteLabel партнерских проектов Больничное отделение. СУБД

Больничное отделение. СУБД Проектирование сетей. Общие положения

Проектирование сетей. Общие положения Sravnitelny_analiz

Sravnitelny_analiz Классификация устройств компьютера

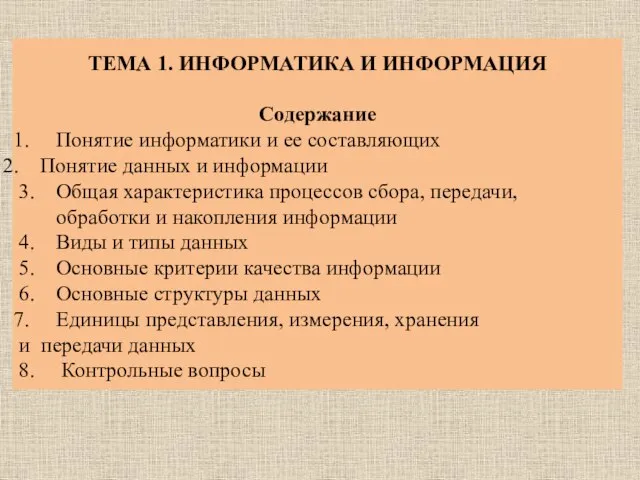

Классификация устройств компьютера Информатика и информация. (Тема 1)

Информатика и информация. (Тема 1)