Содержание

- 2. Интернет Интернет – это объединенные между собой компьютерные сети, глобальная мировая система передачи информации с помощью

- 3. Самые опасные угрозы сети Интернет

- 4. Вирус Компью́терный ви́рус — разновидность компьютерных программ или вредоносный код, отличительной особенностью которых является способность к

- 5. В настоящее время не существует единой системы классификации и именования вирусов. Принято разделять вирусы на следующие

- 6. ПО ПОРАЖАЕМЫМ ОБЪЕКТАМ

- 7. Файловые вирусы Это вирусы-паразиты, которые при распространении своих копий обязательно изменяют содержимое исполняемых файлов, при этом

- 8. Загрузочные вирусы Это компьютерные вирусы, записывающиеся в первый сектор гибкого или жесткого диска и выполняющиеся при

- 9. Скриптовые вирусы Требуют наличия одного из скриптовых языков (Javascript, VBScript) для самостоятельного проникновения в неинфицированные скрипты.

- 10. Макровирусы Это разновидность компьютерных вирусов разработанных на макроязыках, встроенных в такие прикладные пакеты ПО, как Microsoft

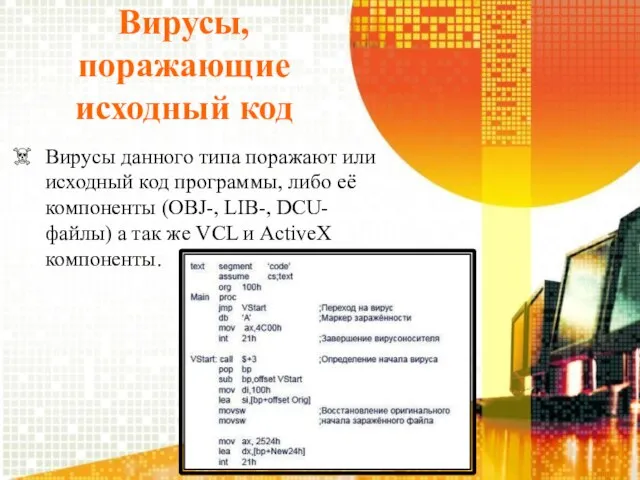

- 11. Вирусы, поражающие исходный код Вирусы данного типа поражают или исходный код программы, либо её компоненты (OBJ-,

- 12. ПО ПОРАЖАЕМЫМ ОПЕРАЦИОННЫМ СИСТЕМАМ И ПЛАТФОРМАМ

- 13. DOS Microsoft Windows Unix Linux

- 14. ПО ТЕХНОЛОГИЯМ, ИСПОЛЬЗУЕМЫМ ВИРУСОМ

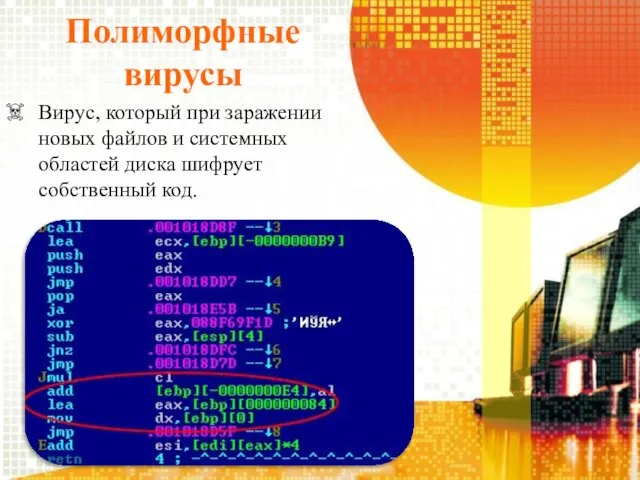

- 15. Полиморфные вирусы Вирус, который при заражении новых файлов и системных областей диска шифрует собственный код.

- 16. Стелс-вирусы Вирус, полностью или частично скрывающий свое присутствие в системе, путем перехвата обращений к операционной системе,

- 17. Руткит Программа или набор программ для скрытия следов присутствия злоумышленника или вредоносной программы в системе.

- 18. ПО ЯЗЫКУ, НА КОТОРОМ НАПИСАН ВИРУС

- 19. ассемблер высокоуровневый язык программирования скриптовый язык и др.

- 20. ПО ДОПОЛНИТЕЛЬНОЙ ВРЕДОНОСНОЙ ФУНКЦИОНАЛЬНОСТИ

- 21. Бэкдоры Программы, которые устанавливает взломщик на взломанном им компьютере после получения первоначального доступа с целью повторного

- 22. Кейлоггеры Модули для перехвата нажатий клавиш на компьютере пользователя, включаемые в состав программ-вирусов.

- 23. Шпионы Spyware — программное обеспечение, осуществляющее деятельность по сбору информации о конфигурации компьютера, деятельности пользователя и

- 24. Ботнеты Это компьютерная сеть, состоящая из некоторого количества хостов, с запущенными ботами — автономным программным обеспечением.

- 25. ПРАВОВОЙ ЛИКБЕЗ

- 26. Создание и распространение вредоносных программ (в том числе вирусов) преследуется в России согласно Уголовному кодексу РФ

- 27. Существует Доктрина информационной безопасности РФ, согласно которой в России должен проводиться правовой ликбез в школах и

- 28. Физкультминутка Мы все вместе улыбнемся, Подмигнем слегка друг другу, Вправо, влево повернемся И кивнем затем по

- 29. борьба с сетевыми угрозами

- 30. Установите комплексную систему защиты! Установка обычного антивируса – вчерашний день. Сегодня актуальны так называемые «комплексные системы

- 31. Будьте осторожны с электронной почтой! Не стоит передавать какую-либо важную информацию через электронную почту. Установите запрет

- 32. Пользуйтесь браузерами Mozilla Firefox, Google Chrome и Apple Safari! Большинство червей и вредоносных скриптов ориентированы под

- 33. Обновляйте операционную систему Windows! Постоянно обновляйте операционную систему Windows. Корпорация Microsoft периодически выпускает специальные обновления безопасности,

- 34. Не отправляйте SMS-сообщения! Сейчас очень популярны сайты, предлагающие доступ к чужим SMS и распечаткам звонков, также

- 35. Пользуйтесь лицензионным программным обеспечением! Если вы скачиваете пиратские версии программ или свеженький взломщик программы, запускаете его

- 36. Используйте брандмауэр! Используйте брандмауэр Windows или другой брандмауэр, оповещающий о наличии подозрительной активности при попытке вируса

- 37. Используйте сложные пароли! Как утверждает статистика, 80% всех паролей — это простые слова: имена, марки телефона

- 38. Делайте резервные копии! При малейшей угрозе ценная информация с вашего компьютера может быть удалена, а что

- 39. Функция «Родительский контроль» обезопасит вас! Для детской психики Интернет – это постоянная угроза получения психологической травмы

- 40. Спасибо за внимание Использованы материалы: Мельников В.П. Информационная безопасность и защита информации: учеб.пособие для студентов высших

- 42. Скачать презентацию

Знаковые модели. Моделирование и формализация

Знаковые модели. Моделирование и формализация УРОК ГОРОДА "ГОРОДА-ГЕРОИ"

УРОК ГОРОДА "ГОРОДА-ГЕРОИ" Технологии и инструменты решении проектных задач

Технологии и инструменты решении проектных задач Начальные классы (1-4) система Л.В.Занкова. Программа развивающего обучения.

Начальные классы (1-4) система Л.В.Занкова. Программа развивающего обучения. Эффективные коммуникации

Эффективные коммуникации Кодирование и обработка звуковой информации

Кодирование и обработка звуковой информации Брэйн

Брэйн Пневмонии у детей раннего возраста

Пневмонии у детей раннего возраста Модель Митчелла и Хауса

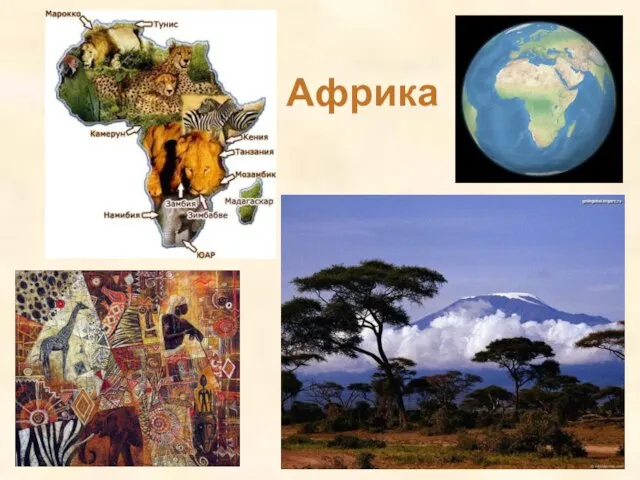

Модель Митчелла и Хауса Африка

Африка И

И Презентация на тему Сверхпроводимость

Презентация на тему Сверхпроводимость Технология выполнения облицовки поверхностей плитками.

Технология выполнения облицовки поверхностей плитками. ABARUS Market Research

ABARUS Market Research Пруд нашего детства

Пруд нашего детства Восточноукраинский национальный университет им. В. Даля , Луганск, УкраинаОПРЕДЕЛЕНИЯ УДЕЛЬНОЙ ГАММА-АКТИВНОСТИ ПОРОД ШАХТНЫХ

Восточноукраинский национальный университет им. В. Даля , Луганск, УкраинаОПРЕДЕЛЕНИЯ УДЕЛЬНОЙ ГАММА-АКТИВНОСТИ ПОРОД ШАХТНЫХ  Крестьянская реформа 1861 г.

Крестьянская реформа 1861 г. Клуб «Бемби» - школьное лесничество - «Зеленый патруль» - фотостудия - «Марш парков» - сотрудничество с газетой «Эльбрус +»

Клуб «Бемби» - школьное лесничество - «Зеленый патруль» - фотостудия - «Марш парков» - сотрудничество с газетой «Эльбрус +» Управление рисками проекта. Тема 1.6

Управление рисками проекта. Тема 1.6 Презентация на тему Родовые окончания имен существительных

Презентация на тему Родовые окончания имен существительных объединение совладельцев многоквартирных домов- единственный путь реформирования жилищно-коммунального хозяйства города

объединение совладельцев многоквартирных домов- единственный путь реформирования жилищно-коммунального хозяйства города Родительская общественность и органы власти на примере города Магнитогорска

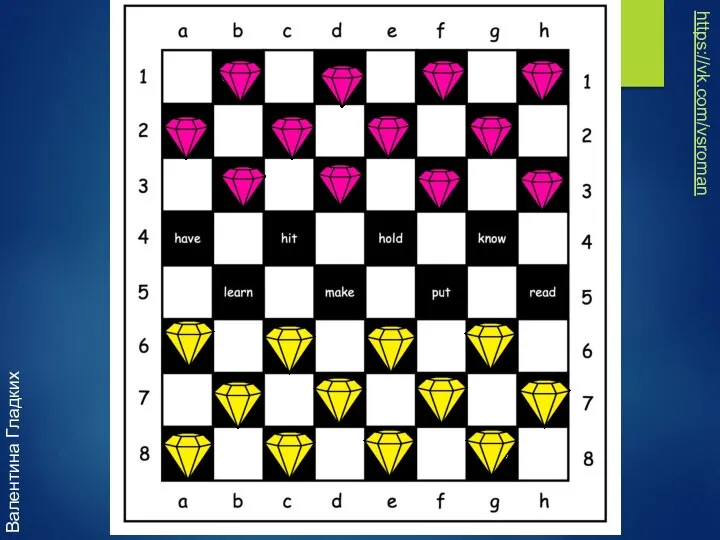

Родительская общественность и органы власти на примере города Магнитогорска Shashki teachvs

Shashki teachvs Размышление учёного мужа, или Смеяться, право, не грешно

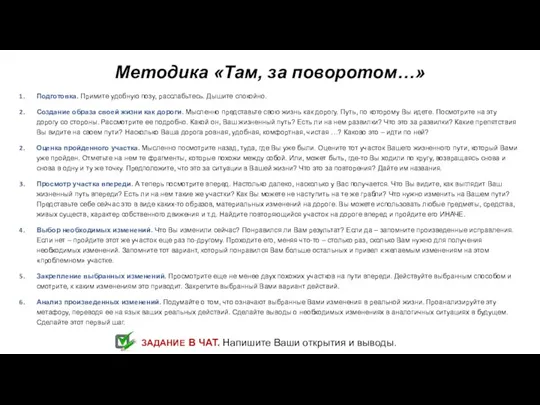

Размышление учёного мужа, или Смеяться, право, не грешно Методика: там за поворотом

Методика: там за поворотом Применение ИКТ на уроках в начальной школе

Применение ИКТ на уроках в начальной школе Термообработка стали и чугуна

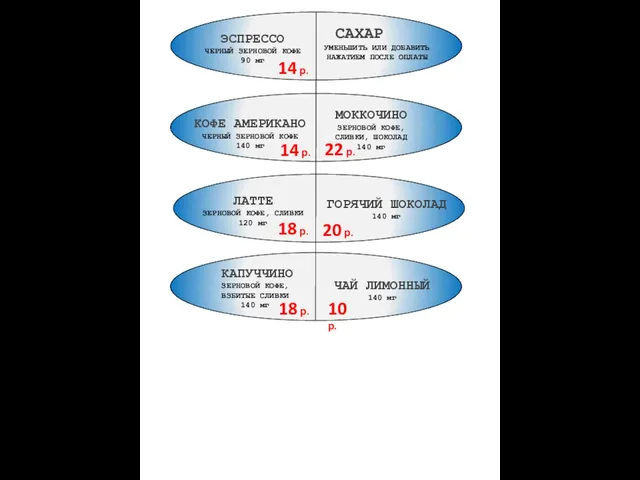

Термообработка стали и чугуна 22 р.

22 р.