Слайд 2Понятие информационной безопасности

Под информационной безопасностью понимается защищенность информации и поддерживающей инфраструктуры от

случайных или преднамеренных воздействий естественного или искусственного характера, которые могут нанести неприемлемый ущерб субъектам информационных отношений, в том числе владельцам и пользователям информации и поддерживающей инфраструктуры.

Защита информации – комплекс мероприятий, направленных на обеспечение информационной безопасности.

Слайд 3Проблемы информационной безопасности

Информационная безопасность является одним из важнейших аспектов интегральной безопасности.

Иллюстрациями являются

следующие факты:

В Доктрине информационной безопасности РФ защита от НСД к информационным ресурсам, обеспечение безопасности информационных и телекоммуникационных систем выделены в качестве важных составляющих национальных интересов;

В период 1994-1996 гг. были предприняты почти 500 попыток проникновения в компьютерную сеть ЦБ РФ. В 1995 году было похищено 250 миллиардов рублей.

По сведениям ФБР ущерб от компьютерных преступлений в США в 1997 г. составил 136 миллионов долларов.

Слайд 4Проблемы информационной безопасности

По данным отчета «Компьютерная преступность и безопасность – 1999: проблемы

и тенденции»

32% респондентов – обращались в правоохранительные органы по поводу компьютерных преступлений

30% респондентов – сообщили, что их ИС были взломаны злоумышленниками;

57% - подверглись атакам через Интернет;

55% - отметили случаи нарушений ИБ со стороны собственных сотрудников;

33 % - не смогли ответить не вопрос «были ли взломаны Ваши веб-серверы и системы электронной коммерции?».

Слайд 5Проблемы информационной безопасности

Глобальное исследование по информационной безопасности 2004 г., проведенное консалтинговой фирмой

Ernst&Young выявило следующие основные аспекты:

Лишь 20% опрошенных убеждены в том, что их организации рассматривают вопросы информационной безопасности на уровне высшего руководства;

По мнению респондентов «недостаточная осведомленность в вопросах ИБ» является главным препятствием для создания эффективной системы ИБ. Лишь 28% отметили в качестве приоритетных задач «повышение уровня обучения сотрудников в области ИБ»;

«Неправомерные действия сотрудников при работе с ИС» были поставлены на второе место по распространенности угроз ИБ, после вирусов, «троянов» и Интернет-червей.

Менее 50% респондентов проводят обучения сотрудников в области ИБ;

Лишь 24% опрошенных считают, что их отделы ИБ заслуживают наивысшей оценки за удовлетворение бизнес потребностей своих организаций своих организаций;

Лишь 11% респондентов считают, что принятые государственными органами нормативные акты в области безопасности позволили существенно улучшить состояние их информационной безопасности.

Слайд 6Угрозы информационной безопасности

Угроза информационной безопасности (ИБ) – потенциально возможное событие, действие, процесс

или явление, которое может привести к нанесению ущерба чьим-либо интересам.

Попытка реализации угрозы называется атакой.

Классификация угроз ИБ можно выполнить по нескольким критериям:

по аспекту ИБ (доступность, целостность, конфиденциальность);

по компонентам ИС, на которые угрозы нацелены (данные, программа, аппаратура, поддерживающая инфраструктура);

по способу осуществления (случайные или преднамеренные действия природного или техногенного характера);

по расположению источника угроз (внутри или вне рассматриваемой ИС).

Слайд 7Свойства информации

Вне зависимости от конкретных видов угроз информационная система должна обеспечивать базовые

свойства информации и систем ее обработки:

доступность – возможность получения информации или информационной услуги за приемлемое время;

целостность – свойство актуальности и непротиворечивости информации, ее защищенность от разрушения и несанкционированного изменения;

конфиденциальность – защита от несанкционированного доступа к информации.

Слайд 8Примеры реализации угрозы нарушения конфиденциальности

Часть информации, хранящейся и обрабатываемой в ИС, должна

быть сокрыта от посторонних. Передача данной информации может нанести ущерб как организации, так и самой информационной системе.

Конфиденциальная информация может быть разделена на предметную и служебную. Служебная информация (например, пароли пользователей) не относится к определенной предметной области, однако ее раскрытие может привести к несанкционированному доступу ко всей информации.

Предметная информация содержит информацию, раскрытие которой может привести к ущербу (экономическому, моральному) организации или лица.

Средствами атаки могут служить различные технические средства (подслушивание разговоров, сети), другие способы (несанкционированная передача паролей доступа и т.п.).

Важный аспект – непрерывность защиты данных на всем жизненном цикле ее хранения и обработки. Пример нарушения – доступное хранение резервных копий данных.

Слайд 9Примеры реализации угрозы нарушения целостности данных

Одними из наиболее часто реализуемых угроз ИБ

являются кражи и подлоги. В информационных системах несанкционированное изменение информации может привести к потерям.

Целостность информации может быть разделена на статическую и динамическую.

Примерами нарушения статической целостности являются:

ввод неверных данных;

несанкционированное изменение данных;

изменение программного модуля вирусом;

Примеры нарушения динамической целостности:

нарушение атомарности транзакций;

дублирование данных;

внесение дополнительных пакетов в сетевой трафик.

Слайд 10Вредоносное программное обеспечение

Одним из способов проведения атаки является внедрение в системы вредоносного

ПО. Данный вид программного обеспечения используется злоумышленниками для:

внедрения иного вредоносного ПО;

получения контроля над атакуемой системой;

агрессивного потребления ресурсов;

изменение или разрушение программ и/или данных.

По механизму распространения различают:

вирусы – код, обладающий способностью к распространению путем внедрения в другие программы;

черви – код, способный самостоятельно вызывать распространение своих копий по ИС и их выполнение.

Слайд 11Вредоносное программное обеспечение

В ГОСТ Р 51272-99 «Защита информации. Объект информатизации. Факторы воздействующие

на информацию. Общие положение» вводится следующее понятие вируса:

Программный вирус – это исполняемый или интерпретируемый программный код, обладающий свойством несанкционированного распространения и самовоспроизведения в автоматизированных системах или телекоммуникационных сетях с целью изменить или уничтожить программное обеспечение и/или данные, хранящиеся в автоматизированных системах.

Слайд 12Примеры реализации угрозы отказа в доступе

Отказ служб (отказа в доступе к ИС)

относится к одним из наиболее часто реализуемых угроз ИБ. Относительно компонент ИС данный класс угроз может быть разбит на следующие типы:

отказ пользователей (нежелание, неумение работать с ИС);

внутренний отказ информационной системы (ошибки при переконфигурировании системы, отказы программного и аппаратного обеспечения, разрушение данных);

отказ поддерживающей инфраструктуры (нарушение работы систем связи, электропитания, разрушение и повреждение помещений).

Слайд 13Понятие атаки на информационную систему

Атака – любое действие или последовательность действий, использующих

уязвимости информационной системы и приводящих к нарушению политики безопасности.

Механизм безопасности – программное и/или аппаратное средство, которое определяет и/или предотвращает атаку.

Сервис безопасности - сервис, который обеспечивает задаваемую политикой безопасность систем и/или передаваемых данных, либо определяет осуществление атаки. Сервис использует один или более механизмов безопасности.

Слайд 14Классификация атак

Классификация атак на информационную систему может быть выполнена по нескольким признакам:

По

месту возникновения:

Локальные атаки (источником данного вида атак являются пользователи и/или программы локальной системы);

Удаленные атаки (источником атаки выступают удаленные пользователи, сервисы или приложения);

По воздействию на информационную систему

Активные атаки (результатом воздействия которых является нарушение деятельности информационной системы);

Пассивные атаки (ориентированные на получение информации из системы, не нарушая функционирование информационной системы);

Слайд 15Классификация сетевых атак

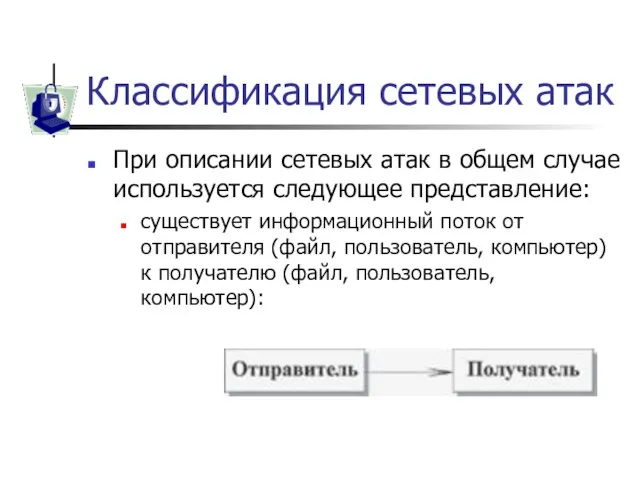

При описании сетевых атак в общем случае используется следующее представление:

существует

информационный поток от отправителя (файл, пользователь, компьютер) к получателю (файл, пользователь, компьютер):

Слайд 16Сетевые атаки

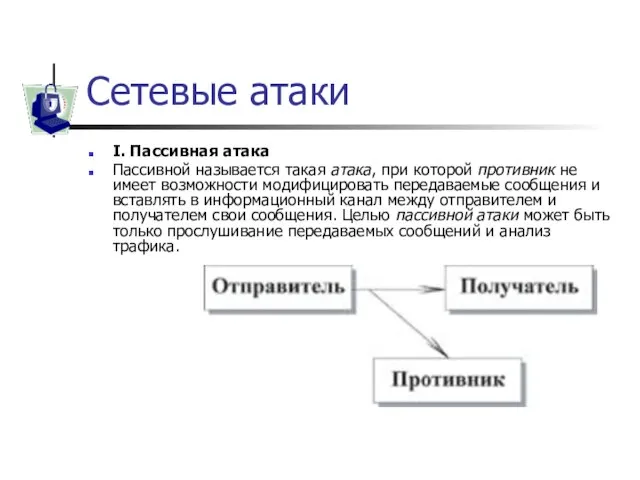

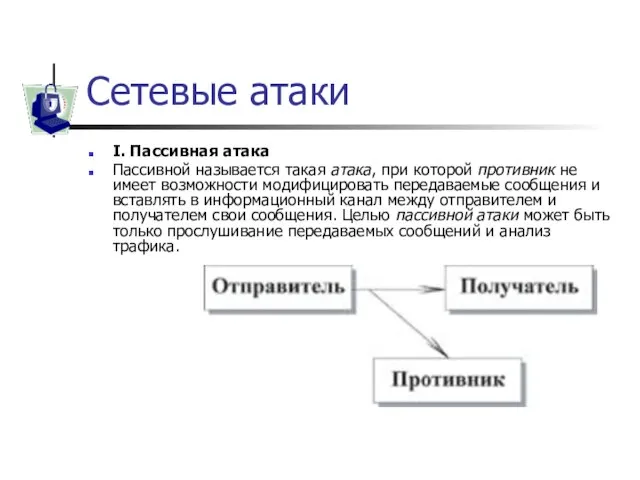

I. Пассивная атака

Пассивной называется такая атака, при которой противник не имеет

возможности модифицировать передаваемые сообщения и вставлять в информационный канал между отправителем и получателем свои сообщения. Целью пассивной атаки может быть только прослушивание передаваемых сообщений и анализ трафика.

Слайд 17Сетевые атаки

Активной называется такая атака, при которой противник имеет возможность модифицировать передаваемые

сообщения и вставлять свои сообщения. Различают следующие типы активных атак:

Отказ в обслуживании - DoS-атака (Denial of Service)

Отказ в обслуживании нарушает нормальное функционирование сетевых сервисов. Противник может перехватывать все сообщения, направляемые определенному адресату. Другим примером подобной атаки является создание значительного трафика, в результате чего сетевой сервис не сможет обрабатывать запросы законных клиентов.

Классическим примером такой атаки в сетях TCP/IP является SYN-атака, при которой нарушитель посылает пакеты, инициирующие установление ТСР-соединения, но не посылает пакеты, завершающие установление этого соединения.

В результате может произойти переполнение памяти на сервере, и серверу не удастся установить соединение с законными пользователями.

Слайд 18Сетевые атаки

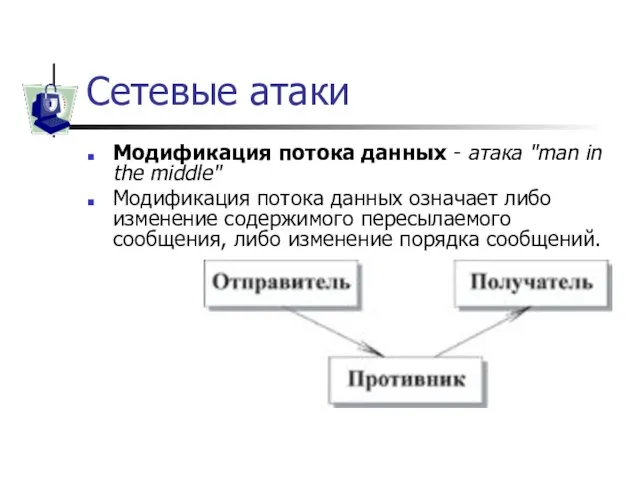

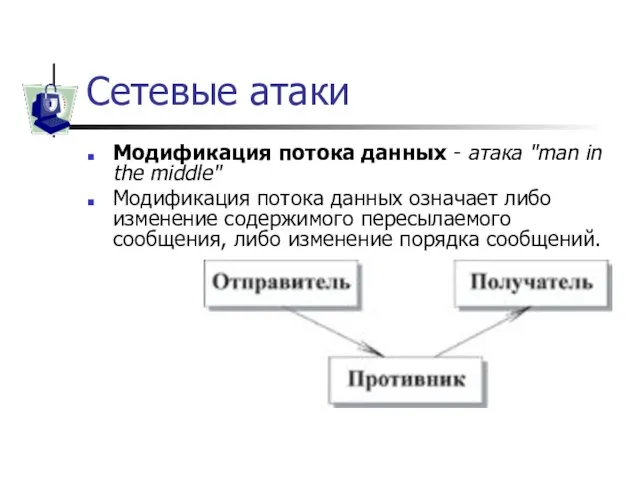

Модификация потока данных - атака "man in the middle"

Модификация потока

данных означает либо изменение содержимого пересылаемого сообщения, либо изменение порядка сообщений.

Слайд 19Сетевые атаки

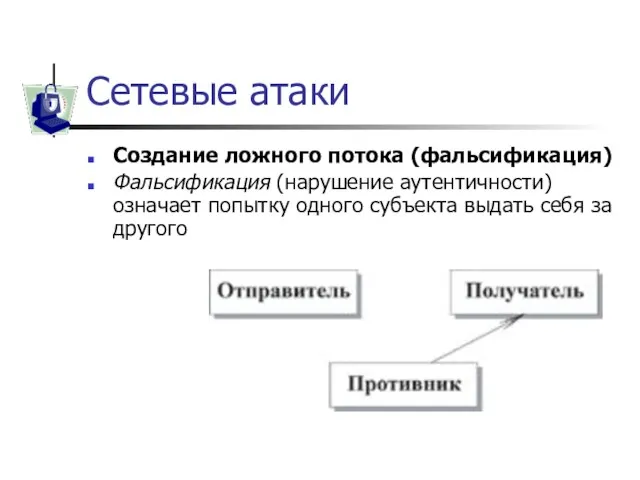

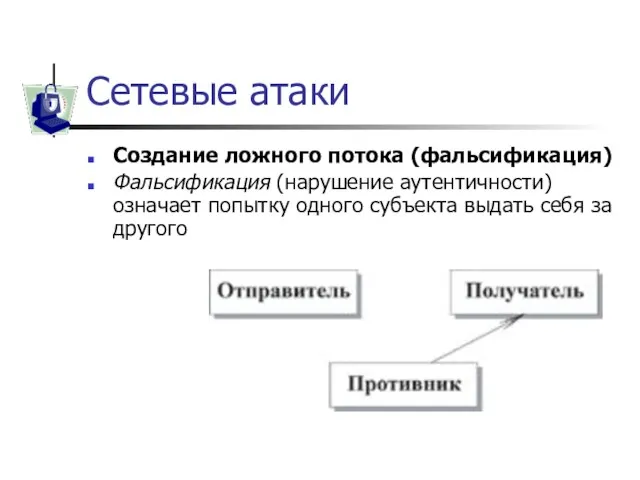

Создание ложного потока (фальсификация)

Фальсификация (нарушение аутентичности) означает попытку одного субъекта

выдать себя за другого

Слайд 20Сетевые атаки

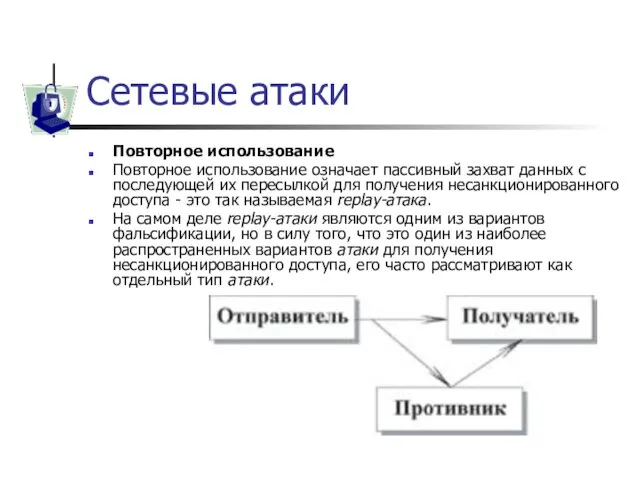

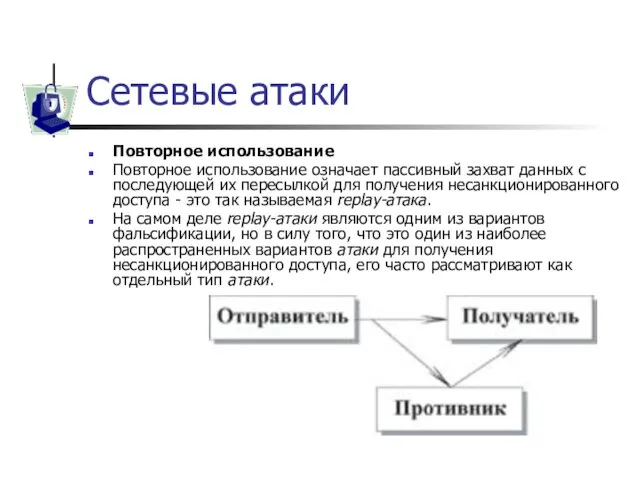

Повторное использование

Повторное использование означает пассивный захват данных с последующей их

пересылкой для получения несанкционированного доступа - это так называемая replay-атака.

На самом деле replay-атаки являются одним из вариантов фальсификации, но в силу того, что это один из наиболее распространенных вариантов атаки для получения несанкционированного доступа, его часто рассматривают как отдельный тип атаки.

Слайд 21Подходы к обеспечению информационной безопасности

Для защиты АИС могут быть сформулированы следующие положения:

Информационная

безопасность основывается на положениях и требованиях существующих законов, стандартов и нормативно-методических документов;

Информационная безопасность АИС обеспечивается комплексом программно-технических средств и поддерживающих их организационных мероприятий;

Информационная безопасность АИС должна обеспечиваться на всех этапах технологической обработки данных и во всех режимах функционирования, в том числе при проведении ремонтных и регламентных работ;

Слайд 22Подходы к обеспечению информационной безопасности

Для защиты АИС могут быть сформулированы следующие положения:

Программно-технические

средства защиты не должны существенно ухудшать основные функциональные характеристики АИС;

Неотъемлемой частью работ по информационной безопасности является оценка эффективности средств защиты, осуществляемая по методике, учитывающей всю совокупность технических характеристик оцениваемого объекта, включая технические решения и практическую реализацию;

Защита АИС должна предусматривать контроль эффективности средств защиты. Этот контроль может быть периодическим или инициируемым по мере необходимости пользователем АИС.

Слайд 23Принципы обеспечения информационной безопасности

Системность;

Комплексность;

Непрерывность защиты;

Разумная достаточность;

Гибкость управления и применения;

Открытость алгоритмов и механизмом

защиты;

Простота применения защитных мер и средств.

Слайд 24Системность средств защиты информации

Системность при выработке и реализации систем защиты информации предполагает

определение возможных угроз информационной безопасности и выбор методов и средств, направленных на противодействие данного комплексу угроз.

Решения должны иметь системный характер, то есть включать набор мероприятий противодействующий всему комплексу угроз.

Слайд 25Комплексность систем защиты

При решение вопросов обеспечения информационной безопасности необходимо ориентироваться на весь

набор средств защиты данных – программные, технические, правовые, организационные и т.д.

Слайд 26Непрерывность защиты

Непрерывность защиты предполагает, что комплекс мероприятий по обеспечению информационной безопасности должен

быть непрерывен во времени и пространстве.

Защита информационных объектов должна обеспечиваться и при выполнении регламентных и ремонтных работ, во время настройки и конфигурирования информационных систем и сервисов.

Слайд 27Разумная достаточность

Построение и обслуживание систем информационной безопасности требует определенных, подчас значительных, средств.

Вместе с тем невозможно создание все объемлемой системы защиты.

При выборе системы защиты необходимо найти компромисс между затратами на защиту информационных объектов и возможными потерями при реализации информационных угроз.

Слайд 28Гибкость управления и применения

Угрозы информационной безопасности многогранны и заранее не определены. Для

успешного противодействия необходимо наличие возможности изменения применяемых средств, оперативного включения или исключения используемых средств защиты данных, добавления новых механизмов защиты.

Слайд 29Открытость алгоритмов и механизмов защиты

Средства информационной безопасности сами могут представлять собой угрозу

информационной системе или объекту. Для предотвращения такого класса угроз требуют, чтобы алгоритмы и механизмы защиты допускали независимую проверку на безопасность и следование стандартов, а также на возможность их применение в совокупности с другими средствами защиты данных.

Слайд 30Простота применения защитных мер и средств

При проектировании систем защиты информации необходимо помнить,

что реализация предлагаемых мер и средств будет проводится пользователями (часто не являющихся специалистами в области ИБ).

Поэтому для повышения эффективности мер защиты необходимо, чтобы алгоритм работы с ними был понятен пользователю. Кроме того, используемые средства и механизмы информационной безопасности не должны нарушать нормальную работу пользователя с автоматизированной системой (резко снижать производительность, повышать сложность работы и т.п.).

Слайд 31Методы обеспечения ИБ

Рассмотрим пример классификации методов, используемых для обеспечения информационной безопасности:

препятствие –

метод физического преграждения пути злоумышленнику к информации;

управление доступом – метод защиты с помощью регулирования использования информационных ресурсов системы;

маскировка – метод защиты информации путем ее криптографического преобразования;

регламентация – метод защиты информации, создающий условия автоматизированной обработки, при которых возможности несанкционированного доступа сводится к минимуму;

принуждение – метод защиты, при котором персонал вынужден соблюдать правила обработки, передачи и использования информации;

побуждение – метод защиты, при котором пользователь побуждается не нарушать режимы обработки, передачи и использования информации за счет соблюдения этических и моральных норм.

Психология общения. Тема 2

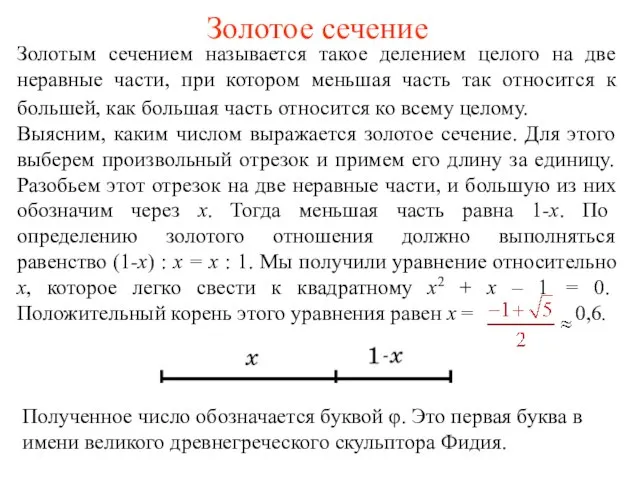

Психология общения. Тема 2 Золотое сечение

Золотое сечение Основные производственные фонды

Основные производственные фонды Сон без стресса и тревоги

Сон без стресса и тревоги Компетентностный

Компетентностный Опыт внедрения системы Офис-кайдзен в ТЭЦ ОАО Иркутскэнерго

Опыт внедрения системы Офис-кайдзен в ТЭЦ ОАО Иркутскэнерго Адаптация спортсменов к выполнению специфических статических нагрузок

Адаптация спортсменов к выполнению специфических статических нагрузок Обеспечение карьерного роста в образовательном учреждении

Обеспечение карьерного роста в образовательном учреждении Бизнес план

Бизнес план Презентация на тему Лицейские друзья Пушкина

Презентация на тему Лицейские друзья Пушкина  Настольный теннис. Правила игры

Настольный теннис. Правила игры Презентация на тему Общественный строй Древней Руси (6 класс)

Презентация на тему Общественный строй Древней Руси (6 класс) Международный день грамотности

Международный день грамотности YTRON® ... все зависит от головки!

YTRON® ... все зависит от головки! Введение в алгебру логики

Введение в алгебру логики О Корабле

О Корабле Иллюзии зрения

Иллюзии зрения Мультивалютный сервис Alpha Cash

Мультивалютный сервис Alpha Cash Нормы трудового права. Тест

Нормы трудового права. Тест ИСТОРИЯ ОРУЖИЯ

ИСТОРИЯ ОРУЖИЯ Музеи изобразительного искусства

Музеи изобразительного искусства Баргузинский заповедник как составная часть природного наследия "озеро Байкал"

Баргузинский заповедник как составная часть природного наследия "озеро Байкал" Организация учебного процесса на 1 курсе ОЗО

Организация учебного процесса на 1 курсе ОЗО Content_Changes

Content_Changes Классицизм и барокко

Классицизм и барокко Полуектов Иван Фёдорович (29.08.1903 - 12.07.1944)

Полуектов Иван Фёдорович (29.08.1903 - 12.07.1944) Организация учета документов АФ РФ и других архивных документов в архиве

Организация учета документов АФ РФ и других архивных документов в архиве Кормление свиней. Составление кормовых смесей

Кормление свиней. Составление кормовых смесей