Слайд 2Повторение пройденного.

1. Что является элементной базой ЭВМ первого поколения?

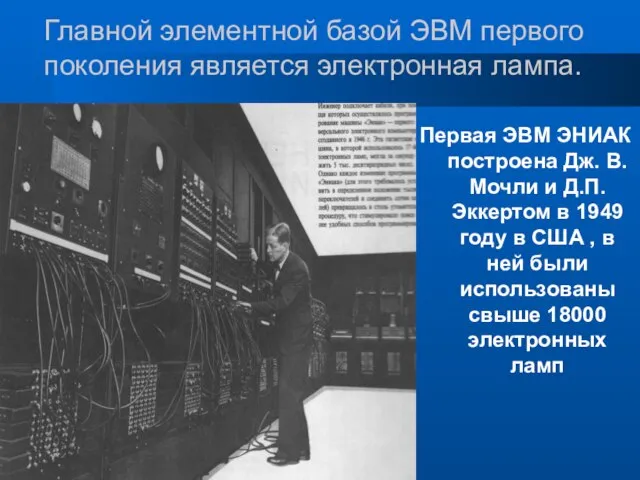

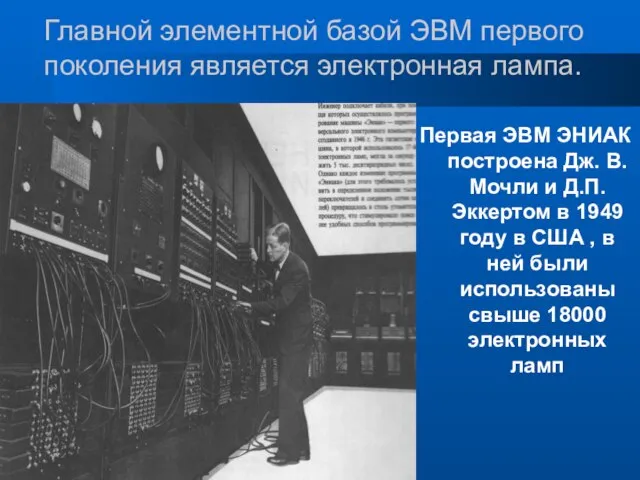

Слайд 3Главной элементной базой ЭВМ первого поколения является электронная лампа.

Первая ЭВМ ЭНИАК

построена Дж. В.Мочли и Д.П.Эккертом в 1949 году в США , в ней были использованы свыше 18000 электронных ламп

Слайд 42. Английский учёный, которому принадлежат огромные заслуги в деле создания вычислительных машин.

Кто он?

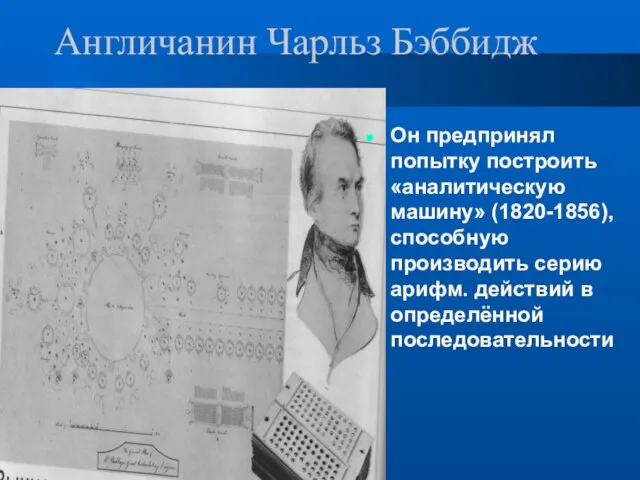

Слайд 5Англичанин Чарльз Бэббидж

Он предпринял попытку построить «аналитическую машину» (1820-1856), способную производить серию

арифм. действий в определённой последовательности

Слайд 6Табулятор Холлерита для статистической обработки перфокарт

Слайд 73. В прошлом веке один английский миссионер, желая облегчить контакт с туземцами,

выделил из английского языка самую простую и распространённую его часть, содержащую около 300 слов и не имеющую грамматики. В 1964 году сотрудники Дармутского колледжа воспользовались этой идеей. Что у них из этого вышло?

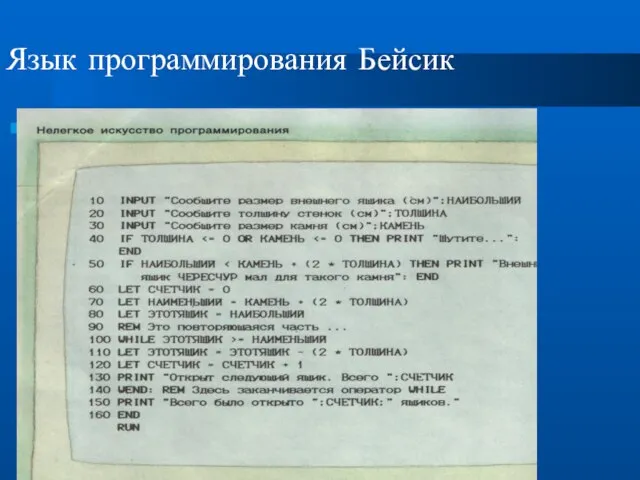

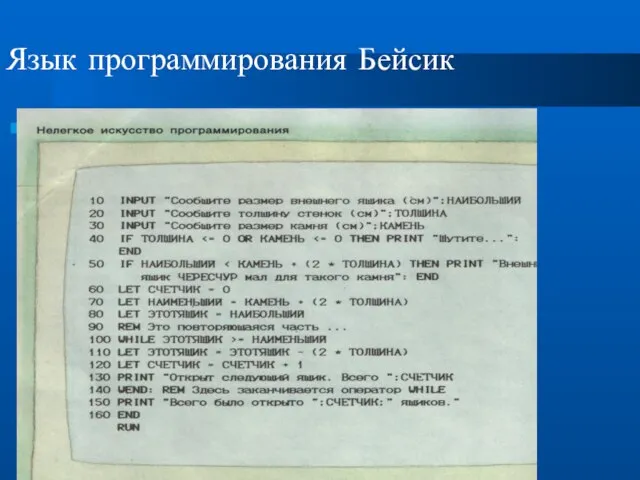

Слайд 8Язык программирования Бейсик

Слайд 94. Кого считают первой программисткой?

Слайд 10Августа Ада Лавлейс, английский математик и первый программист, дочь поэта Джорджа Гордона

Байрона.

Слайд 11Компьютерные вирусы. Антивирусные программы.

Слайд 12Компьютерный вирус- это программный код, встроенный в другую программу( документ или в

определённые области носителя данных) и предназначенный для несанкционированных действий на компьютере.

Слайд 13Этапы действия вирусов:

Заражение (попадание в компьютер)

Размножение (вирусный код может воспроизводить себя в

теле других программ)

Вирусная атака (после создания достаточного числа копий программный вирус начинает осуществлять разрушение: нарушение работы программ и ОС, удаление информации на жёстком диске, самые разрушительные вирусы вызывают форматирование жёсткого диска)

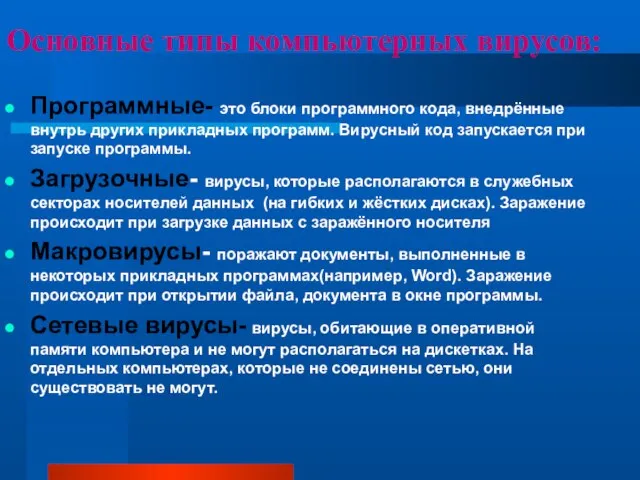

Слайд 14Основные типы компьютерных вирусов:

Программные- это блоки программного кода, внедрённые внутрь других прикладных

программ. Вирусный код запускается при запуске программы.

Загрузочные- вирусы, которые располагаются в служебных секторах носителей данных (на гибких и жёстких дисках). Заражение происходит при загрузке данных с заражённого носителя

Макровирусы- поражают документы, выполненные в некоторых прикладных программах(например, Word). Заражение происходит при открытии файла, документа в окне программы.

Сетевые вирусы- вирусы, обитающие в оперативной памяти компьютера и не могут располагаться на дискетках. На отдельных компьютерах, которые не соединены сетью, они существовать не могут.

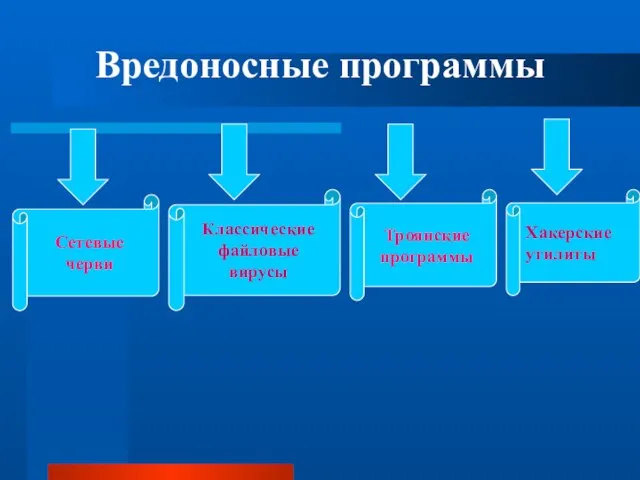

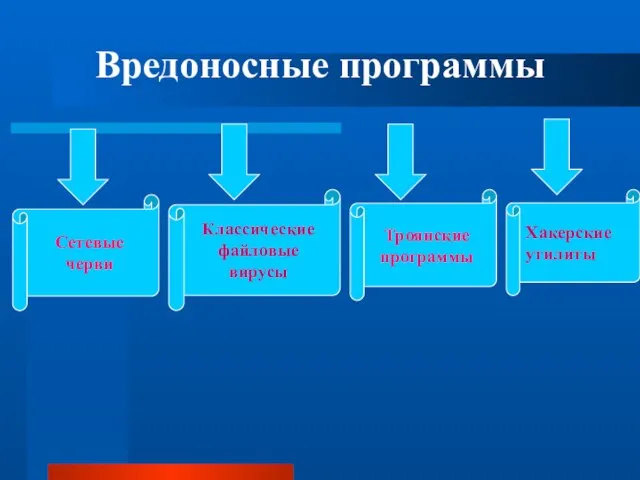

Слайд 15Вредоносные программы

Сетевые черви

Классические

файловые вирусы

Троянские

программы

Хакерские

утилиты

Слайд 16История вредоносных программ. Кто и почему создаёт вирусы.

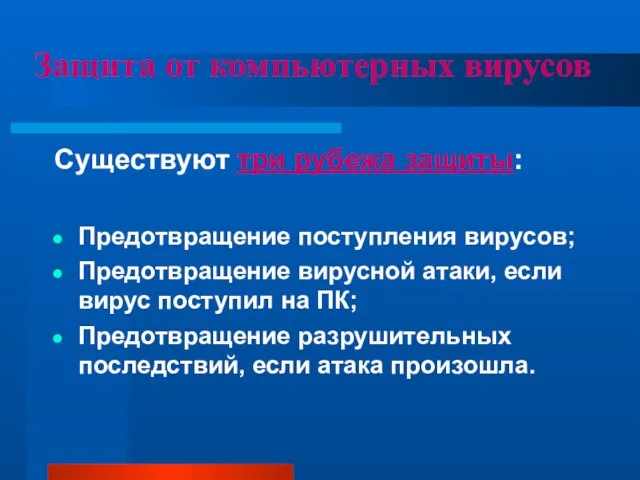

Слайд 17Защита от компьютерных вирусов

Существуют три рубежа защиты:

Предотвращение поступления вирусов;

Предотвращение вирусной атаки, если

вирус поступил на ПК;

Предотвращение разрушительных последствий, если атака произошла.

Слайд 18Средства антивирусной атаки:

Основное средство - резервное копирование наиболее ценных данных, файлов.

Вспомогательные средства:

Аппаратное

средство -отключение перемычки на материнской плате не позволит осуществить стирание микросхемы BIOS ни вирусу, ни злоумышленнику, ни неаккуратному пользователю

Антивирусная программа сравнивает коды программ с известными ей вирусами, которые хранятся в её базе данных. Необходимо обновление базы- не менее 2 раз в месяц

Слайд 20Антивирусные программы- специальные программы для обнаружения, удаления и защиты от компьютерных вирусов.

Norton

Anti Virus (производитель «Sumantec»)

Dr.Web (производитель «Диалог Наука»)

Antiviral Toolkit Pro (производитель «Лаборатория Касперского»)

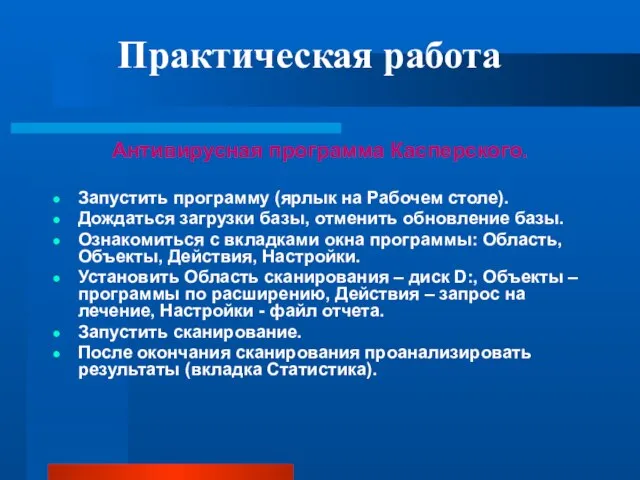

Слайд 21Практическая работа

Антивирусная программа Касперского.

Запустить программу (ярлык на Рабочем столе).

Дождаться загрузки базы,

отменить обновление базы.

Ознакомиться с вкладками окна программы: Область, Объекты, Действия, Настройки.

Установить Область сканирования – диск D:, Объекты – программы по расширению, Действия – запрос на лечение, Настройки - файл отчета.

Запустить сканирование.

После окончания сканирования проанализировать результаты (вкладка Статистика).

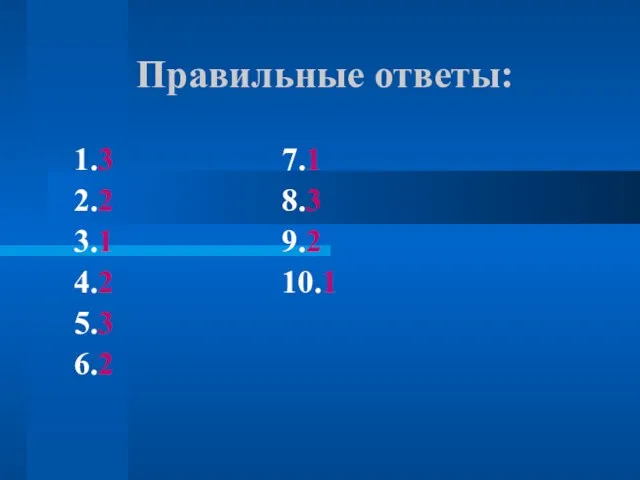

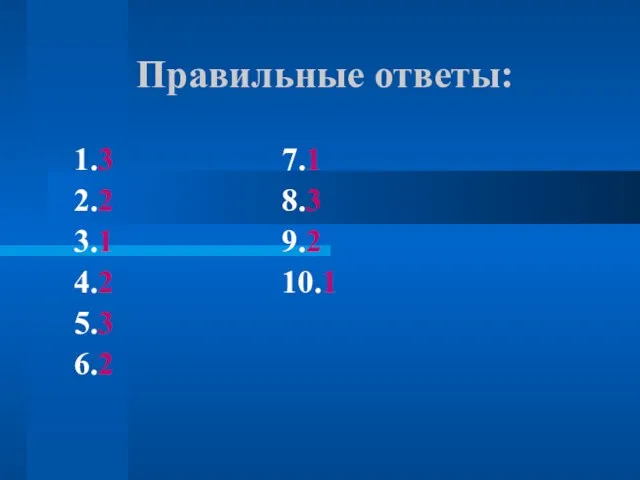

Слайд 24Правильные ответы:

1.3 7.1

2.2 8.3

3.1 9.2

4.2 10.1

5.3

6.2

Воронежский костюм

Воронежский костюм Принципы работы тренинговой группы

Принципы работы тренинговой группы Геометрия египетских пирамид

Геометрия египетских пирамид Тақырып бойынша диалог құрастыр

Тақырып бойынша диалог құрастыр Memory. Свяжем Ваши воспоминания нитями

Memory. Свяжем Ваши воспоминания нитями Автор : Сафонова Марина Владимировна воспитатель ГДОУ 49 Колпинского района города Санкт-Петербурга. 2011год. Мастер презентаций http://

Автор : Сафонова Марина Владимировна воспитатель ГДОУ 49 Колпинского района города Санкт-Петербурга. 2011год. Мастер презентаций http:// Жизнь с сердечной недостаточностью

Жизнь с сердечной недостаточностью 2f

2f Северные Нидерланды и Северо-Западная Россия: естественные партнеры

Северные Нидерланды и Северо-Западная Россия: естественные партнеры Разработка компонентов информационно-поисковой системы «Банк учебных программ»

Разработка компонентов информационно-поисковой системы «Банк учебных программ» Основы оценки бизнеса. Зачет по дисциплине

Основы оценки бизнеса. Зачет по дисциплине По дороге с облаками или один день из жизни ться и тся

По дороге с облаками или один день из жизни ться и тся Время труда и отдыха

Время труда и отдыха Технология штукатурных работ

Технология штукатурных работ Звери-млекопитающие

Звери-млекопитающие Конституция Республики Беларусь

Конституция Республики Беларусь Деньги берутся из маминой сумочки. Подбор литературы

Деньги берутся из маминой сумочки. Подбор литературы Масленица

Масленица Игра «Поле чудес» посвящена 450-летию Галилео Галилея

Игра «Поле чудес» посвящена 450-летию Галилео Галилея Весельная лодка

Весельная лодка Построение политики информационной безопасности для организации. Лекция 3

Построение политики информационной безопасности для организации. Лекция 3 Являются ли глаголы хотеть и бежать разноспрягаемыми?

Являются ли глаголы хотеть и бежать разноспрягаемыми? Структура Парк-системы

Структура Парк-системы Добро пожаловать

Добро пожаловать Что такое Пассивный доход

Что такое Пассивный доход Романтизм во Французской живописи XIX века

Романтизм во Французской живописи XIX века Оценка и стандарты отчетности КСО

Оценка и стандарты отчетности КСО Система работы "Школа начинающего специалиста"

Система работы "Школа начинающего специалиста"