Содержание

- 2. Информационная безопасность предприятия www.searchinform.ru В последнее время очень актуальной проблемой для многих компаний является деятельность инсайдеров,

- 3. Утечки информации наносят ущерб компаниям во всех отраслях. Даже очень крупные и успешные компании не застрахованы

- 4. Возможные пути утечки информации www.searchinform.ru Информация может быть переписана на локальный компьютер, где может подвергаться несанкционированным

- 5. Существует распространённое решение проблемы утечки информации за пределы компании – блокировка каналов возможного хищения. Однако этот

- 6. Контур информационной безопасности www.searchinform.ru «Контур информационной безопасности SearchInform» позволяет отслеживать утечки конфиденциальной информации через е-mail, ICQ,

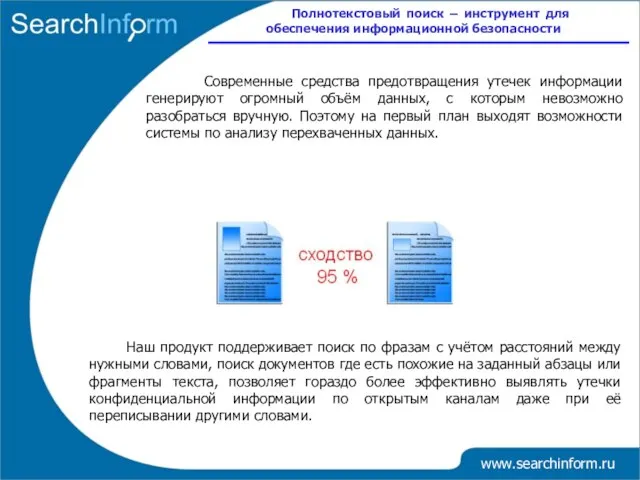

- 7. Полнотекстовый поиск – инструмент для обеспечения информационной безопасности www.searchinform.ru Современные средства предотвращения утечек информации генерируют огромный

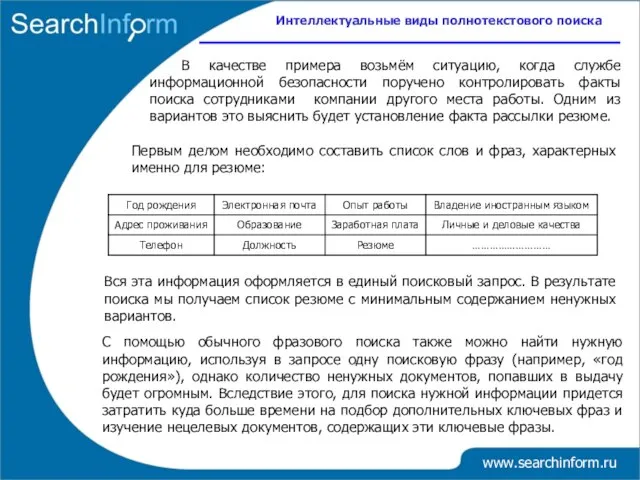

- 8. Интеллектуальные виды полнотекстового поиска www.searchinform.ru С помощью обычного фразового поиска также можно найти нужную информацию, используя

- 9. Поиск по шаблонам www.searchinform.ru Поиск по регулярным выражениям позволяет найти специфические данные (номера телефонов, номера кредиток,

- 10. Компоненты контура www.searchinform.ru Разрабатывая «Контур информационной безопасности SearchInform», мы сфокусировались на предоставлении специалистам, отвечающим за информационную

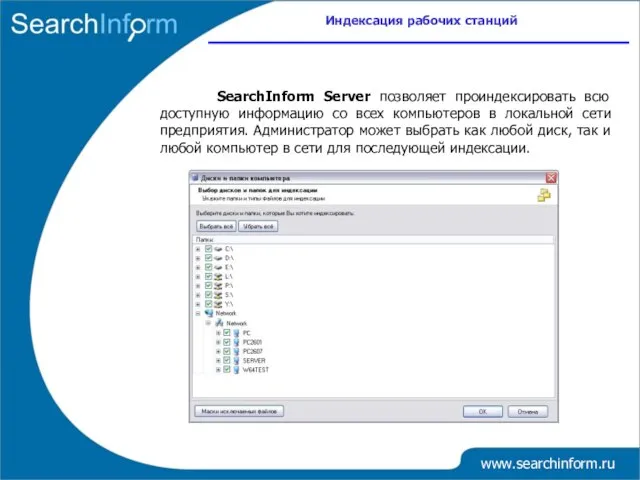

- 11. www.searchinform.ru SearchInform Server позволяет проиндексировать всю доступную информацию со всех компьютеров в локальной сети предприятия. Администратор

- 12. www.searchinform.ru SearchInform NetworkSniffer позволяет осуществлять перехват информации, которую пользователь передаёт через интернет. При этом поддерживаются все

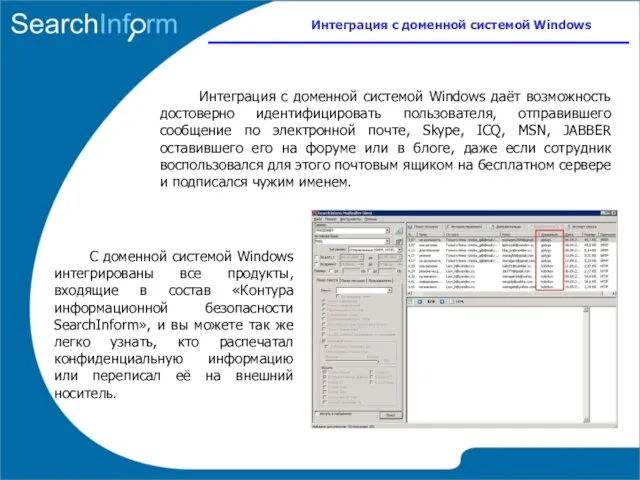

- 13. Интеграция с доменной системой Windows Интеграция с доменной системой Windows даёт возможность достоверно идентифицировать пользователя, отправившего

- 14. www.searchinform.ru PrintSniffer – программа, которая контролирует содержимое документов, отправленных на печать. Все данные перехватываются, содержимое файлов

- 15. www.searchinform.ru Зачастую недобросовестные сотрудники, пытаясь обмануть службу безопасности, передают информацию в графическом виде или, например, в

- 16. Мониторинг всех каналов утечки www.searchinform.ru Контроль над всеми каналами, по которым возможна утечка информации, даёт специалистам

- 17. Разграничение прав доступа www.searchinform.ru Каждый из компонентов контура информационной безопасности предприятия согласуется с единой системой разграничения

- 18. Фильтры В организации зачастую бывает необходимым исключить из числа контролируемых ряд сотрудников – например, руководство компании.

- 19. DataCenter www.searchinform.ru DataCenter – это центр управления всеми индексами, созданными компонентами контура информационной безопасности. DataCenter позволяет:

- 20. Центр оповещения www.searchinform.ru AlertCenter является звеном, связывающим между собой все компоненты в единый контур информационной безопасности

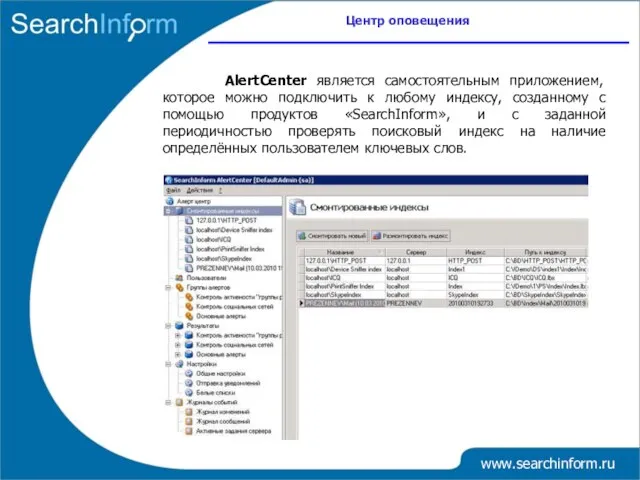

- 21. Центр оповещения www.searchinform.ru AlertCenter является самостоятельным приложением, которое можно подключить к любому индексу, созданному с помощью

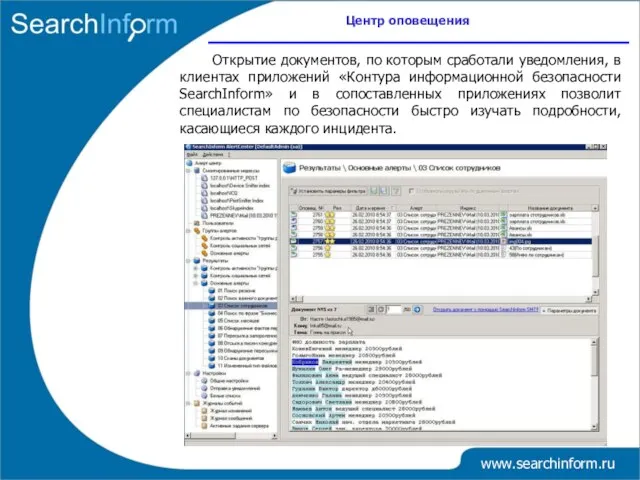

- 22. Центр оповещения www.searchinform.ru Открытие документов, по которым сработали уведомления, в клиентах приложений «Контура информационной безопасности SearchInform»

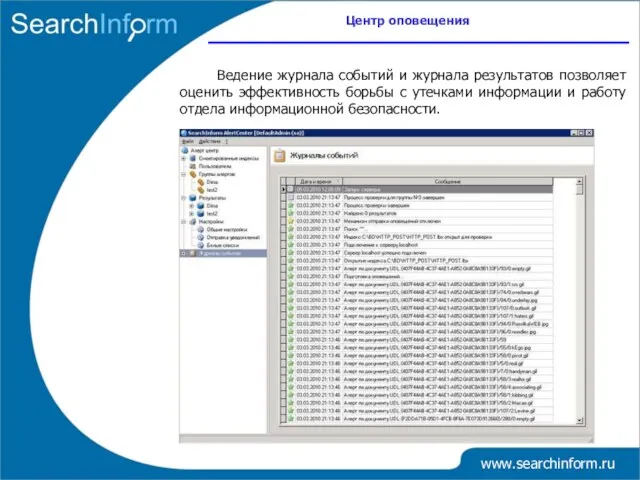

- 23. Центр оповещения www.searchinform.ru Ведение журнала событий и журнала результатов позволяет оценить эффективность борьбы с утечками информации

- 24. Конкурентные преимущества www.searchinform.ru Преимущества Контура информационной безопасности SearchInform Простота внедрения Программный комплекс «SearchInform» можно проинсталлировать всего

- 25. www.searchinform.ru Разграничение прав доступа к информации Дает возможность настройки прав доступа к перехваченной информации. Контроль содержимого

- 26. Сертификаты www.searchinform.ru «Контур информационной безопасности SearchInform» имеет ряд сертификатов: «Газпром» ФСТЭК России Сертифицирующих органов Республики Беларусь

- 27. Итоги www.searchinform.ru Программные продукты «SearchInform» успешно решают поставленные задачи в банках и финансовых компаниях, государственных структурах

- 28. www.searchinform.ru Данный закон, в частности, определяет требования к информационным системам персональных данных и регламентирует необходимые организационные

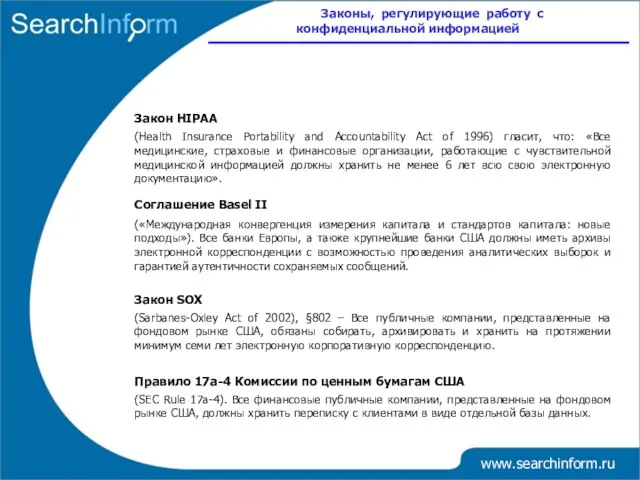

- 29. www.searchinform.ru (Health Insurance Portability and Accountability Act of 1996) гласит, что: «Все медицинские, страховые и финансовые

- 31. Скачать презентацию

Как вести себя в природе?!

Как вести себя в природе?! А.С.Пушкин Царскосельский Лицей

А.С.Пушкин Царскосельский Лицей Исторические личности в повести А.С.Пушкина «Капитанская дочка»

Исторические личности в повести А.С.Пушкина «Капитанская дочка» Долгих Станислав

Долгих Станислав Пистолетный выстрел, убивший Пушкина, пробудил душу Лермонтова. Он написал энергическую оду. А.И.Герцен.

Пистолетный выстрел, убивший Пушкина, пробудил душу Лермонтова. Он написал энергическую оду. А.И.Герцен. В семействе Ola! Daily теперь представлены 3 типа прокладок: 1.Ola! Daily – прокладки из 100% целлюлозы 2. Ola! Daily Deo – ароматизированные прокладк

В семействе Ola! Daily теперь представлены 3 типа прокладок: 1.Ola! Daily – прокладки из 100% целлюлозы 2. Ola! Daily Deo – ароматизированные прокладк Программа трансформации блока управления персоналом в Госкорпорации «Росатом» и ее организациях

Программа трансформации блока управления персоналом в Госкорпорации «Росатом» и ее организациях Модели атомов Опыт Резерфорда

Модели атомов Опыт Резерфорда ВКР: Критерии и показатели качества обслуживания на предприятиях общественного питания

ВКР: Критерии и показатели качества обслуживания на предприятиях общественного питания 2 лекция по муницип.праву 2019

2 лекция по муницип.праву 2019 Презентация на тему Составление предложений из слов 1 класс

Презентация на тему Составление предложений из слов 1 класс  Круїзна діяльність в Україні

Круїзна діяльність в Україні Филимоновская игрушка

Филимоновская игрушка Определение последовательности намотки нитки на шпульку

Определение последовательности намотки нитки на шпульку жизнь и творчество Василия макаровича Шукшина

жизнь и творчество Василия макаровича Шукшина СЛУЖБА СКОРОЙ МЕДИЦИНСКОЙ ПОМОЩИ В СИСТЕМЕ ОМС

СЛУЖБА СКОРОЙ МЕДИЦИНСКОЙ ПОМОЩИ В СИСТЕМЕ ОМС Готовимся к внедрению стандартов второго поколения

Готовимся к внедрению стандартов второго поколения Основные понятия теории вероятности

Основные понятия теории вероятности "Требования к светоотражающей маркировке и задним опознавательным знакам в правилах ЕЭК ООН и Техническом регламенте о безопасн

"Требования к светоотражающей маркировке и задним опознавательным знакам в правилах ЕЭК ООН и Техническом регламенте о безопасн Презентация 2019

Презентация 2019 Архитектурные стили. Хай-тек

Архитектурные стили. Хай-тек Технологический запас организации. Норма оборотных средств

Технологический запас организации. Норма оборотных средств “Путь в десять тысяч ли всегда начинается с первого шага”

“Путь в десять тысяч ли всегда начинается с первого шага” Использование ИКТ на уроках географии

Использование ИКТ на уроках географии Наши дела 2020

Наши дела 2020 Мосты в искусстве

Мосты в искусстве Моменты счастья. Фотоконкурс

Моменты счастья. Фотоконкурс Охрана растений

Охрана растений