Содержание

- 2. Общие сведения «Панцирь-К» - это комплексная система защиты информации. Реализована программно и имеет как автономное, так

- 3. Вариант комплексного решения

- 4. Дополнительная информация

- 5. Возможности КСЗИ

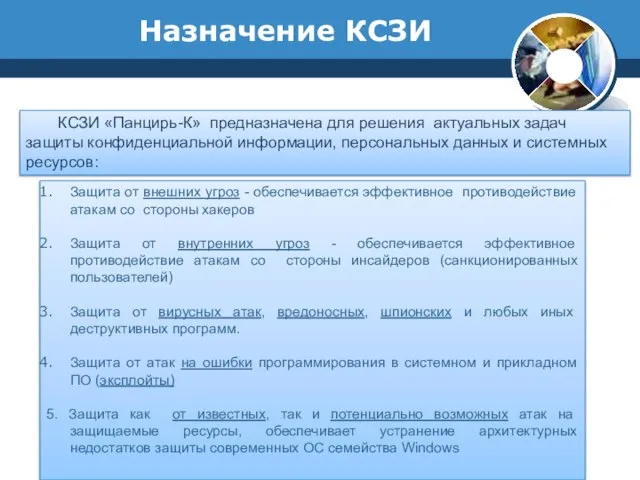

- 6. Назначение КСЗИ КСЗИ «Панцирь-К» предназначена для решения актуальных задач защиты конфиденциальной информации, персональных данных и системных

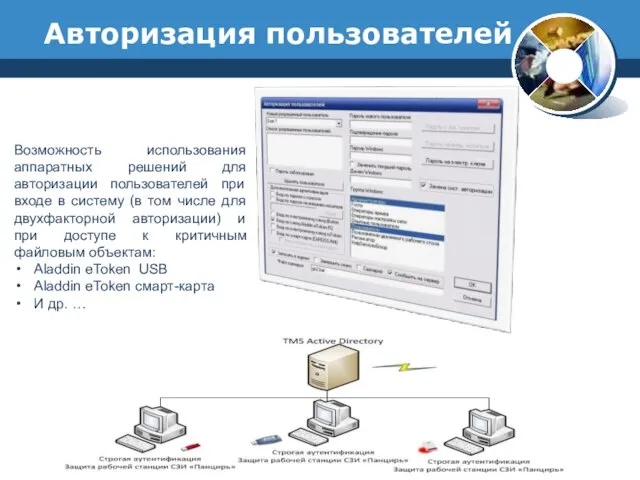

- 7. Авторизация пользователей Возможность использования аппаратных решений для авторизации пользователей при входе в систему (в том числе

- 8. Угрозы вредоносного ПО Независимые тесты компонентов эвристического анализа показывают, что уровень обнаружения новых вредоносных программ составляет

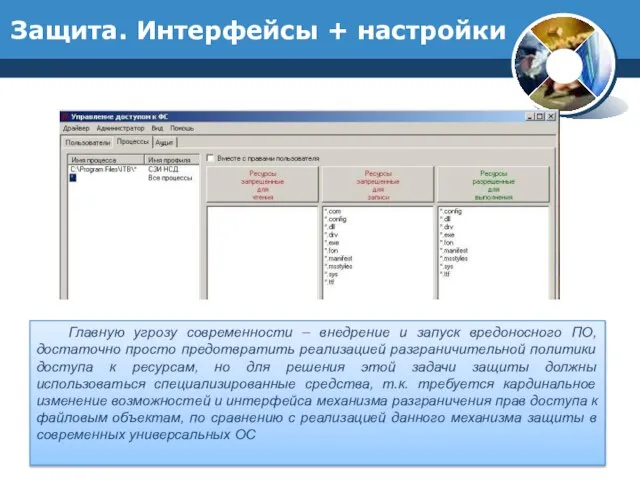

- 9. Защита. Интерфейсы + настройки Главную угрозу современности – внедрение и запуск вредоносного ПО, достаточно просто предотвратить

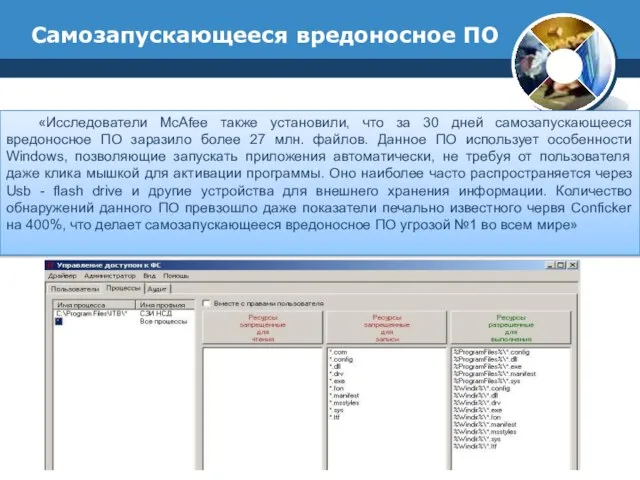

- 10. Cамозапускающееся вредоносное ПО «Исследователи McAfee также установили, что за 30 дней самозапускающееся вредоносное ПО заразило более

- 11. Сетевая атака – одна из актуальнейших угроз современности Только за первый квартал 2008 года финансовые потери

- 12. Сетевая атака – одна из актуальнейших угроз современности Всего исправлено 57.58% уязвимостей, исправления отсутствуют для 39.91%

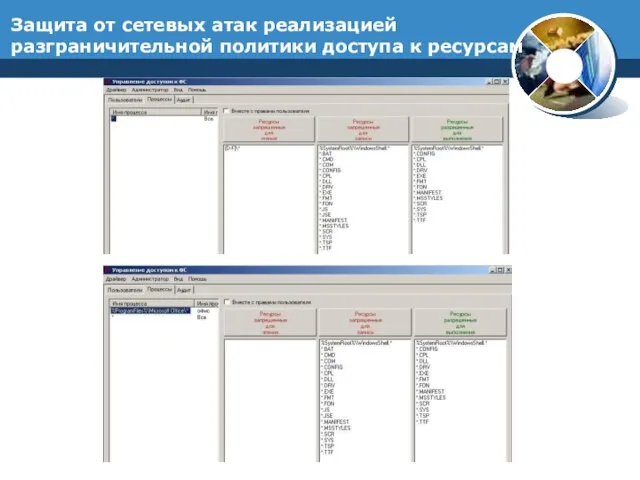

- 13. Защита от сетевых атак реализацией разграничительной политики доступа к ресурсам

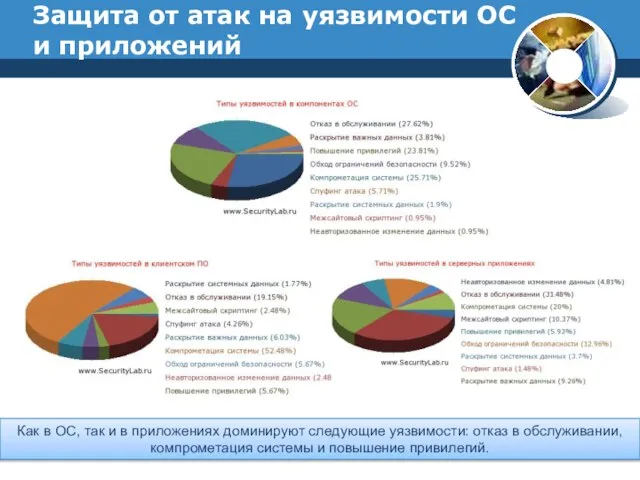

- 14. Защита от атак на уязвимости ОС и приложений Как в ОС, так и в приложениях доминируют

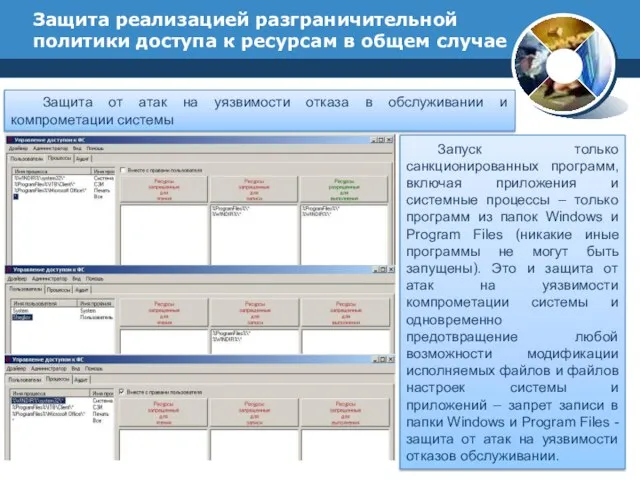

- 15. Защита реализацией разграничительной политики доступа к ресурсам в общем случае Защита от атак на уязвимости отказа

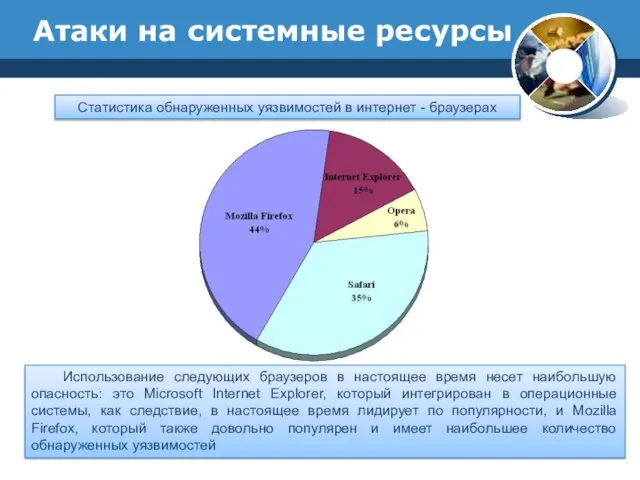

- 16. Атаки на системные ресурсы Статистика обнаруженных уязвимостей в интернет - браузерах Использование следующих браузеров в настоящее

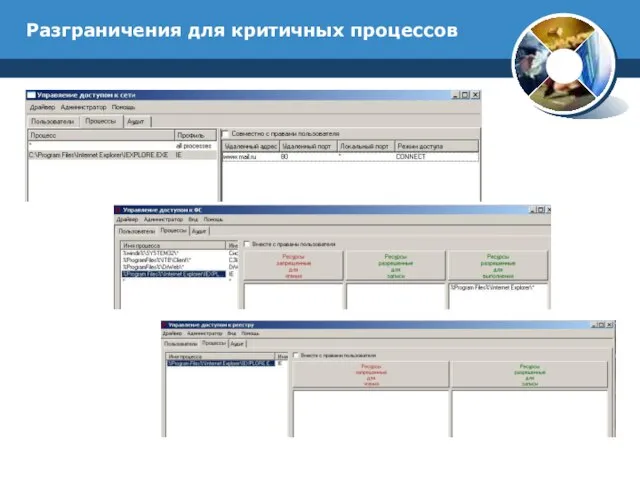

- 17. Разграничения для критичных процессов

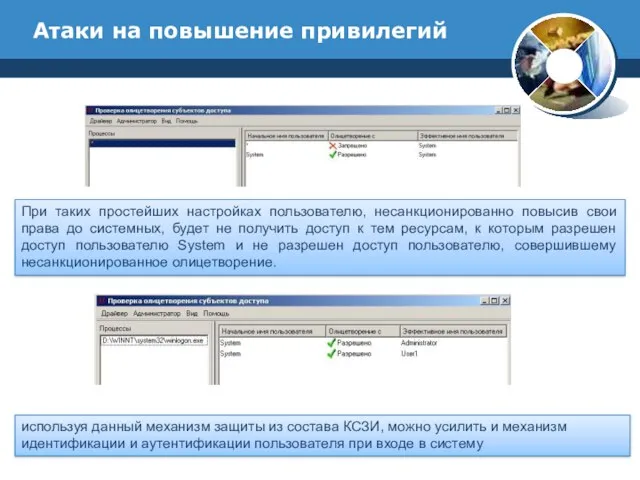

- 18. Атаки на повышение привилегий При таких простейших настройках пользователю, несанкционированно повысив свои права до системных, будет

- 19. Портрет инсайдера

- 20. Существующие методы защиты от инсайдерских атак По оценкам компании Gartner (Hype Cycle of Information Security), эффективность

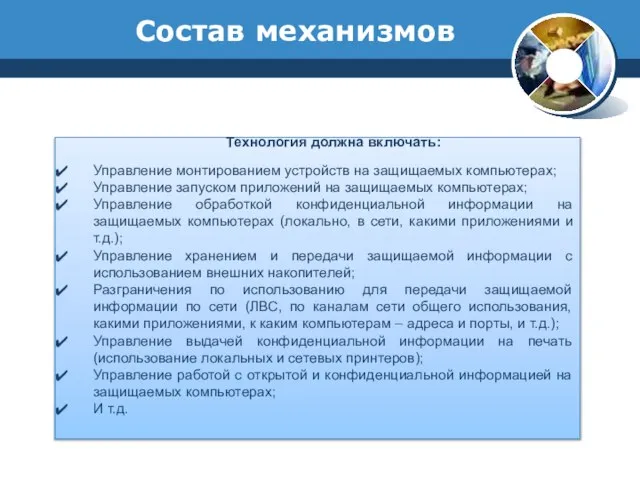

- 21. Состав механизмов Технология должна включать: Управление монтированием устройств на защищаемых компьютерах; Управление запуском приложений на защищаемых

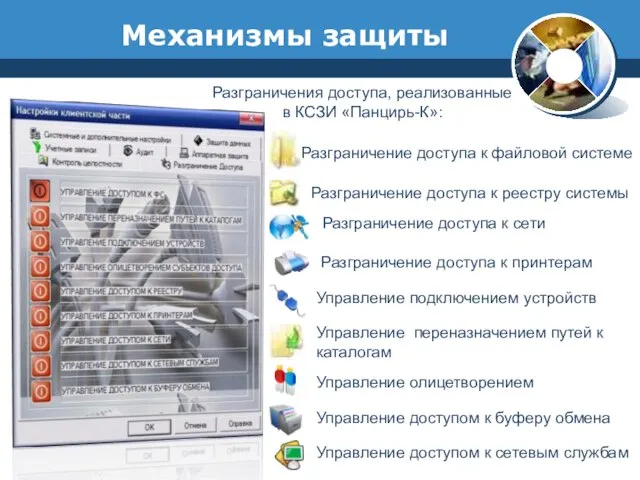

- 22. Механизмы защиты Управление доступом к буферу обмена Разграничения доступа, реализованные в КСЗИ «Панцирь-К»: Разграничение доступа к

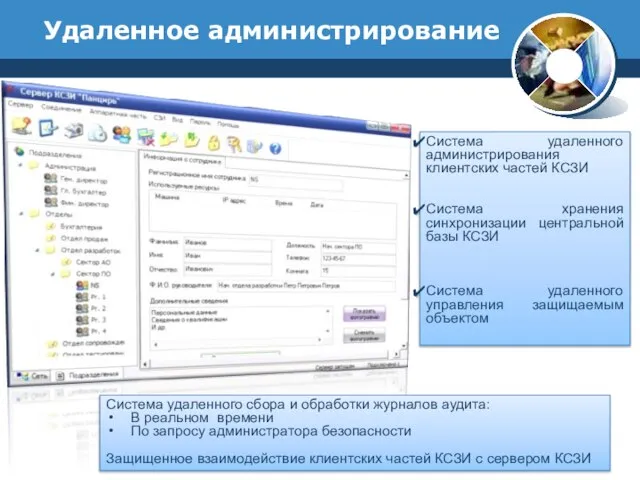

- 23. Удаленное администрирование Система удаленного администрирования клиентских частей КСЗИ Система хранения синхронизации центральной базы КСЗИ Система удаленного

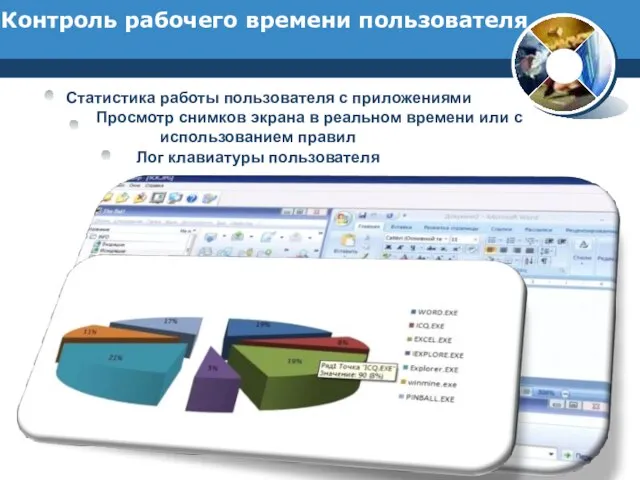

- 24. Контроль рабочего времени пользователя Статистика работы пользователя с приложениями Просмотр снимков экрана в реальном времени или

- 26. Скачать презентацию

Воронежский костюм

Воронежский костюм Принципы работы тренинговой группы

Принципы работы тренинговой группы Геометрия египетских пирамид

Геометрия египетских пирамид Тақырып бойынша диалог құрастыр

Тақырып бойынша диалог құрастыр Memory. Свяжем Ваши воспоминания нитями

Memory. Свяжем Ваши воспоминания нитями Автор : Сафонова Марина Владимировна воспитатель ГДОУ 49 Колпинского района города Санкт-Петербурга. 2011год. Мастер презентаций http://

Автор : Сафонова Марина Владимировна воспитатель ГДОУ 49 Колпинского района города Санкт-Петербурга. 2011год. Мастер презентаций http:// Жизнь с сердечной недостаточностью

Жизнь с сердечной недостаточностью 2f

2f Северные Нидерланды и Северо-Западная Россия: естественные партнеры

Северные Нидерланды и Северо-Западная Россия: естественные партнеры Разработка компонентов информационно-поисковой системы «Банк учебных программ»

Разработка компонентов информационно-поисковой системы «Банк учебных программ» Основы оценки бизнеса. Зачет по дисциплине

Основы оценки бизнеса. Зачет по дисциплине По дороге с облаками или один день из жизни ться и тся

По дороге с облаками или один день из жизни ться и тся Время труда и отдыха

Время труда и отдыха Технология штукатурных работ

Технология штукатурных работ Звери-млекопитающие

Звери-млекопитающие Конституция Республики Беларусь

Конституция Республики Беларусь Деньги берутся из маминой сумочки. Подбор литературы

Деньги берутся из маминой сумочки. Подбор литературы Масленица

Масленица Игра «Поле чудес» посвящена 450-летию Галилео Галилея

Игра «Поле чудес» посвящена 450-летию Галилео Галилея Весельная лодка

Весельная лодка Построение политики информационной безопасности для организации. Лекция 3

Построение политики информационной безопасности для организации. Лекция 3 Являются ли глаголы хотеть и бежать разноспрягаемыми?

Являются ли глаголы хотеть и бежать разноспрягаемыми? Структура Парк-системы

Структура Парк-системы Добро пожаловать

Добро пожаловать Что такое Пассивный доход

Что такое Пассивный доход Романтизм во Французской живописи XIX века

Романтизм во Французской живописи XIX века Оценка и стандарты отчетности КСО

Оценка и стандарты отчетности КСО Система работы "Школа начинающего специалиста"

Система работы "Школа начинающего специалиста"