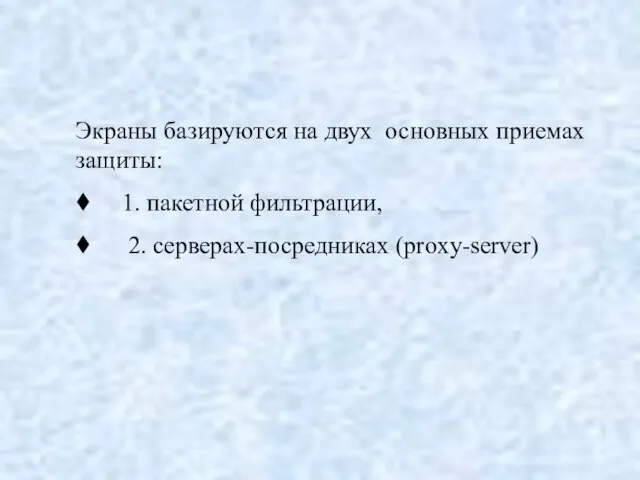

Слайд 3Экраны базируются на двух основных приемах защиты:

♦ 1. пакетной фильтрации,

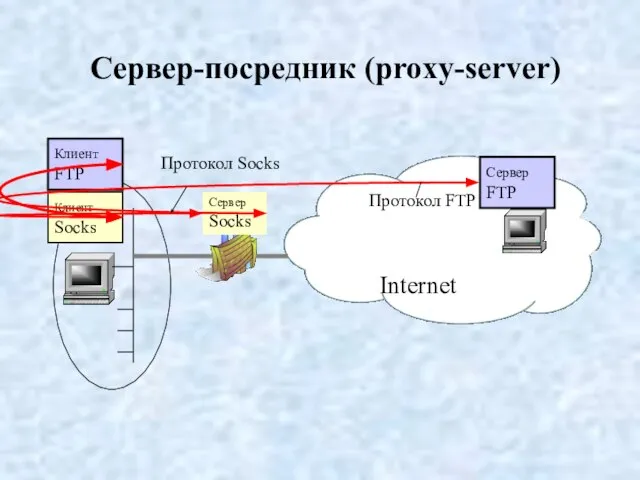

♦ 2. серверах-посредниках

(proxy-server)

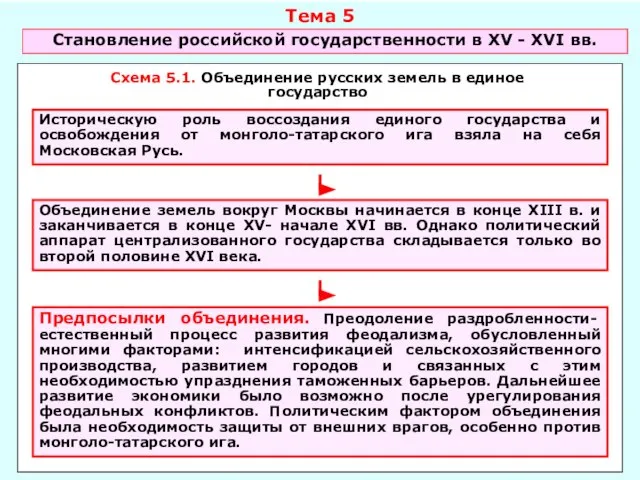

Слайд 4Технология трансляции сетевых адресов

IPR

IP4

IP3

IP1

IP2

IP5

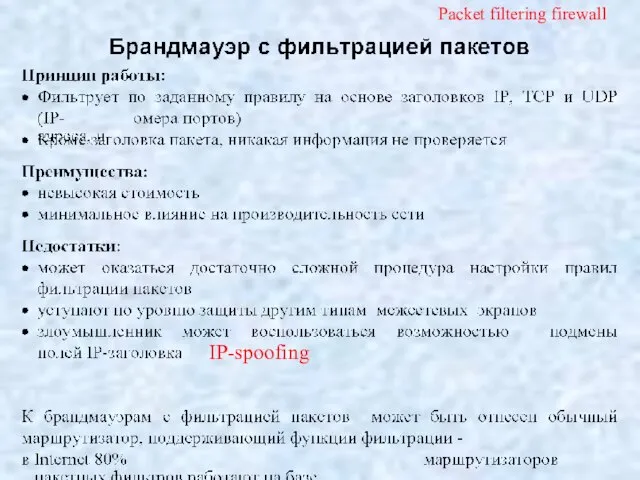

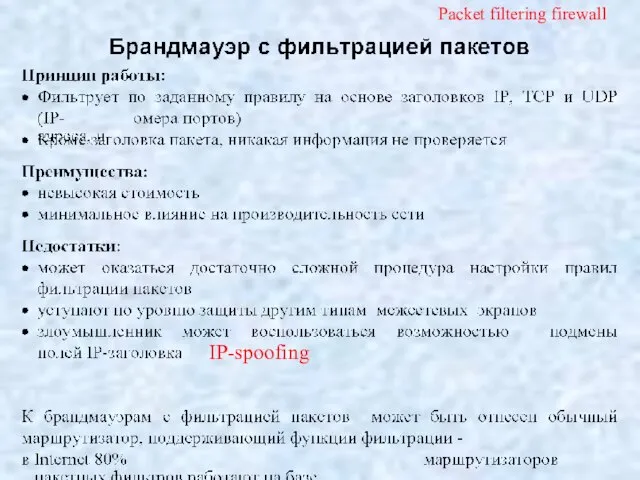

Слайд 6IP-spoofing

Packet filtering firewall

Слайд 10Взаимное расположение Firewall’а и VPN-шлюза

А) VPN-шлюз перед firewall’ом

Недостаток:

VPN-шлюз принимает на себя все

внешние атаки по незашифрованному трафику

Слайд 11Взаимное расположение Firewall’а и VPN-шлюза

B) VPN-шлюз позади firewall’а

Защищенность улучшается

Firewall отражает все внешние

атаки

Firewall должен пропускать зашифрованный трафик

Слайд 12Взаимное расположение Firewall’а и VPN-шлюза

С) VPN-шлюз совмещен с Firewall’ом

Наиболее привлекательное решение

Просто администрировать

- единая аутентификация

Высокие требования к производительности интегрированного устройства

Нельзя применить для standalone VPN-шлюзов

Слайд 13Взаимное расположение Firewall’а и VPN-шлюза

D) VPN-шлюз «сбоку» Firewall’а

Два канала с публичной сетью

Зашифрованный

трафик обрабатывается VPN-шлюзом, а затем - Firewall’ом

Высокая надежность защиты

Высокая надежность соединения с публичной сетью (резервирование каналов)

Слайд 14Взаимное расположение Firewall’а и VPN-шлюза

D) VPN-шлюз имеет параллельное соединение с защищаемой сетью

Недостаточная

степень защиты - зашифрованный трафик не проходит через firewall

Высокая надежность соединения с публичной сетью (резервирование каналов)

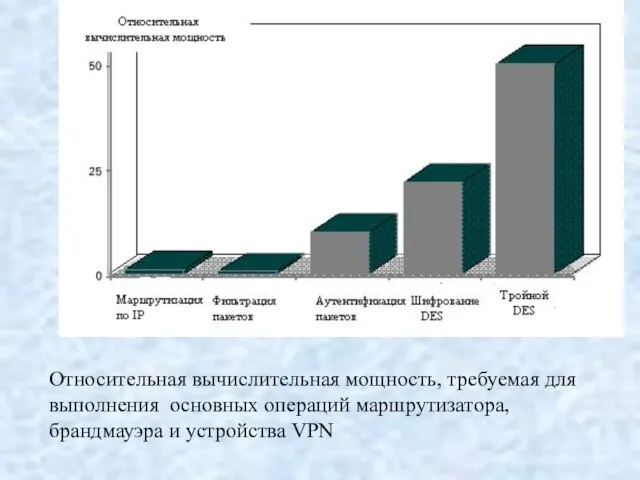

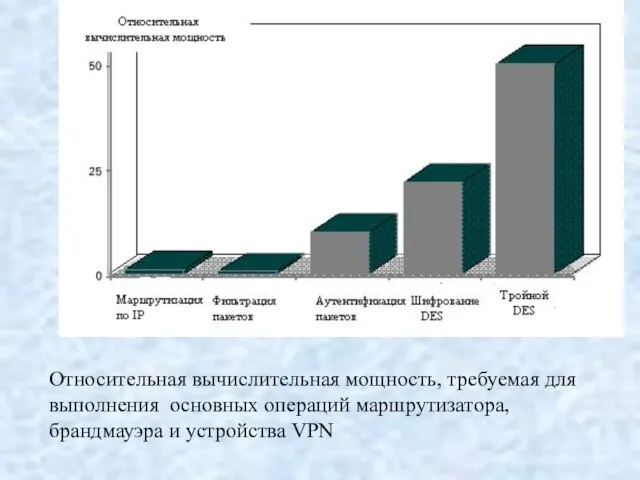

Слайд 15Относительная вычислительная мощность, требуемая для выполнения основных операций маршрутизатора, брандмауэра и устройства

VPN

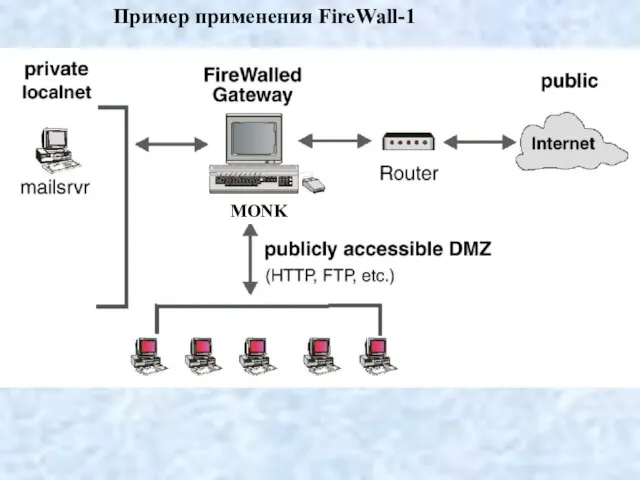

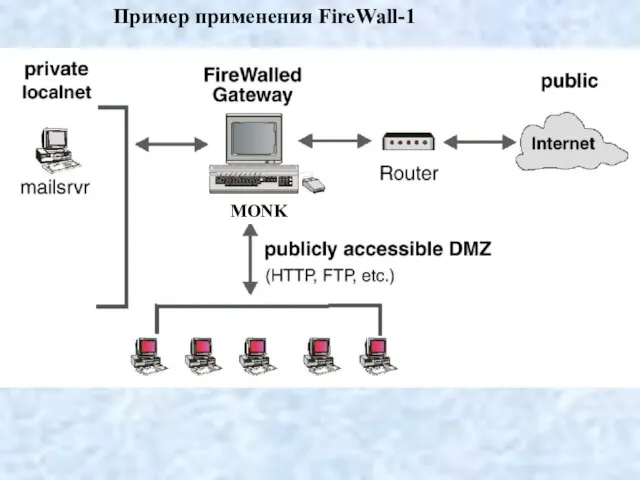

Слайд 16Пример применения FireWall-1

MONK

Презентация КС (2)

Презентация КС (2) Подвижные игры с элементы баскетбола на уроках в начальной школе

Подвижные игры с элементы баскетбола на уроках в начальной школе Плавный пуск электродвигателей

Плавный пуск электродвигателей Правонарушения и юридическая ответственность педагога. Лекция 17

Правонарушения и юридическая ответственность педагога. Лекция 17 Неделя истории

Неделя истории Коммуникационная политика в международном маркетинге

Коммуникационная политика в международном маркетинге Презентация на тему Презентация Венгрия

Презентация на тему Презентация Венгрия Алимова Е.Л. МОУ Оленинская СОШ

Алимова Е.Л. МОУ Оленинская СОШ Викторина по физике 7 класс «Первоначальные сведения о строении вещества»

Викторина по физике 7 класс «Первоначальные сведения о строении вещества» Права ребенка

Права ребенка Ценностные основания государственной политики в сфере образования

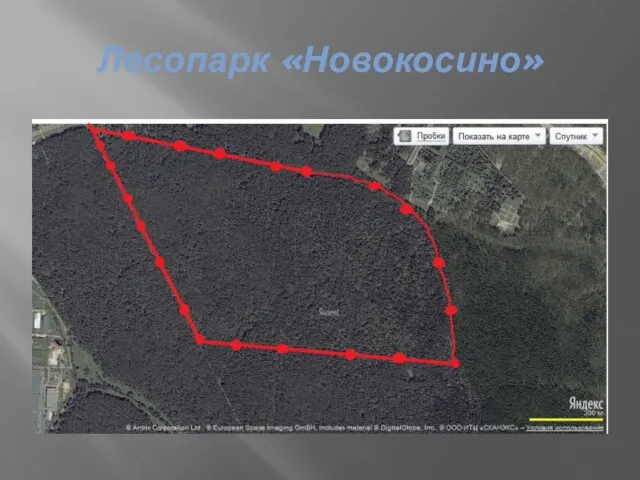

Ценностные основания государственной политики в сфере образования Лесопарк «Новокосино»

Лесопарк «Новокосино» Организация оценки и анализа рисков на современных предприятиях

Организация оценки и анализа рисков на современных предприятиях Презентация:

Презентация: Психологическое кино

Психологическое кино Решение уравнений, приводимых к квадратным

Решение уравнений, приводимых к квадратным Профилактика наркомании в воспитательном процессе школы

Профилактика наркомании в воспитательном процессе школы Приглашение к участию в тендере ГК «АвтоСпецЦентр»

Приглашение к участию в тендере ГК «АвтоСпецЦентр» Системы линейных алгебраических уравнений. Лекция 2

Системы линейных алгебраических уравнений. Лекция 2 Презентация Microsoft PowerPoint — копия

Презентация Microsoft PowerPoint — копия Rave cosmology (часть 3.6)

Rave cosmology (часть 3.6) Становление российской государственности в XV - XVI в

Становление российской государственности в XV - XVI в Правила видеомонтажа

Правила видеомонтажа Иллюстрация к любимому литературному произведению

Иллюстрация к любимому литературному произведению Композиция Новогодняя

Композиция Новогодняя Презентация на тему Транспорт веществ в растительном организме

Презентация на тему Транспорт веществ в растительном организме  Профессиональное образование

Профессиональное образование Презентация на тему Разноспрягаемые глаголы (6 класс)

Презентация на тему Разноспрягаемые глаголы (6 класс)