Содержание

- 2. Требования законодательства С 1 января 2011 года начинается действие закона № 152-ФЗ «О персональных данных», который

- 3. Персональные данные – это: любая информация, относящаяся к определенному физическому лицу, в том числе его фамилия,

- 4. Основной нормативный документ ФЗ № 152-ФЗ «О персональных данных», принятый в июле 2006 г., обязывает операторов

- 5. До 1 января 2011 года Во всех ОУ должен быть выполнен комплекс работ, по итогам которого

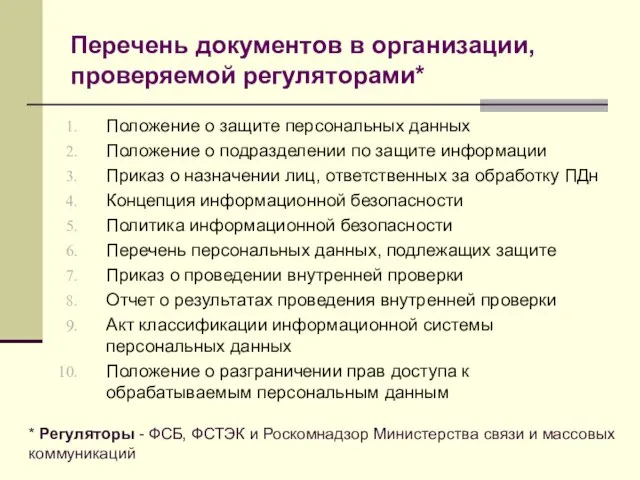

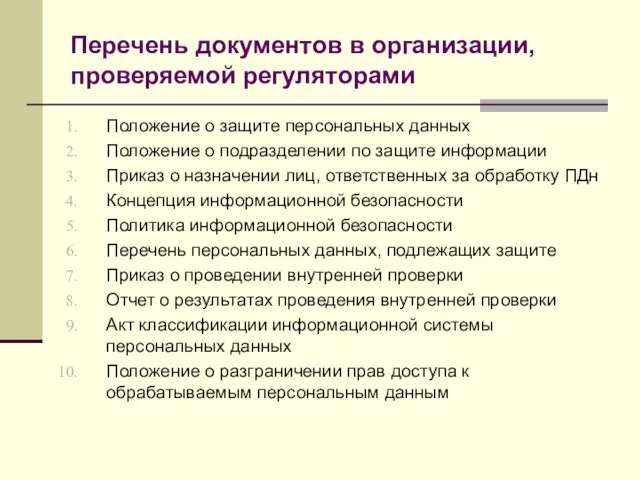

- 6. Перечень документов в организации, проверяемой регуляторами* Положение о защите персональных данных Положение о подразделении по защите

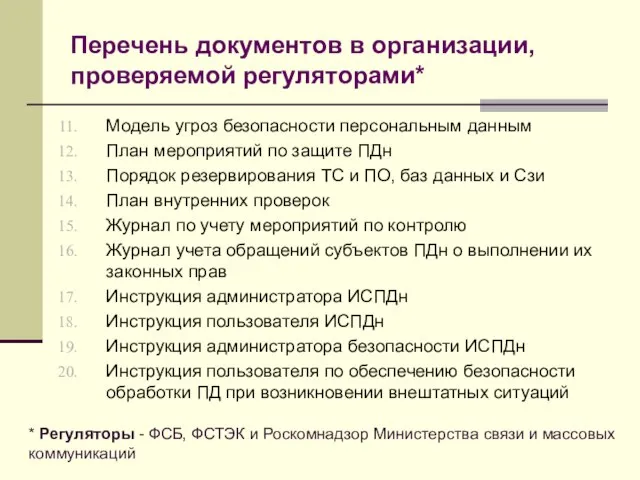

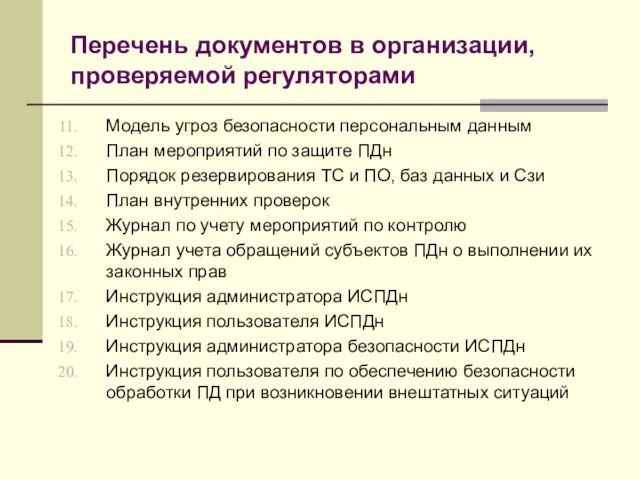

- 7. Перечень документов в организации, проверяемой регуляторами* Модель угроз безопасности персональным данным План мероприятий по защите ПДн

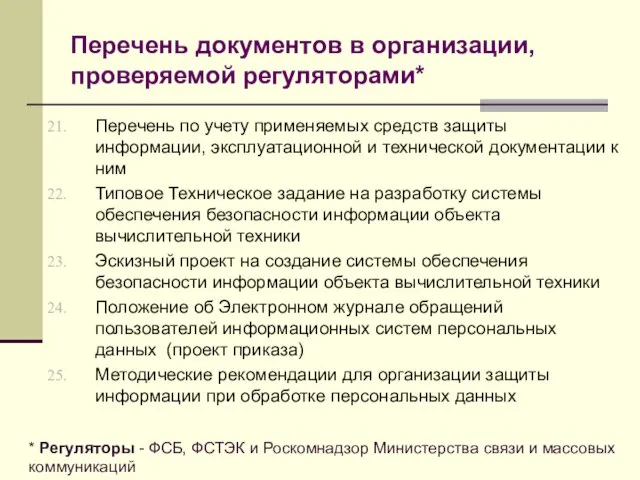

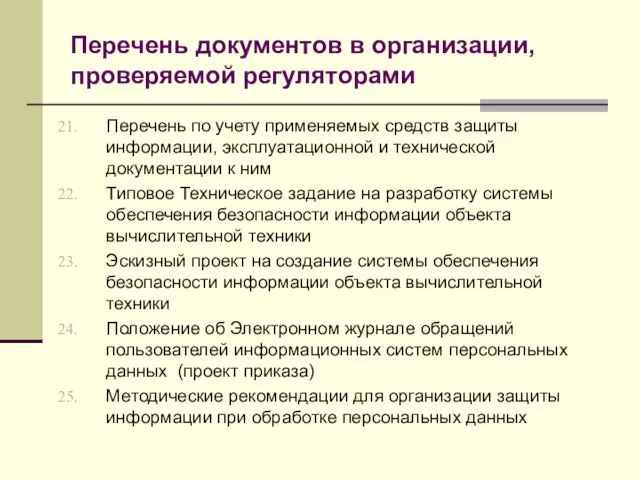

- 8. Перечень документов в организации, проверяемой регуляторами* Перечень по учету применяемых средств защиты информации, эксплуатационной и технической

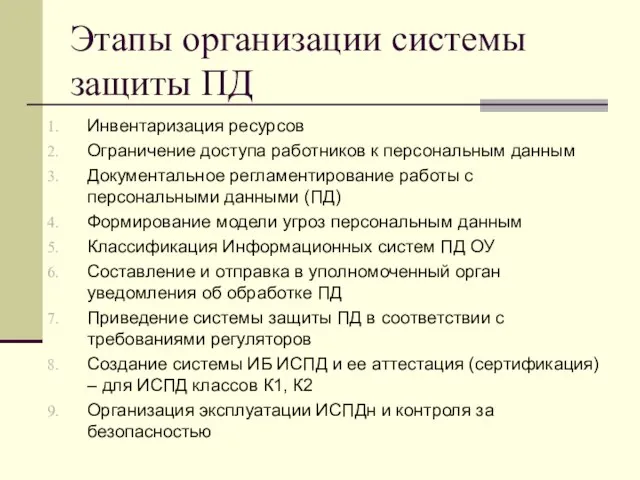

- 9. Подготовка к выполнению ФЗ № 152-ФЗ Выделяют 9 основных этапов организации систем защиты персональных данных

- 10. Этапы организации системы защиты ПД Инвентаризация ресурсов Ограничение доступа работников к персональным данным Документальное регламентирование работы

- 11. Шаг 1. Инвентаризация ресурсов Проанализировать все эксплуатируемые информационные системы и традиционные хранилища данных, выявить все, где

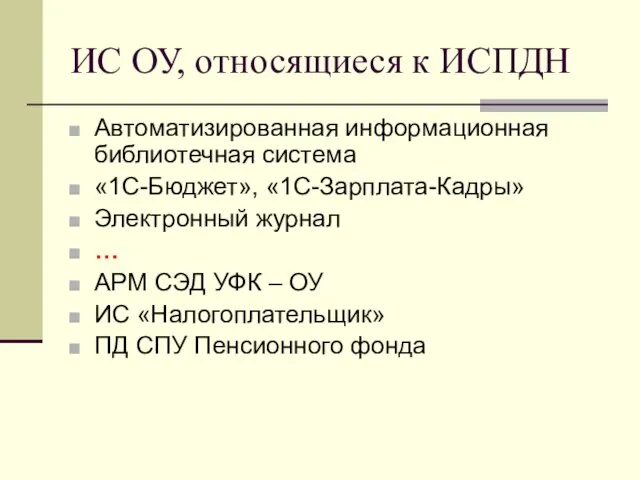

- 12. ИС ОУ, относящиеся к ИСПДН Автоматизированная информационная библиотечная система «1С-Бюджет», «1С-Зарплата-Кадры» Электронный журнал … АРМ СЭД

- 13. Участки обработки ПД Библиотека Бухгалтерия Учительская Медпункт …

- 14. Шаг 2. Ограничение доступа работников к персональным данным Принятие в организации Положения об обеспечении безопасности персональных

- 15. ШАГ 3: Документальное регламентирование работы с персональными данными Статья 86 (Трудовой кодекс РФ). Общие требования при

- 16. ШАГ 3: Документальное регламентирование работы с персональными данными Субъект ПД самостоятельно решает вопрос передачи кому-либо своих

- 17. ШАГ 4: Формирование модели угроз персональным данным 15.02.2008 г. Заместителем директора ФСТЭК России утверждены: Базовая модель

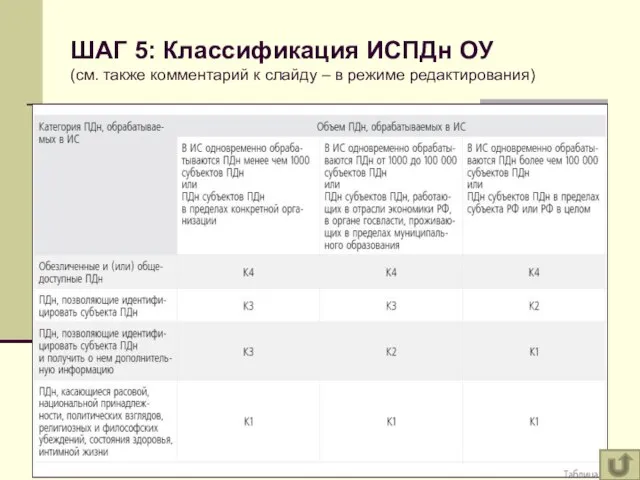

- 18. ШАГ 5: Классификация ИСПДн ОУ (см. также комментарий к слайду – в режиме редактирования)

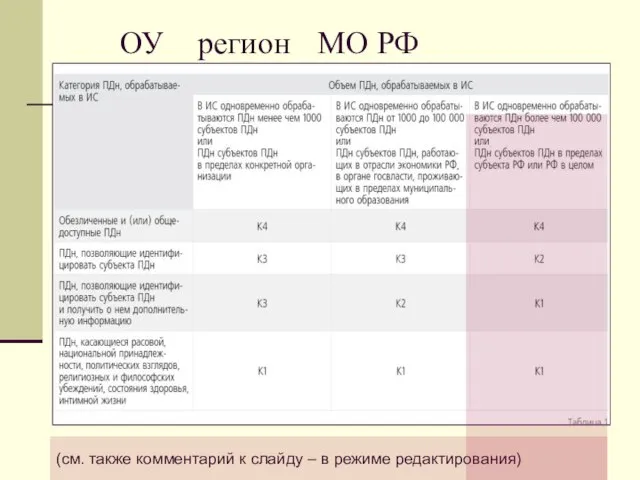

- 19. ОУ регион МО РФ (см. также комментарий к слайду – в режиме редактирования)

- 20. Организации, ИС которых отнесены к классам К1, К2 должны: получить лицензию ФСТЭК России на деятельность по

- 21. ШАГ 6: Составление и отправка в уполномоченный орган уведомления

- 22. ШАГ 7: Приведение системы защиты персональных данных в соответствии с требованиями регуляторов* ФЗ «О персональных данных»:

- 23. ШАГ 8. Создание подсистемы информационной безопасности ИСПДн и ее аттестация (сертификация) Включает в себя: Основные мероприятия

- 24. Перечень объектов информатизации, подлежащих аттестации в Системе сертификации средств защиты информации по требованиям безопасности информации 1.

- 25. ШАГ 9: Организация эксплуатации ИСПДн и контроля за безопасностью Положение об обеспечении безопасности персональных данных при

- 26. Перечень документов в организации, проверяемой регуляторами Положение о защите персональных данных Положение о подразделении по защите

- 27. Перечень документов в организации, проверяемой регуляторами Модель угроз безопасности персональным данным План мероприятий по защите ПДн

- 28. Перечень документов в организации, проверяемой регуляторами Перечень по учету применяемых средств защиты информации, эксплуатационной и технической

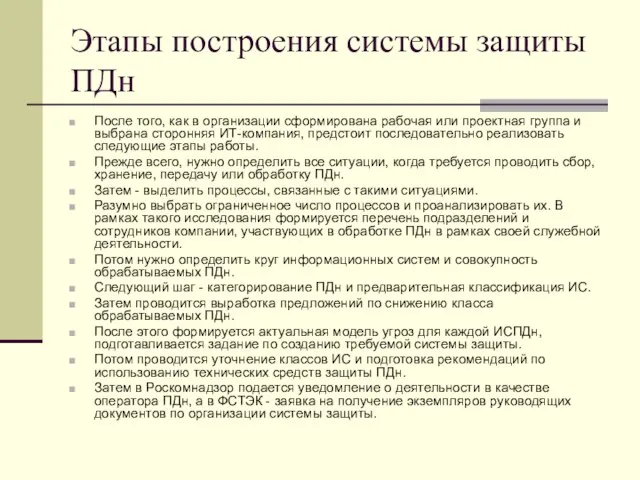

- 29. Этапы построения системы защиты ПДн После того, как в организации сформирована рабочая или проектная группа и

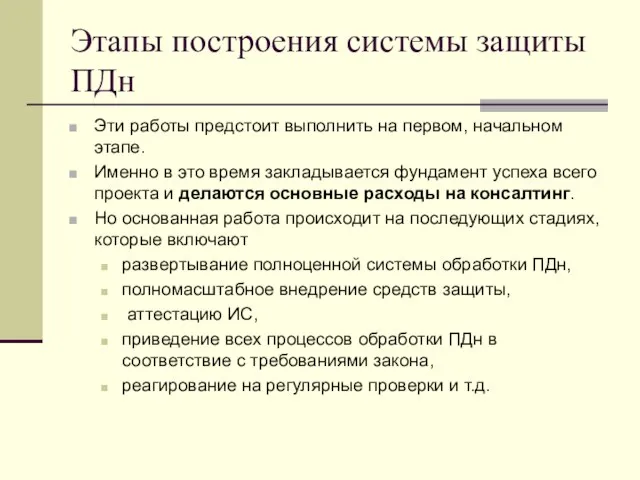

- 30. Этапы построения системы защиты ПДн Эти работы предстоит выполнить на первом, начальном этапе. Именно в это

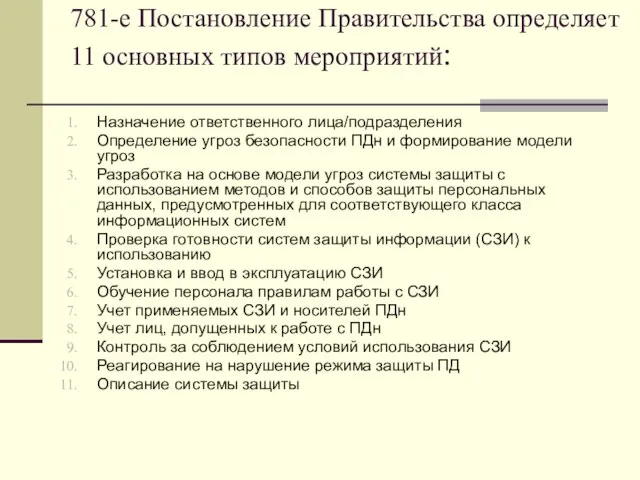

- 31. 781-е Постановление Правительства определяет 11 основных типов мероприятий: Назначение ответственного лица/подразделения Определение угроз безопасности ПДн и

- 33. Скачать презентацию

Операционная система персонального компьютера

Операционная система персонального компьютера Католицизм: кнут и пряник

Католицизм: кнут и пряник Презентация на тему тренажер по английскому языку

Презентация на тему тренажер по английскому языку Публичный докладдиректора школы МОУ “СОШ № 10” Н.А. Давыдовой г.Биробиджан, ЕАО

Публичный докладдиректора школы МОУ “СОШ № 10” Н.А. Давыдовой г.Биробиджан, ЕАО Декларации пожарной безопасности

Декларации пожарной безопасности  Презентация на тему: Бородинская панорама

Презентация на тему: Бородинская панорама Заседание Совета кураторов

Заседание Совета кураторов Нутромер оборудование для измерения диаметра внутренних полостей

Нутромер оборудование для измерения диаметра внутренних полостей Music

Music Устройство увеличительных приборов. Строение клетки

Устройство увеличительных приборов. Строение клетки Реклама новых книг

Реклама новых книг Роль точечных мутаций гена RUNX1 в патогенезе миелодиспластических и миелопролиферативных заболеваний у детей

Роль точечных мутаций гена RUNX1 в патогенезе миелодиспластических и миелопролиферативных заболеваний у детей FLEXWORK project materials and their use in TELESOL

FLEXWORK project materials and their use in TELESOL Презентация на тему ПРИНЦИП ГЮЙГЕНСА. ЗАКОН ОТРАЖЕНИЯ СВЕТА

Презентация на тему ПРИНЦИП ГЮЙГЕНСА. ЗАКОН ОТРАЖЕНИЯ СВЕТА Выдающаяся личность

Выдающаяся личность урок

урок Презентация услуг компании «ГЛОБАЛ КОНСАЛТИНГ»

Презентация услуг компании «ГЛОБАЛ КОНСАЛТИНГ» Храм Святой Софии в Константинополе

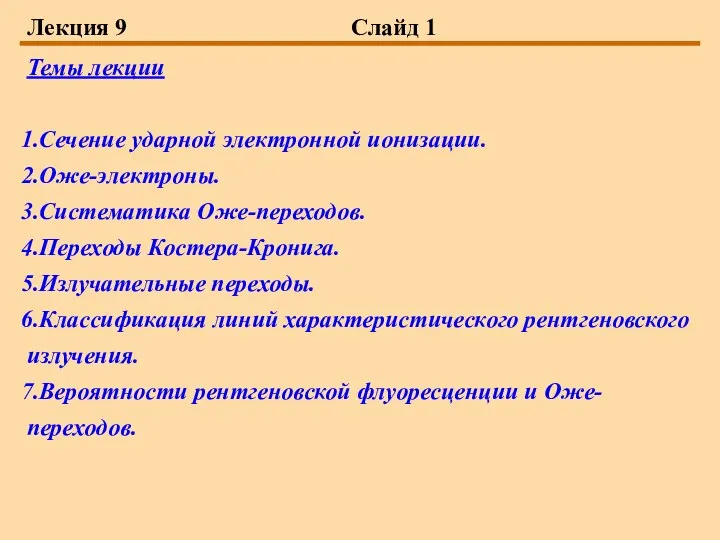

Храм Святой Софии в Константинополе Сечение ударной электронной ионизации. Оже-электроны

Сечение ударной электронной ионизации. Оже-электроны Россия на политической карте мира. Особенности развития на современном этапе

Россия на политической карте мира. Особенности развития на современном этапе Животные и растения Северной Америки

Животные и растения Северной Америки Иконки автомобильные

Иконки автомобильные The dark matter power complex

The dark matter power complex Система академика Л.Занкова

Система академика Л.Занкова “Практика внедрения международного стандарта ISО 14001 в ОАО “Концерн Стирол”

“Практика внедрения международного стандарта ISО 14001 в ОАО “Концерн Стирол” АООП НОО для обучающихся с НОДА

АООП НОО для обучающихся с НОДА Лига Индиго. Интеллектуально-развлекательная игра. Разрыв шаблона о корпоративных праздниках

Лига Индиго. Интеллектуально-развлекательная игра. Разрыв шаблона о корпоративных праздниках Компания МИКРОБОР НАНОТЕХ

Компания МИКРОБОР НАНОТЕХ