Правовые нормы, относящиеся к информации, правонарушения в информационной сфере, меры их предупреждения

Содержание

- 2. Содержание Информация как объект правового регулирования Правонарушения в информационной сфере Правовые нормы правового регулирования информации Предупреждение

- 3. 1. Информация является объектом правового регулирования. Информация не является материальным объектом, но она фиксируется на материальных

- 4. Информация практически ничем не отличается от другого объекта собственности (например машины, дома, мебели и прочих материальных

- 5. Право собственности право распоряжения право владения право пользования

- 6. Право распоряжения состоит в том, что только субъект-владелец информации имеет право определять, кому эта информация может

- 7. Любой закон о праве собственности регулирует отношения между субъектом-владельцем и субъектом-пользователем. Законы должны защищать как права

- 8. 2. Правонарушения в информационной сфере Под правонарушением обычно понимается противоправное виновное нарушение субъектом действующей нормы информационного

- 9. Преступления в сфере информационных технологий распространение вредоносных вирусов; взлом паролей; кража номеров кредитных карточек и других

- 10. Основные виды преступлений, связанных с вмешательством в работу компьютеров 1. Несанкционированный доступ к информации, хранящейся в

- 11. 3. Правовые нормы, относящиеся к информации 1) "Об информации, информационных технологиях и защите информации" № 149-ФЗ

- 12. 4. Меры по предупреждению компьютерных преступлений ТЕХНИЧЕСКИЕ ОРГАНИЗАЦИОННЫЕ ПРАВОВЫЕ

- 13. Технические меры защита от несанкционированного доступа к системе, резервирование особо важных компьютерных подсистем, организация вычислительных сетей

- 14. Организационные меры охрана вычислительного центра, тщательный подбор персонала, исключение случаев ведения особо важных работ только одним

- 15. Правовые меры разработка норм, устанавливающих ответственность за компьютерные преступления, защита авторских прав программистов, совершенствование уголовного, гражданского

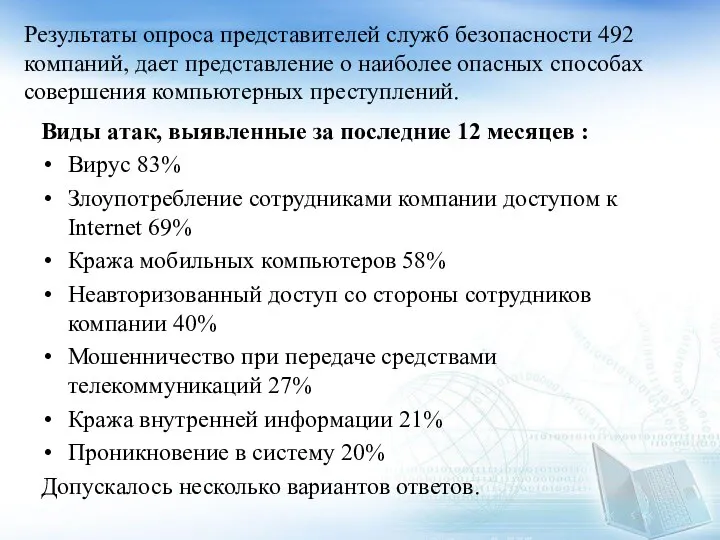

- 16. Результаты опроса представителей служб безопасности 492 компаний, дает представление о наиболее опасных способах совершения компьютерных преступлений.

- 18. Скачать презентацию

Финансовая деятельность государственных и муниципальных предприятий, ее понятие, содержание и правовые основы. Финансовый план

Финансовая деятельность государственных и муниципальных предприятий, ее понятие, содержание и правовые основы. Финансовый план Презентация на тему Функция в математике

Презентация на тему Функция в математике  Планирование сервис-ориентированной архитектуры для автоматизированной тестирующей системы

Планирование сервис-ориентированной архитектуры для автоматизированной тестирующей системы My favourite type of sport

My favourite type of sport Национальный костюм в зеркале веков

Национальный костюм в зеркале веков Высокое Возрождение. Качественные изменения в живописи

Высокое Возрождение. Качественные изменения в живописи Что легенда мне расскажет? © Выполнили: ученики 6-Б класса Сердюк Сергей, Иванов Иван, Сидоров Петр

Что легенда мне расскажет? © Выполнили: ученики 6-Б класса Сердюк Сергей, Иванов Иван, Сидоров Петр Аномалии родовой деятельности

Аномалии родовой деятельности  Министерство сельского хозяйства Российской Федерации

Министерство сельского хозяйства Российской Федерации Инновационные технологии в производстве изделий легкой промышленности для активного отдыха

Инновационные технологии в производстве изделий легкой промышленности для активного отдыха И зелёный попугай... в технике квиллинга

И зелёный попугай... в технике квиллинга Подросток и его права

Подросток и его права Организация и методика проведения комплексных занятий

Организация и методика проведения комплексных занятий Республика Казахстан

Республика Казахстан Творческий проект: Картина (техника вышивки крестом)

Творческий проект: Картина (техника вышивки крестом) Балансовое обобщение

Балансовое обобщение Презентация решения компании «Аудатэкс» для расчета восстановительного ремонта автомобилей с правым расположением руля

Презентация решения компании «Аудатэкс» для расчета восстановительного ремонта автомобилей с правым расположением руля Визитная карточка

Визитная карточка Фотосинтез особенности метаболизма

Фотосинтез особенности метаболизма Урок - путешествие по сказке

Урок - путешествие по сказке Разработка методологических основ мониторинга и прогнозирования влияния геоастрофизических факторов на характер возникновения

Разработка методологических основ мониторинга и прогнозирования влияния геоастрофизических факторов на характер возникновения  Понятие внимания

Понятие внимания Презентация на тему Древние экологические катастрофы – гипотезы и факты

Презентация на тему Древние экологические катастрофы – гипотезы и факты Перетворення графіків функцій

Перетворення графіків функцій

Производство монокристаллов кремния

Производство монокристаллов кремния Переносной комплект Codan 2110M

Переносной комплект Codan 2110M Образование трещин на оцилиндрованном брусе из сосны при использовании красок фирмы Biofa

Образование трещин на оцилиндрованном брусе из сосны при использовании красок фирмы Biofa