Содержание

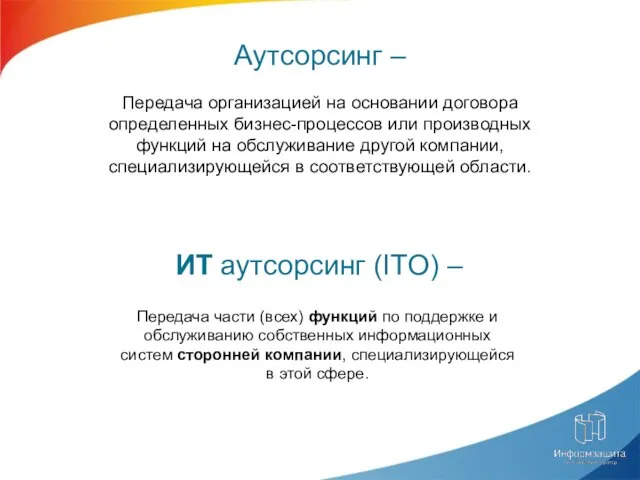

- 2. Передача организацией на основании договора определенных бизнес-процессов или производных функций на обслуживание другой компании, специализирующейся в

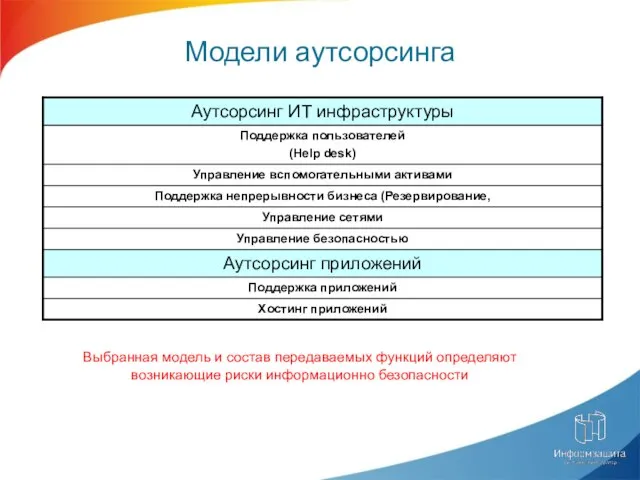

- 3. Модели аутсорсинга Выбранная модель и состав передаваемых функций определяют возникающие риски информационно безопасности

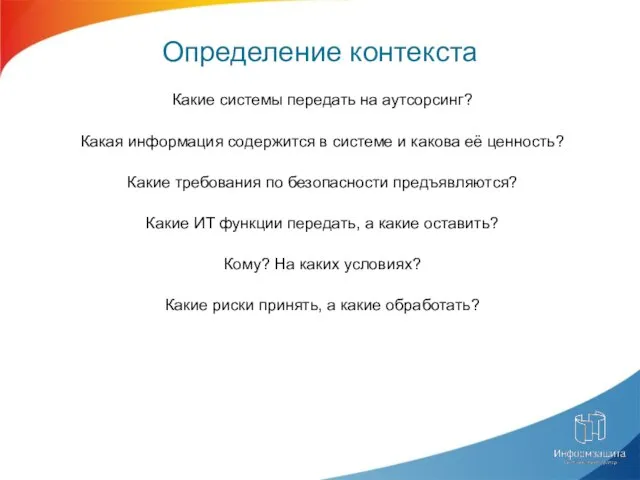

- 4. Какие системы передать на аутсорсинг? Какая информация содержится в системе и какова её ценность? Какие требования

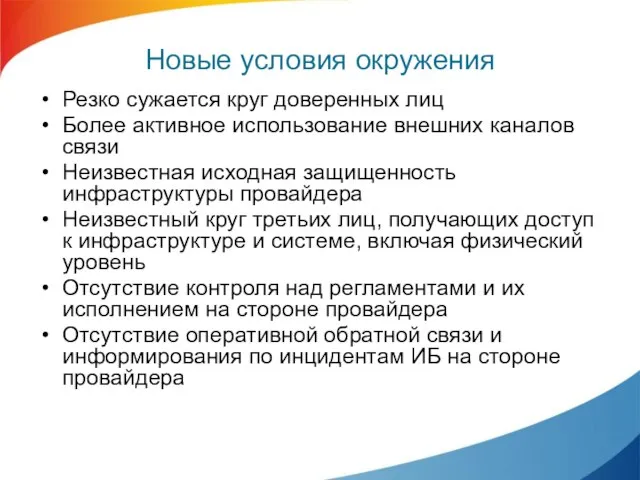

- 5. Новые условия окружения Резко сужается круг доверенных лиц Более активное использование внешних каналов связи Неизвестная исходная

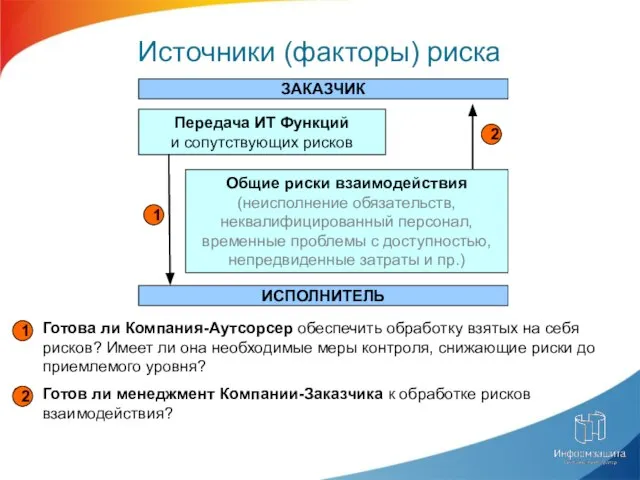

- 6. Источники (факторы) риска Готов ли менеджмент Компании-Заказчика к обработке рисков взаимодействия? Готова ли Компания-Аутсорсер обеспечить обработку

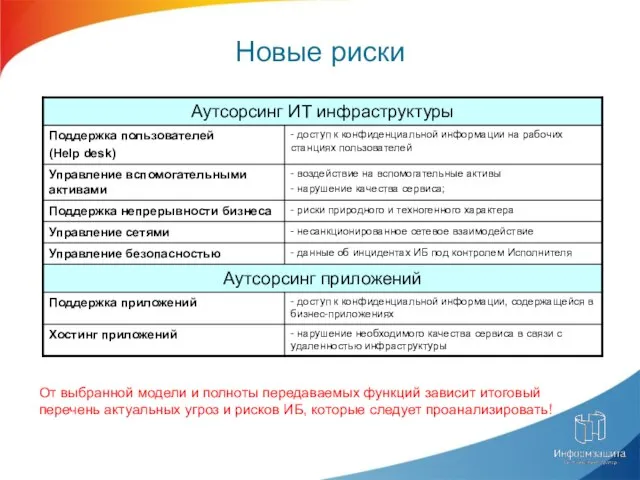

- 7. Новые риски От выбранной модели и полноты передаваемых функций зависит итоговый перечень актуальных угроз и рисков

- 8. Общий подход к менеджменту рисков * Качественный, количественный или комбинированный подход *

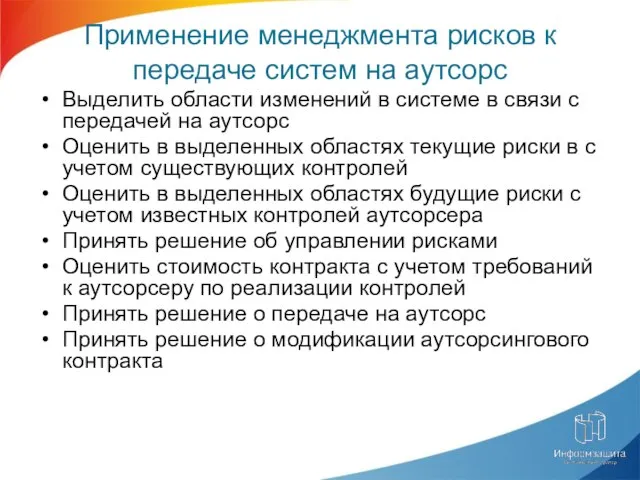

- 9. Применение менеджмента рисков к передаче систем на аутсорс Выделить области изменений в системе в связи с

- 10. Основные этапы управления рисками Идентификация активов Оценка активов Идентификация угроз и уязвимостей Идентификация имеющихся контролей Оценка

- 11. Факторы влияющие на уровень риска эффективность мер контроля Потенциал нарушителя Степень воздействия Ценность активов Вероятность Последствия

- 12. Результаты работ Перечень новых рисков, возникающих в связи с передаче систем на аутсорсинг Для рисков выше

- 13. Ключевые моменты работ Согласование шкал и критериев оценки активов и последствий Увязка с существующими в организациями

- 14. Пример оценки

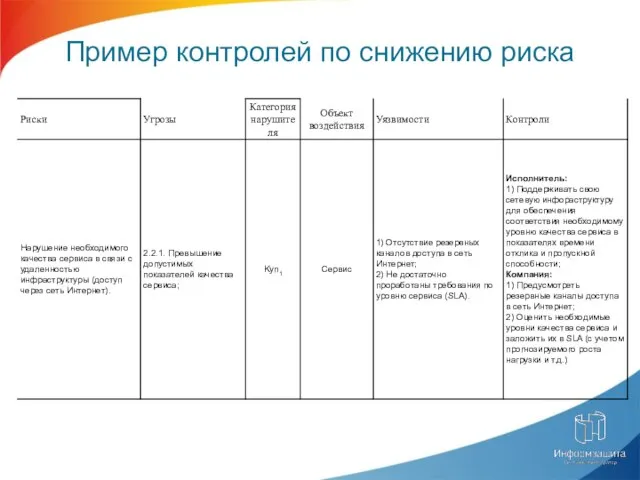

- 15. Пример контролей по снижению риска

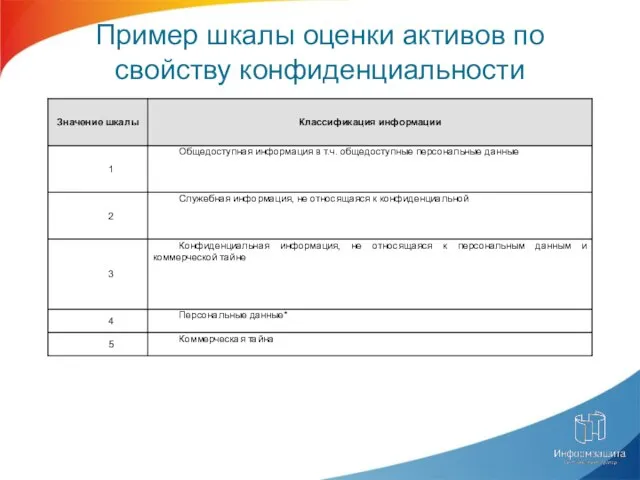

- 16. Пример шкалы оценки активов по свойству конфиденциальности

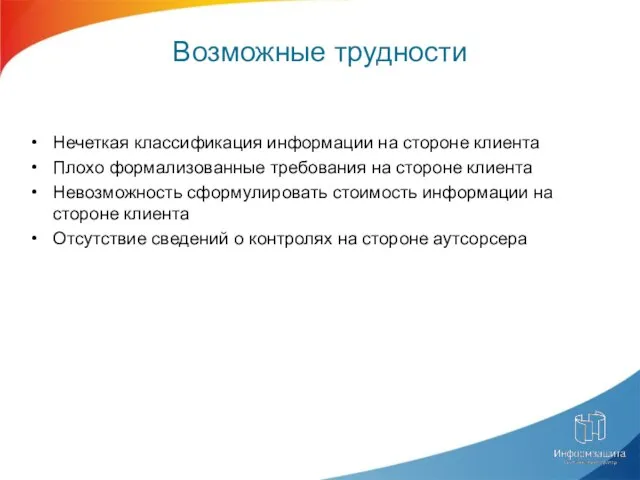

- 17. Возможные трудности Нечеткая классификация информации на стороне клиента Плохо формализованные требования на стороне клиента Невозможность сформулировать

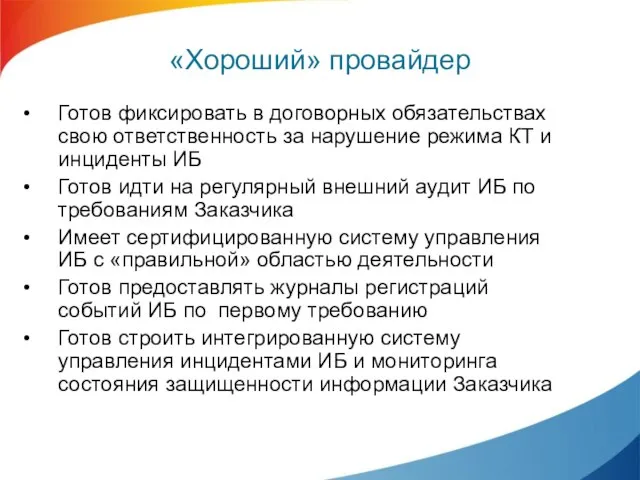

- 18. «Хороший» провайдер Готов фиксировать в договорных обязательствах свою ответственность за нарушение режима КТ и инциденты ИБ

- 20. Скачать презентацию

Авто - путешественники

Авто - путешественники Рентгеновская кристаллография белков

Рентгеновская кристаллография белков Сөз таптары

Сөз таптары МОНИТОРИНГ ВОСПИТАТЕЛЬНОЙ ДЕЯТЕЛЬНОСТИ

МОНИТОРИНГ ВОСПИТАТЕЛЬНОЙ ДЕЯТЕЛЬНОСТИ Ответственность физических и юридических лиц в международном праве

Ответственность физических и юридических лиц в международном праве Развивающая эстетика – новый предмет в школьном образовании

Развивающая эстетика – новый предмет в школьном образовании Жизнь и творчество Л.Н. Толстого ( 1828-1910)

Жизнь и творчество Л.Н. Толстого ( 1828-1910) Презентация на тему Рождество Пресвятой Богородицы

Презентация на тему Рождество Пресвятой Богородицы  Урок здоровья

Урок здоровья Презентация _Межличностные отношения_ с заданиями практикума, обществознание, 6 класс (2)

Презентация _Межличностные отношения_ с заданиями практикума, обществознание, 6 класс (2) Курсовая работа Сказкотерапия как одно из средств формирования межличностных отношений в детском коллективе

Курсовая работа Сказкотерапия как одно из средств формирования межличностных отношений в детском коллективе Разделительные знаки Ъ и Ь

Разделительные знаки Ъ и Ь Презентация на тему Особенности средневековой моды

Презентация на тему Особенности средневековой моды Рынок труда в фармацевтике. Реалии посткризисного периода

Рынок труда в фармацевтике. Реалии посткризисного периода СА-ФИ-ДАНСЕ

СА-ФИ-ДАНСЕ Технология разработки профессиональных стандартов

Технология разработки профессиональных стандартов Моя семья. Фотоальбом

Моя семья. Фотоальбом Кишечная непроходимость

Кишечная непроходимость  Дистанционная торговля

Дистанционная торговля Этиловый спирт и его влияние на здоровье человека

Этиловый спирт и его влияние на здоровье человека Готовимся к экзаменам. Выявление способностей

Готовимся к экзаменам. Выявление способностей Правила поведения для детей

Правила поведения для детей Рекламные возможности сети «ВИКТОРИЯ» г. Москва На I-II кварталы 2011

Рекламные возможности сети «ВИКТОРИЯ» г. Москва На I-II кварталы 2011 Покорители Вершин

Покорители Вершин Дождь

Дождь Позициониране на Схемата за екомаркировка в държавната политика за устойчив туризъм ДЪРЖАВНА АГЕНЦИЯ ПО ТУРИЗЪМ Десислава Михалкова – Станимирова Гл. експерт в дирекция “Туристическа политика” 20 октомври, 2008 г, гр. София

Позициониране на Схемата за екомаркировка в държавната политика за устойчив туризъм ДЪРЖАВНА АГЕНЦИЯ ПО ТУРИЗЪМ Десислава Михалкова – Станимирова Гл. експерт в дирекция “Туристическа политика” 20 октомври, 2008 г, гр. София Specialaus apgyvendinimo paslaugos

Specialaus apgyvendinimo paslaugos Группа истерических психопатов

Группа истерических психопатов