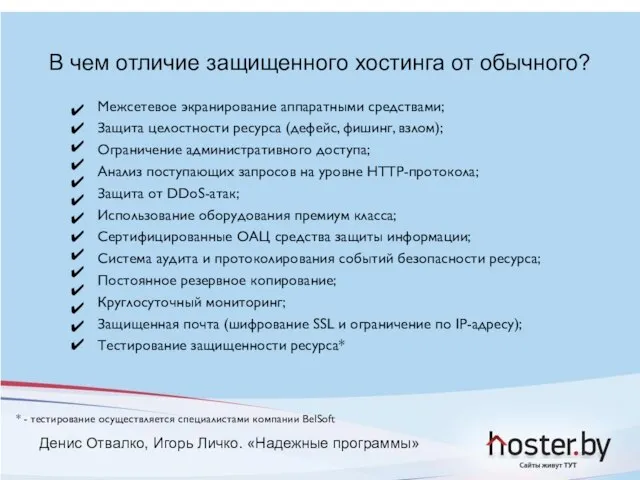

(дефейс, фишинг, взлом);

Ограничение административного доступа;

Анализ поступающих запросов на уровне HTTP-протокола;

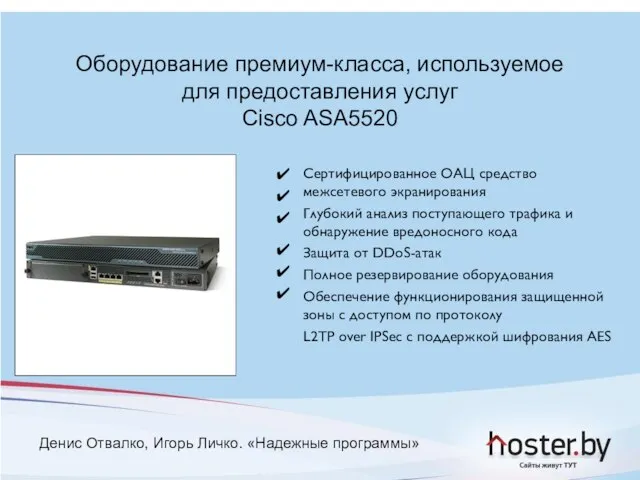

Защита от DDoS-атак;

Использование оборудования премиум класса;

Сертифицированные ОАЦ средства защиты информации;

Система аудита и протоколирования событий безопасности ресурса;

Постоянное резервное копирование;

Круглосуточный мониторинг;

Защищенная почта (шифрование SSL и ограничение по IP-адресу);

Тестирование защищенности ресурса*

* - тестирование осуществляется специалистами компании BelSoft

Денис Отвалко, Игорь Личко. «Надежные программы»

Психолого-педагогическая коррекция и ее виды

Психолого-педагогическая коррекция и ее виды Презентация на тему Устный счёт в пределах 10

Презентация на тему Устный счёт в пределах 10 Презентация на тему Анализ лирического произведения

Презентация на тему Анализ лирического произведения  Презентация ИС1-21 Марк Израйлев 21.10.2022

Презентация ИС1-21 Марк Израйлев 21.10.2022 Урок – игра «В мире числительных»

Урок – игра «В мире числительных» Експе?ртна систе?ма

Експе?ртна систе?ма Процессы брожения и гниения.

Процессы брожения и гниения. Презентация на тему Водяной пар и влажность воздуха

Презентация на тему Водяной пар и влажность воздуха Деньги

Деньги Портфолио

Портфолио Кружки ДК Фирсово

Кружки ДК Фирсово Дети капитана Гранта

Дети капитана Гранта Тюнинг маштабных моделей

Тюнинг маштабных моделей Ipsen Aesthetics Russia. Красота и здоровье кожи

Ipsen Aesthetics Russia. Красота и здоровье кожи Ремонт и обслуживание электрооборудования

Ремонт и обслуживание электрооборудования Образование в РФ

Образование в РФ Презентация на тему Алгоритм

Презентация на тему Алгоритм  Национальные традиции в культуре народа. Народный костюм

Национальные традиции в культуре народа. Народный костюм Конкурентоспособность организации

Конкурентоспособность организации Симметрия в природе

Симметрия в природе Двоичное кодирование звуковой информации

Двоичное кодирование звуковой информации Презентация на тему Актуальность применения Солнечной энергии

Презентация на тему Актуальность применения Солнечной энергии Снежки

Снежки Гигиена труда

Гигиена труда 21 марта 2011 г. ПРОЕКТИРОВАНИЕ РАБОЧЕЙ ПРОГРАММЫ ДИСЦИПЛИНЫ (МОДУЛЯ) Юрченко В.М.

21 марта 2011 г. ПРОЕКТИРОВАНИЕ РАБОЧЕЙ ПРОГРАММЫ ДИСЦИПЛИНЫ (МОДУЛЯ) Юрченко В.М. Арктические тундры

Арктические тундры Мировой кризис и мировая энергетика

Мировой кризис и мировая энергетика Анализ стихотворения А.С.Пушкина «Анчар»

Анализ стихотворения А.С.Пушкина «Анчар»