Слайд 2Базовые принципы

Информационная безопасность как вид управления рисками

Уровень риска не может быть равен

нулю

Стоимость информации или ее утраты является критерием

Доверие, его уровни и их (не)существование в XXI веке

Необходимость учета человеческого фактора

Безопасность сети как комплексная задача

Модель Confidentiality-Integrity-Availability (CIA)

«Бумажная» безопасность (политики, 152-ФЗ, …)

“There’s no device known to mankind that will prevent people from being idiots” Mark Rasch, CSC

Слайд 3Элементы модели безопасности

Физическая безопасность

Безопасность конечных систем

Безопасность программного обеспечения

Управление

доступом пользователей

Сетевая безопасность

Управление и контроль

Слайд 4Виды сетевых атак

Пассивные:

Прослушивание и сбор трафика

Сканирование диапазонов IP

Сканирование портов

Активные:

Фишинг

Переполнение

буфера

Атаки веб-приложений: XSS, CSRF, SQL-инъекции

Подмена DNS

Man-in-the-middle (MITM)

Подмена IP, ARP, VLAN hopping

Атаки на полосу

Вирусные пандемии

Слайд 5Эволюция целей взлома

Proof of Concept, развлечение (70е – середина 80х)

DoS, повреждение файлов

(середина 80х – конец 90х)

Удаленное управление, создание ботнетов (2000 – н.в.)

Рассылка спама и DDoS-атаки (2000 – н.в.)

Вымогательство (2005 – н.в.)

Шифрование файлов (2010 – н.в.)

Майнинг (2015 – н.в.)

Кибервоенные операции (2011 - ∞)

Internet of Things (IoT) (2015 – н.в.)

Слайд 6Количество компьютеров в ботнетах по странам

Слайд 7Количество управляющих серверов ботнетов по странам

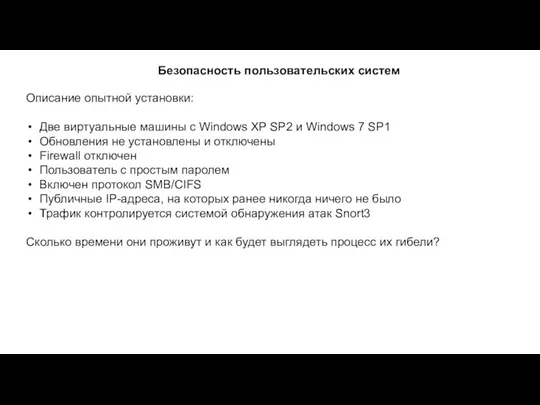

Слайд 8Безопасность пользовательских систем

Описание опытной установки:

Две виртуальные машины с Windows XP SP2

и Windows 7 SP1

Обновления не установлены и отключены

Firewall отключен

Пользователь с простым паролем

Включен протокол SMB/CIFS

Публичные IP-адреса, на которых ранее никогда ничего не было

Трафик контролируется системой обнаружения атак Snort3

Сколько времени они проживут и как будет выглядеть процесс их гибели?

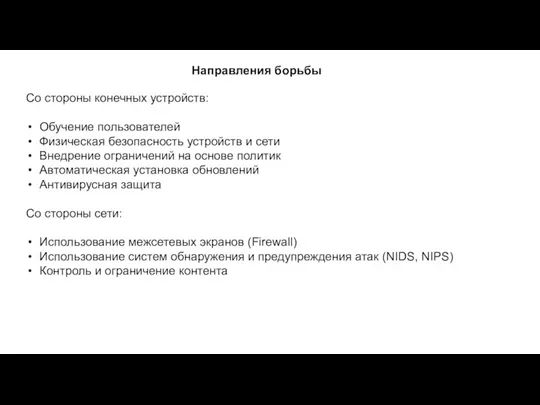

Слайд 9Направления борьбы

Со стороны конечных устройств:

Обучение пользователей

Физическая безопасность устройств и

сети

Внедрение ограничений на основе политик

Автоматическая установка обновлений

Антивирусная защита

Со стороны сети:

Использование межсетевых экранов (Firewall)

Использование систем обнаружения и предупреждения атак (NIDS, NIPS)

Контроль и ограничение контента

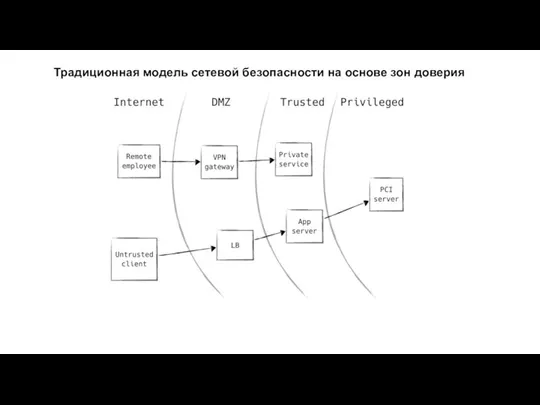

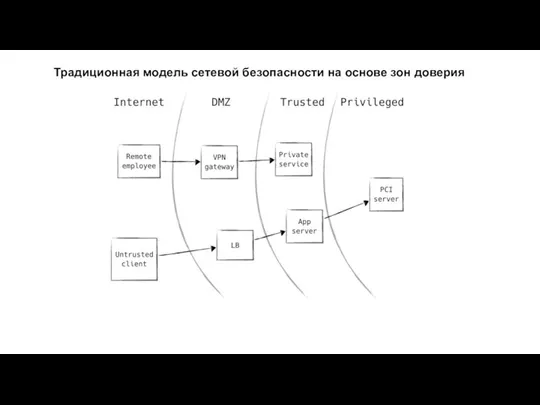

Слайд 10Традиционная модель сетевой безопасности на основе зон доверия

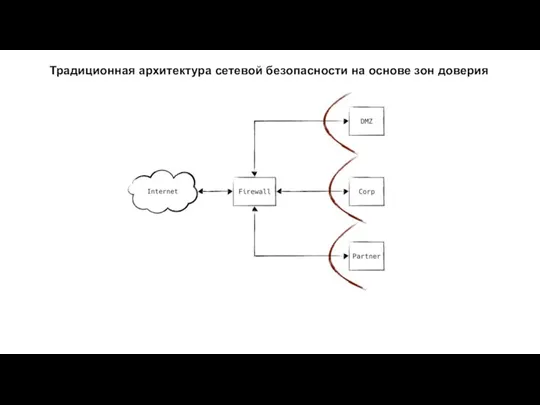

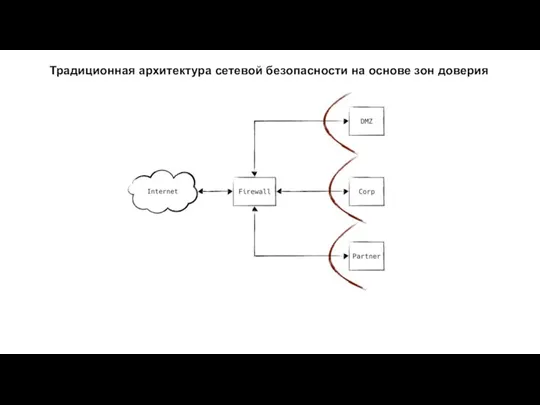

Слайд 11Традиционная архитектура сетевой безопасности на основе зон доверия

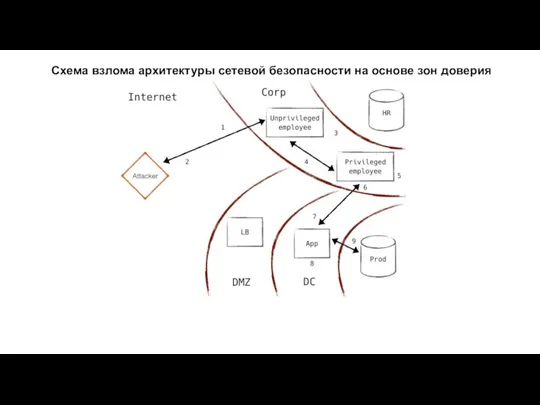

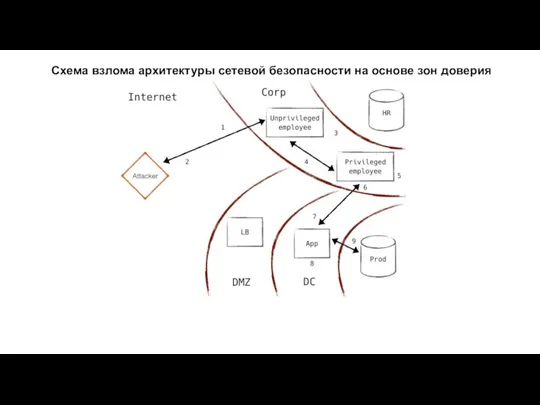

Слайд 12Схема взлома архитектуры сетевой безопасности на основе зон доверия

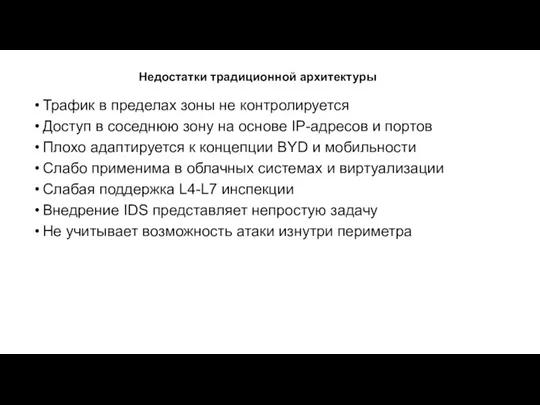

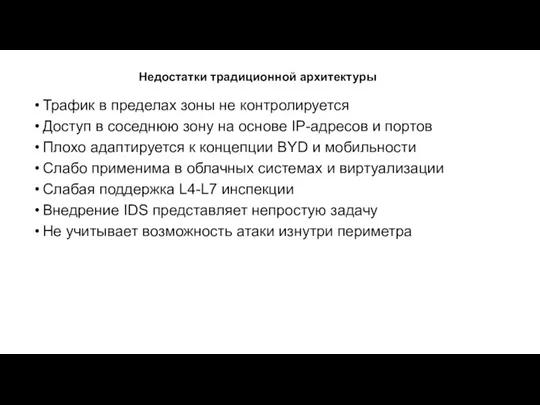

Слайд 13Недостатки традиционной архитектуры

Трафик в пределах зоны не контролируется

Доступ в соседнюю зону на

основе IP-адресов и портов

Плохо адаптируется к концепции BYD и мобильности

Слабо применима в облачных системах и виртуализации

Слабая поддержка L4-L7 инспекции

Внедрение IDS представляет непростую задачу

Не учитывает возможность атаки изнутри периметра

Слайд 14Системы обнаружения и предупреждения атак (NIDS, NIPS)

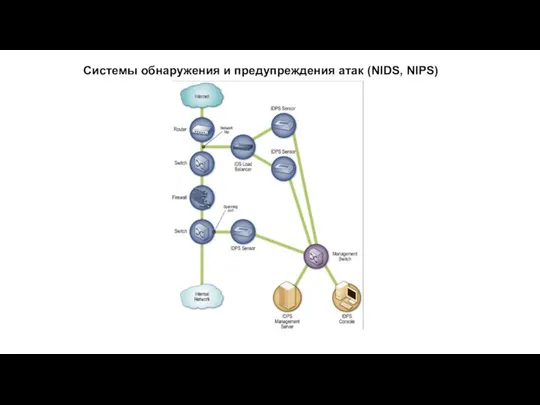

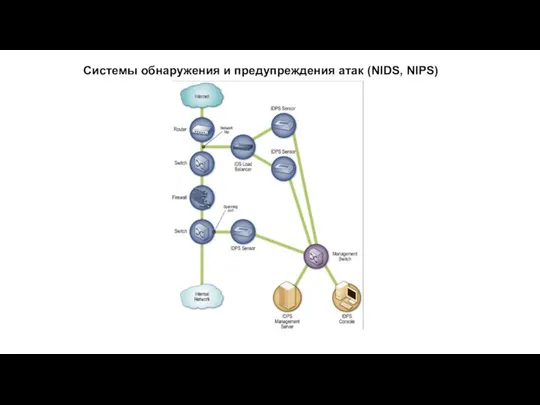

Слайд 15Системы обнаружения и предупреждения атак (NIDS, NIPS)

Слайд 16Архитектура сетевой безопасности с нулевым уровнем доверия

Слайд 17Архитектура сетевой безопасности с нулевым уровнем доверия

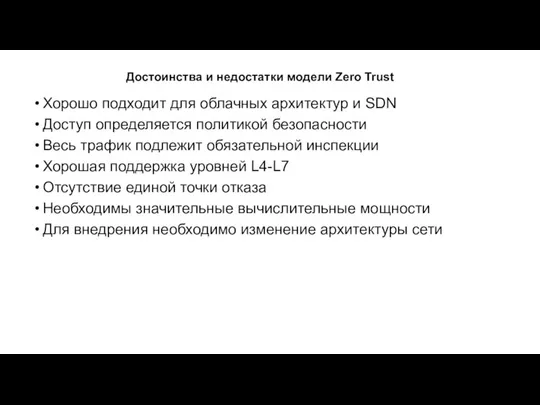

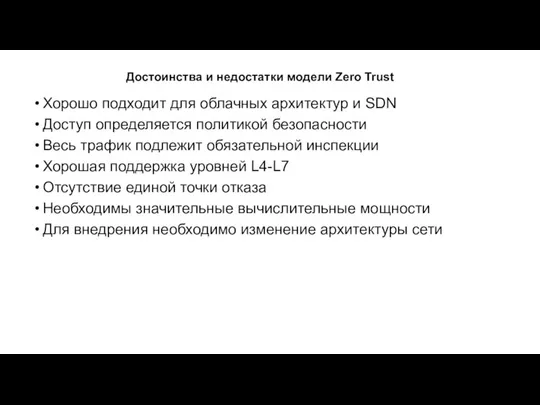

Слайд 18Достоинства и недостатки модели Zero Trust

Хорошо подходит для облачных архитектур и SDN

Доступ

определяется политикой безопасности

Весь трафик подлежит обязательной инспекции

Хорошая поддержка уровней L4-L7

Отсутствие единой точки отказа

Необходимы значительные вычислительные мощности

Для внедрения необходимо изменение архитектуры сети

Онлайн навчання

Онлайн навчання Оптимальный способ регулирования подачи воздуха к потребителю вентиляционной установки

Оптимальный способ регулирования подачи воздуха к потребителю вентиляционной установки Useful and harmful features of the internet

Useful and harmful features of the internet Технологии подготовки экономических документов

Технологии подготовки экономических документов Текстовые документы и технологии их создания

Текстовые документы и технологии их создания Создание таблиц баз данных. Задание

Создание таблиц баз данных. Задание Большая перемена. Школьная газета МКОУ Обуховская СОШ

Большая перемена. Школьная газета МКОУ Обуховская СОШ Построение диаграмм и графиков в электронных таблицах. Практическая работа

Построение диаграмм и графиков в электронных таблицах. Практическая работа Адаптивный дизайн

Адаптивный дизайн Табличные модели

Табличные модели Устройство анализа сетевого трафика ЦПС

Устройство анализа сетевого трафика ЦПС Более совершенная графика с модулем Tkinter

Более совершенная графика с модулем Tkinter ЯП. Приложения с базами данных

ЯП. Приложения с базами данных Позиционные системы счисления

Позиционные системы счисления Методы журналистского творчества

Методы журналистского творчества программное обеспечение

программное обеспечение Мобильное приложение Многопрофильного колледжа

Мобильное приложение Многопрофильного колледжа Решение проблем входа пользователя профессионального программного обеспечения в систему

Решение проблем входа пользователя профессионального программного обеспечения в систему Гиперказуальные игры

Гиперказуальные игры Рекомендуемое содержание презентации

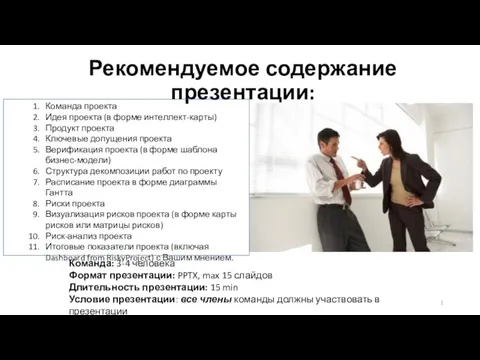

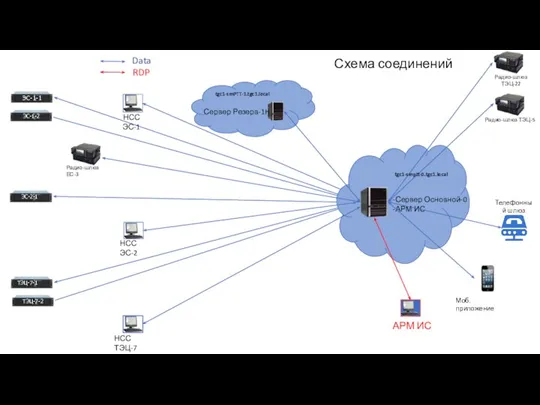

Рекомендуемое содержание презентации IP-адреса и логины, схема соединений V4.2

IP-адреса и логины, схема соединений V4.2 Эволюция веб-технологий

Эволюция веб-технологий ECIS. User trraining

ECIS. User trraining Цветовые модели компьютерной графики

Цветовые модели компьютерной графики Компьютерный дизайн

Компьютерный дизайн Компьютерная графика

Компьютерная графика Презентация на тему Вредоносные и антивирусные программы. Компьютерные черви и защита от них

Презентация на тему Вредоносные и антивирусные программы. Компьютерные черви и защита от них  Helping Companies Leverage Investments in SAP Solutions

Helping Companies Leverage Investments in SAP Solutions