- Главная

- Информатика

- Блочный шифр Crab

Содержание

- 2. Что такое Crab? Crab — это блочный шифр, разработанный Бартом Калиски и Мэттом Робшоу из лаборатории

- 3. Общие сведения Краб имеет необычно большой размер блока 8192 бит. Его создатели предложили использовать 80-битный ключ,

- 4. Алгоритм обозначает левое вращение на бит. Функции применяются 8 раз при обработке каждой из 64 независимых

- 5. Генерация подключей Генерация подключей — это задача, которая может быть решена различными способами. Начальная перестановка может

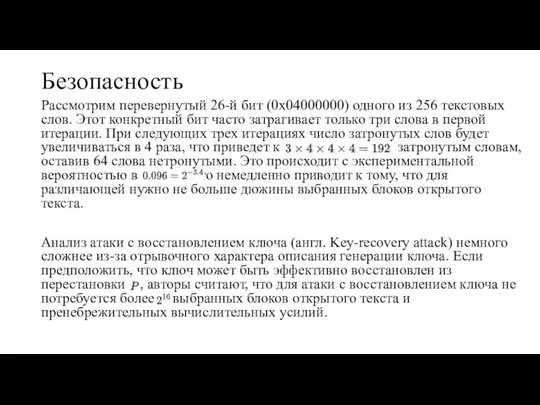

- 6. Безопасность Рассмотрим перевернутый 26-й бит (0x04000000) одного из 256 текстовых слов. Этот конкретный бит часто затрагивает

- 8. Скачать презентацию

Слайд 2Что такое Crab?

Crab — это блочный шифр, разработанный Бартом Калиски и Мэттом

Что такое Crab?

Crab — это блочный шифр, разработанный Бартом Калиски и Мэттом

Слайд 3Общие сведения

Краб имеет необычно большой размер блока 8192 бит. Его создатели предложили

Общие сведения

Краб имеет необычно большой размер блока 8192 бит. Его создатели предложили

Слайд 4Алгоритм

обозначает левое вращение на бит.

Функции применяются 8 раз при обработке каждой из

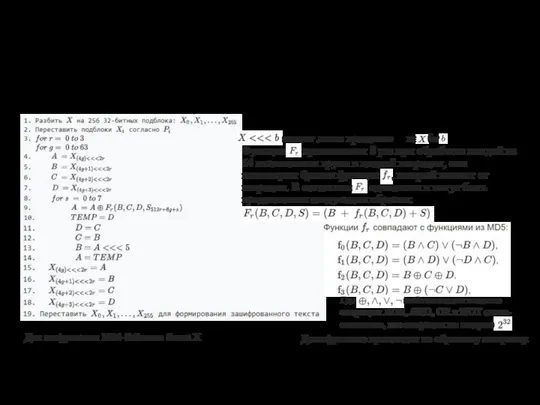

Алгоритм

обозначает левое вращение на бит.

Функции применяются 8 раз при обработке каждой из

Для шифрования 1024-байтного блока X

Где побитовые логические операции XOR, AND, OR и NOT соотв-етственно, все операции по модулю

Дешифрование происходит по обратному алгоритму.

Слайд 5Генерация подключей

Генерация подключей — это задача, которая может быть решена различными способами.

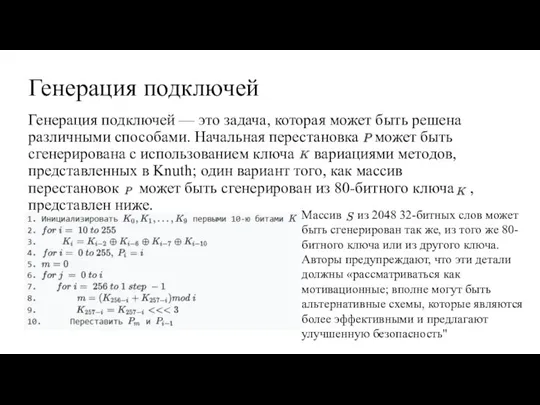

Генерация подключей

Генерация подключей — это задача, которая может быть решена различными способами.

Массив из 2048 32-битных слов может быть сгенерирован так же, из того же 80-битного ключа или из другого ключа. Авторы предупреждают, что эти детали должны «рассматриваться как мотивационные; вполне могут быть альтернативные схемы, которые являются более эффективными и предлагают улучшенную безопасность"

Слайд 6Безопасность

Рассмотрим перевернутый 26-й бит (0x04000000) одного из 256 текстовых слов. Этот конкретный

Безопасность

Рассмотрим перевернутый 26-й бит (0x04000000) одного из 256 текстовых слов. Этот конкретный

Анализ атаки с восстановлением ключа (англ. Key-recovery attack) немного сложнее из-за отрывочного характера описания генерации ключа. Если предположить, что ключ может быть эффективно восстановлен из перестановки , авторы считают, что для атаки с восстановлением ключа не потребуется более выбранных блоков открытого текста и пренебрежительных вычислительных усилий.

Форматирование дисков

Форматирование дисков Computer clusters systems

Computer clusters systems Поиск информации в Интернет

Поиск информации в Интернет Создание видеофильмов системными средствами Windows 7

Создание видеофильмов системными средствами Windows 7 Инфографика

Инфографика Физические принципы формирования ячейки памяти постоянного запоминающего устройства

Физические принципы формирования ячейки памяти постоянного запоминающего устройства Lektsia_1

Lektsia_1 Операторы в языке программирования Паскаль

Операторы в языке программирования Паскаль baza_dannyh (1)

baza_dannyh (1) Популярные профессии в сфере кибербезопасности

Популярные профессии в сфере кибербезопасности Метод динамического программирования

Метод динамического программирования Гражданская журналистика. Блог Навального

Гражданская журналистика. Блог Навального Создание изделия с помощью программы Компас 3D и использование печатной копии чертежа

Создание изделия с помощью программы Компас 3D и использование печатной копии чертежа Инструменты графического редактора Paint

Инструменты графического редактора Paint DFD

DFD Разработка класса двусвязного списка с разной реализацией

Разработка класса двусвязного списка с разной реализацией Python. Базовый проект

Python. Базовый проект Графические методы и процедуры

Графические методы и процедуры unity 2

unity 2 Анализ и оптимизация автоматизированной системы документооборота предприятия

Анализ и оптимизация автоматизированной системы документооборота предприятия Проектирование и разработка системы классов с использованием р-схем администраторской компоненты теоретического тестирования

Проектирование и разработка системы классов с использованием р-схем администраторской компоненты теоретического тестирования Структура оператора выбор. Составление алгоритмов

Структура оператора выбор. Составление алгоритмов Редактор формул

Редактор формул Массивы

Массивы Базовые конструкции Java. Основы программирования. (Тема 1.1)

Базовые конструкции Java. Основы программирования. (Тема 1.1) Обзор систем электронный офис

Обзор систем электронный офис Программное обеспечение: Уровни и классификация

Программное обеспечение: Уровни и классификация Сети датацентров и виртуализация. Вычислительные сети и телекоммуникации

Сети датацентров и виртуализация. Вычислительные сети и телекоммуникации