Содержание

- 2. Main issues History of creation Varieties of E-mail The role in our life Vulnerabilities Security

- 3. The history of E-mail The first E-mail worked on one big machine.

- 4. Varieties of E-mail yandex.ru gmail.com mail.ru yahoo.com Rambler tutanota and e.t.c.

- 5. The role of E-mail in our life Most often, email is used for formal communication.

- 6. E-mail Vulnerabilities

- 7. But the main danger is sending scam sites as many people are quite gullible.

- 8. E-mail Security

- 10. Скачать презентацию

Презентация на тему Паскаль. Циклы. Решение задач с помощью циклов

Презентация на тему Паскаль. Циклы. Решение задач с помощью циклов  Облачные технологии

Облачные технологии Разработать и предложить модель и инструменты информационного взаимодействия с обучающимися

Разработать и предложить модель и инструменты информационного взаимодействия с обучающимися СМИ. Задачи СМИ

СМИ. Задачи СМИ Архив организации СПО

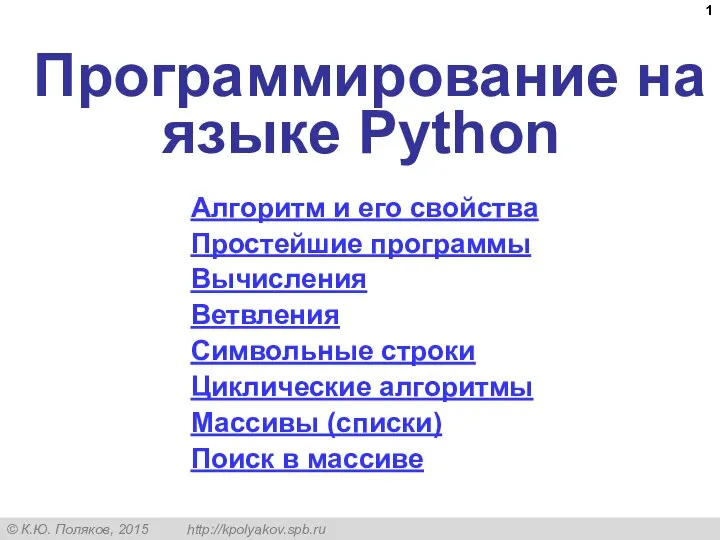

Архив организации СПО DZ Python

DZ Python Typescript

Typescript Состояние приложения: через вселенные

Состояние приложения: через вселенные Разбор задач

Разбор задач 3D-скан

3D-скан Logicheskoe_proektirvoanie_fizicheskaya_model_BD

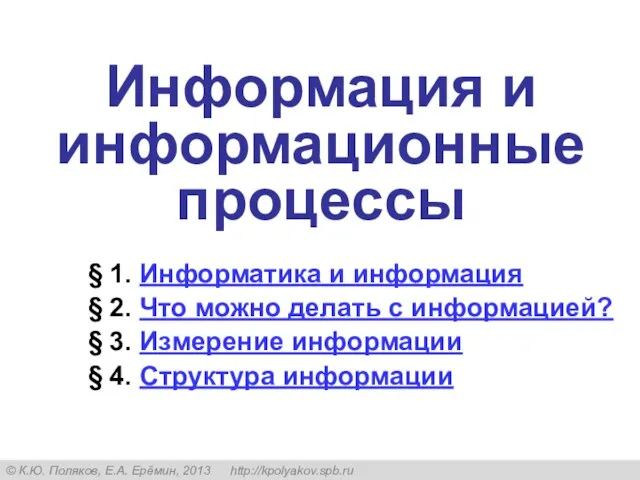

Logicheskoe_proektirvoanie_fizicheskaya_model_BD Информация и информационные процессы

Информация и информационные процессы Графика. Фигура из перекрытий

Графика. Фигура из перекрытий 433fc9cfecd24747b0a3afa54f3c683d

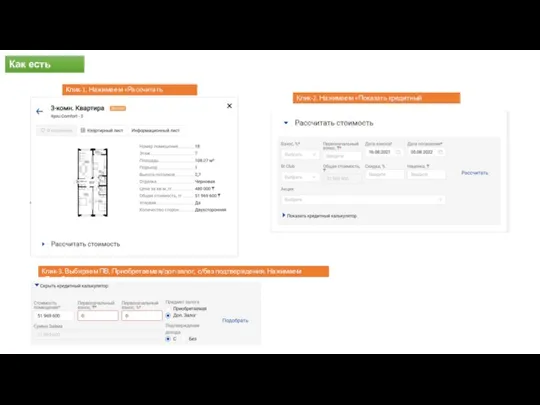

433fc9cfecd24747b0a3afa54f3c683d СРМ Калькулятор

СРМ Калькулятор Диафильм своими руками

Диафильм своими руками Периферийные устройства компьютера и интерфейсы их подключения

Периферийные устройства компьютера и интерфейсы их подключения Инстаграмм. STUD. MEDIA 2.0

Инстаграмм. STUD. MEDIA 2.0 Основные алгоритмические конструкции. Следование

Основные алгоритмические конструкции. Следование Чат для общения в Telegram

Чат для общения в Telegram Анимированные ребусы

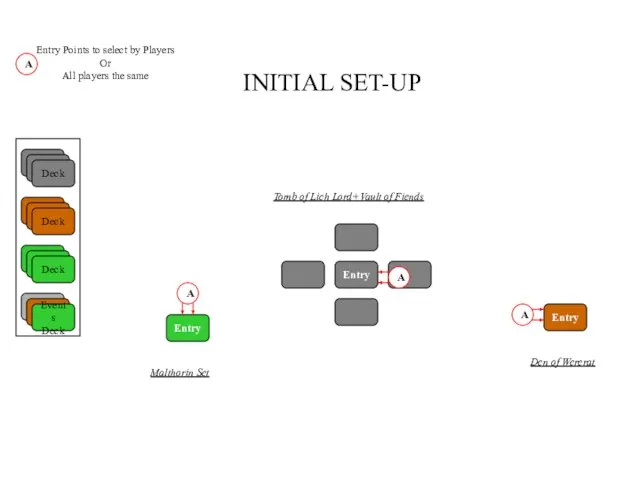

Анимированные ребусы Initial SET-UP

Initial SET-UP Регистрация на портале 1cfresh.com

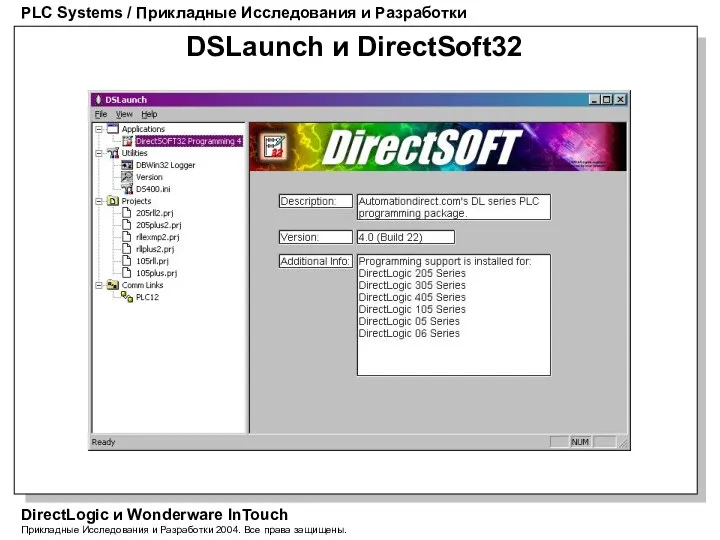

Регистрация на портале 1cfresh.com PLC Systems. DSLaunch и DirectSoft32

PLC Systems. DSLaunch и DirectSoft32 Оформление фона слайда с помощью заливок

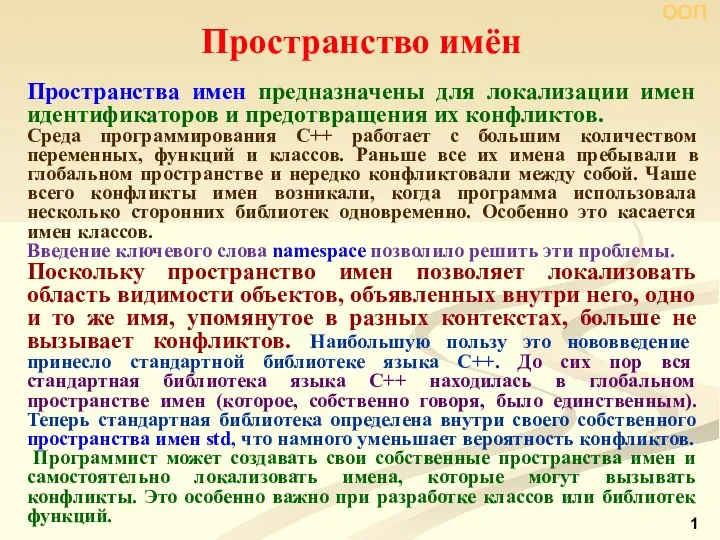

Оформление фона слайда с помощью заливок Пространство имён

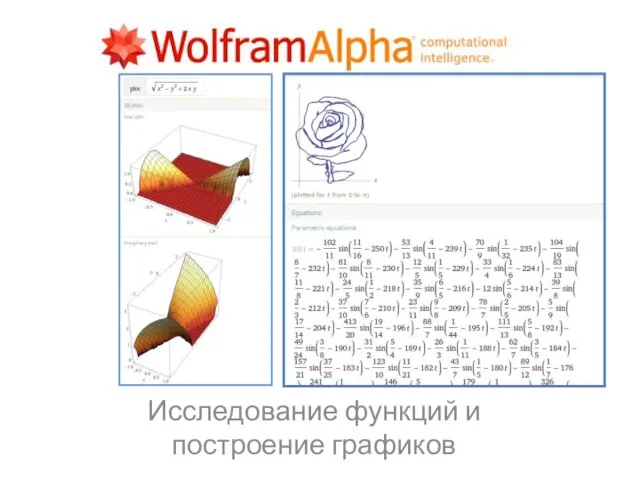

Пространство имён Исследование функций и построение графиков

Исследование функций и построение графиков Информационные ресурсы библиотеки СПХФУ испр

Информационные ресурсы библиотеки СПХФУ испр