- Главная

- Информатика

- Информационная безопасность

Содержание

- 2. 34 вопрос Под угрозой информационной безопасности принято понимать потенциально возможные действия, явления или процессы, способные оказать

- 3. Ошибки пользователей приводят к ослаблению информационной безопасности в 65 % случаев. Некомпетентное, небрежное или невнимательное выполнение

- 4. 35 вопрос При разработке методов защиты информации в информационной среде следует учесть следующие важные факторы и

- 6. Скачать презентацию

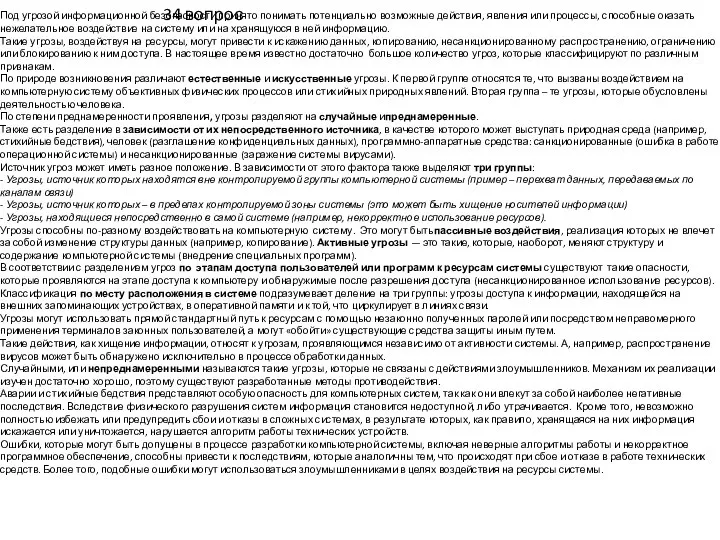

Слайд 234 вопрос

Под угрозой информационной безопасности принято понимать потенциально возможные действия, явления или

34 вопрос

Под угрозой информационной безопасности принято понимать потенциально возможные действия, явления или

процессы, способные оказать нежелательное воздействие на систему или на хранящуюся в ней информацию.

Такие угрозы, воздействуя на ресурсы, могут привести к искажению данных, копированию, несанкционированному распространению, ограничению или блокированию к ним доступа. В настоящее время известно достаточно большое количество угроз, которые классифицируют по различным признакам.

По природе возникновения различают естественные и искусственные угрозы. К первой группе относятся те, что вызваны воздействием на компьютерную систему объективных физических процессов или стихийных природных явлений. Вторая группа – те угрозы, которые обусловлены деятельностью человека.

По степени преднамеренности проявления, угрозы разделяют на случайные ипреднамеренные.

Также есть разделение в зависимости от их непосредственного источника, в качестве которого может выступать природная среда (например, стихийные бедствия), человек (разглашение конфиденциальных данных), программно-аппаратные средства: санкционированные (ошибка в работе операционной системы) и несанкционированные (заражение системы вирусами).

Источник угроз может иметь разное положение. В зависимости от этого фактора также выделяют три группы:

- Угрозы, источник которых находятся вне контролируемой группы компьютерной системы (пример – перехват данных, передаваемых по каналам связи)

- Угрозы, источник которых – в пределах контролируемой зоны системы (это может быть хищение носителей информации)

- Угрозы, находящиеся непосредственно в самой системе (например, некорректное использование ресурсов).

Угрозы способны по-разному воздействовать на компьютерную систему. Это могут бытьпассивные воздействия, реализация которых не влечет за собой изменение структуры данных (например, копирование). Активные угрозы — это такие, которые, наоборот, меняют структуру и содержание компьютерной системы (внедрение специальных программ).

В соответствии с разделением угроз по этапам доступа пользователей или программ к ресурсам системы существуют такие опасности, которые проявляются на этапе доступа к компьютеру и обнаружимые после разрешения доступа (несанкционированное использование ресурсов).

Классификация по месту расположения в системе подразумевает деление на три группы: угрозы доступа к информации, находящейся на внешних запоминающих устройствах, в оперативной памяти и к той, что циркулирует в линиях связи.

Угрозы могут использовать прямой стандартный путь к ресурсам с помощью незаконно полученных паролей или посредством неправомерного применения терминалов законных пользователей, а могут «обойти» существующие средства защиты иным путем.

Такие действия, как хищение информации, относят к угрозам, проявляющимся независимо от активности системы. А, например, распространение вирусов может быть обнаружено исключительно в процессе обработки данных.

Случайными, или непреднамеренными называются такие угрозы, которые не связаны с действиями злоумышленников. Механизм их реализации изучен достаточно хорошо, поэтому существуют разработанные методы противодействия.

Аварии и стихийные бедствия представляют особую опасность для компьютерных систем, так как они влекут за собой наиболее негативные последствия. Вследствие физического разрушения систем информация становится недоступной, либо утрачивается. Кроме того, невозможно полностью избежать или предупредить сбои и отказы в сложных системах, в результате которых, как правило, хранящаяся на них информация искажается или уничтожается, нарушается алгоритм работы технических устройств.

Ошибки, которые могут быть допущены в процессе разработки компьютерной системы, включая неверные алгоритмы работы и некорректное программное обеспечение, способны привести к последствиям, которые аналогичны тем, что происходят при сбое и отказе в работе технических средств. Более того, подобные ошибки могут использоваться злоумышленниками в целях воздействия на ресурсы системы.

Такие угрозы, воздействуя на ресурсы, могут привести к искажению данных, копированию, несанкционированному распространению, ограничению или блокированию к ним доступа. В настоящее время известно достаточно большое количество угроз, которые классифицируют по различным признакам.

По природе возникновения различают естественные и искусственные угрозы. К первой группе относятся те, что вызваны воздействием на компьютерную систему объективных физических процессов или стихийных природных явлений. Вторая группа – те угрозы, которые обусловлены деятельностью человека.

По степени преднамеренности проявления, угрозы разделяют на случайные ипреднамеренные.

Также есть разделение в зависимости от их непосредственного источника, в качестве которого может выступать природная среда (например, стихийные бедствия), человек (разглашение конфиденциальных данных), программно-аппаратные средства: санкционированные (ошибка в работе операционной системы) и несанкционированные (заражение системы вирусами).

Источник угроз может иметь разное положение. В зависимости от этого фактора также выделяют три группы:

- Угрозы, источник которых находятся вне контролируемой группы компьютерной системы (пример – перехват данных, передаваемых по каналам связи)

- Угрозы, источник которых – в пределах контролируемой зоны системы (это может быть хищение носителей информации)

- Угрозы, находящиеся непосредственно в самой системе (например, некорректное использование ресурсов).

Угрозы способны по-разному воздействовать на компьютерную систему. Это могут бытьпассивные воздействия, реализация которых не влечет за собой изменение структуры данных (например, копирование). Активные угрозы — это такие, которые, наоборот, меняют структуру и содержание компьютерной системы (внедрение специальных программ).

В соответствии с разделением угроз по этапам доступа пользователей или программ к ресурсам системы существуют такие опасности, которые проявляются на этапе доступа к компьютеру и обнаружимые после разрешения доступа (несанкционированное использование ресурсов).

Классификация по месту расположения в системе подразумевает деление на три группы: угрозы доступа к информации, находящейся на внешних запоминающих устройствах, в оперативной памяти и к той, что циркулирует в линиях связи.

Угрозы могут использовать прямой стандартный путь к ресурсам с помощью незаконно полученных паролей или посредством неправомерного применения терминалов законных пользователей, а могут «обойти» существующие средства защиты иным путем.

Такие действия, как хищение информации, относят к угрозам, проявляющимся независимо от активности системы. А, например, распространение вирусов может быть обнаружено исключительно в процессе обработки данных.

Случайными, или непреднамеренными называются такие угрозы, которые не связаны с действиями злоумышленников. Механизм их реализации изучен достаточно хорошо, поэтому существуют разработанные методы противодействия.

Аварии и стихийные бедствия представляют особую опасность для компьютерных систем, так как они влекут за собой наиболее негативные последствия. Вследствие физического разрушения систем информация становится недоступной, либо утрачивается. Кроме того, невозможно полностью избежать или предупредить сбои и отказы в сложных системах, в результате которых, как правило, хранящаяся на них информация искажается или уничтожается, нарушается алгоритм работы технических устройств.

Ошибки, которые могут быть допущены в процессе разработки компьютерной системы, включая неверные алгоритмы работы и некорректное программное обеспечение, способны привести к последствиям, которые аналогичны тем, что происходят при сбое и отказе в работе технических средств. Более того, подобные ошибки могут использоваться злоумышленниками в целях воздействия на ресурсы системы.

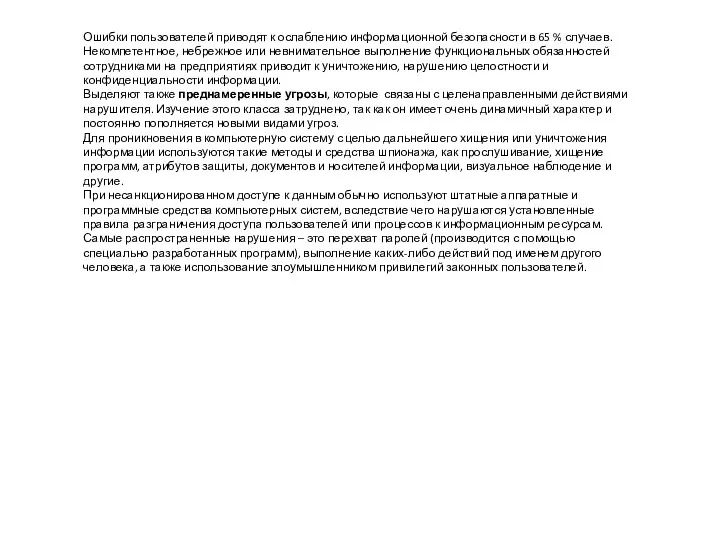

Слайд 3Ошибки пользователей приводят к ослаблению информационной безопасности в 65 % случаев. Некомпетентное,

Ошибки пользователей приводят к ослаблению информационной безопасности в 65 % случаев. Некомпетентное,

небрежное или невнимательное выполнение функциональных обязанностей сотрудниками на предприятиях приводит к уничтожению, нарушению целостности и конфиденциальности информации.

Выделяют также преднамеренные угрозы, которые связаны с целенаправленными действиями нарушителя. Изучение этого класса затруднено, так как он имеет очень динамичный характер и постоянно пополняется новыми видами угроз.

Для проникновения в компьютерную систему с целью дальнейшего хищения или уничтожения информации используются такие методы и средства шпионажа, как прослушивание, хищение программ, атрибутов защиты, документов и носителей информации, визуальное наблюдение и другие.

При несанкционированном доступе к данным обычно используют штатные аппаратные и программные средства компьютерных систем, вследствие чего нарушаются установленные правила разграничения доступа пользователей или процессов к информационным ресурсам. Самые распространенные нарушения – это перехват паролей (производится с помощью специально разработанных программ), выполнение каких-либо действий под именем другого человека, а также использование злоумышленником привилегий законных пользователей.

Выделяют также преднамеренные угрозы, которые связаны с целенаправленными действиями нарушителя. Изучение этого класса затруднено, так как он имеет очень динамичный характер и постоянно пополняется новыми видами угроз.

Для проникновения в компьютерную систему с целью дальнейшего хищения или уничтожения информации используются такие методы и средства шпионажа, как прослушивание, хищение программ, атрибутов защиты, документов и носителей информации, визуальное наблюдение и другие.

При несанкционированном доступе к данным обычно используют штатные аппаратные и программные средства компьютерных систем, вследствие чего нарушаются установленные правила разграничения доступа пользователей или процессов к информационным ресурсам. Самые распространенные нарушения – это перехват паролей (производится с помощью специально разработанных программ), выполнение каких-либо действий под именем другого человека, а также использование злоумышленником привилегий законных пользователей.

Слайд 435 вопрос

При разработке методов защиты информации в информационной среде следует учесть следующие

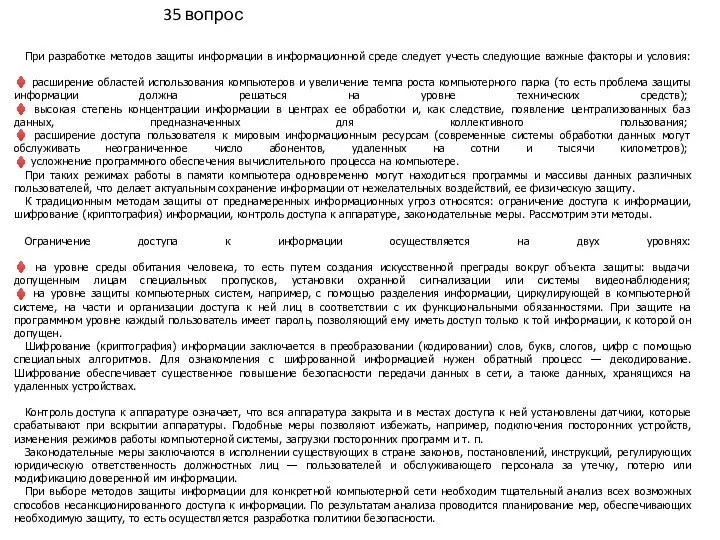

35 вопрос

При разработке методов защиты информации в информационной среде следует учесть следующие

важные факторы и условия:

♦ расширение областей использования компьютеров и увеличение темпа роста компьютерного парка (то есть проблема защиты информации должна решаться на уровне технических средств);

♦ высокая степень концентрации информации в центрах ее обработки и, как следствие, появление централизованных баз данных, предназначенных для коллективного пользования;

♦ расширение доступа пользователя к мировым информационным ресурсам (современные системы обработки данных могут обслуживать неограниченное число абонентов, удаленных на сотни и тысячи километров);

♦ усложнение программного обеспечения вычислительного процесса на компьютере.

При таких режимах работы в памяти компьютера одновременно могут находиться программы и массивы данных различных пользователей, что делает актуальным сохранение информации от нежелательных воздействий, ее физическую защиту.

К традиционным методам защиты от преднамеренных информационных угроз относятся: ограничение доступа к информации, шифрование (криптография) информации, контроль доступа к аппаратуре, законодательные меры. Рассмотрим эти методы.

Ограничение доступа к информации осуществляется на двух уровнях: ♦ на уровне среды обитания человека, то есть путем создания искусственной преграды вокруг объекта защиты: выдачи допущенным лицам специальных пропусков, установки охранной сигнализации или системы видеонаблюдения; ♦ на уровне защиты компьютерных систем, например, с помощью разделения информации, циркулирующей в компьютерной системе, на части и организации доступа к ней лиц в соответствии с их функциональными обязанностями. При защите на программном уровне каждый пользователь имеет пароль, позволяющий ему иметь доступ только к той информации, к которой он допущен.

Шифрование (криптография) информации заключается в преобразовании (кодировании) слов, букв, слогов, цифр с помощью специальных алгоритмов. Для ознакомления с шифрованной информацией нужен обратный процесс — декодирование. Шифрование обеспечивает существенное повышение безопасности передачи данных в сети, а также данных, хранящихся на удаленных устройствах.

Контроль доступа к аппаратуре означает, что вся аппаратура закрыта и в местах доступа к ней установлены датчики, которые срабатывают при вскрытии аппаратуры. Подобные меры позволяют избежать, например, подключения посторонних устройств, изменения режимов работы компьютерной системы, загрузки посторонних программ и т. п.

Законодательные меры заключаются в исполнении существующих в стране законов, постановлений, инструкций, регулирующих юридическую ответственность должностных лиц — пользователей и обслуживающего персонала за утечку, потерю или модификацию доверенной им информации.

При выборе методов защиты информации для конкретной компьютерной сети необходим тщательный анализ всех возможных способов несанкционированного доступа к информации. По результатам анализа проводится планирование мер, обеспечивающих необходимую защиту, то есть осуществляется разработка политики безопасности.

При таких режимах работы в памяти компьютера одновременно могут находиться программы и массивы данных различных пользователей, что делает актуальным сохранение информации от нежелательных воздействий, ее физическую защиту.

К традиционным методам защиты от преднамеренных информационных угроз относятся: ограничение доступа к информации, шифрование (криптография) информации, контроль доступа к аппаратуре, законодательные меры. Рассмотрим эти методы.

Ограничение доступа к информации осуществляется на двух уровнях: ♦ на уровне среды обитания человека, то есть путем создания искусственной преграды вокруг объекта защиты: выдачи допущенным лицам специальных пропусков, установки охранной сигнализации или системы видеонаблюдения; ♦ на уровне защиты компьютерных систем, например, с помощью разделения информации, циркулирующей в компьютерной системе, на части и организации доступа к ней лиц в соответствии с их функциональными обязанностями. При защите на программном уровне каждый пользователь имеет пароль, позволяющий ему иметь доступ только к той информации, к которой он допущен.

Шифрование (криптография) информации заключается в преобразовании (кодировании) слов, букв, слогов, цифр с помощью специальных алгоритмов. Для ознакомления с шифрованной информацией нужен обратный процесс — декодирование. Шифрование обеспечивает существенное повышение безопасности передачи данных в сети, а также данных, хранящихся на удаленных устройствах.

Контроль доступа к аппаратуре означает, что вся аппаратура закрыта и в местах доступа к ней установлены датчики, которые срабатывают при вскрытии аппаратуры. Подобные меры позволяют избежать, например, подключения посторонних устройств, изменения режимов работы компьютерной системы, загрузки посторонних программ и т. п.

Законодательные меры заключаются в исполнении существующих в стране законов, постановлений, инструкций, регулирующих юридическую ответственность должностных лиц — пользователей и обслуживающего персонала за утечку, потерю или модификацию доверенной им информации.

При выборе методов защиты информации для конкретной компьютерной сети необходим тщательный анализ всех возможных способов несанкционированного доступа к информации. По результатам анализа проводится планирование мер, обеспечивающих необходимую защиту, то есть осуществляется разработка политики безопасности.

Продвижение группы в ВК. SMM. Урок 7

Продвижение группы в ВК. SMM. Урок 7 Электронная почта

Электронная почта Решение систем уравнений графическим способом

Решение систем уравнений графическим способом Локальная компьютерная сеть

Локальная компьютерная сеть Курсовой проект по предмету алгоритмизация и программирование

Курсовой проект по предмету алгоритмизация и программирование Цифровые приборы

Цифровые приборы Информационные системы. Информационные технологии

Информационные системы. Информационные технологии Модель организационной эпистемологии фон Крога и Руса

Модель организационной эпистемологии фон Крога и Руса Развитие интернета

Развитие интернета PHP. Отправка файлов на сервер

PHP. Отправка файлов на сервер Имя цвета в системе NCS

Имя цвета в системе NCS Программное обеспечение компьютера

Программное обеспечение компьютера Обзор Gimp

Обзор Gimp Основы ITIL

Основы ITIL Игра Deloyoo

Игра Deloyoo Характеристики модели паруса. алгоритм ее создания

Характеристики модели паруса. алгоритм ее создания Как компьютерный вирус проникает в компьютер?

Как компьютерный вирус проникает в компьютер? Программирование. Введение

Программирование. Введение Шифровки с новогодними письмами

Шифровки с новогодними письмами Информационные системы. Экономические информационные системы

Информационные системы. Экономические информационные системы Как можно представить информацию?

Как можно представить информацию? Прикладне програмування

Прикладне програмування Виды операционных систем для компьютера

Виды операционных систем для компьютера Портал Zakupay.pro

Портал Zakupay.pro Домашнее (условие фано)

Домашнее (условие фано) Тренинги АВА. Сопоставление с образцом. Распознавание

Тренинги АВА. Сопоставление с образцом. Распознавание Пентагон. Онлайн-игра

Пентагон. Онлайн-игра Установка Ubuntu

Установка Ubuntu