Содержание

- 2. Информационная безопасность Процесс информатизации неизбежно приводит к интеграции этих сред, поэтому проблему защиты информации необходимо решать,

- 3. Информационная безопасность — совокупность мер по защите информационной среды общества и человека.

- 4. Цели информационной безопасности защита национальных интересов; обеспечение человека и общества достоверной и полной информацией; правовая защита

- 5. Объекты обеспечения информационной безопасности информационные ресурсы; система создания, распространения и использования информационных ресурсов; информационная инфраструктура общества

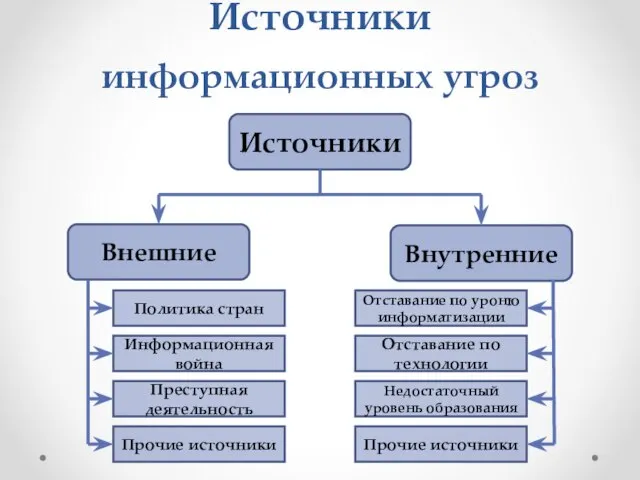

- 6. Источники информационных угроз

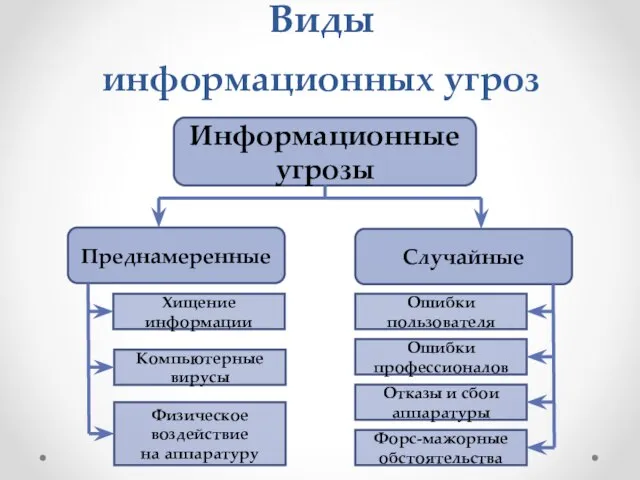

- 7. Виды информационных угроз Информационные угрозы Случайные Преднамеренные Хищение информации Компьютерные вирусы Физическое воздействие на аппаратуру Ошибки

- 8. Компьютерные вирусы Компьютерный вирус – это небольшая программа, написанная программистом высокой квалификации, способная к саморазмножению и

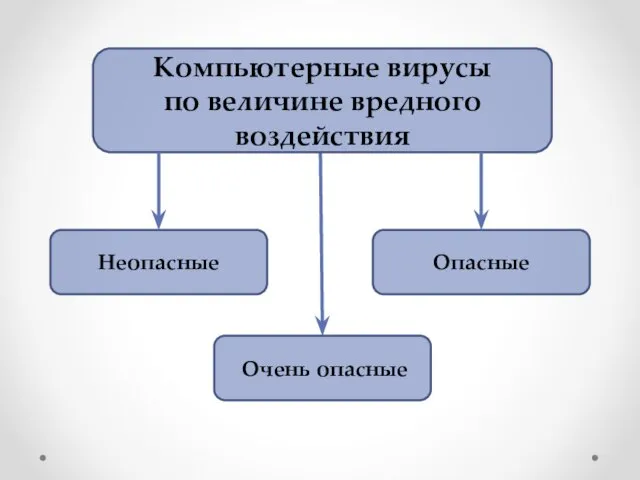

- 10. Компьютерные вирусы по среде обитания Загрузочные Макровирусы Сетевые Файловые

- 11. Антивирусные программы Антивирусная программа (антивирус) — любая программа для обнаружения компьютерных вирусов, а также нежелательных (считающихся

- 12. Методы защиты информации При разработке методов защиты информации в информационной среде следует учесть следующие важные факторы

- 13. Методы защиты: Ограничение доступа к информации; Шифрование информации; Контроль доступа к аппаратуре; Законодательные меры.

- 14. С каждым годом количество угроз информационной безопасности компьютерных систем и способов их реализации постоянно увеличивается. Основными

- 16. Скачать презентацию

Краудфандинг. Интернет площадка

Краудфандинг. Интернет площадка Производство ДСП

Производство ДСП Основы веб-программирования. Лекция 5. Работа с базами даных

Основы веб-программирования. Лекция 5. Работа с базами даных Ретушь фотографий

Ретушь фотографий 1 семинар. Введение в контроль версий

1 семинар. Введение в контроль версий Планирование и организация проведения эксперимента

Планирование и организация проведения эксперимента Цифровая схемотехника. Синтез произвольных комбинаторных схем

Цифровая схемотехника. Синтез произвольных комбинаторных схем Primenenie_trekhmernoy_grafiki

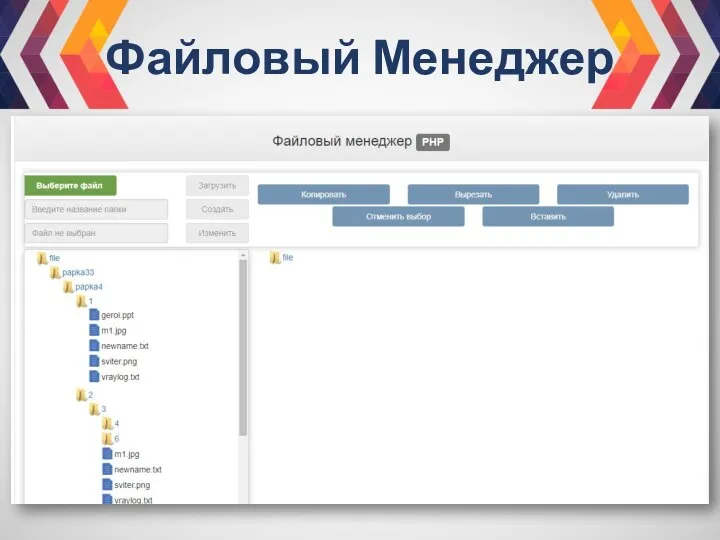

Primenenie_trekhmernoy_grafiki Файловый Менеджер

Файловый Менеджер Top Ten способов предотвращения веб-уязвимостей по версии OWASP

Top Ten способов предотвращения веб-уязвимостей по версии OWASP Сетевой этикет. Правила написания электронных писем

Сетевой этикет. Правила написания электронных писем Открытый дистанционный медиафорум Школьные СМИ

Открытый дистанционный медиафорум Школьные СМИ Бесплатное обучение торговле на рынке Форекс

Бесплатное обучение торговле на рынке Форекс Введение Основы С++

Введение Основы С++ Программирование (Паскаль)

Программирование (Паскаль) Организация локальной сети в административном здании ООО декатлон г. Екатеринбурга

Организация локальной сети в административном здании ООО декатлон г. Екатеринбурга Формирование фондов муниципальных библиотек

Формирование фондов муниципальных библиотек ВКР: Исследование автоматизированного информационного обеспечения деятельности многофункциональных центров

ВКР: Исследование автоматизированного информационного обеспечения деятельности многофункциональных центров Передвижение 2D в Unity

Передвижение 2D в Unity Геймификация, микрообучение, виртуальная реальность

Геймификация, микрообучение, виртуальная реальность Презентация на тему Хранение информации

Презентация на тему Хранение информации  Построение автоматизированных информационных систем

Построение автоматизированных информационных систем Система документирования радиолокационной информации

Система документирования радиолокационной информации Лекция 11. Статические переменные. Динамическая информация о типах. Семантика перемещения

Лекция 11. Статические переменные. Динамическая информация о типах. Семантика перемещения React_3

React_3 Работа с примитивами

Работа с примитивами Разработка модуля приложения отслеживания ошибок при тестировании программного обеспечения ООО “Платформа качества”

Разработка модуля приложения отслеживания ошибок при тестировании программного обеспечения ООО “Платформа качества” Понятие как форма мышления

Понятие как форма мышления