Содержание

- 2. Актуальность выбранной темы В настоящее время основным информационным ресурсом является глобальная сеть интернет. В связи с

- 3. Объкт и предмет исследования Объектом курсовой работы выступает защита веб-приложений и сайтов. Предметом исследования является сеть

- 4. Цель исследования Изучить различные методы проникновения на сайты, привести практическую работу с SQL - инъекцией и

- 5. Задачи Курсовая работа состоит из введения, двух основных глав, заключения и списка использованных источников. В первой

- 6. Загрузка файлов Сайт может позволять посетителям загружать свои файлы с последующим отображением на своих страницах. Это

- 7. SQL-инъекции Это атака на базу данных, которая позволит выполнить некоторое действие, которое не планировалось создателем скрипта.

- 8. XSS Представляет собой атаку, при которой злоумышленник публикует на атакуемом сайте скрипт, который исполняется у пользователей

- 9. Cross-Site Request Forgery Атакой CSRF называется отправка запроса через браузер пользователя с одного сайта на другой,

- 10. Отправка email с сайта Функция mail позволяет отправлять письмо, указывая ему дополнительные заголовки, в которых можно

- 11. DOS Как правило, к этому классу атак принадлежат события, описываемые в новостях "Хакеры атаковали сайт X,

- 12. Отключение cookie При отключении cookie у посетителя сайт вынужден дописывать идентификатор сессии к ссылкам и формам

- 13. Описание практической части С помощью первого метода удалось получить доступ к базе данных, которая была привязана

- 14. Итоги дипломного проекта Главной уязвимостью всех сайтов является недоработка самих администраторов и пользователей. Поэтому на примере

- 16. Скачать презентацию

По инновационному продукту АТС1 и АТС 2 из сферы применения FinTech

По инновационному продукту АТС1 и АТС 2 из сферы применения FinTech Социальная инженерия

Социальная инженерия Презентация на тему Сравнение множеств

Презентация на тему Сравнение множеств  Человек и информация. Источники и приемники информации.

Человек и информация. Источники и приемники информации. Образовательные среды

Образовательные среды Коммуникативные модели в интернете

Коммуникативные модели в интернете bd (1)

bd (1) Нобелевские лауреаты в области информатики

Нобелевские лауреаты в области информатики Как написать научную статью

Как написать научную статью Создание объектов профилирования

Создание объектов профилирования Программно-аппаратные средства обеспечения информационной безопасности (ПАСО ИБ)

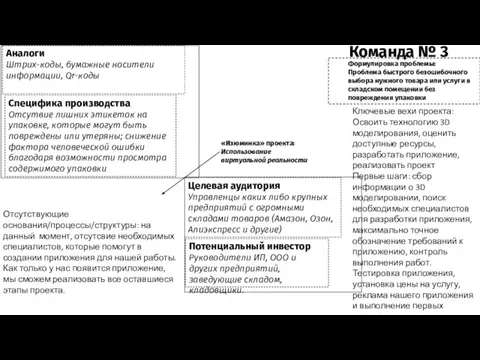

Программно-аппаратные средства обеспечения информационной безопасности (ПАСО ИБ) Штрих-коды, бумажные носители информации, Qr-коды

Штрих-коды, бумажные носители информации, Qr-коды Презентация "ПМК" - скачать презентации по Информатике

Презентация "ПМК" - скачать презентации по Информатике Инженерия программного обеспечения. Тест-кейс

Инженерия программного обеспечения. Тест-кейс HTML, CSS- каскадные таблицы стилей

HTML, CSS- каскадные таблицы стилей Программа Paint

Программа Paint Расчёт и проектирование системы навигации мобильного робота

Расчёт и проектирование системы навигации мобильного робота Методологические основы CASE – технологии

Методологические основы CASE – технологии Autodesk. Форум технологии проектирования

Autodesk. Форум технологии проектирования Любимый скайп. Топ-репетитор

Любимый скайп. Топ-репетитор Тренажёр по информатике для 2 класса

Тренажёр по информатике для 2 класса Работа с деформированным текстом

Работа с деформированным текстом Знакомство с python. Занятие №1

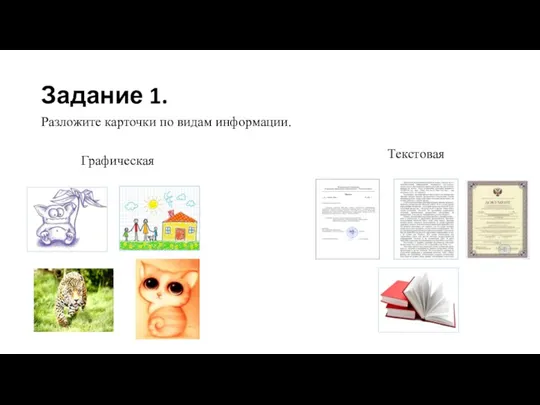

Знакомство с python. Занятие №1 Socia lMedia Get Started

Socia lMedia Get Started Вводная лекция по дисциплине компьютерные технологии и информатика

Вводная лекция по дисциплине компьютерные технологии и информатика Текстовые документы и их структурные единицы (раздел, абзац, строка, слово, символ). Технологии создания текстовых документов

Текстовые документы и их структурные единицы (раздел, абзац, строка, слово, символ). Технологии создания текстовых документов Инфокоммуникационные системы специального назначения

Инфокоммуникационные системы специального назначения Медиаплееры

Медиаплееры