Содержание

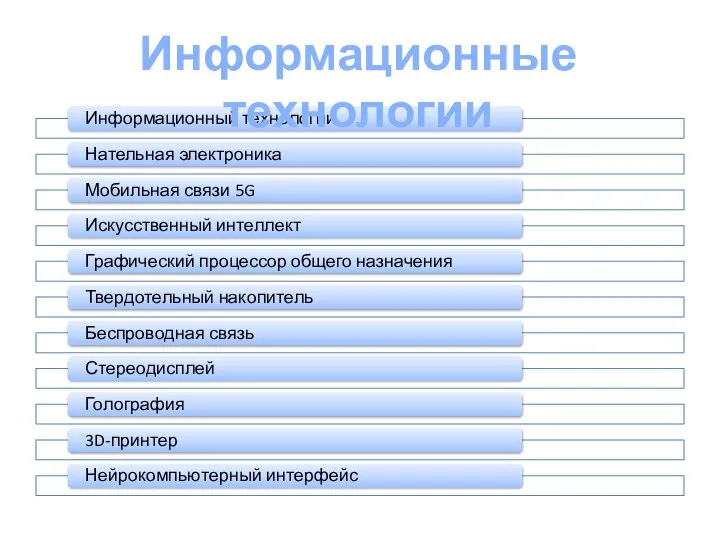

- 2. Информационные технологии

- 3. Что можно делать в интернете?

- 4. Список стран по числу пользователей

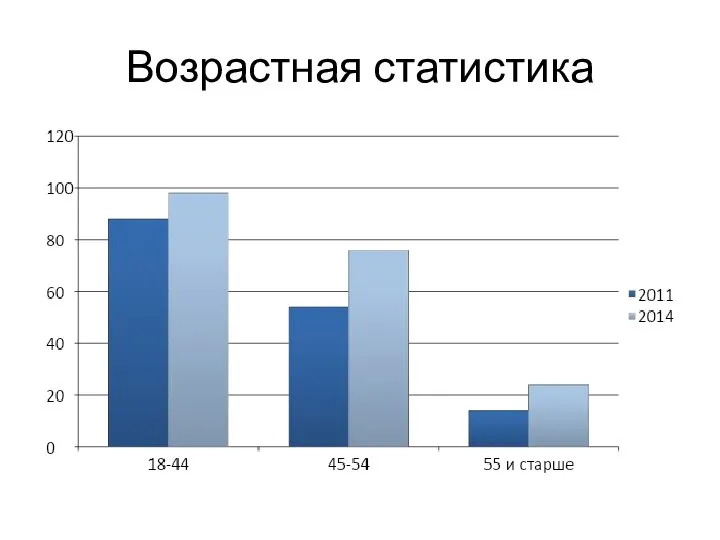

- 5. Возрастная статистика

- 6. Статистика пользователей социальной сети «В контакте»

- 7. Статистика пользователей социальной сети «В контакте»

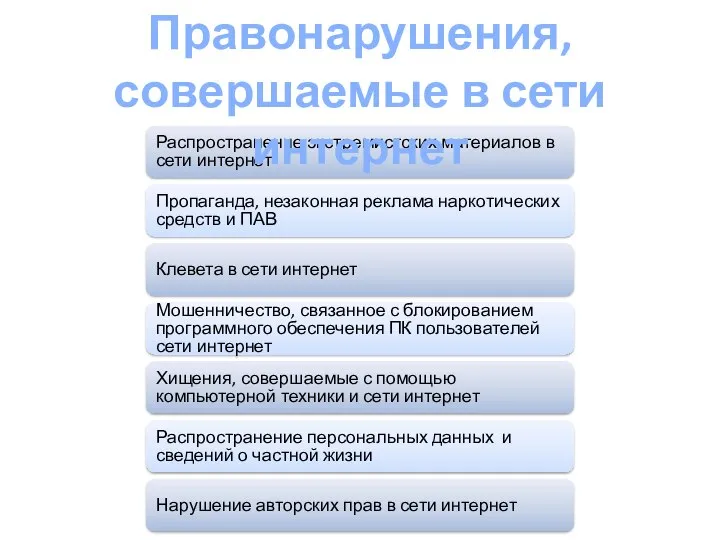

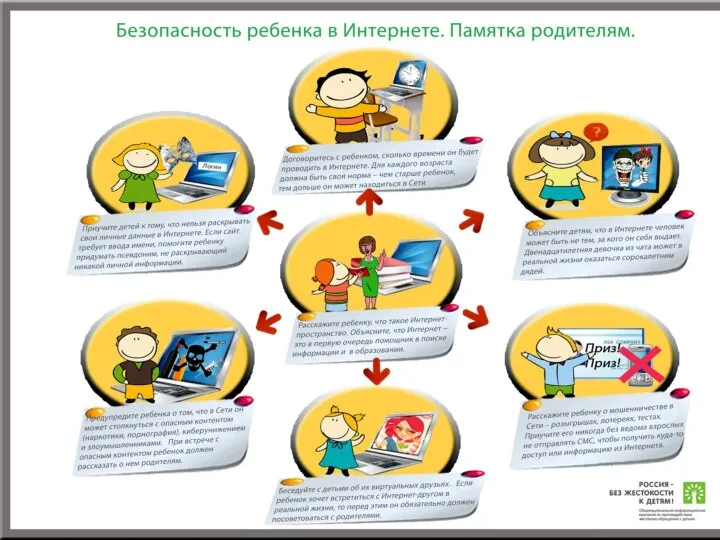

- 8. Распространение экстремистских материалов в сети интернет Пропаганда, незаконная реклама наркотических средств и ПАВ Клевета в сети

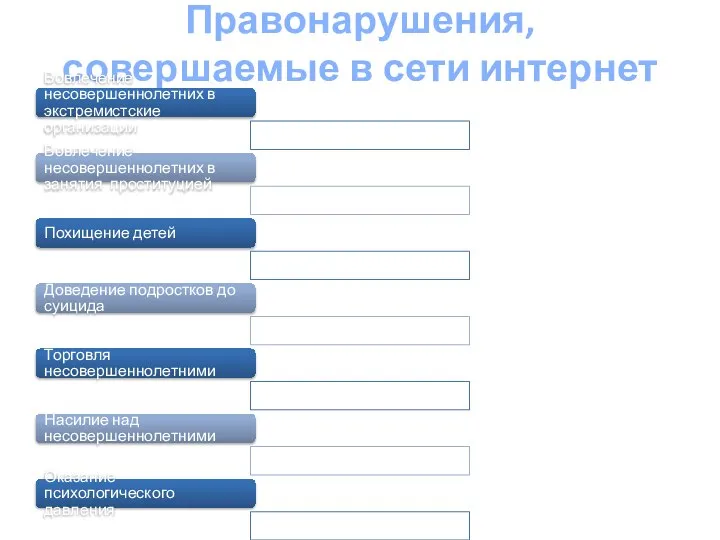

- 9. Правонарушения, совершаемые в сети интернет Вовлечение несовершеннолетних в экстремистские организации Вовлечение несовершеннолетних в занятия проституцией Похищение

- 11. Спасибо за внимание!

- 13. Скачать презентацию

История развития вычислительной техники

История развития вычислительной техники Содержательная линия Алгоритмизации и программирования

Содержательная линия Алгоритмизации и программирования Компьютерная графика

Компьютерная графика Мультимедиа в Театральном музее

Мультимедиа в Театральном музее Управление памятью

Управление памятью Изучение лексики английского языка с помощью современных образовательных платформ

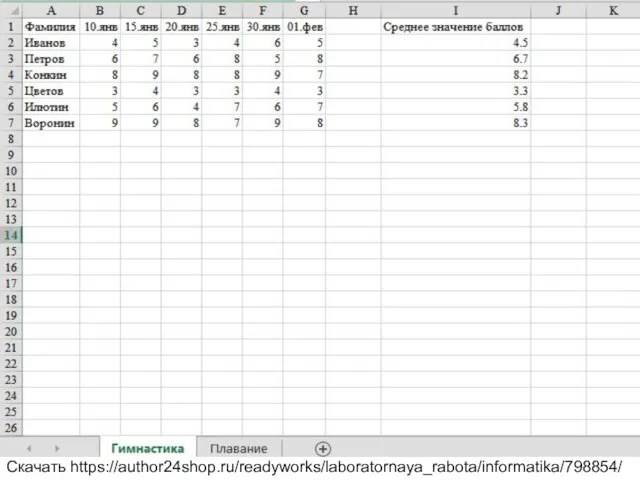

Изучение лексики английского языка с помощью современных образовательных платформ Связь между листами. Лабораторная работа

Связь между листами. Лабораторная работа Книги – ровесники нашего университета

Книги – ровесники нашего университета Работа со словарями. Библиотека Date в Python

Работа со словарями. Библиотека Date в Python Изготовление прототипов

Изготовление прототипов Проектные технологии

Проектные технологии WORD. Работа с таблицей (меню и панель инструментов)

WORD. Работа с таблицей (меню и панель инструментов) Цифровые данные

Цифровые данные Оператор выбора на языке Pascal

Оператор выбора на языке Pascal Расчетные операции в Excel Работа с датами

Расчетные операции в Excel Работа с датами Параграф 5. Представление целых чисел в компьютере

Параграф 5. Представление целых чисел в компьютере Презентация на тему Знакомство с электронными таблицами MICROSOFT EXCEL

Презентация на тему Знакомство с электронными таблицами MICROSOFT EXCEL  Всероссийская Ассоциация Блогеров

Всероссийская Ассоциация Блогеров Локальные компьютерные сети (КС). Особенности компьютерных сетей

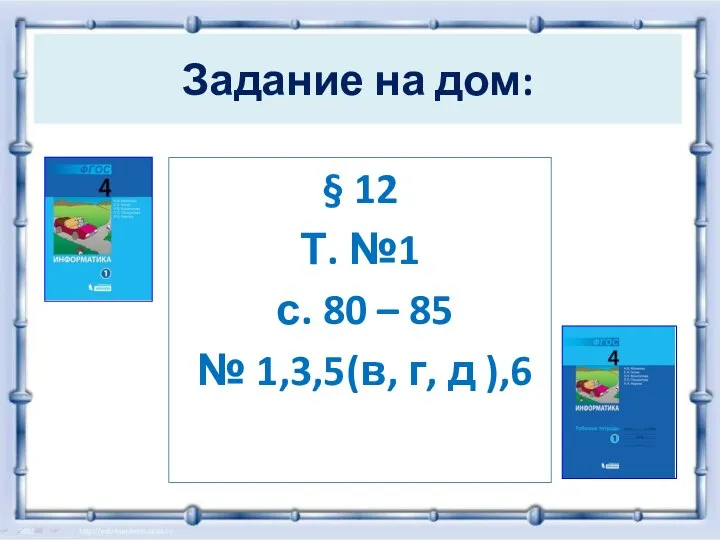

Локальные компьютерные сети (КС). Особенности компьютерных сетей Умозаключение (4 класс)

Умозаключение (4 класс) Лекция 2

Лекция 2 ITvoice. Мобильное приложение, помогающее детям учить стихи

ITvoice. Мобильное приложение, помогающее детям учить стихи Интерактивная игра Правила безопасности в сети интернет

Интерактивная игра Правила безопасности в сети интернет Интегрированные коммуникации на примере

Интегрированные коммуникации на примере Техническая интеграция с PayOnline - методы, инструменты, вопросы и ответы

Техническая интеграция с PayOnline - методы, инструменты, вопросы и ответы Система проверки знаний учащихся на основе мобильной платформы

Система проверки знаний учащихся на основе мобильной платформы Цифровые технологии в обеспечении экономической безопасности фирмы АО Клинцовский крановый завод

Цифровые технологии в обеспечении экономической безопасности фирмы АО Клинцовский крановый завод Техника безопасности в компьютерном классе

Техника безопасности в компьютерном классе