Содержание

- 2. Как измерить информацию? Что такое «много информации» и «мало информации»? Как определить, в каком сообщении больше

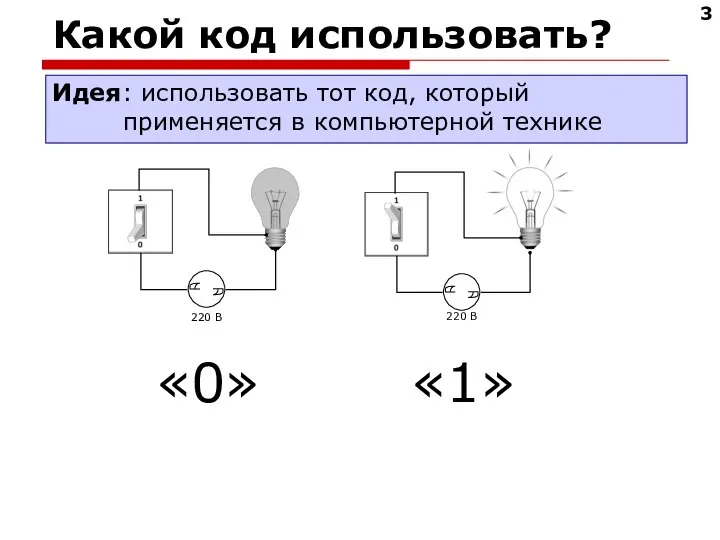

- 3. Какой код использовать? Идея: использовать тот код, который применяется в компьютерной технике «0» «1»

- 4. Двоичный код Код, в котором используются только два знака, называется двоичным. Все виды информации в компьютерах

- 5. 1 бит или выбрать один из двух вариантов, если заранее договориться, что означают «0» и «1»

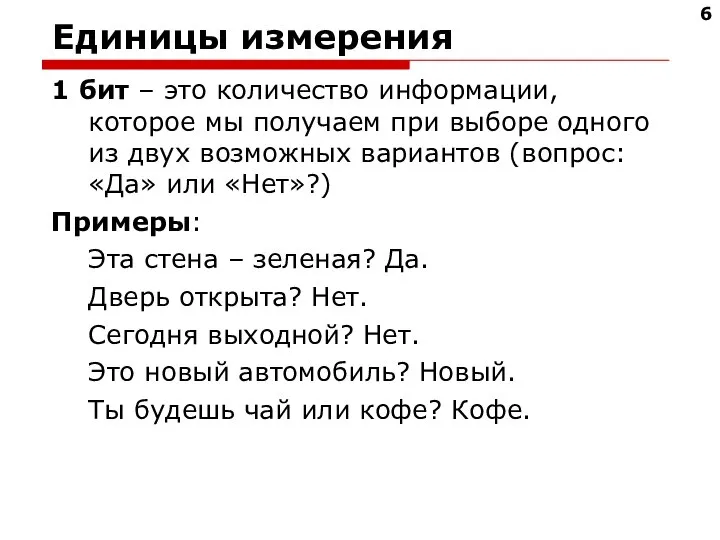

- 6. Единицы измерения 1 бит – это количество информации, которое мы получаем при выборе одного из двух

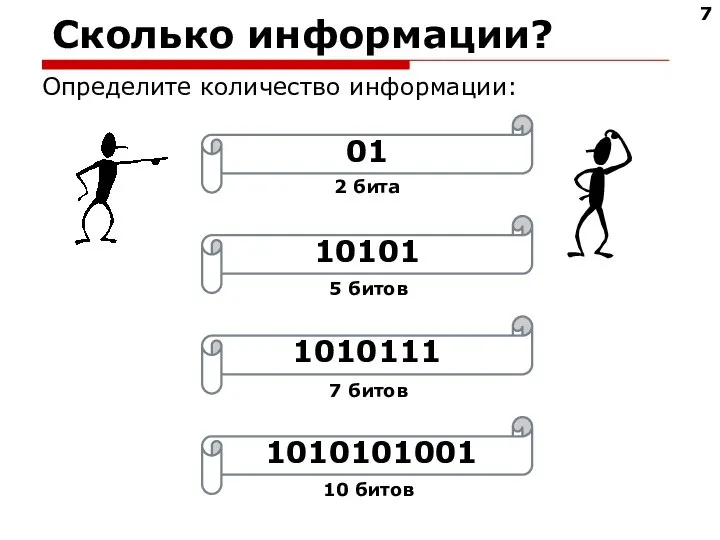

- 7. Сколько информации? Определите количество информации: 2 бита 5 битов 7 битов 10 битов

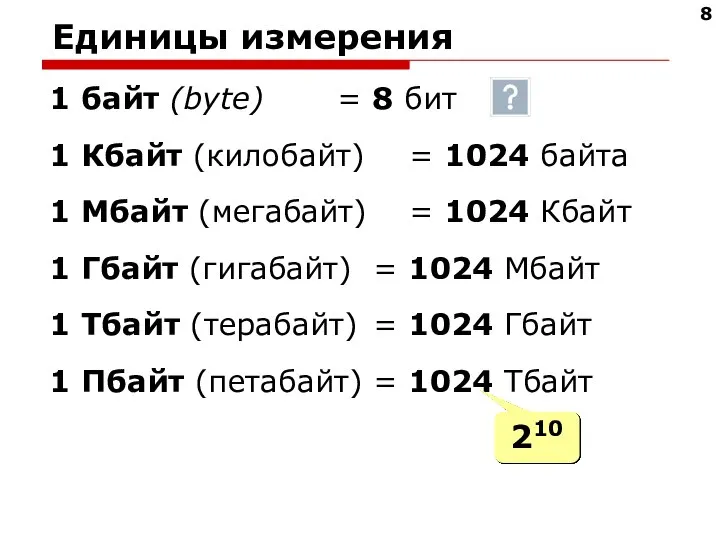

- 8. Единицы измерения 1 байт (bytе) = 8 бит 1 Кбайт (килобайт) = 1024 байта 1 Мбайт

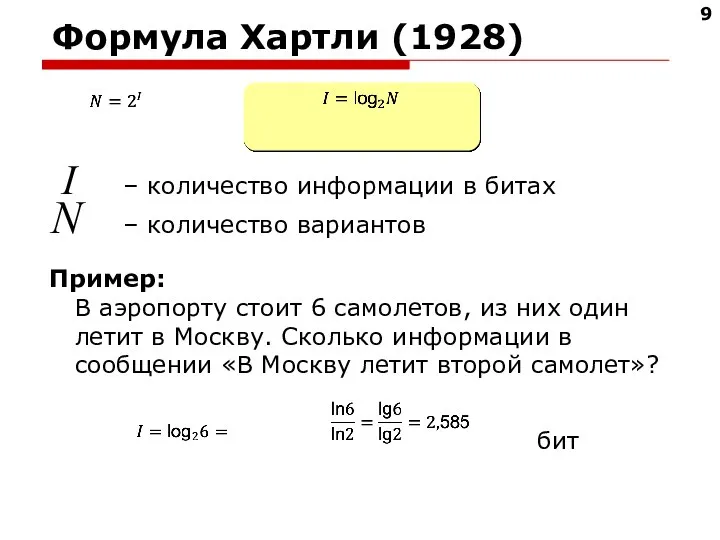

- 9. Формула Хартли (1928) I – количество информации в битах N – количество вариантов Пример: В аэропорту

- 10. ИНФОРМАЦИЯ Тема 6. Правовая охрана программ и данных

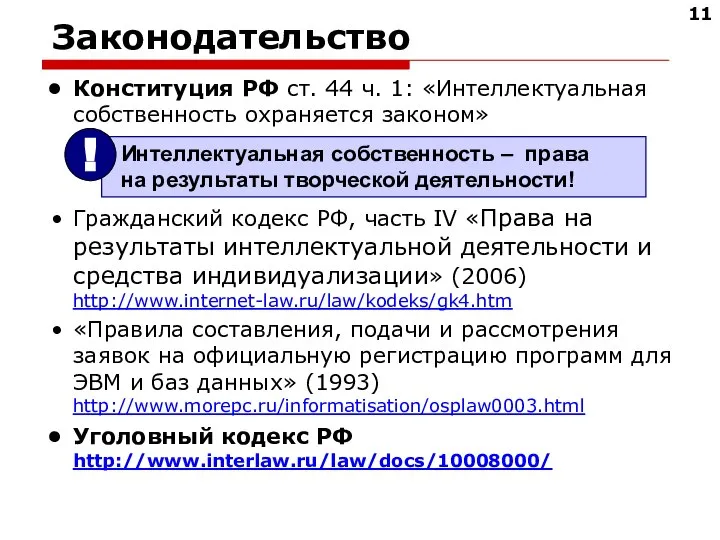

- 11. Законодательство Конституция РФ ст. 44 ч. 1: «Интеллектуальная собственность охраняется законом» Гражданский кодекс РФ, часть IV

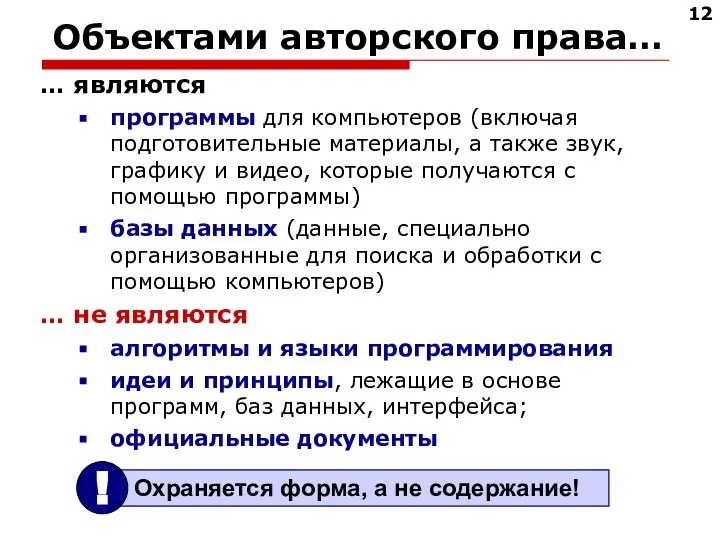

- 12. Объектами авторского права… … являются программы для компьютеров (включая подготовительные материалы, а также звук, графику и

- 13. Авторское право автор – физическое лицо (не организация) возникает «в силу создания» продукта, не требует формальной

- 14. Права автора Личные: право авторства (право считаться автором) право на имя (свое имя, псевдоним, анонимно) право

- 15. Использование программ и БД Основания: договор в письменной форме при массовом распространении – лицензионное соглашение на

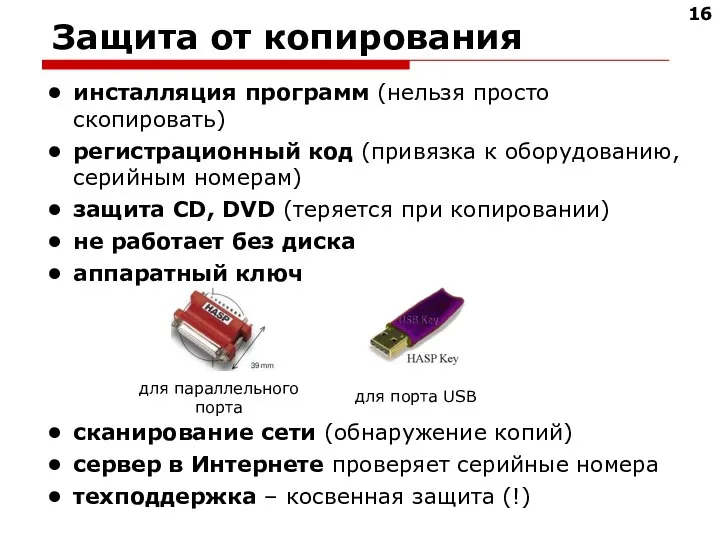

- 16. Защита от копирования инсталляция программ (нельзя просто скопировать) регистрационный код (привязка к оборудованию, серийным номерам) защита

- 17. Компьютерные преступления Экономические обогащение путем взлома информационных систем компьютерный шпионаж кража программ («пиратство») Против личных прав

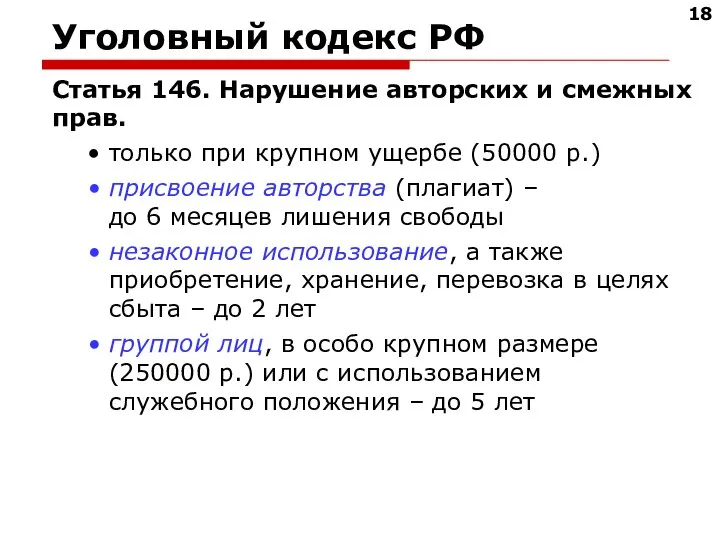

- 18. Уголовный кодекс РФ Статья 146. Нарушение авторских и смежных прав. только при крупном ущербе (50000 р.)

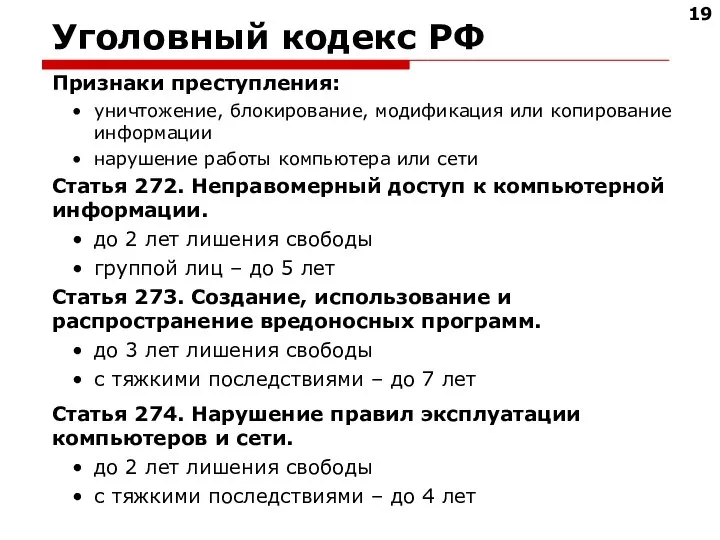

- 19. Уголовный кодекс РФ Признаки преступления: уничтожение, блокирование, модификация или копирование информации нарушение работы компьютера или сети

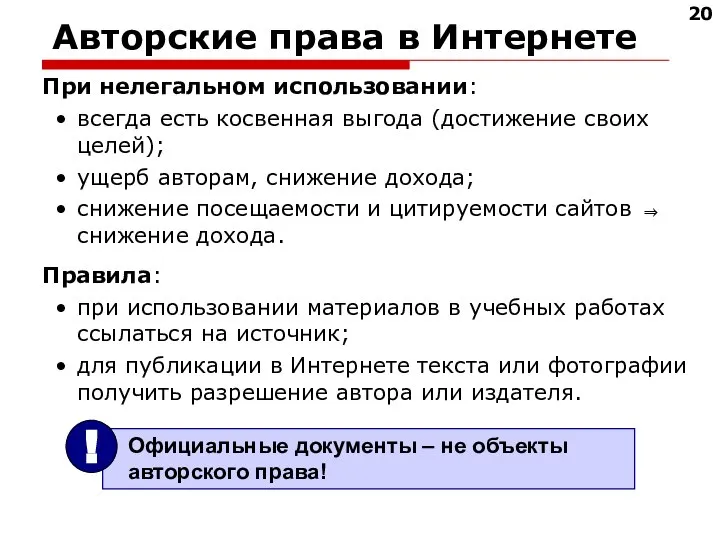

- 20. Авторские права в Интернете При нелегальном использовании: всегда есть косвенная выгода (достижение своих целей); ущерб авторам,

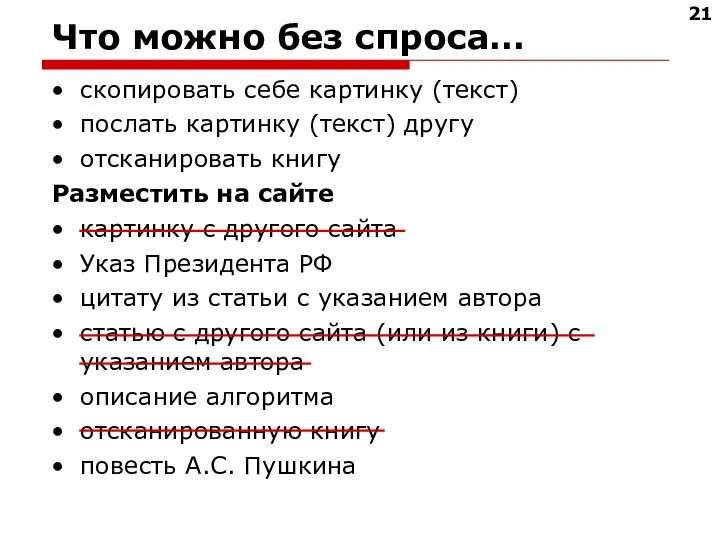

- 21. Что можно без спроса… скопировать себе картинку (текст) послать картинку (текст) другу отсканировать книгу Разместить на

- 22. Какие бывают программы? Свободное ПО с открытым исходным кодом (Open Source): можно бесплатно запускать и использовать

- 23. Какие бывают программы? Условно-бесплатное ПО (Shareware): бесплатное ПО с ограничениями: отключены некоторые функции ограничен срок действия

- 25. Скачать презентацию

АСУ ТП. Общие понятия. Лекции часть 2

АСУ ТП. Общие понятия. Лекции часть 2 Структура личности как база восприятия и обработки информации

Структура личности как база восприятия и обработки информации Школа::Кода Основы программирования на языке Python. 16 занятие

Школа::Кода Основы программирования на языке Python. 16 занятие Общение как обмен информацией

Общение как обмен информацией Анализ подходов решений некоторых практических задач семантической сегментации

Анализ подходов решений некоторых практических задач семантической сегментации Основы информационной культуры школьников

Основы информационной культуры школьников Цифровые данные

Цифровые данные Разбор ошибок при проведении онлайн-мероприятий

Разбор ошибок при проведении онлайн-мероприятий Кабинет студента в системе Антиплагиат.ВУЗ

Кабинет студента в системе Антиплагиат.ВУЗ Центральная позиция МО в сегменте В2В

Центральная позиция МО в сегменте В2В Блокчейн

Блокчейн Компьютерные телекоммуникации: назначение, структура, ресурсы

Компьютерные телекоммуникации: назначение, структура, ресурсы Развитие интернета

Развитие интернета Новые профессии в Интернете

Новые профессии в Интернете SQL 2 (Create ,Insert Update). ղեկավարում աղյուսակում (մուտք, փոփոխում , հեռացում)

SQL 2 (Create ,Insert Update). ղեկավարում աղյուսակում (մուտք, փոփոխում , հեռացում) Жанры PR-текстов

Жанры PR-текстов Оператор выбора Case

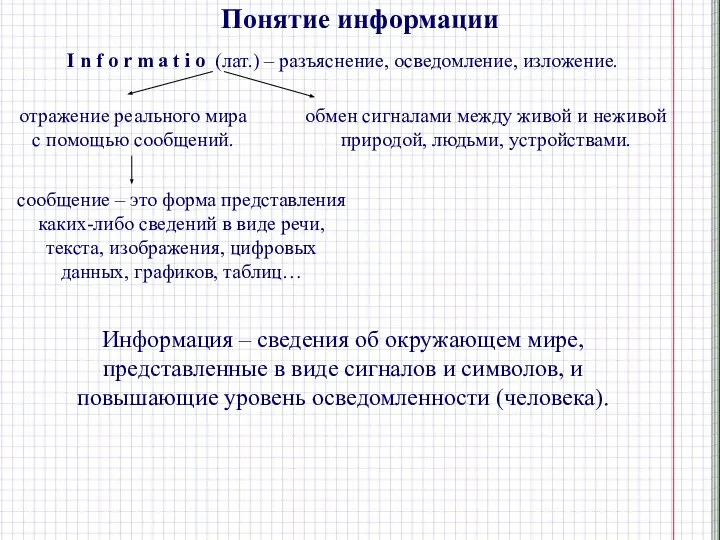

Оператор выбора Case Понятие информации

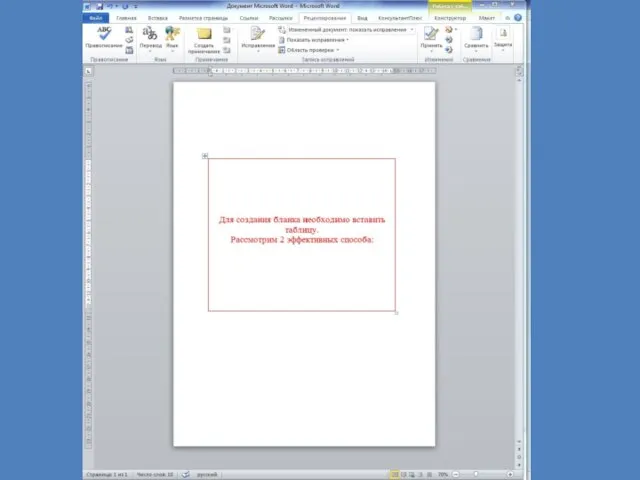

Понятие информации Создание заявления и правильное его заполнение для ГУ МВД России

Создание заявления и правильное его заполнение для ГУ МВД России Л2_Основы Python часть2_Функции, модули, обработка исключений

Л2_Основы Python часть2_Функции, модули, обработка исключений Сравнительная характеристика информационно-развлекательных программ на телеканалах МузТВ и Ю

Сравнительная характеристика информационно-развлекательных программ на телеканалах МузТВ и Ю Защита конфиденциальной информации

Защита конфиденциальной информации python 2

python 2 Нетократия. Власть сетей

Нетократия. Власть сетей Анимация, и какой программой я пользуюсь

Анимация, и какой программой я пользуюсь Электронные таблицы Microsoft Excel

Электронные таблицы Microsoft Excel Революционные CMS и CMF в одном флаконе

Революционные CMS и CMF в одном флаконе Расчет перекрытия на четырех колоннах

Расчет перекрытия на четырех колоннах