Содержание

- 2. ЧТО ТАКОЕ КРИПТОГРАФИЯ И СТЕНОГРАФИЯ? КРИПТОГРАФИЯ – (ОТ ДР.-ГРЕЧ. ΚΡΥΠΤΌΣ — СКРЫТЫЙ И ΓΡΆΦΩ — ПИШУ)

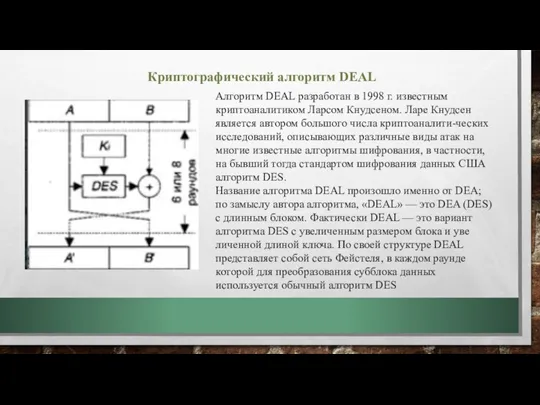

- 3. Криптографический алгоритм DEAL Алгоритм DEAL разработан в 1998 г. известным криптоаналитиком Ларсом Кнудсеном. Ларе Кнудсен является

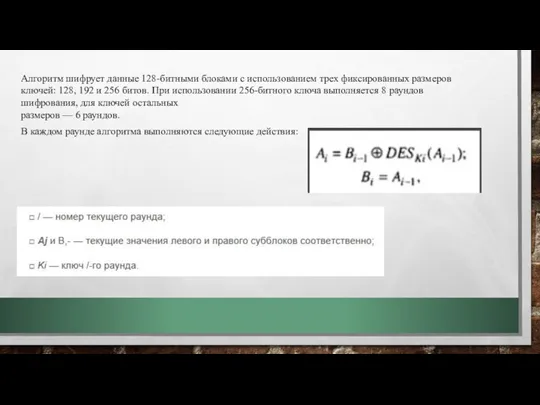

- 4. Алгоритм шифрует данные 128-битными блоками с использованием трех фиксированных размеров ключей: 128, 192 и 256 битов.

- 5. Процедура расширения ключа Процедура расширения ключа предназначена для генерации 6 или 8 ключей Ki из исходного

- 6. ДОСТОИНСТВА И НЕДОСТАТКИ DEAL ДОСТОИНСТВА + АЛГОРИТМ DEAL ИМЕЕТ ЕДИНСТВЕННОЕ ЯРКО ВЫРАЖЕННОЕ ДОСТОИНСТВО— ЕГО МОЖНО РЕАЛИЗОВАТЬ

- 7. Криптографический алгоритм RC2 Алгоритм шифрования RC2 был разработан в конце 1980-х гг. (в различных источниках указаны

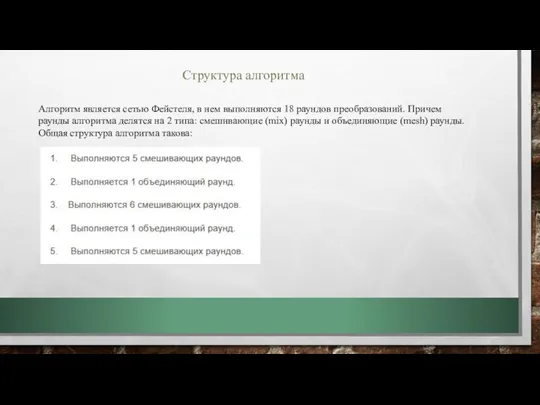

- 8. Структура алгоритма Алгоритм является сетью Фейстеля, в нем выполняются 18 раундов преобразований. Причем раунды алгоритма делятся

- 9. Расшифровывание Расшифровывание выполняется по той же общей схеме, что и зашифровыва- ние. Однако при расшифровывании используются

- 10. Криптографический алгоритм RC5 Алгоритм разработан известнейшим криптологом Рональдом Ривестом — одним из разработчиков асимметричной системы RSA

- 11. Структура алгоритма Аналогично, например, алгоритму SHARK (см. разд. 3.50), часть основных параметров алгоритма RC5 являются переменными.

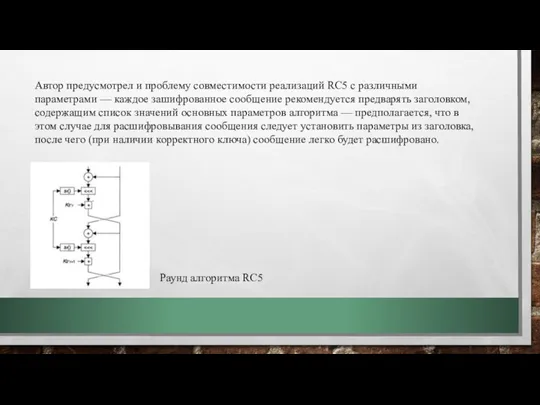

- 12. Автор предусмотрел и проблему совместимости реализаций RC5 с различными параметрами — каждое зашифрованное сообщение рекомендуется предварять

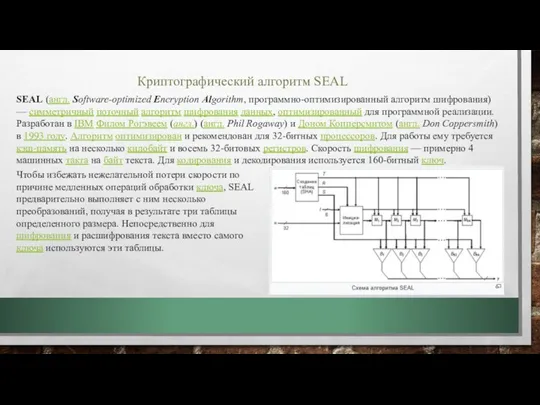

- 13. Криптографический алгоритм SEAL SEAL (англ. Software-optimized Encryption Algorithm, программно-оптимизированный алгоритм шифрования) — симметричный поточный алгоритм шифрования

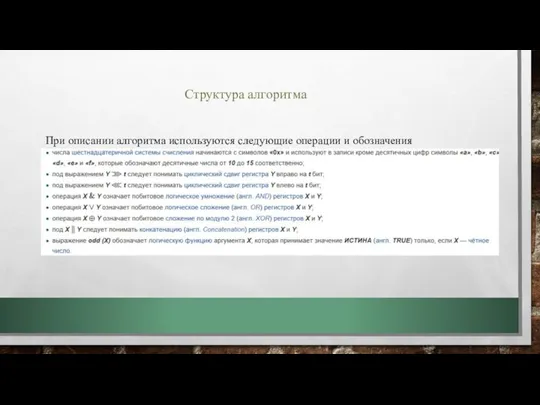

- 14. Структура алгоритма При описании алгоритма используются следующие операции и обозначения

- 15. Процесс шифрования состоит из большого числа итераций, каждая из которых завершается генерацией псевдослучайной функции. Количество пройденных

- 16. Свойства и практическое применение При разработке этого алгоритма главное внимание отводилось следующим свойствам и идеям: Для

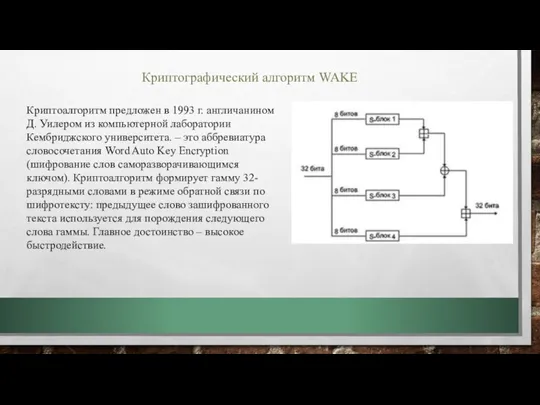

- 17. Криптографический алгоритм WAKE Криптоалгоритм предложен в 1993 г. англичанином Д. Уилером из компьютерной лаборатории Кембриджского университета.

- 18. Достоинство основное достоинство – его скорость. С точки же зрения криптографической стойкости он не столь хорош.

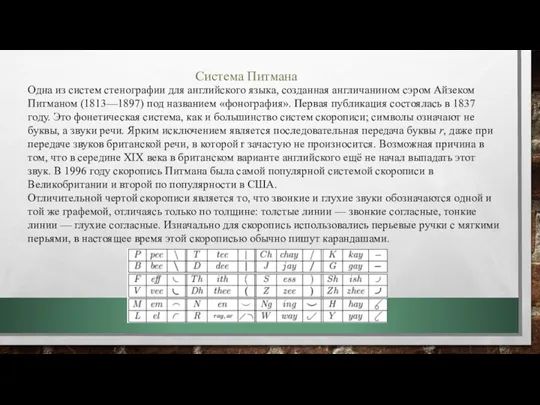

- 19. Система Питмана Одна из систем стенографии для английского языка, созданная англичанином сэром Айзеком Питманом (1813—1897) под

- 20. Система ДЮПЛОЙЕ Система стенографии созданная Эмилем Дюплое в 1860 году для французского языка. С тех пор

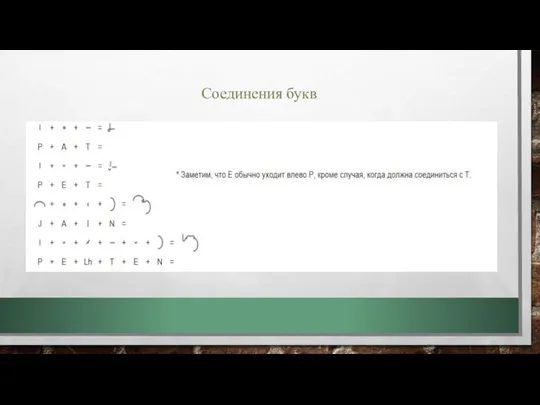

- 21. Соединения букв

- 23. Скачать презентацию

Техника безопасности в кабинете информатики

Техника безопасности в кабинете информатики Altivar Machine ATV340 Каталог

Altivar Machine ATV340 Каталог Информационные технологии

Информационные технологии Виртуальная АТС

Виртуальная АТС Использование свободного программного обеспечения для обучения графике

Использование свободного программного обеспечения для обучения графике Киберспорт

Киберспорт Структурное программирование. Модульное программирование

Структурное программирование. Модульное программирование 7 урок. Представление данных в таблице (1)

7 урок. Представление данных в таблице (1) Основы программирования на языке Pascal

Основы программирования на языке Pascal Линейное программирование. Краски

Линейное программирование. Краски Корпоративная информационная система электронного хранения документов (КИС ЭХД)

Корпоративная информационная система электронного хранения документов (КИС ЭХД) Информационно-аналитическая деятельность

Информационно-аналитическая деятельность Лучший адаптивный самописный WEB-сайт

Лучший адаптивный самописный WEB-сайт Электронная почта. Телеконференции

Электронная почта. Телеконференции Визуальная отладка python - программ для построения трасс космических аппаратов

Визуальная отладка python - программ для построения трасс космических аппаратов Атаки на информационные ресурсы и защита от них. Компьютерные атаки

Атаки на информационные ресурсы и защита от них. Компьютерные атаки Оператор множественного выбора САSE

Оператор множественного выбора САSE Алгоритмы обработки массивов

Алгоритмы обработки массивов Виды интерфейсов. Понятие программного интерфейса, его назначение. Интерфейс пользователя. (Лекция 3)

Виды интерфейсов. Понятие программного интерфейса, его назначение. Интерфейс пользователя. (Лекция 3) Разработка программного обеспечения для аудита информационных технологий предприятия

Разработка программного обеспечения для аудита информационных технологий предприятия Информационные технологии. Тема № 3. Основы защиты информации

Информационные технологии. Тема № 3. Основы защиты информации Мастер SMM. Оповещения о событиях с помощью Автопилота

Мастер SMM. Оповещения о событиях с помощью Автопилота Аттестационная работа. Документооборот. Организация работы с документами

Аттестационная работа. Документооборот. Организация работы с документами Анализ и формирование информационного поля

Анализ и формирование информационного поля Презентация на тему Вся правда о компьютерных играх

Презентация на тему Вся правда о компьютерных играх  YouTube TikTok

YouTube TikTok Информационные технологии на уроках

Информационные технологии на уроках Глобальная школьная лаборатория

Глобальная школьная лаборатория