Содержание

- 2. Задачи урока: 1) Ввести понятие личные (персональные) данные. 2) Рассказать способы организации и защиты данных. 3)

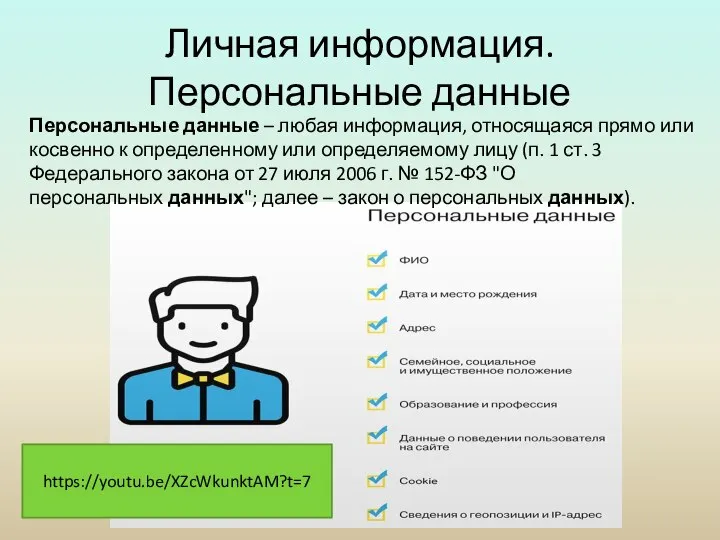

- 3. Личная информация. Персональные данные Персональные данные – любая информация, относящаяся прямо или косвенно к определенному или

- 4. Информационная безопасность личности Безопасность личности — состояние защищенности ее жизненно важных интересов (совокупность потребностей, удовлетворение которых

- 5. Принципы информационной безопасности 1. Целостность информационных данных. Означает способность информации сохранять изначальный вид и структуру как

- 6. Охрана персональных данных Международные документы обязывают страны принимать надлежащие меры для охраны персональных данных, накопленных в

- 7. Внедряются системы для сбора и использования биометрических данных Камеры видеонаблюдения с системой автоматического распознавания лиц для

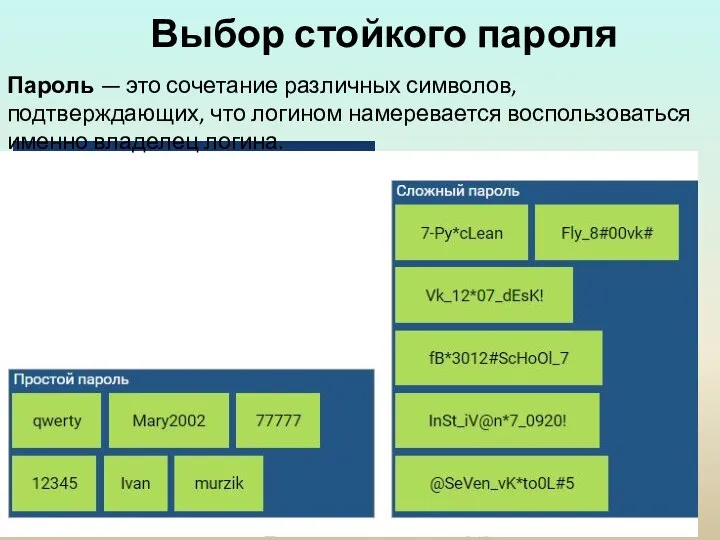

- 8. Выбор стойкого пароля Логин Пароль Пароль — это сочетание различных символов, подтверждающих, что логином намеревается воспользоваться

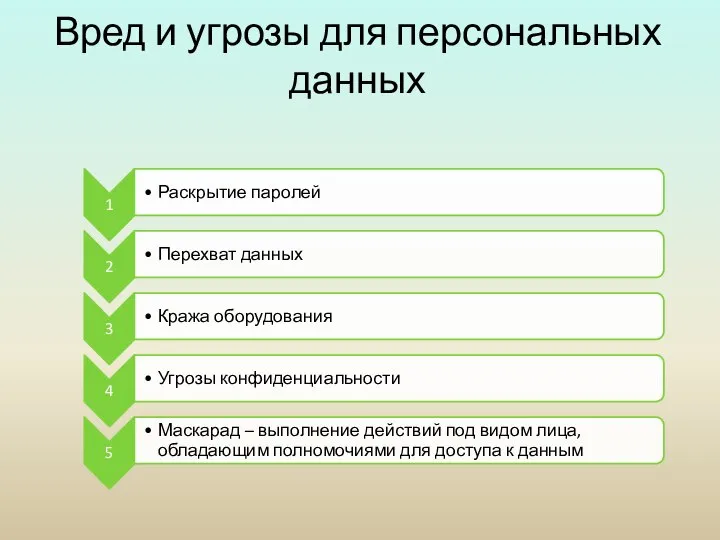

- 9. Вред и угрозы для персональных данных

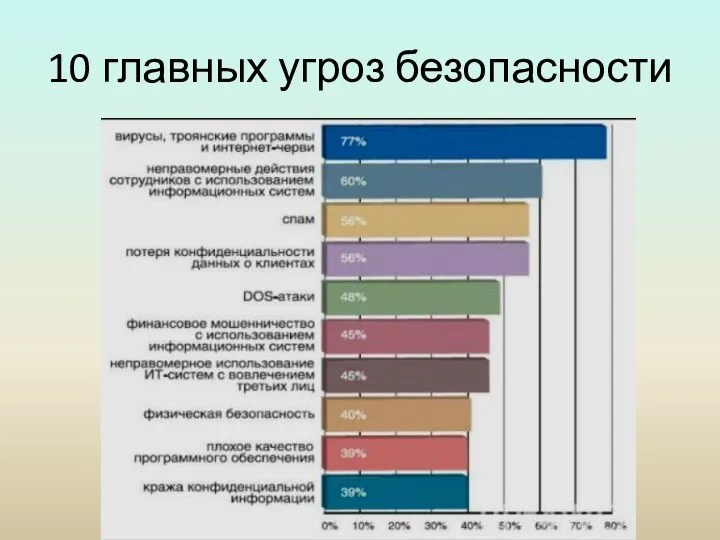

- 10. 10 главных угроз безопасности

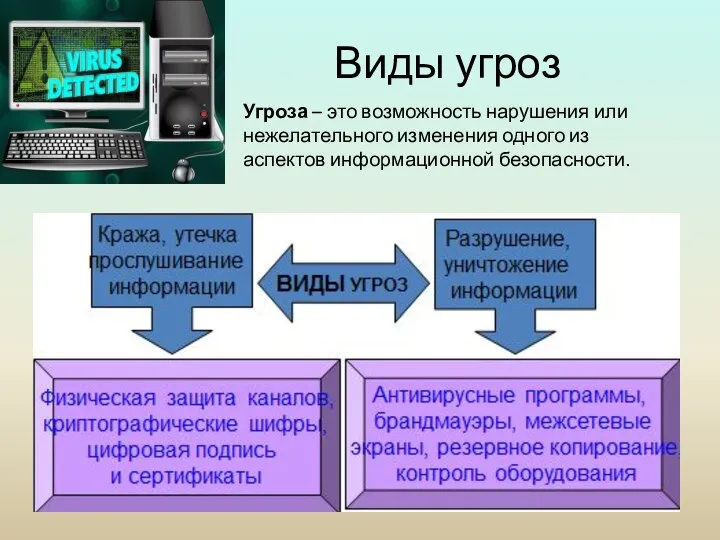

- 11. Виды угроз Угроза – это возможность нарушения или нежелательного изменения одного из аспектов информационной безопасности.

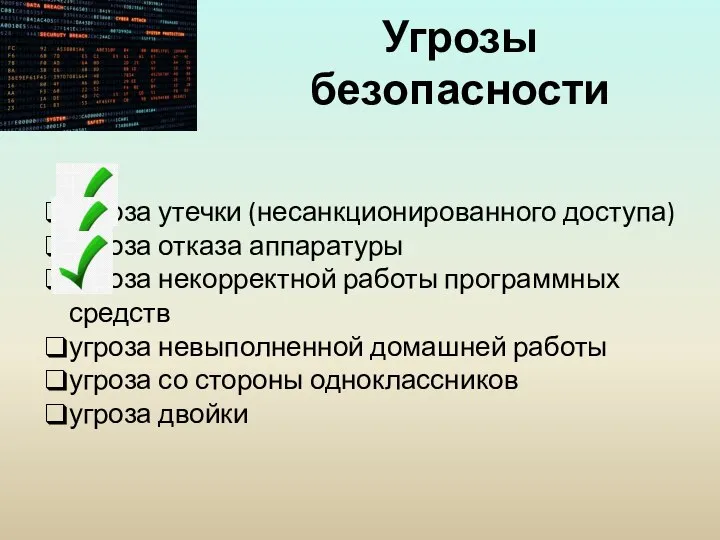

- 12. Угрозы безопасности угроза утечки (несанкционированного доступа) угроза отказа аппаратуры угроза некорректной работы программных средств угроза невыполненной

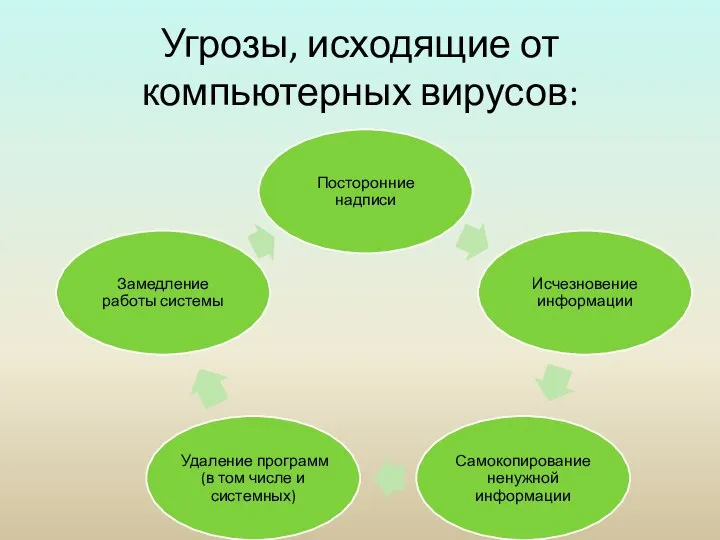

- 13. Угрозы, исходящие от компьютерных вирусов:

- 14. Работа антивируса Антивирусы — специализированные программы для выявления и устранения вирусов.

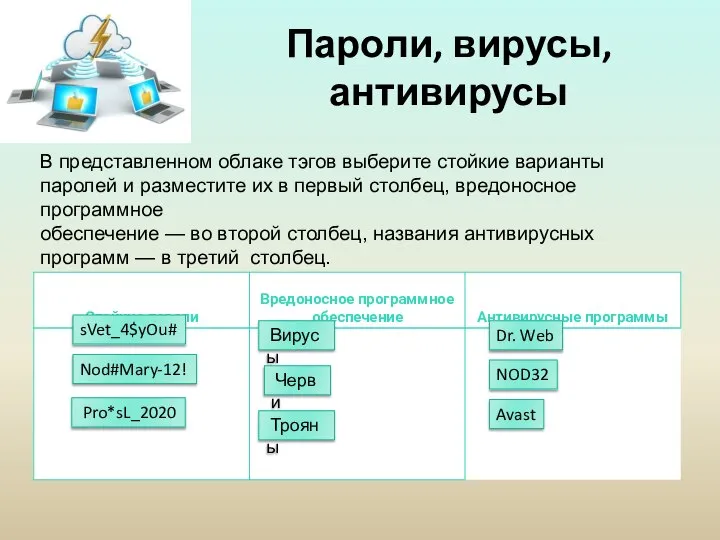

- 15. Пароли, вирусы, антивирусы Nod#Mary-12! Dr. Web NOD32 sVet_4$yOu# Вирусы Avast Черви Трояны Pro*sL_2020

- 16. История появления слова «спам» Слово «спам» появилось в 1937 году в результате конкурса на лучшее название

- 17. Спам — массовая рассылка корреспонденции рекламного характера лицам, не выражавшим желания её получить. Распространителей спама называют

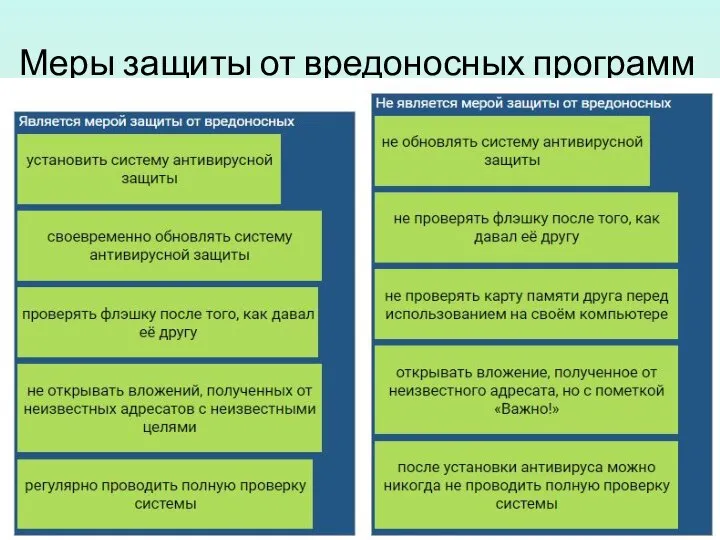

- 18. Меры защиты от вредоносных программ

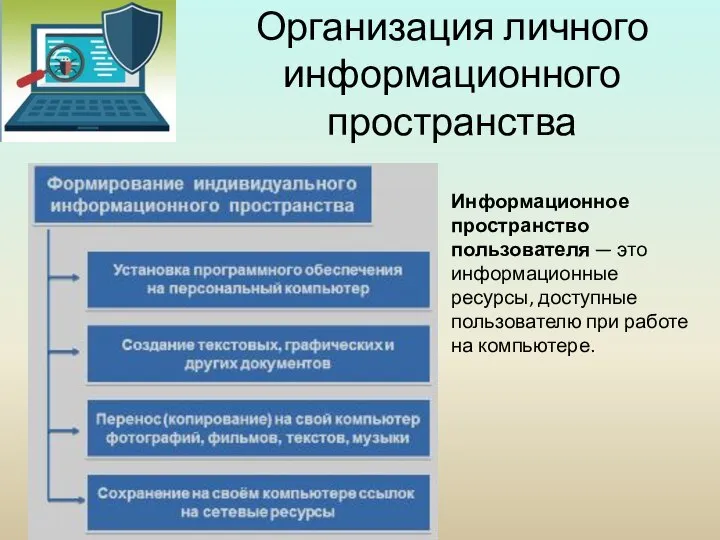

- 19. Организация личного информационного пространства Информационное пространство пользователя — это информационные ресурсы, доступные пользователю при работе на

- 20. Результатом воздействия информационных угроз являются: Информационные угрозы - совокупность факторов, которые представляют опасность для функционирования информационной

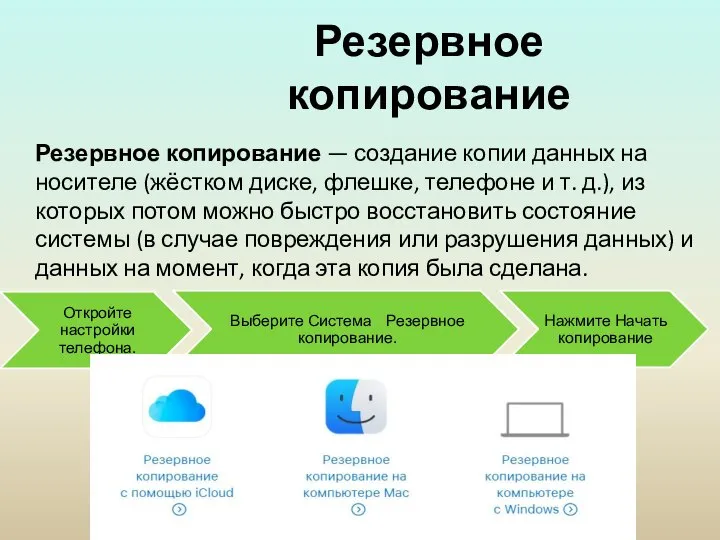

- 21. Резервное копирование Резервное копирование — создание копии данных на носителе (жёстком диске, флешке, телефоне и т.

- 23. Правила информационной безопасности для школьников: · Придумывая себе имя для Интернета (ник, имя пользователя, логин) вы

- 24. Правила информационной безопасности для школьников: · Никому не сообщайте личную информацию (фамилию, домашний адрес, номер телефона,

- 25. Правила информационной безопасности для школьников: · Опасайтесь интернет-мошенничества: получив сообщение о выигрыше или возможности бесплатного получения

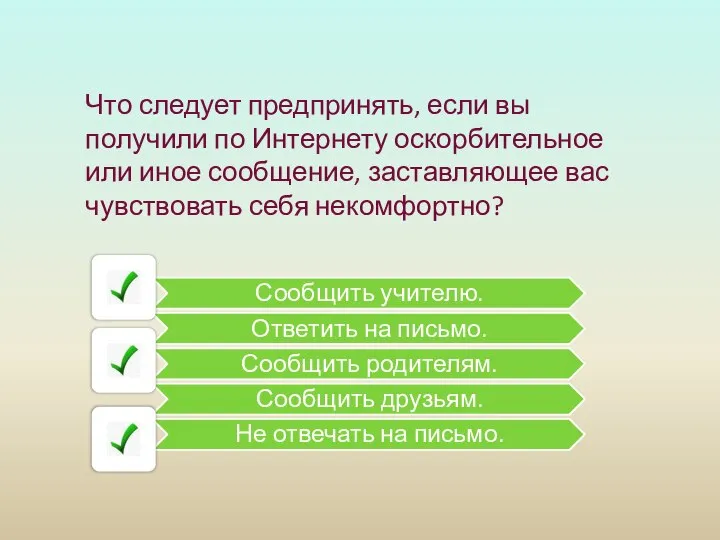

- 26. Правила информационной безопасности для школьников: · Если вы получили по Интернету оскорбительное или иное сообщение, заставляющее

- 27. https://resh.edu.ru/subject/lesson/3049/main/ Основные правила по личному пространству

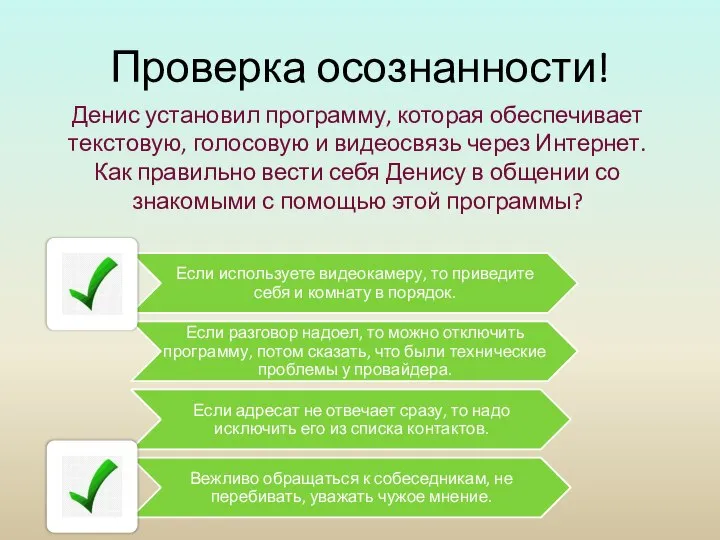

- 28. Проверка осознанности! Денис установил программу, которая обеспечивает текстовую, голосовую и видеосвязь через Интернет. Как правильно вести

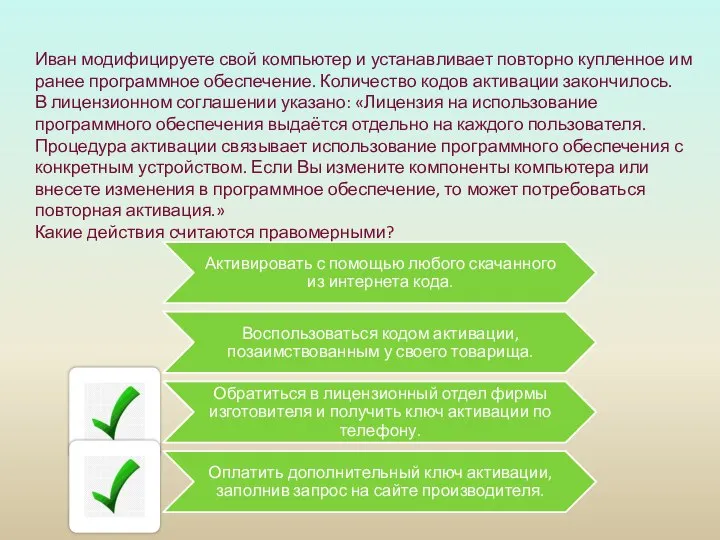

- 29. Иван модифицируете свой компьютер и устанавливает повторно купленное им ранее программное обеспечение. Количество кодов активации закончилось.

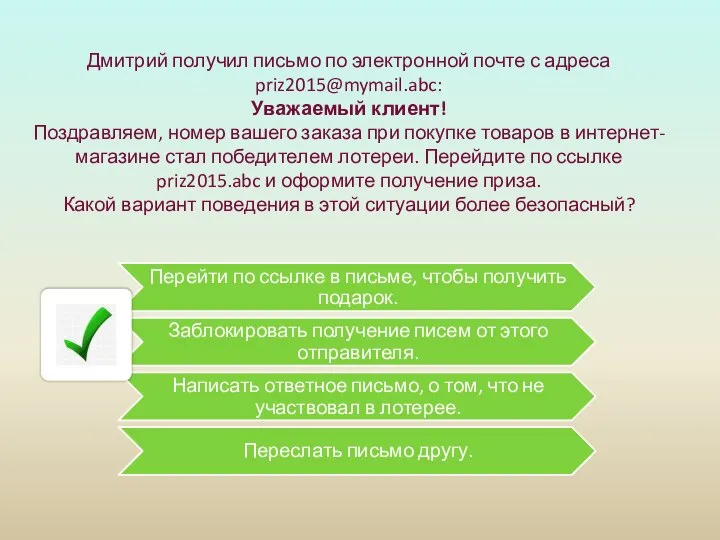

- 30. Дмитрий получил письмо по электронной почте с адреса [email protected]: Уважаемый клиент! Поздравляем, номер вашего заказа при

- 31. Что следует предпринять, если вы получили по Интернету оскорбительное или иное сообщение, заставляющее вас чувствовать себя

- 32. Свой пароль можно сообщить: родителям друзьям всем желающим

- 33. Какую информацию о себе можно разместить в открытом доступе в Интернете? Номер телефона. Фамилию. Место работы

- 34. Когда можно полностью доверять новым онлайн-друзьям? Ничто не может дать полную гарантию того, что онлайн-другу можно

- 36. Скачать презентацию

Как устроена облачная компания. Экономическая модель

Как устроена облачная компания. Экономическая модель PHP - Объектно-ориентированное программирование (2022) (4)

PHP - Объектно-ориентированное программирование (2022) (4) Анализ телеграм-канала Шум и я

Анализ телеграм-канала Шум и я Информационная безопасность

Информационная безопасность Техническое оснащение производственных систем

Техническое оснащение производственных систем Приложения для анализа состояния кожи

Приложения для анализа состояния кожи Моделирование как метод познания. Знаковые модели. Моделирование и формализация

Моделирование как метод познания. Знаковые модели. Моделирование и формализация 10u-1_Информация

10u-1_Информация Технология программирования на языке python и разработка программ для машинного обучения. Лекция

Технология программирования на языке python и разработка программ для машинного обучения. Лекция Вводное занятие. Система отслеживания багов и задач JIRA (лекция - 3)

Вводное занятие. Система отслеживания багов и задач JIRA (лекция - 3) Россия ВКонтакте

Россия ВКонтакте Вопрос как способ получения информации. Виды вопросов с примерами

Вопрос как способ получения информации. Виды вопросов с примерами Презентация на тему Защита от несанкционированного доступа к информации

Презентация на тему Защита от несанкционированного доступа к информации  Дизайн для соцсетей. Техническое задание

Дизайн для соцсетей. Техническое задание Голосование

Голосование HASH-функция SHA-1. Лекция 5

HASH-функция SHA-1. Лекция 5 Понятие БД, информационной системы

Понятие БД, информационной системы Программирование. С чего начать?

Программирование. С чего начать? Программирование на платформе 1С:Предприятие 8.3. Подход к проектированию баз данных 1С

Программирование на платформе 1С:Предприятие 8.3. Подход к проектированию баз данных 1С Дигитайзеры

Дигитайзеры Диаграмма вариантов использования

Диаграмма вариантов использования Информационная безопасность

Информационная безопасность МЕТОДОЛОГИЯ ПРОЕКТИРОВАНИЯ

МЕТОДОЛОГИЯ ПРОЕКТИРОВАНИЯ Способы увеличения эффективности фильтра, напечатанного с применением FDM технологии

Способы увеличения эффективности фильтра, напечатанного с применением FDM технологии Файловая система

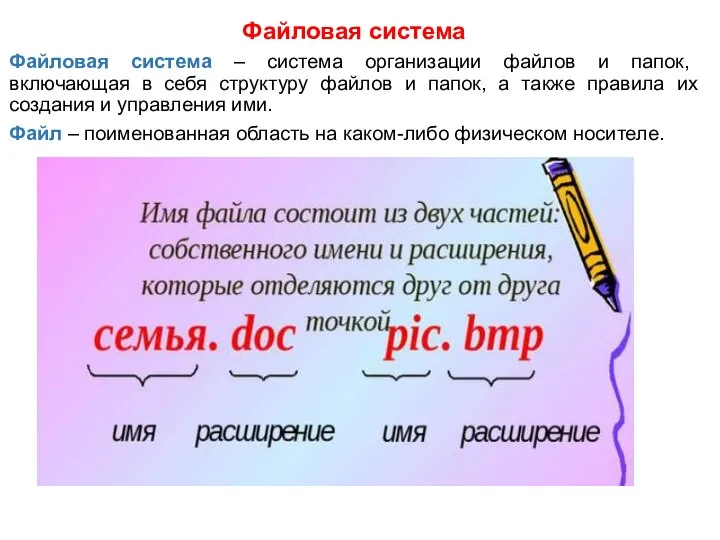

Файловая система Поиск папок и файлов

Поиск папок и файлов БД и СУБД Access

БД и СУБД Access Типы участия в группе

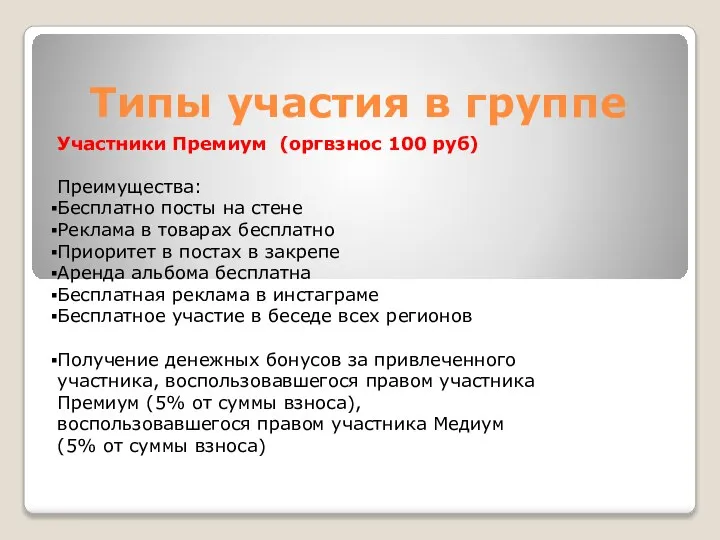

Типы участия в группе