Слайд 2

В современном мире при стремительном развитии информационно-телекоммуникационных систем и сетей вопросы

безопасности становятся наиболее актуальными. В связи с увеличением объема информационного потока вопрос обнаружения, диагностики и дальнейшего мониторинга сетевых аномалий является одной из главных задач информационного общества

Слайд 3 В настоящее время методы обнаружения аномалий разделяются на следующие категории:

Поведенческие методы;

Методы машинного

обучения;

Методы вычислительного характера;

Методы, основанные на знаниях.

В свою очередь эти категории делятся на подклассы

Слайд 5 Система обнаружения вторжений (СОВ) – программное или аппаратное средство, предназначенное для выявления

фактов неавторизованного доступа в компьютерную систему или сеть либо несанкционированного управления ими в основном через Интернет. Соответствующий английский термин – Intrusion Detection System (IDS).

Слайд 6

Системы обнаружения вторжений используются для обнаружения некоторых типов вредоносной активности, которая

может нарушить безопасность компьютерной системы. К такой активности относятся сетевые атаки против уязвимых сервисов, атаки, направленные на повышение привилегий, неавторизованный доступ к важным файлам, а также действия вредоносного программного обеспечения (компьютерных вирусов, троянов и червей)

Слайд 7

Архитектура СОВ включает:

– сенсорную подсистему, предназначенную для сбора событий, связанных с

безопасностью защищаемой системы;

– подсистему анализа, предназначенную для выявления атак и подозрительных действий на основе данных сенсоров;

– хранилище, обеспечивающее накопление первичных событий и результатов анализа;

– консоль управления, позволяющая конфигурировать СОВ, наблюдать за состоянием защищаемой системы и СОВ, просматривать выявленные подсистемой анализа инциденты

Слайд 8 Современные методы обнаружения вторжений базируются на нескольких основных принципах:

Сигнатурный: описывают каждую атаку

особой моделью или сигнатурой, в качестве которой могут применяться строка символов, семантическое выражение на специальном языке, формальная математическая модель

Слайд 9 Поведенческий (обнаружение аномалий): базируются не на моделях информационных атак, а на моделях

штатного функционирования ИС. Принцип работы любого из таких методов состоит в обнаружении несоответствия между текущим режимом работы ИС и режимом работы, отвечающим штатной модели данного метода. Любое несоответствие рассматривается как информационная атака. Преимущество методов данного типа – возможность обнаружения новых атак без модификации или обновления параметров модели.

Помощник туриста на iOS

Помощник туриста на iOS Методология разработки программного модуля

Методология разработки программного модуля Паттерны Gof

Паттерны Gof Кортежирование графов

Кортежирование графов 海运航船物流交通PPT模板 汇报人 千库网 汇报时间 XX年XX月

海运航船物流交通PPT模板 汇报人 千库网 汇报时间 XX年XX月 Особенности файловых систем в Linux

Особенности файловых систем в Linux Инструкция по записи на прием к врачу через федеральный портал госуслуг

Инструкция по записи на прием к врачу через федеральный портал госуслуг Регистрация заказчика

Регистрация заказчика Презентация сайта Нефтехиммаш

Презентация сайта Нефтехиммаш Методика оценки. Задачи на разработку события

Методика оценки. Задачи на разработку события Почтовый сервис с шифрованием на Python

Почтовый сервис с шифрованием на Python 3CSetCursorPosition

3CSetCursorPosition Приёмы работы с текстовой информацией

Приёмы работы с текстовой информацией Информационное моделирование

Информационное моделирование Работа с программой Inshot: обработка видео, создание видеороликов из фото и обработка фотографий

Работа с программой Inshot: обработка видео, создание видеороликов из фото и обработка фотографий Фильтрация изображений

Фильтрация изображений Анимированные иконки - сердечки

Анимированные иконки - сердечки Adobe InDesign. Быстрое погружение. Введение

Adobe InDesign. Быстрое погружение. Введение Отчет о проделанной работе

Отчет о проделанной работе Мем - картинка с разными приписками

Мем - картинка с разными приписками История развития вычислительной техники

История развития вычислительной техники История развития вычислительной техники (лекция 2)

История развития вычислительной техники (лекция 2) The basics of working in R

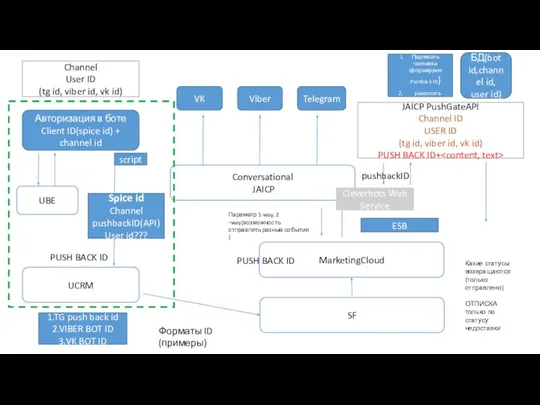

The basics of working in R JAICP PushGateAPI

JAICP PushGateAPI Иерархия памяти

Иерархия памяти Типографика - наука или искусство? Шрифты

Типографика - наука или искусство? Шрифты Программное обеспечение в строительном проектировании

Программное обеспечение в строительном проектировании Класифікація перестановок зі спеціальними властивостями та оцінка потужності класів

Класифікація перестановок зі спеціальними властивостями та оцінка потужності класів