Содержание

- 2. ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ – СОСТОЯНИЕ ЗАЩИЩЕННОСТИ ИНФОРМАЦИОННОЙ СРЕДЫ ОТ ВОЗДЕЙСТВИЯ ИСТОЧНИКОВ УГРОЗ, ОБЕСПЕЧИВАЮЩЕЕ ЕЕ ФОРМИРОВАНИЕ, ИСПОЛЬЗОВАНИЕ, РАЗВИТИЕ

- 3. Угроза информационной безопасности совокупность условий и факторов, создающих опасность нарушения информационной безопасности. Под угрозой (в общем)

- 4. Информационные угрозы могут быть обусловлены: естественными факторами стихийные бедствия — пожар, наводнение, ураган, молния и другие

- 5. Неумышленные угрозы неумышленные действия, приводящие к частичному или полному отказу системы или разрушению аппаратных, программных, информационных

- 6. Умышленные угрозы Умышленные угрозы преследуют цель нанесения ущерба пользователям АИС и, в свою очередь, подразделяются на

- 7. К основным угрозам безопасности относят: раскрытие конфиденциальной информации; компрометация информации; несанкционированное использование информационных ресурсов; ошибочное использование

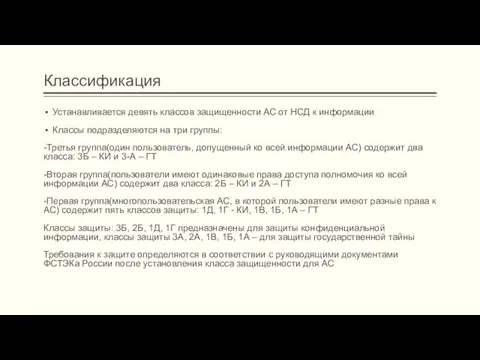

- 8. Классификация Устанавливается девять классов защищенности АС от НСД к информации Классы подразделяются на три группы: -Третья

- 10. Скачать презентацию

Программирование в виде релейно-контактных схем. МПСвЭПиТК

Программирование в виде релейно-контактных схем. МПСвЭПиТК Цикл с параметром в Pascal. Lazarus

Цикл с параметром в Pascal. Lazarus Социальные сети. You Tube

Социальные сети. You Tube VPN. Виртуальные частные сети. Защита сетевого трафика

VPN. Виртуальные частные сети. Защита сетевого трафика Технология установки, настройки и обновления прикладного программного обеспечения

Технология установки, настройки и обновления прикладного программного обеспечения Внедрение системы электронного документооборота ПАО Газпром нефть

Внедрение системы электронного документооборота ПАО Газпром нефть Классификация баз данных

Классификация баз данных Сервис постановки и достижения целей AchieveMe

Сервис постановки и достижения целей AchieveMe Кодирование текст и граф информации

Кодирование текст и граф информации Основы программирования. Лабораторная работа №10

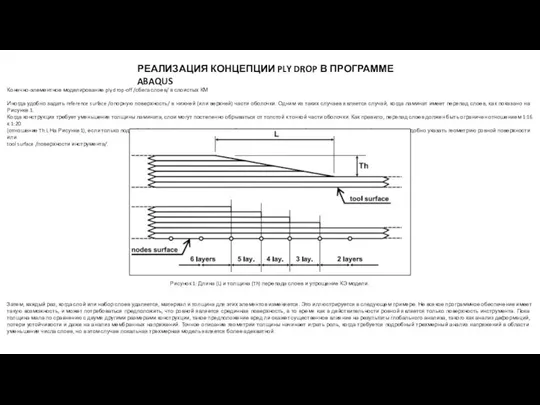

Основы программирования. Лабораторная работа №10 Реализация концепции ply drop в программе ABAQUS

Реализация концепции ply drop в программе ABAQUS Dastriy ta‘minot sifatining analizi. Payme

Dastriy ta‘minot sifatining analizi. Payme Сокращатель ссылок с авторизацией пользователя для использования дополнительного функционала. Проект

Сокращатель ссылок с авторизацией пользователя для использования дополнительного функционала. Проект виды информации

виды информации 2, 3. Модели представления знаний

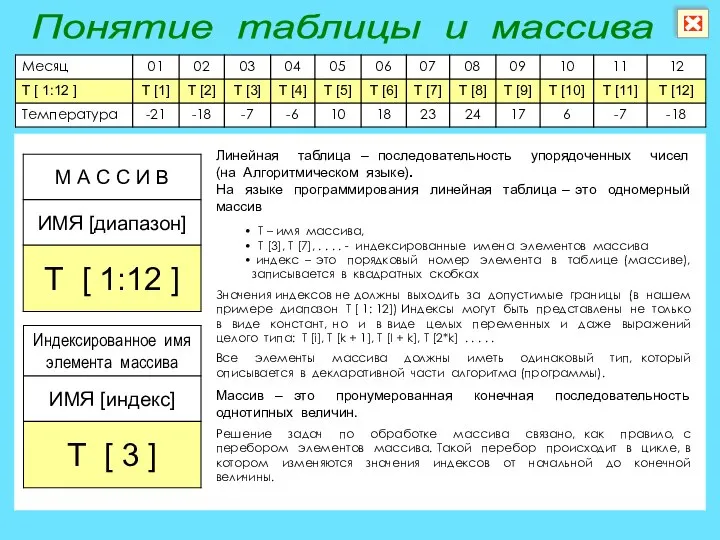

2, 3. Модели представления знаний Понятие таблицы и массива

Понятие таблицы и массива МОФР - практика. Решение всех задач

МОФР - практика. Решение всех задач Организация сетевого доступа. Тема 3

Организация сетевого доступа. Тема 3 Секреты социальных сетей

Секреты социальных сетей Как работать с техническим заданием. Хакатон для графических дизайнеров Чистый лист

Как работать с техническим заданием. Хакатон для графических дизайнеров Чистый лист Подкасты. Что такое подкасты?

Подкасты. Что такое подкасты? Принципы организации информационных сетей АИИС/АСДУ

Принципы организации информационных сетей АИИС/АСДУ Лекция_2 (1)

Лекция_2 (1) Внешние и внутренние устройства компьютера

Внешние и внутренние устройства компьютера Вывод сообщения на экран. (Урок 2)

Вывод сообщения на экран. (Урок 2) Автоматические установщики для ПК/ноутбуков Msoft и смартфонов Яндекс.Addapter

Автоматические установщики для ПК/ноутбуков Msoft и смартфонов Яндекс.Addapter Текущий подход в оказании ИТ услуг для удаленных работников

Текущий подход в оказании ИТ услуг для удаленных работников Атрибутивная и функциональная концепции информации

Атрибутивная и функциональная концепции информации