Содержание

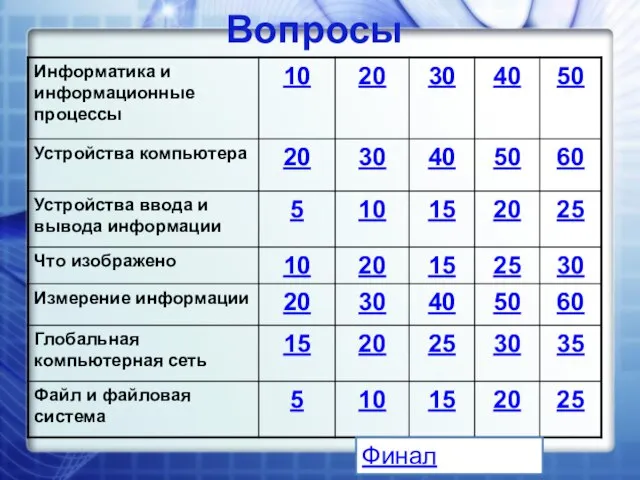

- 2. Вопросы Финал

- 3. Что изучает информатика? Способы представления, накопления (хранения), обработки информации с помощью технических средств.

- 4. Что такое информационный процесс? Какой-либо процесс над информацией.

- 5. Выберите события, которые можно отнести к информационным процессам: Упражнения со скакалкой ; Перекличка присутствующих на уроке;

- 6. Что из ниже перечисленного вовлечено в информационный процесс? Здание Человек Камень Стол Человек

- 7. Информационная культура предполагает: Умение запоминать большой объем информации; Знание устройств компьютера; Умение работать с информацией при

- 8. В каком устройстве производится обработка информации? Процессор

- 9. Минимальная конфигурация устройств для работы на компьютерe Монитор, системный блок, клавиатура, мышь

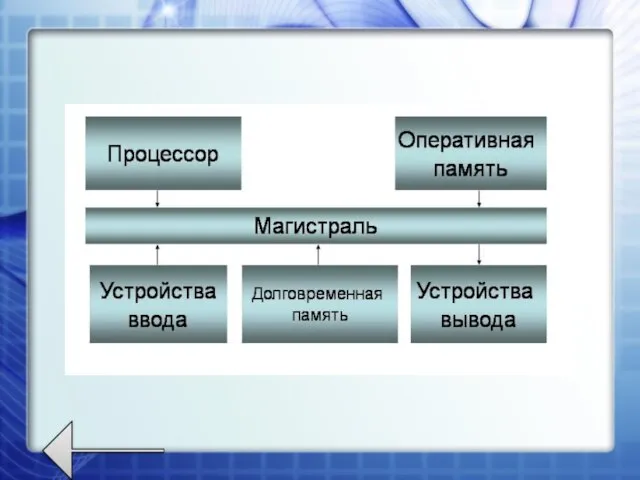

- 10. Что входит в магистрально-модульную схему компьютера.

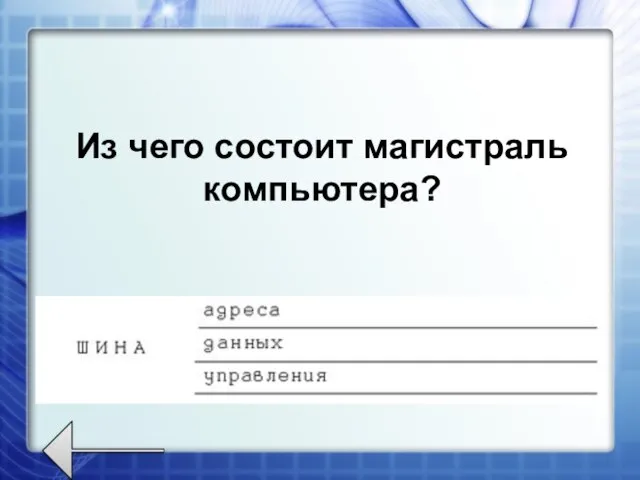

- 11. Из чего состоит магистраль компьютера?

- 12. О чем идет речь: Квадратная штучка, Умею хранить. С собою меня везде можно носить. Дискета, флешка

- 13. Клавишное устройство, предназначенное для управления работой компьютера и ввода в него информации. Клавиатура

- 14. Печатающее устройство формата А2 и более Плоттер

- 15. Устройство вывода информации ( в виде текста, таблиц, рисунков, чертежей и т. д.) Монитор

- 16. Что такое трекбол ? Устройство ввода информации, аналогичное мыши.

- 17. В чем измеряется разрешающая Способность координатных устройств? Dpi- точек на дюйм

- 18. Веб-камера

- 19. Жесткий диск

- 20. Сканер

- 21. Оперативная память

- 22. Процессор

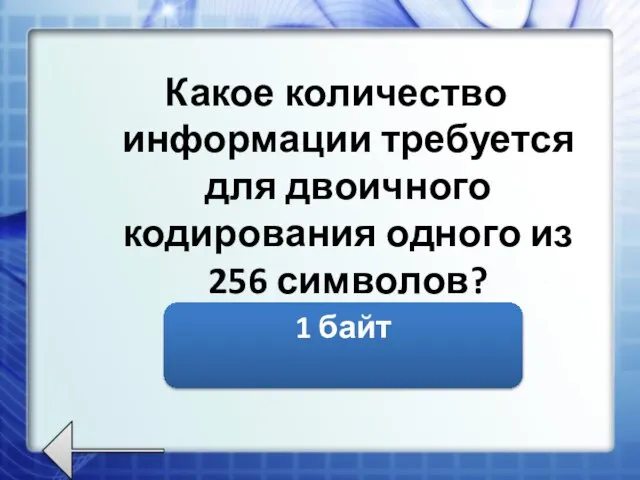

- 23. Какое количество информации требуется для двоичного кодирования одного из 256 символов? 1 байт

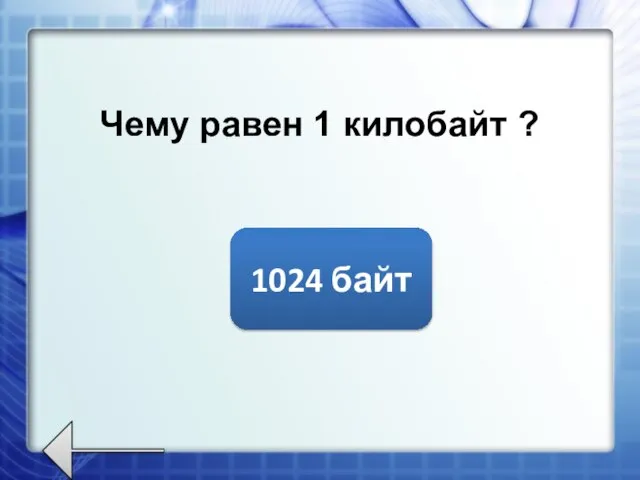

- 24. Чему равен 1 килобайт ? 1024 байт

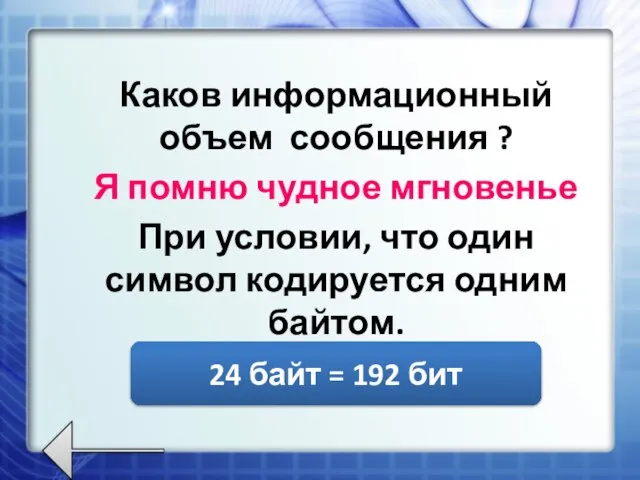

- 25. Каков информационный объем сообщения ? Я помню чудное мгновенье При условии, что один символ кодируется одним

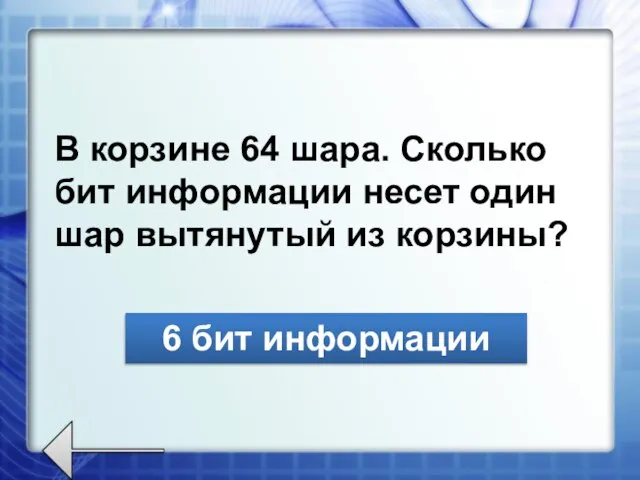

- 26. В корзине 64 шара. Сколько бит информации несет один шар вытянутый из корзины? 6 бит информации

- 27. Саша учится в 1 классе и хорошо знает алфавит русского и английского языка, но не знает

- 28. Во что объединяются многие организации, заинтересованные в защите информации от несанкционированного доступа? Корпоративную сеть

- 29. В разговорном языке этот символ называют улиткой (Италия, Корея, Испания, Турция), мышкой (Тайвань), кошкой (Финляндия), а

- 30. Какой из предложенных поисковых каталогов является Российским? www.rambler.ru www.newsmsk.com www.nov-rew.edu www.rambler. ru

- 31. Что такое браузер? Программа для просмотра гипертекстовых страниц Интернет.

- 32. Web-страницы имеют расширение … *.html

- 33. Что такое файл? Программа или данные, имеющие имя и хранящиеся в долговременной память

- 34. Из чего состоит полное имя файла? Собственное имя файла +путь к файлу

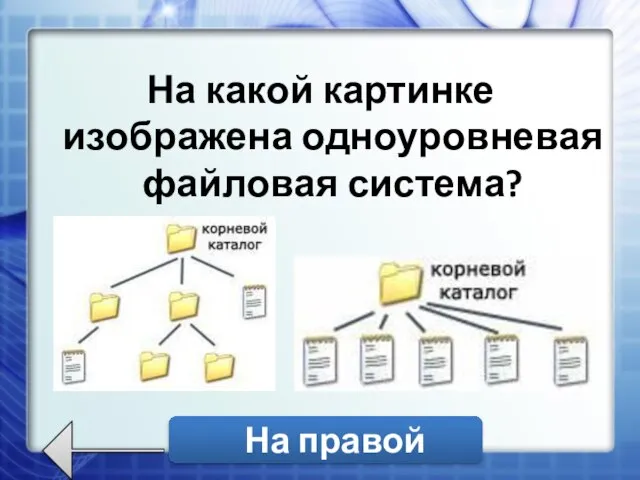

- 35. На какой картинке изображена одноуровневая файловая система? На правой

- 36. Что такое архивация диска? Сжатие файла без потери информации

- 37. Текстовый редактор Внутренние устройства компьютера Санитарные требования Внешние носители информации Эксплуатация устройств ФИНАЛ

- 38. Вопрос 1: 10 баллов Можно ли в текстовом редакторе записывать формулы? Можно

- 39. Вопрос 2: 10 баллов Какая память компьютера является энергозависимой? В оперативной памяти

- 40. Вопрос 3: 10 баллов Какое расстояние должно быть между монитором и глазом человека во время работы

- 41. Вопрос 4: 10 баллов Какой объем имеет односторонний СD диск? 700 Мбайт

- 42. Вопрос 5: 10 баллов Чего боится клавиатура? Воды

- 44. Скачать презентацию

Техника безопасности в кабинете информатики

Техника безопасности в кабинете информатики Altivar Machine ATV340 Каталог

Altivar Machine ATV340 Каталог Информационные технологии

Информационные технологии Виртуальная АТС

Виртуальная АТС Использование свободного программного обеспечения для обучения графике

Использование свободного программного обеспечения для обучения графике Киберспорт

Киберспорт Структурное программирование. Модульное программирование

Структурное программирование. Модульное программирование 7 урок. Представление данных в таблице (1)

7 урок. Представление данных в таблице (1) Основы программирования на языке Pascal

Основы программирования на языке Pascal Линейное программирование. Краски

Линейное программирование. Краски Корпоративная информационная система электронного хранения документов (КИС ЭХД)

Корпоративная информационная система электронного хранения документов (КИС ЭХД) Информационно-аналитическая деятельность

Информационно-аналитическая деятельность Лучший адаптивный самописный WEB-сайт

Лучший адаптивный самописный WEB-сайт Электронная почта. Телеконференции

Электронная почта. Телеконференции Визуальная отладка python - программ для построения трасс космических аппаратов

Визуальная отладка python - программ для построения трасс космических аппаратов Атаки на информационные ресурсы и защита от них. Компьютерные атаки

Атаки на информационные ресурсы и защита от них. Компьютерные атаки Оператор множественного выбора САSE

Оператор множественного выбора САSE Алгоритмы обработки массивов

Алгоритмы обработки массивов Виды интерфейсов. Понятие программного интерфейса, его назначение. Интерфейс пользователя. (Лекция 3)

Виды интерфейсов. Понятие программного интерфейса, его назначение. Интерфейс пользователя. (Лекция 3) Разработка программного обеспечения для аудита информационных технологий предприятия

Разработка программного обеспечения для аудита информационных технологий предприятия Информационные технологии. Тема № 3. Основы защиты информации

Информационные технологии. Тема № 3. Основы защиты информации Мастер SMM. Оповещения о событиях с помощью Автопилота

Мастер SMM. Оповещения о событиях с помощью Автопилота Аттестационная работа. Документооборот. Организация работы с документами

Аттестационная работа. Документооборот. Организация работы с документами Анализ и формирование информационного поля

Анализ и формирование информационного поля Презентация на тему Вся правда о компьютерных играх

Презентация на тему Вся правда о компьютерных играх  YouTube TikTok

YouTube TikTok Информационные технологии на уроках

Информационные технологии на уроках Глобальная школьная лаборатория

Глобальная школьная лаборатория