Содержание

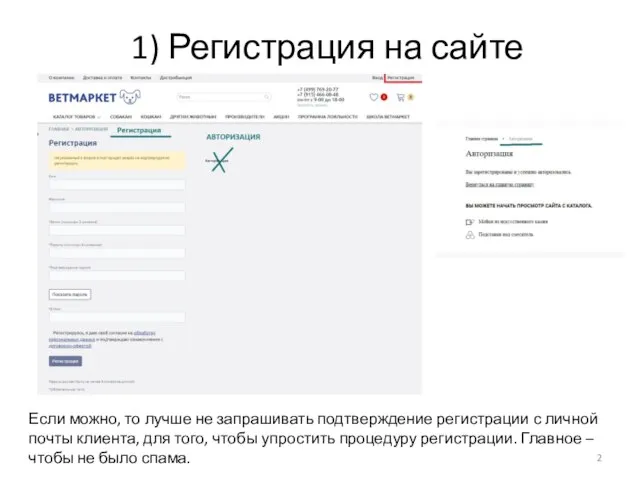

- 2. 1) Регистрация на сайте Если можно, то лучше не запрашивать подтверждение регистрации с личной почты клиента,

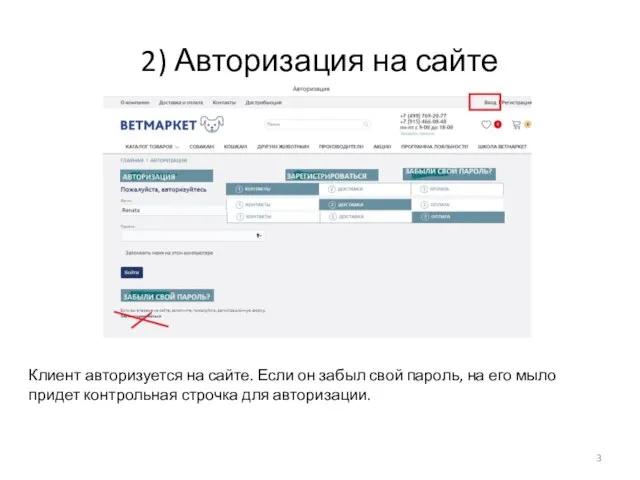

- 3. 2) Авторизация на сайте Клиент авторизуется на сайте. Если он забыл свой пароль, на его мыло

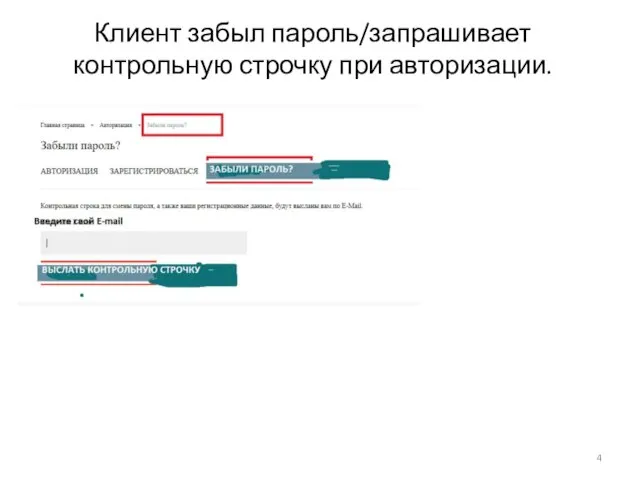

- 4. Клиент забыл пароль/запрашивает контрольную строчку при авторизации.

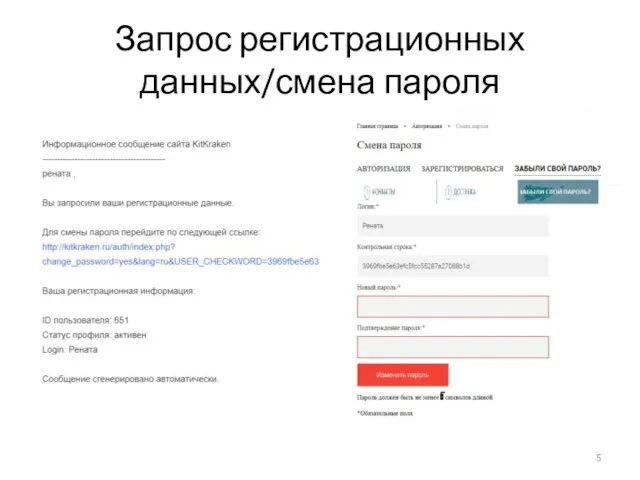

- 5. Запрос регистрационных данных/смена пароля

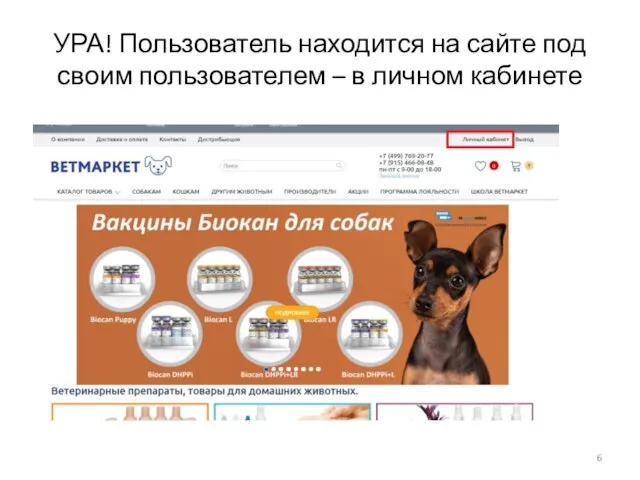

- 6. УРА! Пользователь находится на сайте под своим пользователем – в личном кабинете

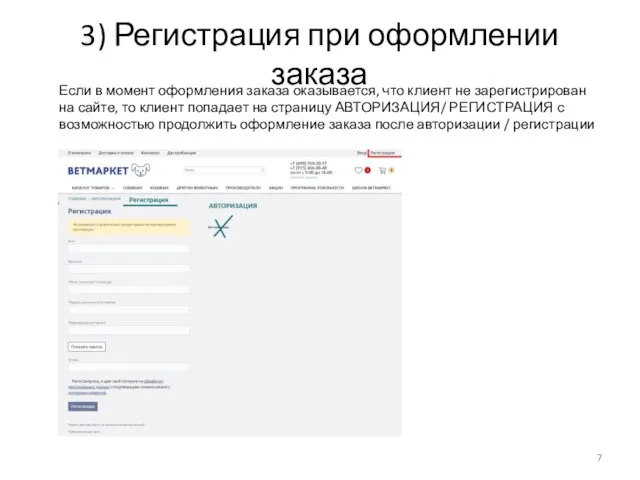

- 7. 3) Регистрация при оформлении заказа Если в момент оформления заказа оказывается, что клиент не зарегистрирован на

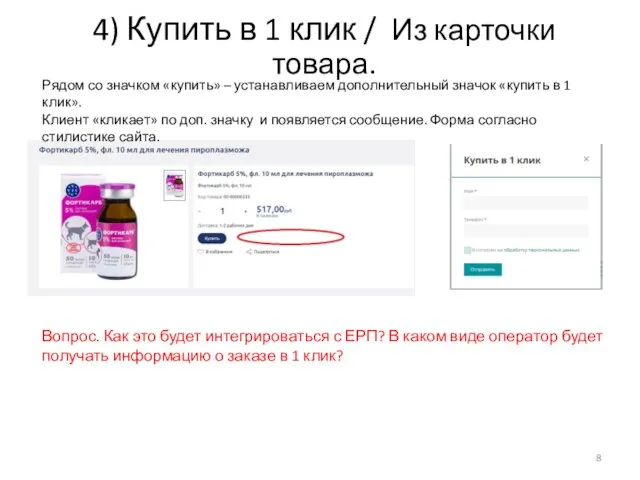

- 8. 4) Купить в 1 клик / Из карточки товара. Рядом со значком «купить» – устанавливаем дополнительный

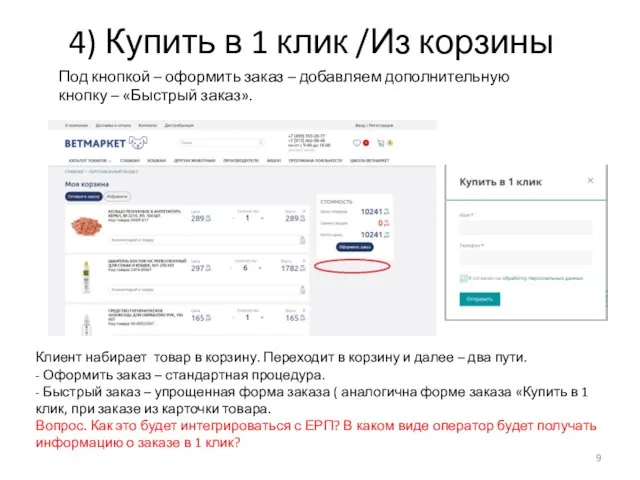

- 9. 4) Купить в 1 клик /Из корзины Клиент набирает товар в корзину. Переходит в корзину и

- 11. Скачать презентацию

Электронные таблицы в прикладной среде Microsoft Excel

Электронные таблицы в прикладной среде Microsoft Excel Антивирусная безопасность. Программное обеспечение

Антивирусная безопасность. Программное обеспечение Примеры построения алгоритмов

Примеры построения алгоритмов Как улучшить свой ПК

Как улучшить свой ПК Мобильный клиент 1С:ERP для управления цехом

Мобильный клиент 1С:ERP для управления цехом Устройства ввода и вывода информации. 8 класс (2)

Устройства ввода и вывода информации. 8 класс (2) Устройства компьютера

Устройства компьютера Обобщенная методика анализа и синтеза сложной системы

Обобщенная методика анализа и синтеза сложной системы Проектирование объектно – ориентированного приложения. Создание интерфейса пользователя

Проектирование объектно – ориентированного приложения. Создание интерфейса пользователя Эксплуатационные требования к компьютерному рабочему месту

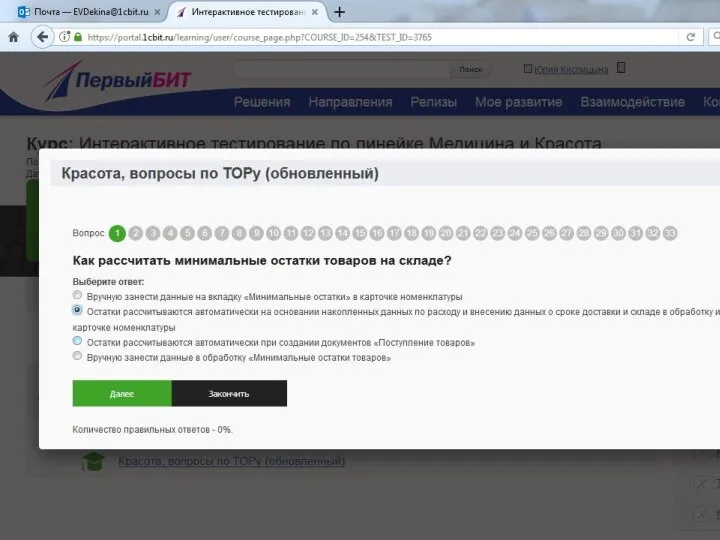

Эксплуатационные требования к компьютерному рабочему месту Красота, вопросы по ТОРу. Правильные ответы

Красота, вопросы по ТОРу. Правильные ответы В мире кодов

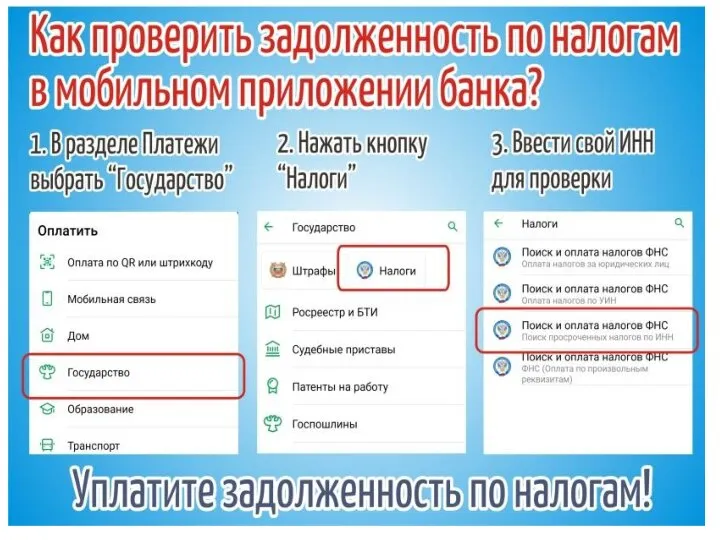

В мире кодов Листовка по оплате задолженности СбербанкОнлайн

Листовка по оплате задолженности СбербанкОнлайн Особенности языка SMS сообщений

Особенности языка SMS сообщений Техническая поддержка и проектирование 2019

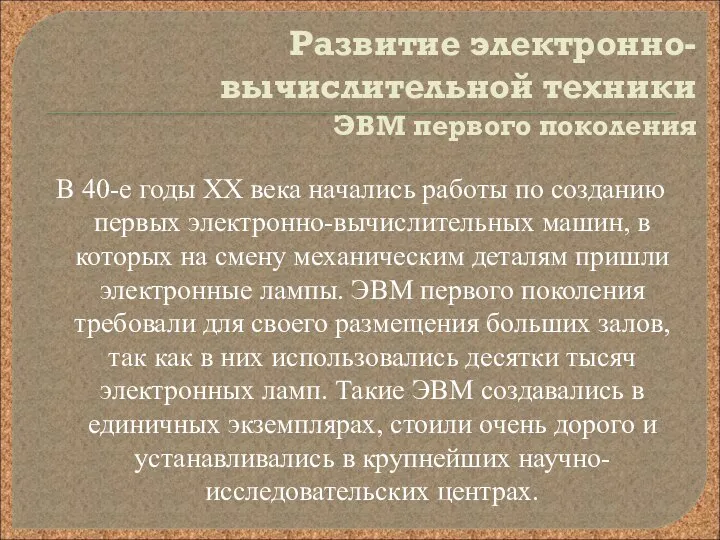

Техническая поддержка и проектирование 2019 Развитие электронно-вычислительной техники

Развитие электронно-вычислительной техники Метод морфологического анализа

Метод морфологического анализа Построение комплексной защиты автоматизированных систем

Построение комплексной защиты автоматизированных систем Сервіс для навчання та тестування. Розробка серверної частини

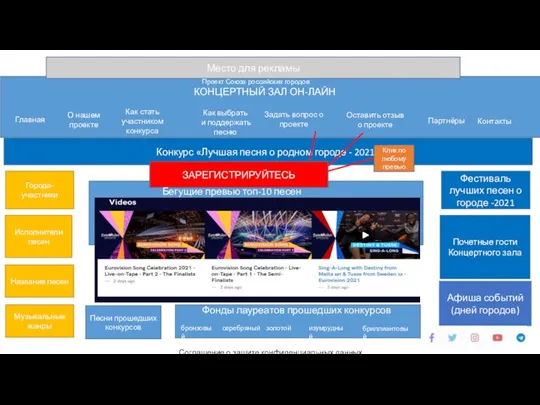

Сервіс для навчання та тестування. Розробка серверної частини Концертный зал он-лайн

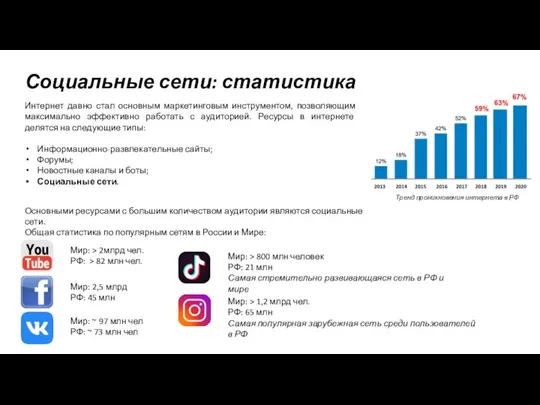

Концертный зал он-лайн Социальные сети: статистика

Социальные сети: статистика Электронный журнал

Электронный журнал Инструментальная система ARIS для моделирования бизнеса

Инструментальная система ARIS для моделирования бизнеса Задачи и решения для модуля: цикл for

Задачи и решения для модуля: цикл for Эффективная работа с информацией

Эффективная работа с информацией Компьютерно-опосредованный дискурс

Компьютерно-опосредованный дискурс Архитектура базы данных. Физическая и логическая независимость

Архитектура базы данных. Физическая и логическая независимость Коммуникационные технологии. Что такое компьютерная сеть?

Коммуникационные технологии. Что такое компьютерная сеть?