Содержание

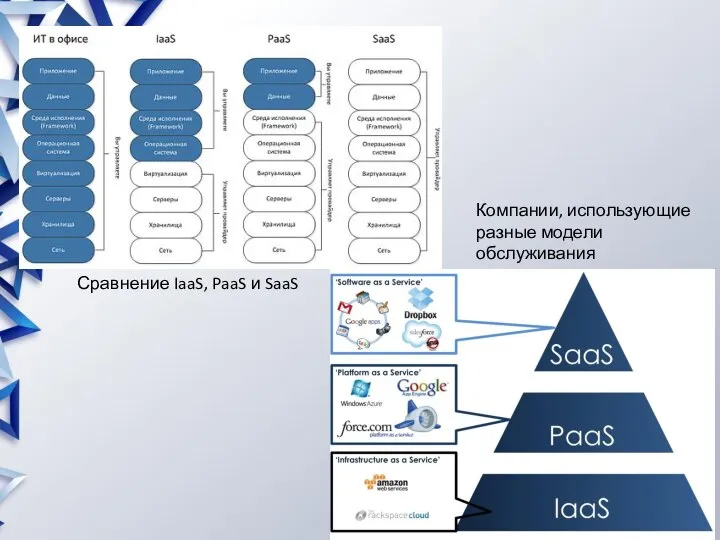

- 2. Модели обслуживания облачных сервисов Сначала необходимо выбрать метод обслуживания, исходя из которого будут представлены защитные методы

- 3. О SaaS подробно В SaaS вы используете программное обеспечение, приложения и операционные системы провайдера, который полностью

- 4. О PaaS подробно В PaaS вы получаете возможность установки собственного программного обеспечения и построения приложений уровня

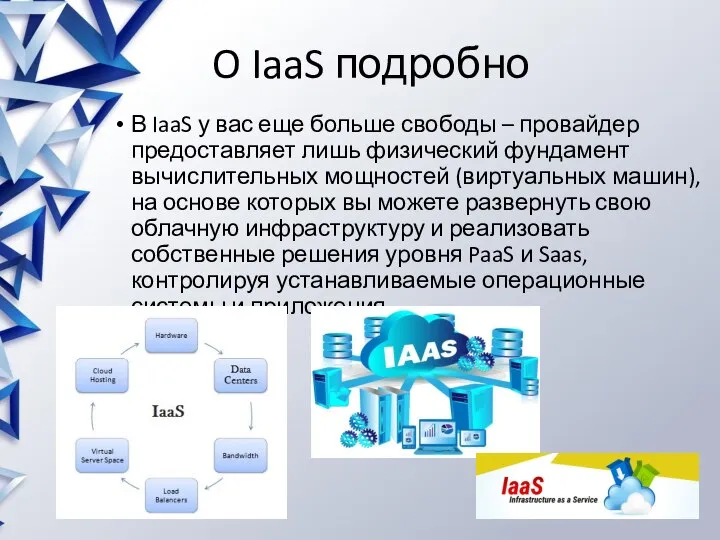

- 5. O IaaS подробно В IaaS у вас еще больше свободы – провайдер предоставляет лишь физический фундамент

- 6. Сравнение IaaS, PaaS и SaaS Компании, использующие разные модели обслуживания

- 7. Требования к защите SaaS 1. Система должна предоставлять защиту и управление доступом для функций, основанных на

- 8. Имеются три типа средств защиты 1. Средства, интегрируемые внутри виртуальной платформой «облака». 2. Наложенные средства защиты,

- 9. Сервисы безопасности «облака» 1. Межсетевое экранирование (Firewall) 2. Предотвращение вторжений (IDS / IPS) 3. Создание защищенных

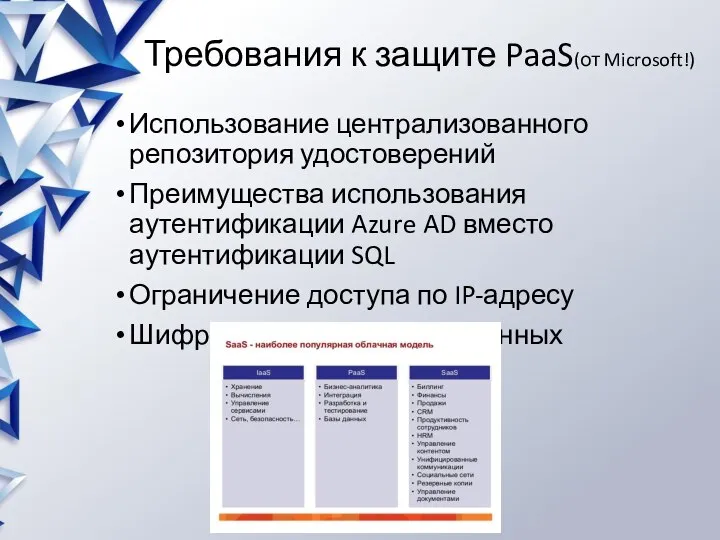

- 10. Требования к защите PaaS(от Microsoft!) Использование централизованного репозитория удостоверений Преимущества использования аутентификации Azure AD вместо аутентификации

- 12. Скачать презентацию

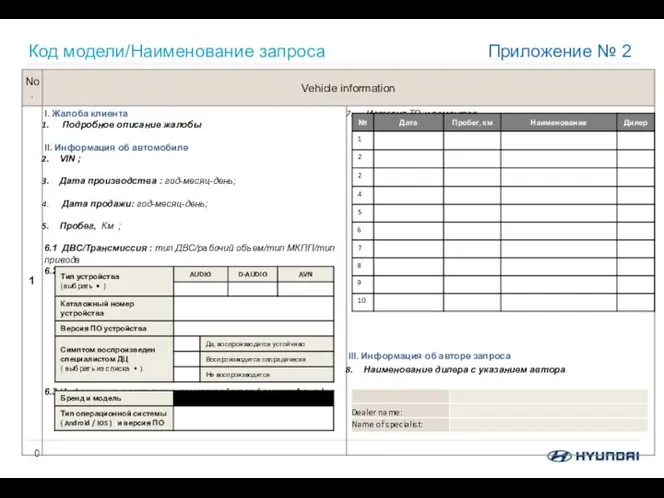

AVN_Hotline+_tech_issue+

AVN_Hotline+_tech_issue+ Информационная безопасность

Информационная безопасность Создание многотабличной базы данных

Создание многотабличной базы данных Ядро операционной системы

Ядро операционной системы Тетрис

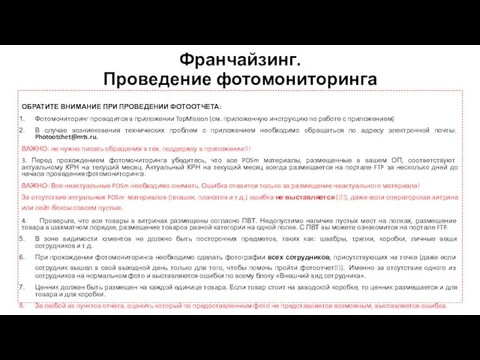

Тетрис Франчайзинг. Проведение фотомониторинга

Франчайзинг. Проведение фотомониторинга Структура HTML документа. Представление текста в HTML документе

Структура HTML документа. Представление текста в HTML документе Логические основы работы ЭВМ. Лекция 5. Часть 1

Логические основы работы ЭВМ. Лекция 5. Часть 1 Cisco CCNA and CCNP

Cisco CCNA and CCNP Презентация на тему Алгоритм. Свойства алгоритма

Презентация на тему Алгоритм. Свойства алгоритма  Коммутация и маршрутизация в сетях связи

Коммутация и маршрутизация в сетях связи Задание по информатике

Задание по информатике VP_lektsia_2_Komponovka

VP_lektsia_2_Komponovka Система Планирования и Логистики

Система Планирования и Логистики Теория баз данных

Теория баз данных Основные понятия в товарном трафике

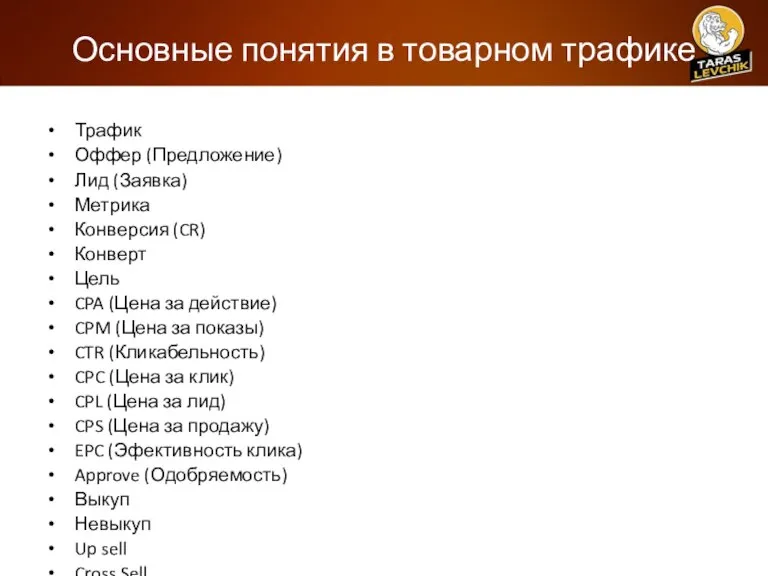

Основные понятия в товарном трафике Работа с формулами в MS Excel

Работа с формулами в MS Excel Техника безопасности и организация рабочего места в компьютерном классе

Техника безопасности и организация рабочего места в компьютерном классе Как влияют социальные сети на язык

Как влияют социальные сети на язык Метод Дельфи

Метод Дельфи Поразрядные операторы

Поразрядные операторы Программа учета сведений об абонентах сотового оператора

Программа учета сведений об абонентах сотового оператора Назначение системы BIOS

Назначение системы BIOS Получение и представление информации. 3 класс

Получение и представление информации. 3 класс Windows 2000

Windows 2000 Презентация на тему Решение заданий С3

Презентация на тему Решение заданий С3  Создание он-лайн интерактивных плакатов-глогов в урочной и внеурочной деятельности

Создание он-лайн интерактивных плакатов-глогов в урочной и внеурочной деятельности Администрирование объектов доступа

Администрирование объектов доступа