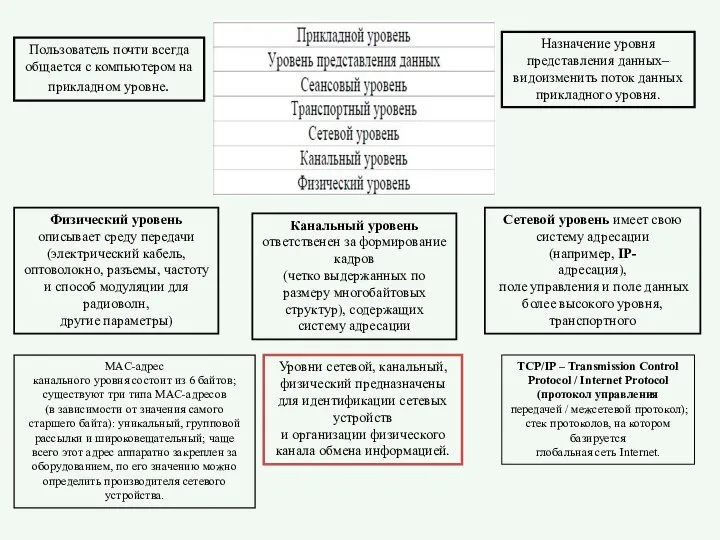

видоизменить поток данных прикладного уровня.

Физический уровень описывает среду передачи (электрический кабель,

оптоволокно, разъемы, частоту и способ модуляции для радиоволн,

другие параметры)

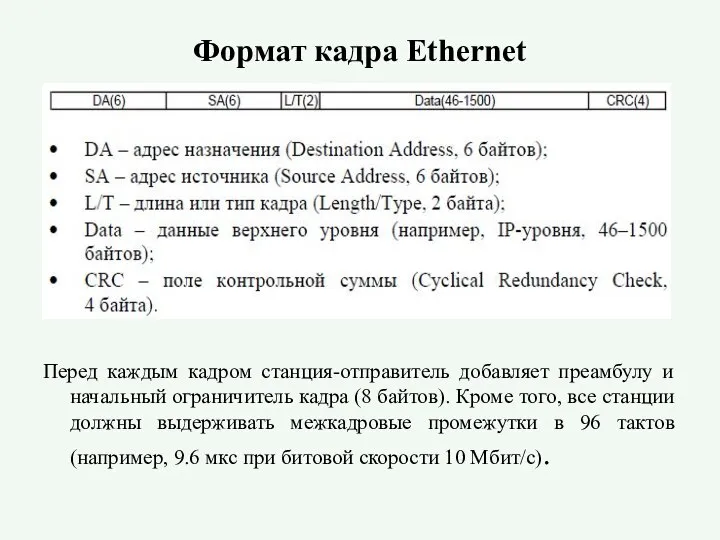

Канальный уровень ответственен за формирование кадров

(четко выдержанных по размеру многобайтовых структур), содержащих

систему адресации

MAC-адрес

канального уровня состоит из 6 байтов; существуют три типа MAC-адресов

(в зависимости от значения самого старшего байта): уникальный, групповой

рассылки и широковещательный; чаще всего этот адрес аппаратно закреплен за

оборудованием, по его значению можно определить производителя сетевого

устройства.

Сетевой уровень имеет свою систему адресации

(например, IP-

адресация),

поле управления и поле данных более высокого уровня,

транспортного

Уровни сетевой, канальный,

физический предназначены для идентификации сетевых устройств

и организации физического канала обмена информацией.

TCP/IP – Transmission Control Protocol / Internet Protocol (протокол управления

передачей / межсетевой протокол); стек протоколов, на котором базируется

глобальная сеть Internet.

Автоматизированные информационные системы медицинского назначения. Лекция 04

Автоматизированные информационные системы медицинского назначения. Лекция 04 Лекция 1. Информатика как наука. Современные задачи информатики

Лекция 1. Информатика как наука. Современные задачи информатики Использование информационных технологий на уроках ненецкого языка в начальной школе

Использование информационных технологий на уроках ненецкого языка в начальной школе Универсальный процесс подготовки документов в ИСЭД ПК. Универсальный клиент, политика прав доступа к документам в ИСЭД ПК

Универсальный процесс подготовки документов в ИСЭД ПК. Универсальный клиент, политика прав доступа к документам в ИСЭД ПК Системи обробки тексту

Системи обробки тексту Создание приложений на С++ с помощью DirectX

Создание приложений на С++ с помощью DirectX Choose the right option

Choose the right option Микроконтроллеры. Периферия (дисплей)

Микроконтроллеры. Периферия (дисплей) 2) Процедуры и функции

2) Процедуры и функции Организация документооборота

Организация документооборота Клан Элитные Бойцы

Клан Элитные Бойцы Работа педагога в информационном пространстве сети ИНтернет

Работа педагога в информационном пространстве сети ИНтернет Решение задач на измерение информации (7 класс) (1)

Решение задач на измерение информации (7 класс) (1) Peдakционно-издательская подготовка издания Ташши Кутайцевой Две грани

Peдakционно-издательская подготовка издания Ташши Кутайцевой Две грани Форматы графических файлов

Форматы графических файлов Анализ сообщений в СМИ о крушении ракеты Союз МС-10

Анализ сообщений в СМИ о крушении ракеты Союз МС-10 Файловая система NTFS

Файловая система NTFS Презентация на тему Программная обработка данных на компьютере

Презентация на тему Программная обработка данных на компьютере  Руководство по регистрации в ЭБС Букап для пользователей институтов

Руководство по регистрации в ЭБС Букап для пользователей институтов Анимация

Анимация Процедуры разработки и проектирования систем безопасности

Процедуры разработки и проектирования систем безопасности Программа Student’s athletic helper

Программа Student’s athletic helper Подключение к БД SQL Server

Подключение к БД SQL Server Информационные технологии. Понятие информационной технологии

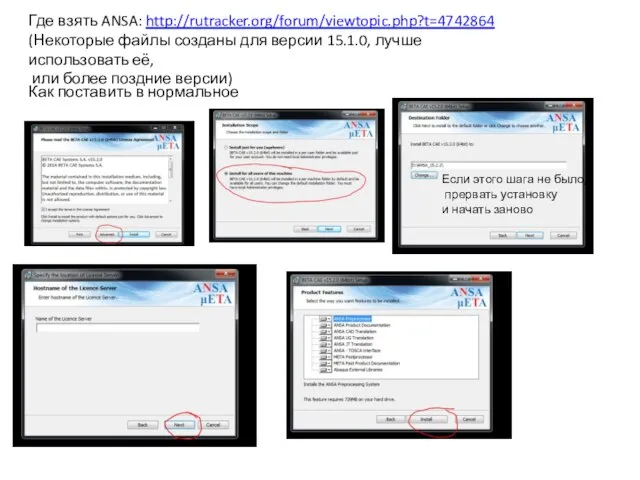

Информационные технологии. Понятие информационной технологии BETA CAE Systems (ANSA + Meta Post + CAD Translator) v15.1.0 Win64 [2014, ENG]

BETA CAE Systems (ANSA + Meta Post + CAD Translator) v15.1.0 Win64 [2014, ENG] Страничка в Одноклассниках

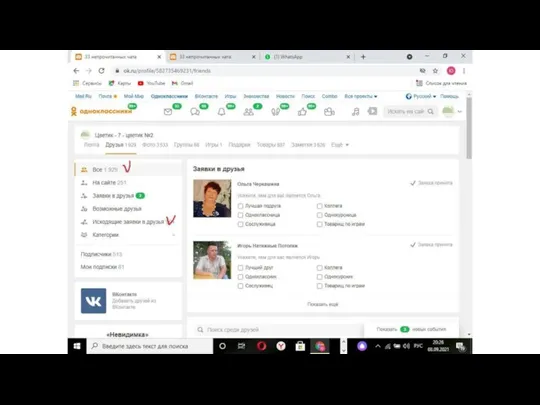

Страничка в Одноклассниках Система автоматизации тестирования MakeTest

Система автоматизации тестирования MakeTest ПлатиQR. Современный способ приема оплаты

ПлатиQR. Современный способ приема оплаты