Содержание

- 2. Информационная безопасность Защита информации – это деятельность по предотвращению: утечки защищаемой информации; несанкционированных или непреднамеренных воздействий

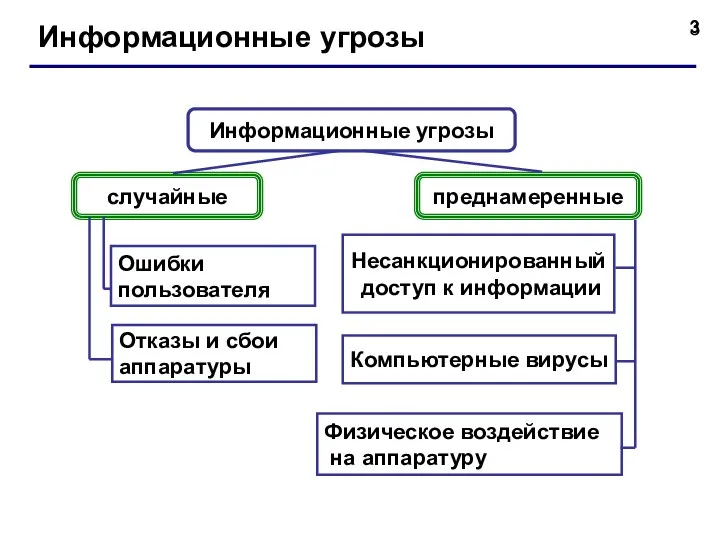

- 3. Информационные угрозы Информационные угрозы случайные преднамеренные Несанкционированный доступ к информации Физическое воздействие на аппаратуру Ошибки пользователя

- 4. Методы защиты информации Методы защиты от преднамеренных угроз: 1. Ограничение доступа к информации – использование паролей,

- 5. Средства защиты информации Законодательные средства защиты информации: 1. Международные договоры РФ; 2. Конституция РФ; 3. Законы

- 6. Средства защиты информации Законодательные средства защиты информации: Законодательные средства защиты определяются законодательными актами страны. Эти акты

- 7. Средства защиты информации Законодательные средства защиты информации: Интересы государства в плане обеспечения конфиденциальности информации представлены в

- 8. Средства защиты информации Организационные средства защиты информации: Гарантом информационной безопасности является Президент РФ, при котором существует

- 9. Средства защиты информации Технические и программные средства защиты информации: 1. Системы мониторинга сетей. 2. Антивирусные средства.

- 10. Компьютерные вирусы Компьютерный вирус – это программа, предназначенная для несанкционированного доступа к данным с целью их

- 11. Компьютерные вирусы по способу заражения: - резидентные (после исполнения зараженной программы остаются в оперативной памяти и

- 12. Компьютерные вирусы по алгоритму функционирования: - невидимки (стелс) – вирусы, способные скрываться при попытках их обнаружения;

- 13. Антивирусные программы Антивирус – программное средство, предназначенное для борьбы с вирусами. Программы-детекторы (сканеры) Назначение: обнаружение конкретных

- 14. Антивирусные программы Программы-ревизоры Назначение: запоминают исходное состояние файлов и системных областей дисков и сравнивают его с

- 15. Криптография Криптология – это наука о тайных записях. Криптология включает: Криптографию (наука о составлении шифров); Криптоанализ

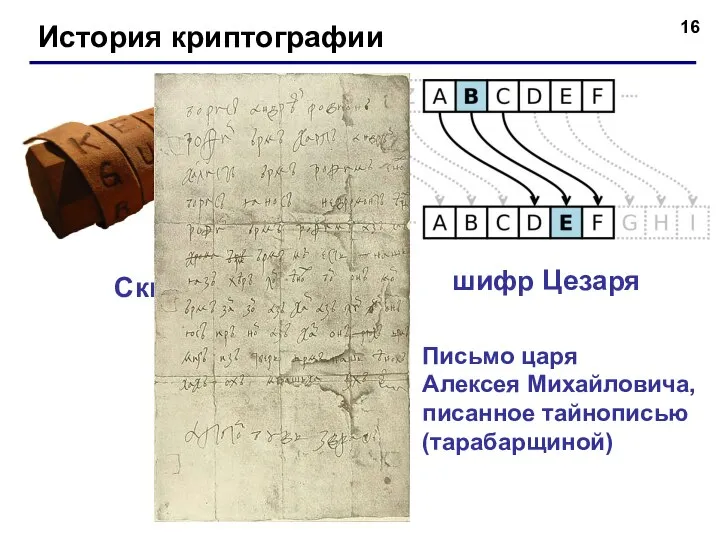

- 16. История криптографии Скитала шифр Цезаря Письмо царя Алексея Михайловича, писанное тайнописью (тарабарщиной)

- 17. История криптографии Эра «черных кабинетов»

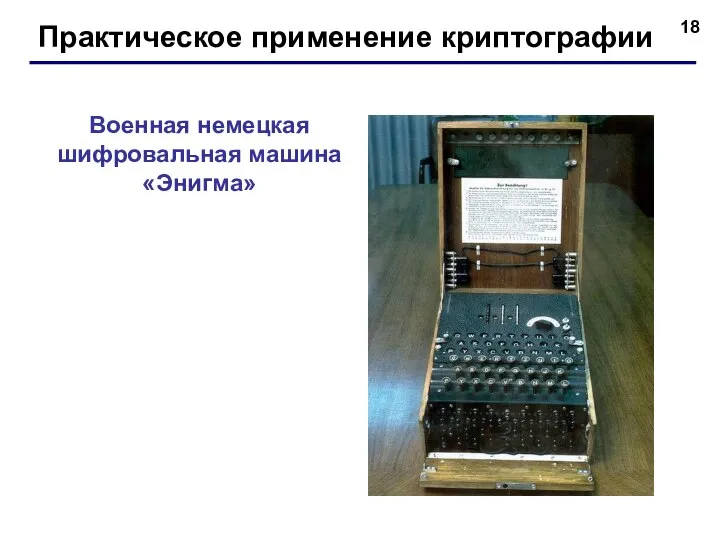

- 18. Практическое применение криптографии Военная немецкая шифровальная машина «Энигма»

- 19. Математическая криптография У. Диффи М. Хеллман Симметричные криптографические шифры - подстановочные. Асимметричные криптографические системы - основаны

- 20. Методы шифрования Симметричные криптосистемы: моноалфавитные подстановки; многоалфавитные подстановки; перестановки; гаммирование; блочное шифрование; DES (Data Encrypting Standard);

- 21. Методы шифрования Асимметричные криптосистемы: криптосистема RSA; (названа по имени авторов — R. Rivest, A. Shamir и

- 22. Методы шифрования Асимметричные криптосистемы: криптосистема Эль-Гамаля (El Gamal); криптосистема DSS (Digital Signature Standard); российский стандарт цифровой

- 23. Электронная подпись Электронная цифровая подпись (ЭЦП) используется для аутентификации данных (установления подлинности данных и источника их

- 24. Криптография сегодня Место криптографии сегодня — не только в офисе или банке, в государственном учреждении или

- 25. Стеганография Стеганография («стеганос» - тайный, «графо» - пишу; дословно – «тайнопись») — это наука о скрытой

- 26. История и классификация стеганографии 440 г. до н.э. - первая запись об использовании стеганографии встречается в

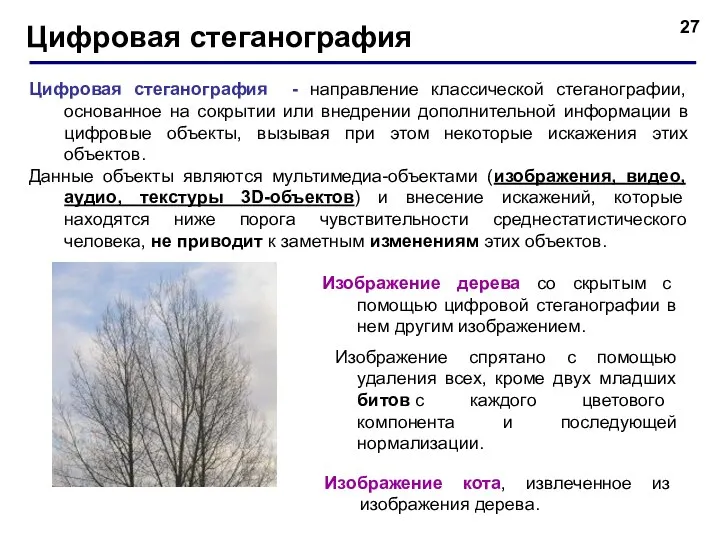

- 27. Цифровая стеганография Цифровая стеганография - направление классической стеганографии, основанное на сокрытии или внедрении дополнительной информации в

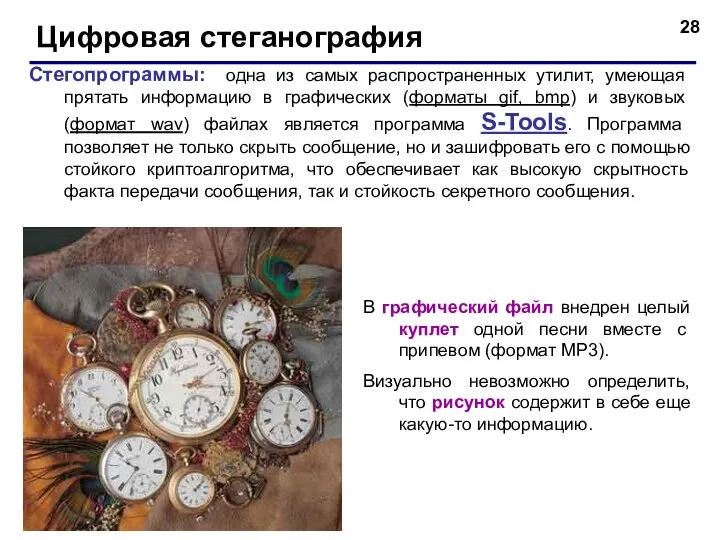

- 28. Цифровая стеганография Стегопрограммы: одна из самых распространенных утилит, умеющая прятать информацию в графических (форматы gif, bmp)

- 30. Скачать презентацию

Алгебра логики

Алгебра логики Текстовая информация и компьютер

Текстовая информация и компьютер Программа Tinkercad и сервис Circuits. Практическая работа № 12

Программа Tinkercad и сервис Circuits. Практическая работа № 12 Построение линейных базовых примитивов в AutoCAD

Построение линейных базовых примитивов в AutoCAD Как сделать презентацию проекта?

Как сделать презентацию проекта? Базы данных. Практическое занятие №1

Базы данных. Практическое занятие №1 Прикладне програмування

Прикладне програмування Система Пион. Умный транспорт

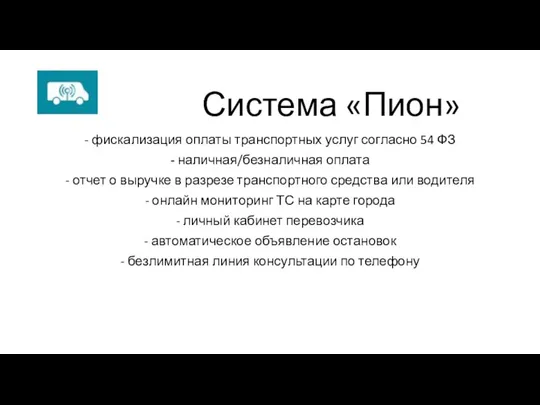

Система Пион. Умный транспорт RFID технология: Открытая библиотека

RFID технология: Открытая библиотека Брифинг по дизайну

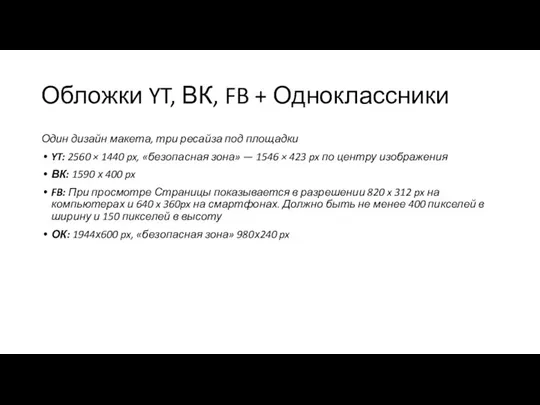

Брифинг по дизайну Учимся делать размерные сетки

Учимся делать размерные сетки Организация внутриигровых ивентов в игре Genshin impact

Организация внутриигровых ивентов в игре Genshin impact History of the profession System administrator

History of the profession System administrator Онлайн-фитнес для родителей детей с ОВЗ

Онлайн-фитнес для родителей детей с ОВЗ Преддверие теории вероятностей. Тигрёнок. Занятие 6

Преддверие теории вероятностей. Тигрёнок. Занятие 6 Аппаратное и программное обеспечение сети

Аппаратное и программное обеспечение сети Логика. Понятие

Логика. Понятие Устройства компьютера. Основные стандартные устройства персонального компьютера

Устройства компьютера. Основные стандартные устройства персонального компьютера TestU01: библиотека С для эмпирического тестирования генераторов случайных чисел

TestU01: библиотека С для эмпирического тестирования генераторов случайных чисел Компьютер как унивесальное устройство для работы с информацией. 7 класс

Компьютер как унивесальное устройство для работы с информацией. 7 класс Презентация на тему Кодирование графической информации

Презентация на тему Кодирование графической информации  Создание объектов профилирования

Создание объектов профилирования Социальные группы

Социальные группы Семинар-тренинг 5-8 октября 2014 года. Реестр документов. Документы Интеркампани

Семинар-тренинг 5-8 октября 2014 года. Реестр документов. Документы Интеркампани Информатика. Информация

Информатика. Информация ERP-системы

ERP-системы Операторы графики

Операторы графики 1 Лекция Электронные таблицы

1 Лекция Электронные таблицы