Методы построения моделей штатной работы ПО и алгоритмы выявления аномального поведения ПО Жилкин Сергей Дмитриевич МИФИ, факу

Содержание

- 2. Предпосылки Хорошо поддаются обнаружению: классические вирусы вирусы-трояны spyware/adware прочие вирусы, содержащие вредоносный код Меньше внимания уделено:

- 3. Задачи Создание программного комплекса для: моделирования работы ПО в режиме, который заведомо считается доверенным использование построенной

- 4. Целевое ПО ПО пользовательского уровня можно поделить на: специализированное алгоритмическое ПО системные службы службы, работающие в

- 5. Моделирование ПО Предлагается отслеживать поведение по взаимодействию с ресурсами операционной системы: работа с файловой системой обращение

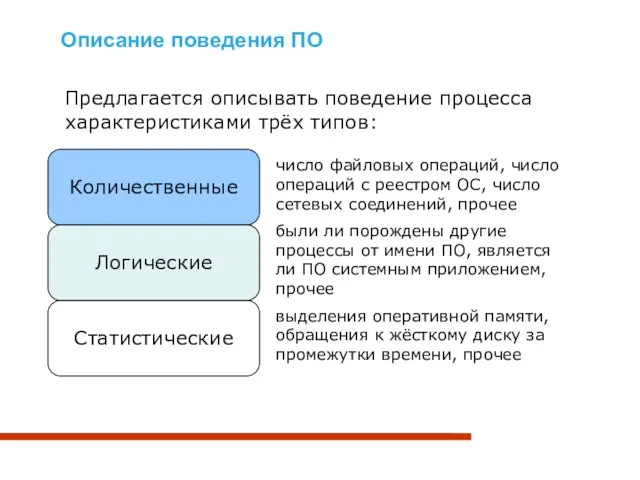

- 6. Описание поведения ПО Предлагается описывать поведение процесса характеристиками трёх типов: число файловых операций, число операций с

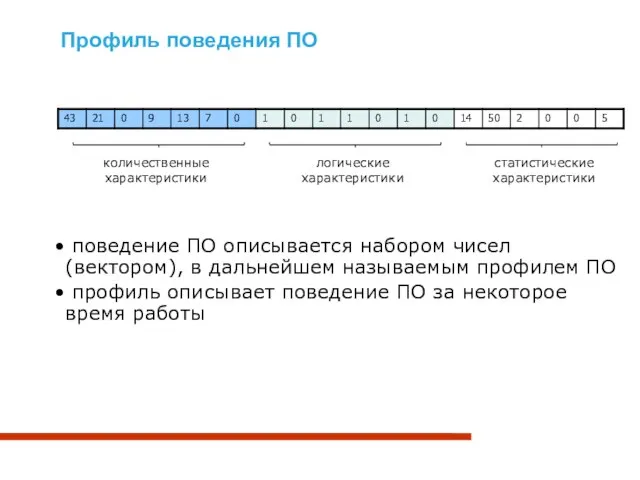

- 7. Профиль поведения ПО поведение ПО описывается набором чисел (вектором), в дальнейшем называемым профилем ПО профиль описывает

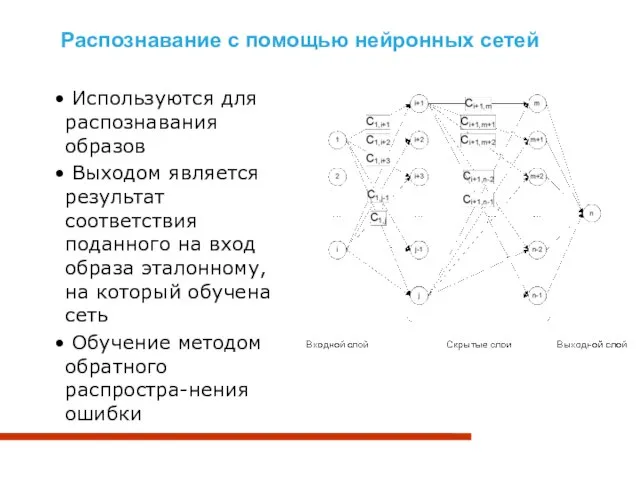

- 8. Распознавание с помощью нейронных сетей Используются для распознавания образов Выходом является результат соответствия поданного на вход

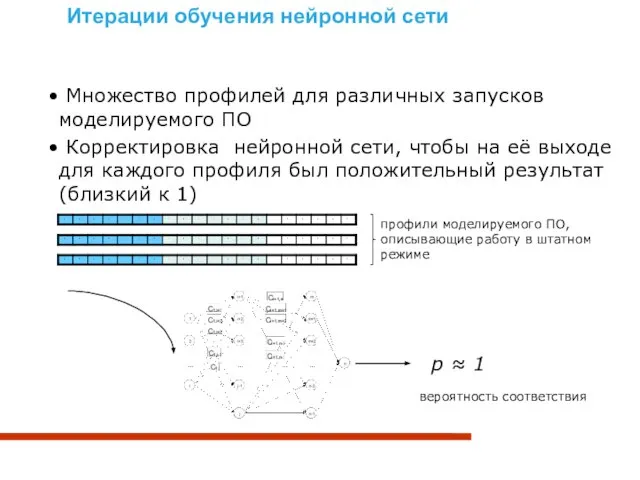

- 9. Итерации обучения нейронной сети профили моделируемого ПО, описывающие работу в штатном режиме Множество профилей для различных

- 10. Разделение работы на фазы Трудности: заранее не определённая последовательность выполнения функций ПО заранее не определённое время

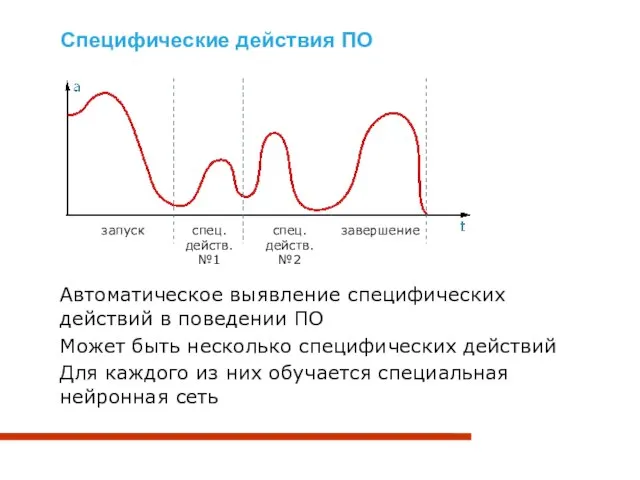

- 11. Специфические действия ПО Автоматическое выявление специфических действий в поведении ПО Может быть несколько специфических действий Для

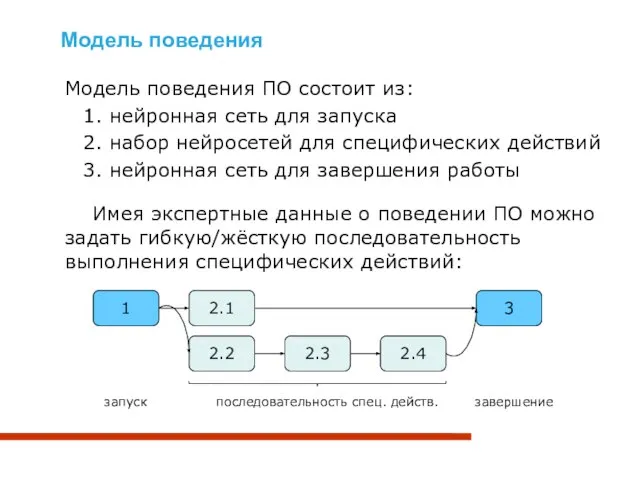

- 12. Модель поведения Модель поведения ПО состоит из: нейронная сеть для запуска набор нейросетей для специфических действий

- 13. Анализ работы ПО Динамическое выделение фаз работы в данных, поступающих о поведении ПО Профиль каждой фазы

- 14. Структура комплекса комплекс обучения комплекс анализа хранилище данных сенсоры оператор или эксперт программы-сенсоры, поставляющие информацию о

- 15. Применение на практике Комплекс испытывался на: Microsoft Office, Adobe Acrobat, Internet Explorer, системных службах и ряде

- 17. Скачать презентацию

Европейский день соседей

Европейский день соседей Present simple (простое настоящее время)

Present simple (простое настоящее время) Мода-2014

Мода-2014 Программирование

Программирование  Роль филологических дисциплин в формировании стратегий смыслового чтения и работы с текстом в контексте ФГОС

Роль филологических дисциплин в формировании стратегий смыслового чтения и работы с текстом в контексте ФГОС Искитимский центр профессионального обучения

Искитимский центр профессионального обучения «ОСОБЕННОСТИ СЕМЕЙНОГО ВОСПИТАНИЯ»

«ОСОБЕННОСТИ СЕМЕЙНОГО ВОСПИТАНИЯ» Карта для первокурсника. Защита проекта

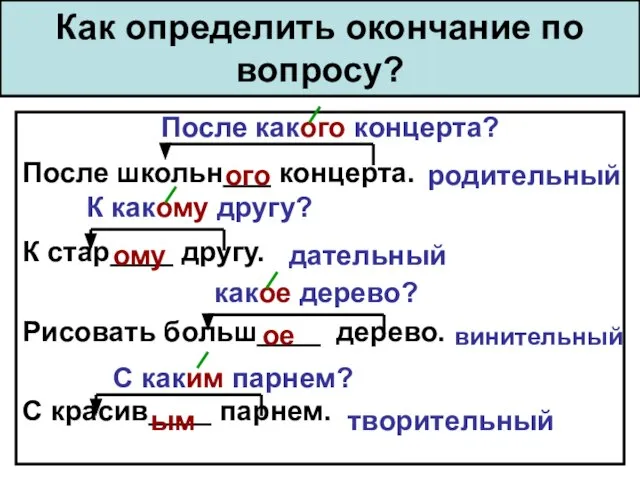

Карта для первокурсника. Защита проекта Как определить окончание по вопросу?

Как определить окончание по вопросу? Приоритетные направления деятельности ФАС России. Национальные ориентиры и международные проекты

Приоритетные направления деятельности ФАС России. Национальные ориентиры и международные проекты Программа «Участник молодежного научно-инновационного конкурса» («У.М.Н.И.К.») в рамках Фонда содействия развитию малых форм предп

Программа «Участник молодежного научно-инновационного конкурса» («У.М.Н.И.К.») в рамках Фонда содействия развитию малых форм предп Презентация на тему Жизнь и творчество Николая Носова

Презентация на тему Жизнь и творчество Николая Носова Жизнь на 162%

Жизнь на 162% Современные ленточнопильные станки

Современные ленточнопильные станки I know Delphi

I know Delphi Стиль модерн

Стиль модерн Подготовка отчёта об исследовании

Подготовка отчёта об исследовании Мера ответственности родителей за воспитание ребенка

Мера ответственности родителей за воспитание ребенка Научно-методический семинар по подготовке к итоговому сочинению 2016-2017. Победа и поражение

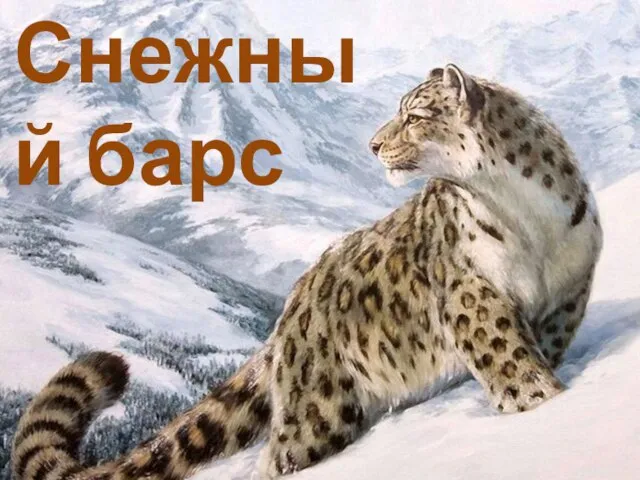

Научно-методический семинар по подготовке к итоговому сочинению 2016-2017. Победа и поражение Презентация на тему Снежный барс 2 класс

Презентация на тему Снежный барс 2 класс Детский лагерь отдыха Ирандык

Детский лагерь отдыха Ирандык Реклама McDonald’s

Реклама McDonald’s Потребность. Блага. Услуги. Ресурсы

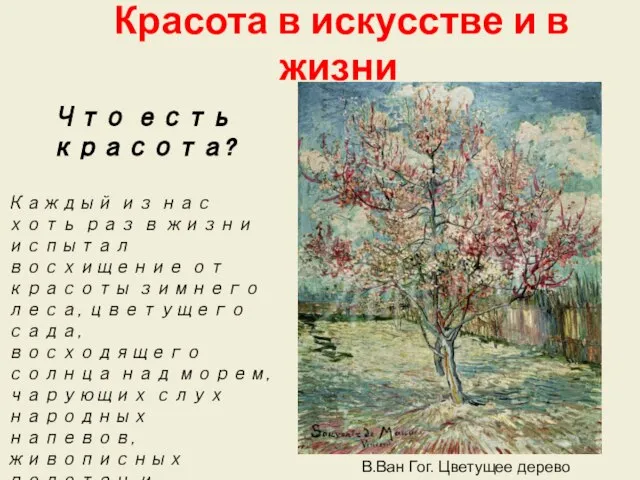

Потребность. Блага. Услуги. Ресурсы Красота в искусстве и в жизни

Красота в искусстве и в жизни Бадминтон

Бадминтон Концепция Mazda Accessories

Концепция Mazda Accessories Что такое кроссфит

Что такое кроссфит Карточка. Радиоактивность

Карточка. Радиоактивность