Компьютерные системы и сети Олизарович Евгений Владимирович ГрГУ им. Я.Купалы, 2011/2012 Безопасность передачи данных. VPN.

Содержание

- 2. Задачи: Обеспечение доступности (availability) - авторизованные пользователи всегда должны иметь доступ к необходимой информации. Обеспечение конфиденциальности

- 3. Шифрование – процесс преобразования сообщения из открытого текста (plaintext) в шифротекст (ciphertext) В алгоритмах шифрования предусматривается

- 4. Использование шифрования: защита содержания данных: шифрование потока (SSL, TLS) шифрование канала (VPN); контроль целостности: хэш-функции; электронные

- 5. Хэш-функция – это необратимое преобразование данных (односторонняя функция) произвольной длины в выходную строку фиксированной длины (хеш-код,

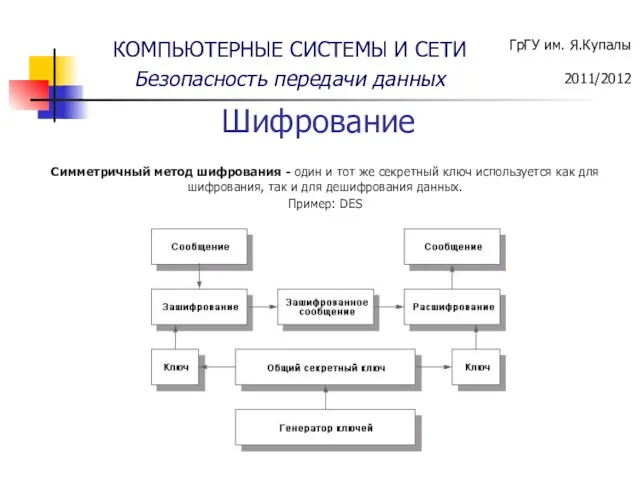

- 6. Cимметричный метод шифрования - один и тот же секретный ключ используется как для шифрования, так и

- 7. Data Encryption Standard (DES) - использует 56-битный ключ для шифрования 64-битных блоков данных. Обеспечивает хорошую производительность

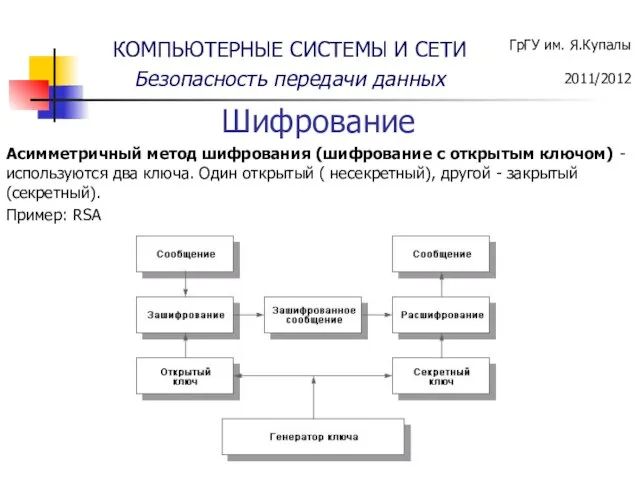

- 8. Асимметричный метод шифрования (шифрование с открытым ключом) - используются два ключа. Один открытый ( несекретный), другой

- 9. Алгоритмы симметричного шифрования: RSA - блочный криптографический алгоритм с открытым ключом. Используется и для шифрования, и

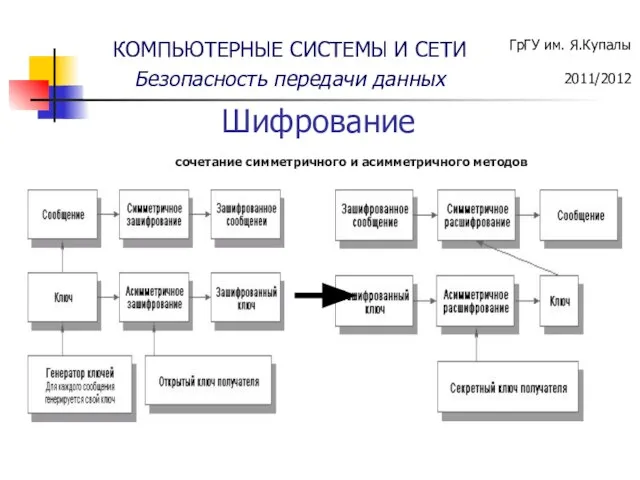

- 10. сочетание симметричного и асимметричного методов Шифрование

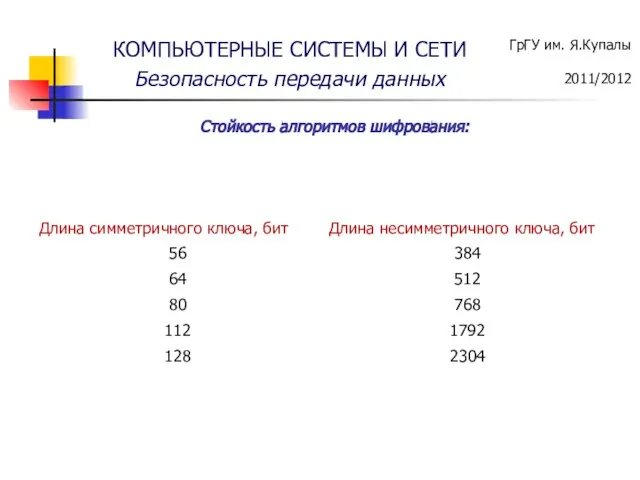

- 11. Стойкость алгоритмов шифрования:

- 12. Электронная цифровая подпись создание проверка DSS (Digital Signature Standard) - стандарт цифровой подписи

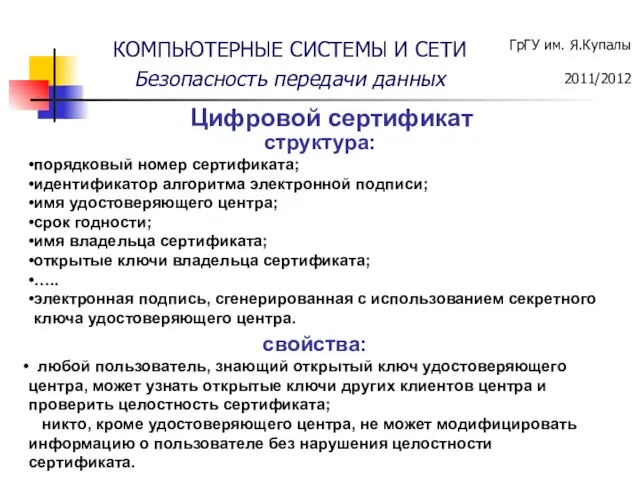

- 13. Цифровой сертификат структура: порядковый номер сертификата; идентификатор алгоритма электронной подписи; имя удостоверяющего центра; срок годности; имя

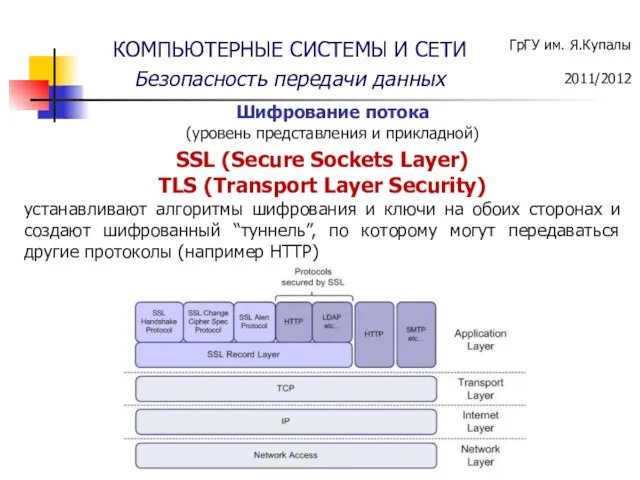

- 14. SSL (Secure Sockets Layer) TLS (Transport Layer Security) устанавливают алгоритмы шифрования и ключи на обоих сторонах

- 15. VPN

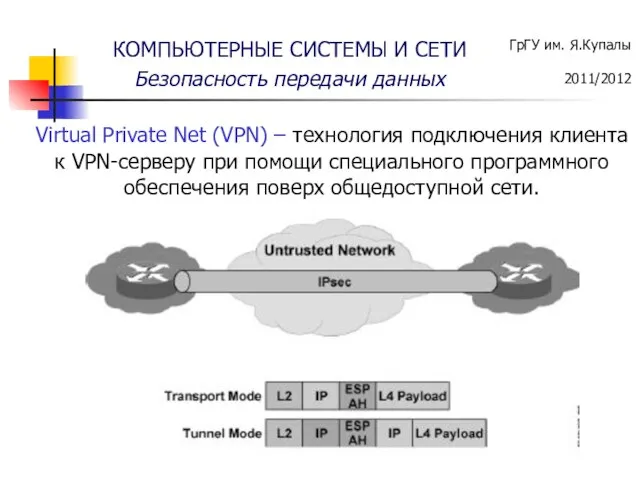

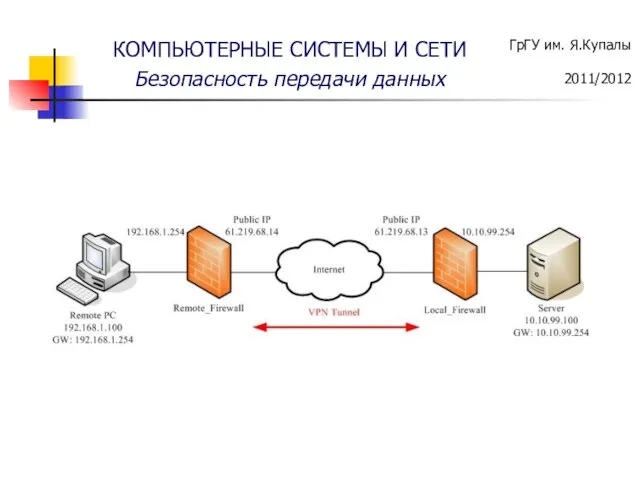

- 16. Virtual Private Net (VPN) – технология подключения клиента к VPN-серверу при помощи специального программного обеспечения поверх

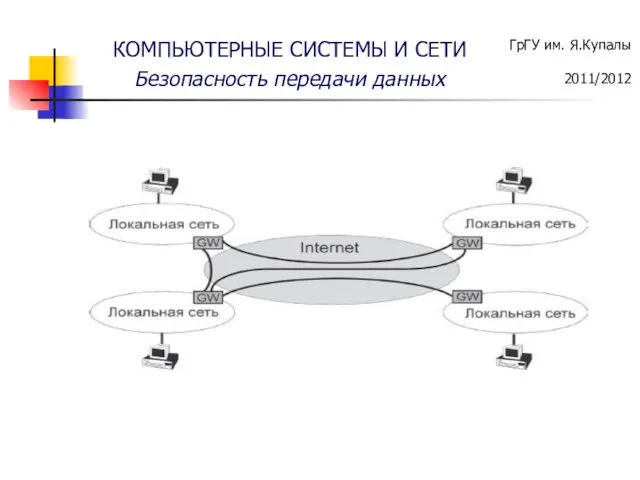

- 18. Virtual Private Net (VPN) В установленном соединении организуется зашифрованный канал, обеспечивающий высокую защиту передаваемой по этому

- 19. Virtual Private Net (VPN) Туннель - логический путь данных, через который пересылаются пакеты. Для источника и

- 21. Virtual Private Net (VPN) Customer Provided VPN - Организация VPN силами потребителя Provider Provisioned VPN -

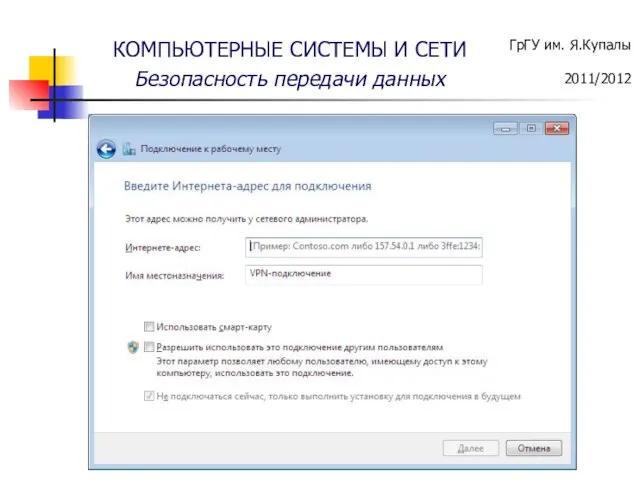

- 22. Virtual Private Net (VPN) Способы организации тоннелей PPTP (Point-to-Point Tunneling Protocol) L2TP (Layer 2 Tunneling Protocol)

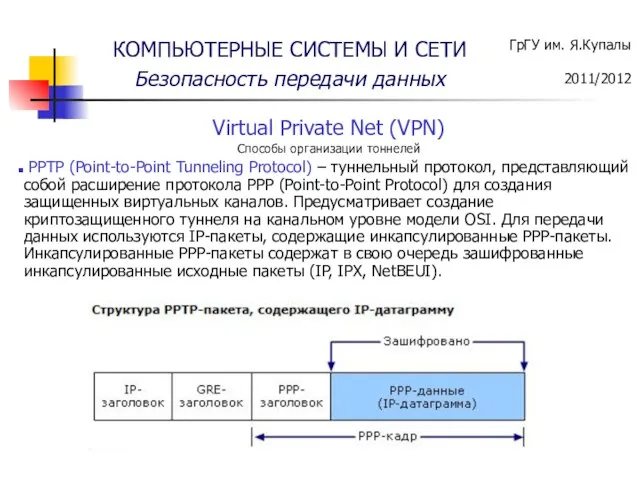

- 23. Virtual Private Net (VPN) Способы организации тоннелей PPTP (Point-to-Point Tunneling Protocol) – туннельный протокол, представляющий собой

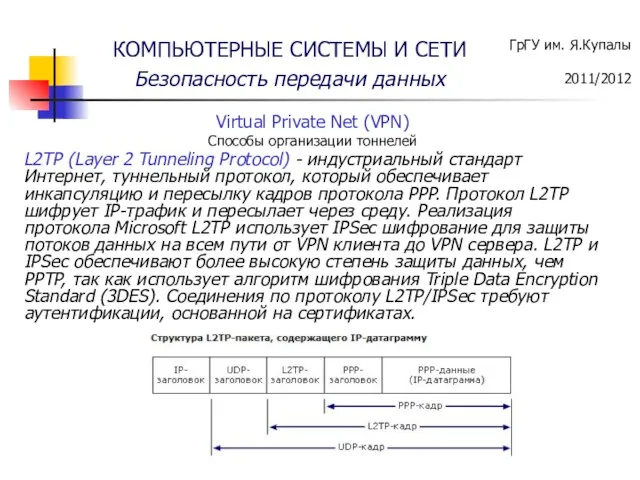

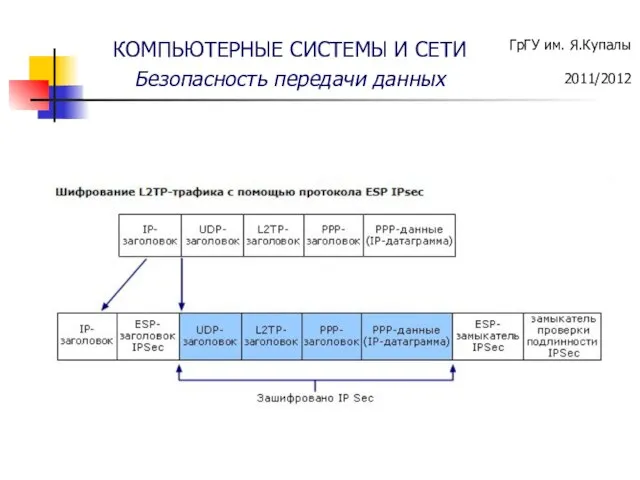

- 24. Virtual Private Net (VPN) Способы организации тоннелей L2TP (Layer 2 Tunneling Protocol) - индустриальный стандарт Интернет,

- 26. Virtual Private Net (VPN) Способы организации тоннелей IPsec (IP Security Protocol) - это служба обеспечивающая аутентификацию,

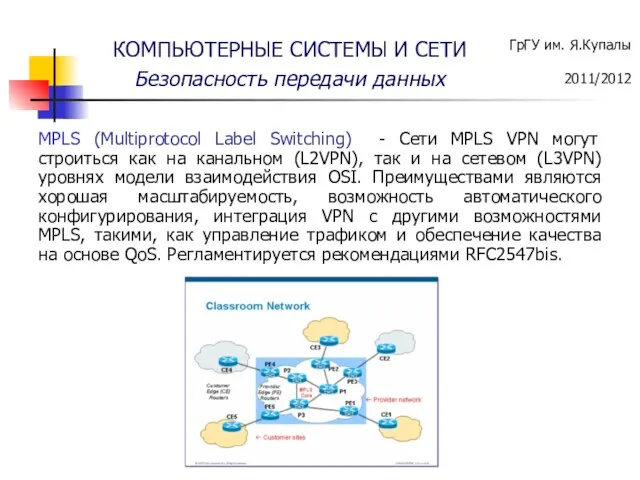

- 28. MPLS (Multiprotocol Label Switching) - Сети MPLS VPN могут строиться как на канальном (L2VPN), так и

- 29. Virtual Private Net (VPN) Альтернатива обособленным корпоративным сетям. Преимущества: отсутствие значительных капитальных вложений при создании сети;

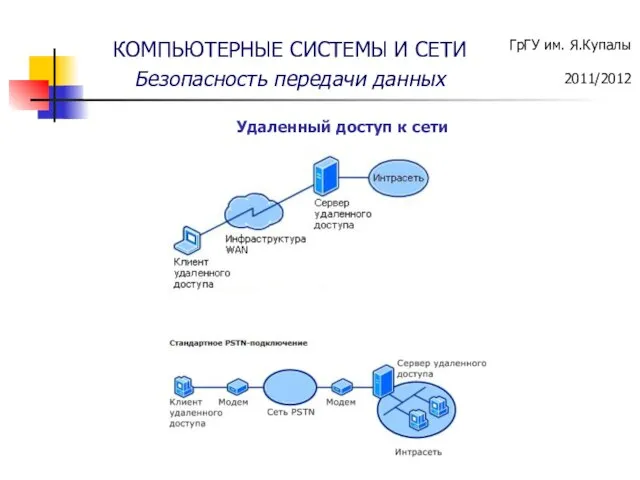

- 30. Удаленный доступ к сети

- 31. Удаленный доступ к сети

- 32. ИНТЕРНЕТ (INTERNET) – открытая сеть ИНТРАНЕТ (INTRANET) – закрытая корпоративная сеть ЭКСТРАНЕТ (EXTRANET) – корпоративная сеть

- 33. Сетевая безопасность

- 34. Spoofing – подмена адреса (MAC, IP, DNS). Сетевые угрозы

- 35. DoS, DDoS — сетевые атаки, выполняемые посылкой многочисленных запросов к серверам и сервисам, что приводит к

- 36. Flood (ping, SYN) — «затопление» сети. Реализуется посылкой большого количества бесполезных сообщений, загружающих телекоммуникационные и информационные

- 37. Nuker — фатальные сетевые атаки. Утилиты, отправляющие специально оформленные запросы на атакуемые компьютеры в сети, в

- 38. Использование протокола ARP Сканирование зоны DNS Сканирование сети методом ping Сканирование TCP портов Сканирование UDP портов

- 39. Фильтрация трафика. Локализация трафика (VLAN, VPN). Организация маршрутов через надёжные узлы. Использование средств шифрования трафика (криптографии)

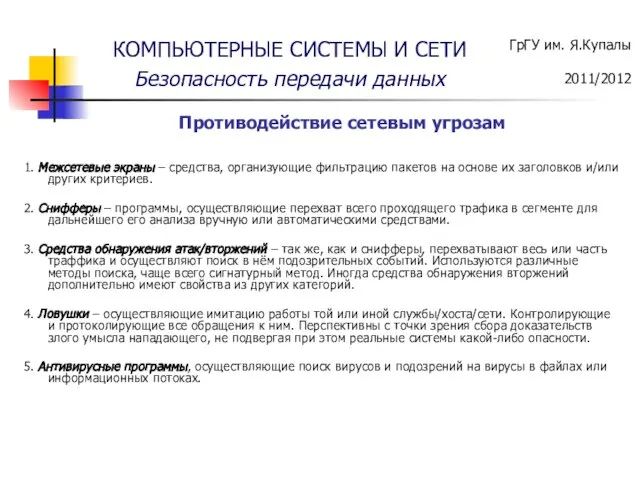

- 40. 1. Межсетевые экраны – средства, организующие фильтрацию пакетов на основе их заголовков и/или других критериев. 2.

- 42. Скачать презентацию

О распределении и реализации дотации на поддержку мер по обеспечению сбалансированности местных бюджетов в 2011-2012 годах в Киров

О распределении и реализации дотации на поддержку мер по обеспечению сбалансированности местных бюджетов в 2011-2012 годах в Киров Деньги. Откуда они берутся и кто их контролирует

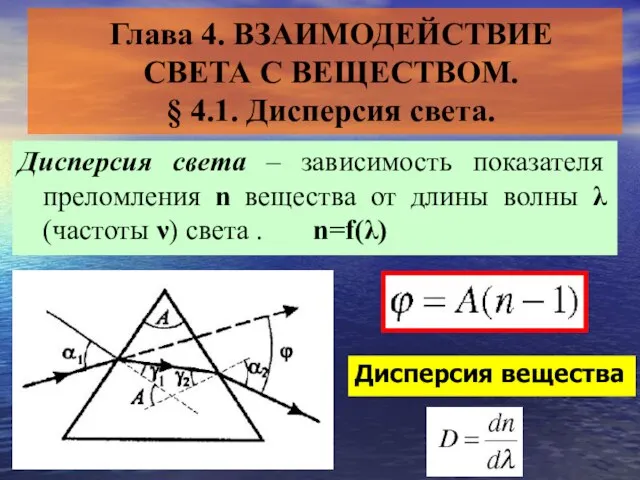

Деньги. Откуда они берутся и кто их контролирует Презентация на тему Взаимодействие света с веществом Дисперсия света

Презентация на тему Взаимодействие света с веществом Дисперсия света

МЕЖДУНАРОДНАЯ ПЕРЕДАЧА ТЕХНОЛОГИЙ

МЕЖДУНАРОДНАЯ ПЕРЕДАЧА ТЕХНОЛОГИЙ Поворот

Поворот Скетчинг

Скетчинг Социальная политика России в контексте сравнительной социальной политики

Социальная политика России в контексте сравнительной социальной политики Построение чертежа основы плечевого изделия с цельнокроеным рукавом

Построение чертежа основы плечевого изделия с цельнокроеным рукавом Гипертоническая болезнь

Гипертоническая болезнь  Презентация на тему Александр Николаевич Островский

Презентация на тему Александр Николаевич Островский  Суша

Суша Управление документацией. Управление записями. Ведение рабочих журналов. Управление целостностью данных

Управление документацией. Управление записями. Ведение рабочих журналов. Управление целостностью данных Презентация на тему Гумилев

Презентация на тему Гумилев THE KAZAKHSTAN’S ARCHITECTURE of the Nineteenth century (THE FORMS SUMMATION) / «STYLES OF THE KAZAKHSTAN’S ARCHITECTURE» the Series of thematic lectures by Dr. K.I.Samoilov, 2016. – ppt-Presentation. – 38 p.

THE KAZAKHSTAN’S ARCHITECTURE of the Nineteenth century (THE FORMS SUMMATION) / «STYLES OF THE KAZAKHSTAN’S ARCHITECTURE» the Series of thematic lectures by Dr. K.I.Samoilov, 2016. – ppt-Presentation. – 38 p. Презентация на тему Интернет в жизни человека

Презентация на тему Интернет в жизни человека Электроника и информационно-измерительная техника. Допуск к экзамену

Электроника и информационно-измерительная техника. Допуск к экзамену Альтернативный взгляд на лидерствоШубенкова Татьянаконсалтинговая компания «Шубенкова и Партнёры»

Альтернативный взгляд на лидерствоШубенкова Татьянаконсалтинговая компания «Шубенкова и Партнёры» Шÿвыр ( волынка) - один из древнейших музыкальных инструментов мари

Шÿвыр ( волынка) - один из древнейших музыкальных инструментов мари Олимпийские игры. История, девиз, символика и ритуал

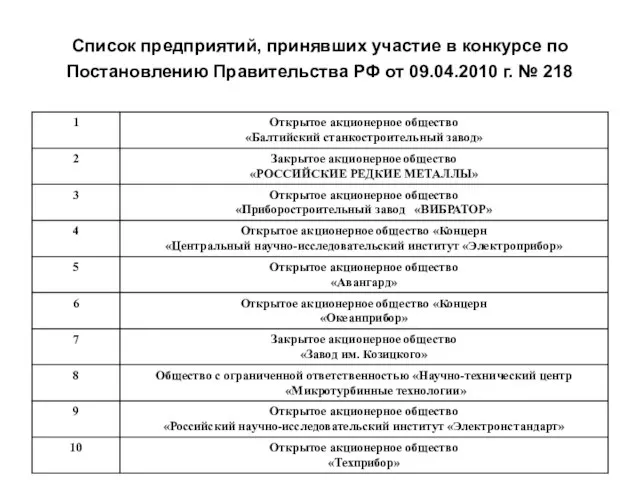

Олимпийские игры. История, девиз, символика и ритуал Список предприятий, принявших участие в конкурсе по Постановлению Правительства РФ от 09.04.2010 г. № 218

Список предприятий, принявших участие в конкурсе по Постановлению Правительства РФ от 09.04.2010 г. № 218 Невербальные средства общения. Ольфакторные

Невербальные средства общения. Ольфакторные Социальная структура группы

Социальная структура группы Маг. маг. д-р Йоханн М. ЗАКС Генеральный директор по внешнеэкономическим связям

Маг. маг. д-р Йоханн М. ЗАКС Генеральный директор по внешнеэкономическим связям Якутские национальные спортивные игры

Якутские национальные спортивные игры Применение компьютерных технологий при выполнении творческого проекта

Применение компьютерных технологий при выполнении творческого проекта praktika_po_zhkkh

praktika_po_zhkkh М.В.Ломоносов- человек энциклопедических знаний

М.В.Ломоносов- человек энциклопедических знаний Авторская школа ученого -исследователя

Авторская школа ученого -исследователя