Содержание

- 2. Шифрование Шифрование – использование криптографических сервисов безопасности. Процедура шифрования – преобразование открытого текста сообщения в закрытый.

- 3. Шифрование Криптографические преобразования используются при реализации следующих сервисов безопасности: Собственно шифрование (обеспечение конфиденциальности данных); Контроль целостности;

- 4. Системы криптографической защиты информации Задача средств криптографической защиты информации — преобразование информационных объектов с помощью некоторого

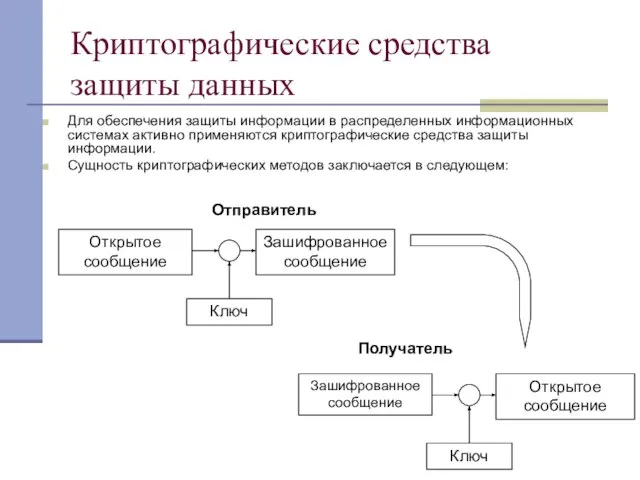

- 5. Криптографические средства защиты данных Для обеспечения защиты информации в распределенных информационных системах активно применяются криптографические средства

- 6. Использование средств криптографической защиты для предотвращения угроз ИБ Обеспечение конфиденциальности данных. Использование криптографических алгоритмов позволяет предотвратить

- 7. Требования к системам криптографической защиты Криптографические требования Эффективность применения злоумышленником определяется средней долей дешифрованной информации, являющейся

- 8. Требования к системам криптографической защиты Требования надежности. Средства защиты должны обеспечивать заданный уровень надежности применяемых криптографических

- 9. Требования к системам криптографической защиты Требование по защите от несанкционированного доступа для средств криптографической информации в

- 10. Требования к системам криптографической защиты Требования к средствам разработки, изготовления и функционирования средств криптографической защиты информации.

- 11. Способы шифрования Различают два основных способа шифрования: Симметричное шифрование, иначе шифрование с закрытым ключом; Ассиметричное шифрование,

- 12. Шифрование с секретным ключом При симметричном шифровании процесс зашифровывания и расшифровывания использует некоторый секретный ключ. При

- 13. Шифрование с секретным ключом Выделяют следующие общие принципы построения шифров: электронная кодовая книга (режим простой замены);

- 14. Шифрование с секретным ключом Стандарт шифрования DES. Алгоритм шифрования представляет собой блочный шифр, использующий подстановки, перестановки

- 15. Алгоритм шифрования DES Основные этапы алгоритма шифрования К блоку входного текста применяется фиксированная перестановка IP Для

- 16. Алгоритм шифрования DES (продолжение) Каждый из полученных на предыдущем шаге блоков поступает на вход функции фиксированного

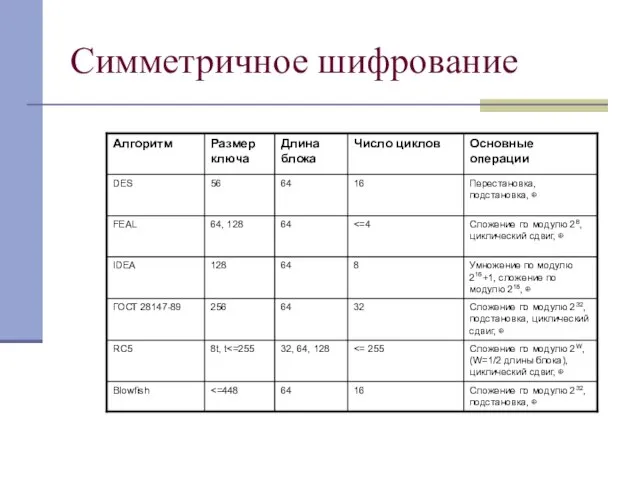

- 17. Симметричное шифрование В процессе шифрования и дешифрования используется один и тот же параметр – секретный ключ,

- 18. Симметричное шифрование

- 19. Несимметричное шифрование В несимметричных алгоритмах шифрования ключи зашифровывания и расшифровывания всегда разные (хотя и связанные между

- 20. Несимметричное шифрование Алгоритм шифрования RSA (предложен Р.Ривестом, Э.Шамиром и Л.Адлманом) включает в себя: Пусть заданы два

- 21. Несимметричное шифрование Кроме алгоритма RSA часто используемыми алгоритмами несимметричного шифрования являются: Алгоритм Эль-Гамаля (использует простое число

- 22. Ассиметричное шифрование В криптографических преобразованиях используется два ключа. Один из них несекретный (открытый) ключ используется для

- 23. Сравнение симметричных и несимметричных алгоритмов шифрования Преимущества симметричных алгоритмов: Скорость выполнения криптографических преобразований Относительная легкость внесения

- 24. Проверка подлинности Криптографические методы позволяют контролировать целостность сообщений, определять подлинность источников данных, гарантировать невозможность отказа от

- 25. Проверка целостности сообщений Контроль целостности потока сообщений помогает обнаружить их повтор, задержку, переупорядочивание или утрату. Для

- 26. Контроль подлинности Электронная цифровая подпись выполняет роль обычной подписи в электронных документах для подтверждения подлинности сообщений

- 27. Алгоритм формирования электронной цифровой подписи При формировании цифровой подписи по классической схеме отправитель: Применяет к исходному

- 28. Примеры алгоритмов формирования хэш-функции и ЭЦП В качестве распространенных алгоритмов хэширования можно указать: MD5; SHA; ГОСТ

- 30. Скачать презентацию

Презентация на тему День языков народов Казахстана

Презентация на тему День языков народов Казахстана Презентация на тему Ливия

Презентация на тему Ливия Ленинград – центр художественной культуры

Ленинград – центр художественной культуры Разнообразие растений на Земле

Разнообразие растений на Земле Информационно-статистический обзор коллективных и индивидуальных обращений граждан за 2011 год

Информационно-статистический обзор коллективных и индивидуальных обращений граждан за 2011 год Цветик-семицветик

Цветик-семицветик Презентация на тему Разряды частиц

Презентация на тему Разряды частиц Военные года 1941-1945

Военные года 1941-1945 Micro Electro Mechanical Systems в России

Micro Electro Mechanical Systems в России посвящение old

посвящение old Быстрый путьот стартапа до бизнеса

Быстрый путьот стартапа до бизнеса Выразительные средства живописи. Перспектива, формат, ритм

Выразительные средства живописи. Перспектива, формат, ритм Презентация любимому

Презентация любимому 20141122_tundra

20141122_tundra Применение инновационных технологий в работе школьных библиотек по обучению чтению

Применение инновационных технологий в работе школьных библиотек по обучению чтению Кризис подросткового возраста: проблемы общения с подростком

Кризис подросткового возраста: проблемы общения с подростком Составные условия в разветвляющихся алгоритмах

Составные условия в разветвляющихся алгоритмах Дмитрий Николаевич Ушаков

Дмитрий Николаевич Ушаков Прямые выплаты

Прямые выплаты Реестр банковских гарантий

Реестр банковских гарантий Презентация на тему Права ученика в школе

Презентация на тему Права ученика в школе Наследственное право

Наследственное право Баскетбол. Американец Джеймс Нейсмит

Баскетбол. Американец Джеймс Нейсмит Недостаточность кровообращения

Недостаточность кровообращения  Выбор

Выбор Урок технологии

Урок технологии Услуга Фулфилмент Простой способ оптимизации логистики

Услуга Фулфилмент Простой способ оптимизации логистики Деоффшоризация. Оффшор

Деоффшоризация. Оффшор