Содержание

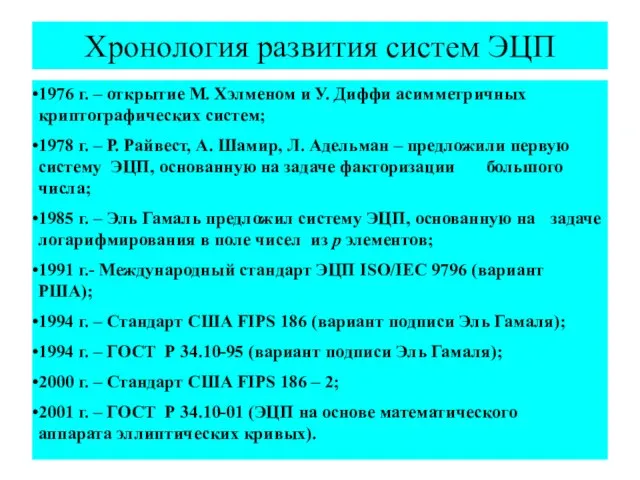

- 2. Хронология развития систем ЭЦП 1976 г. – открытие М. Хэлменом и У. Диффи асимметричных криптографических систем;

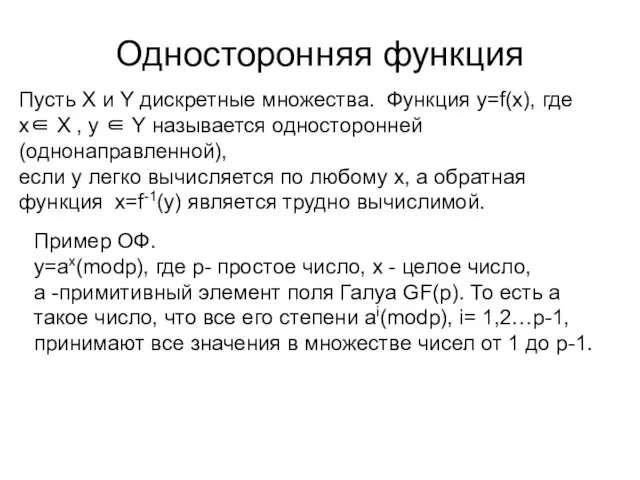

- 3. Односторонняя функция Пусть X и Y дискретные множества. Функция y=f(x), где x∈ X , y ∈

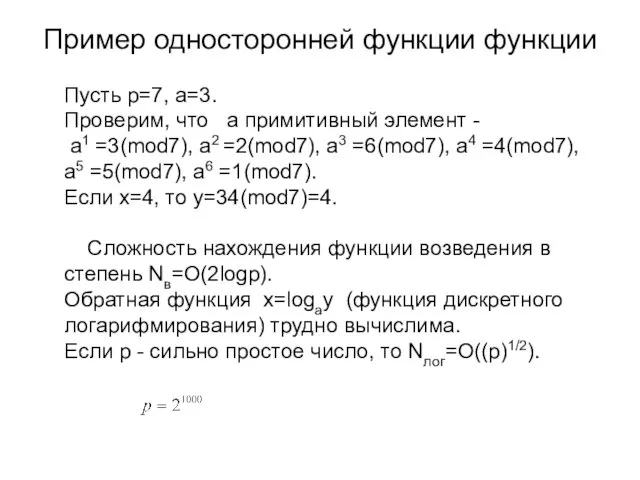

- 4. Пример односторонней функции функции Пусть p=7, a=3. Проверим, что a примитивный элемент - a1 =3(mod7), a2

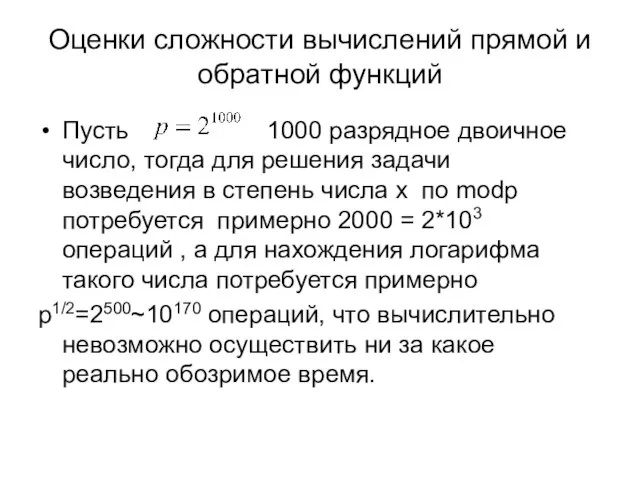

- 5. Оценки сложности вычислений прямой и обратной функций Пусть 1000 разрядное двоичное число, тогда для решения задачи

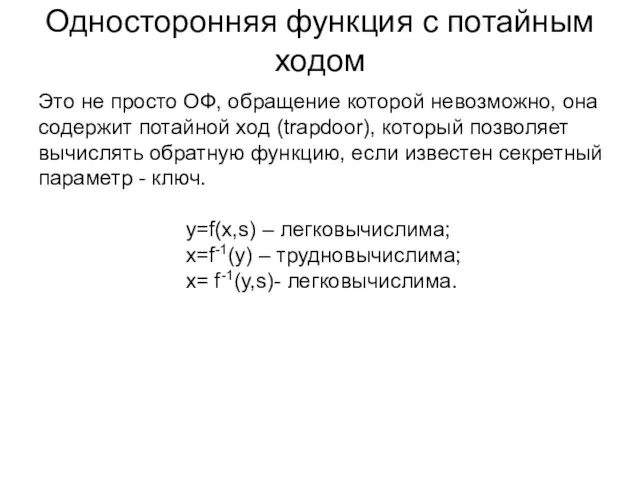

- 6. Односторонняя функция с потайным ходом Это не просто ОФ, обращение которой невозможно, она содержит потайной ход

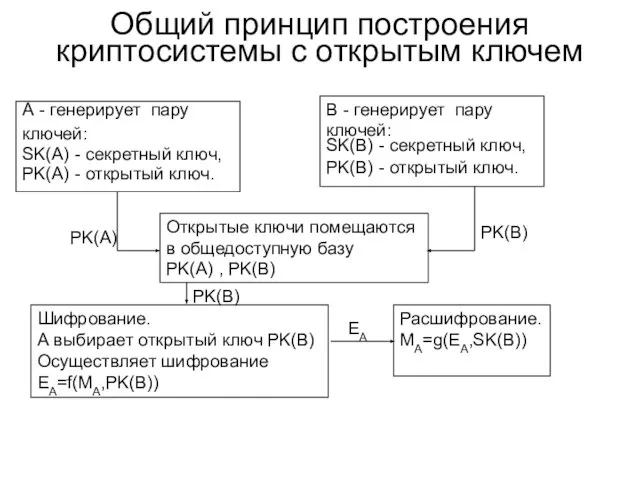

- 7. Общий принцип построения криптосиcтемы с открытым ключем А - генерирует пару ключей: SK(A) - секретный ключ,

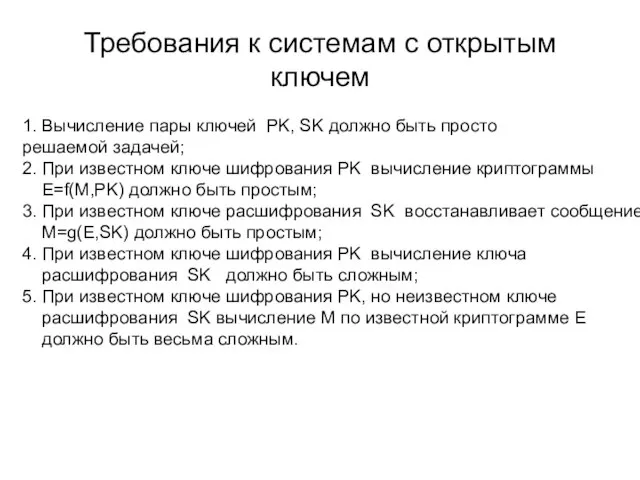

- 8. Требования к системам с открытым ключем 1. Вычисление пары ключей PK, SK должно быть просто решаемой

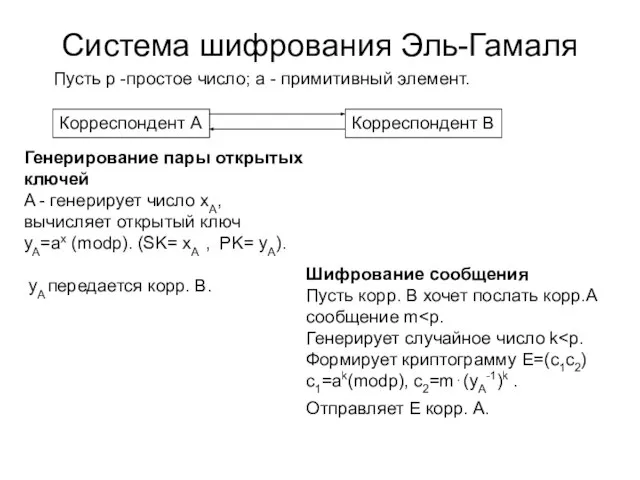

- 9. Система шифрования Эль-Гамаля Пусть p -простое число; a - примитивный элемент. Генерирование пары открытых ключей A

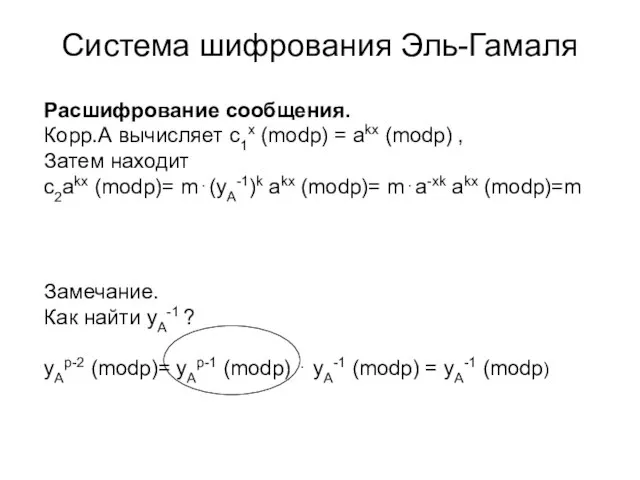

- 10. Система шифрования Эль-Гамаля Расшифрование сообщения. Корр.А вычисляет c1x (modp) = akx (modp) , Затем находит c2akx

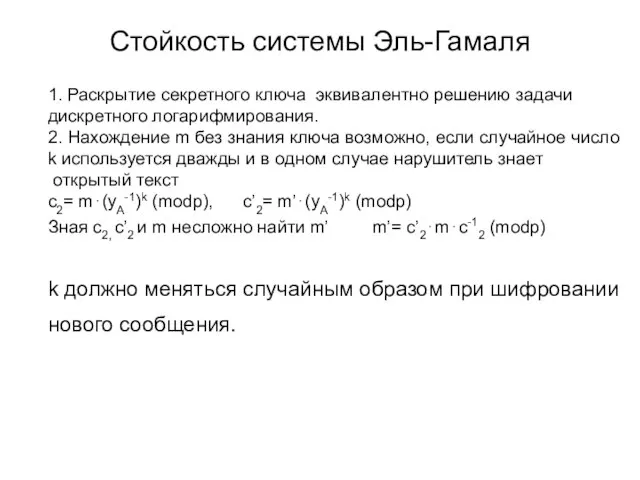

- 11. Стойкость системы Эль-Гамаля 1. Раскрытие секретного ключа эквивалентно решению задачи дискретного логарифмирования. 2. Нахождение m без

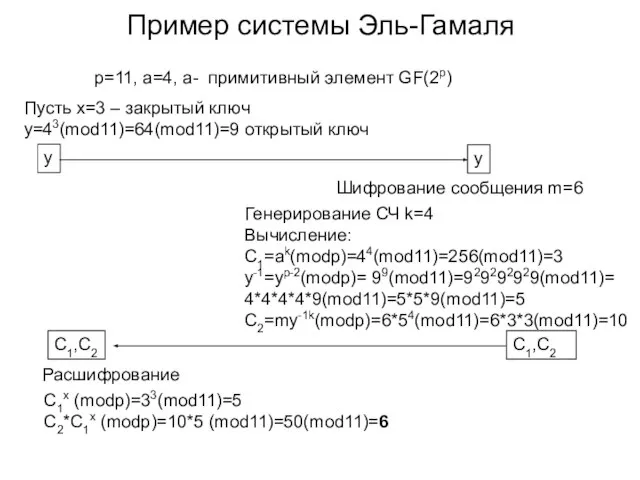

- 12. Пример системы Эль-Гамаля p=11, a=4, a- примитивный элемент GF(2p) Пусть x=3 – закрытый ключ y=43(mod11)=64(mod11)=9 открытый

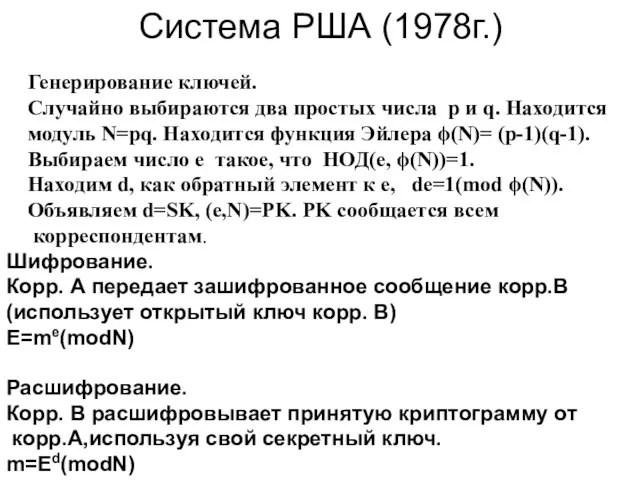

- 13. Система РША (1978г.) Генерирование ключей. Случайно выбираются два простых числа p и q. Находится модуль N=pq.

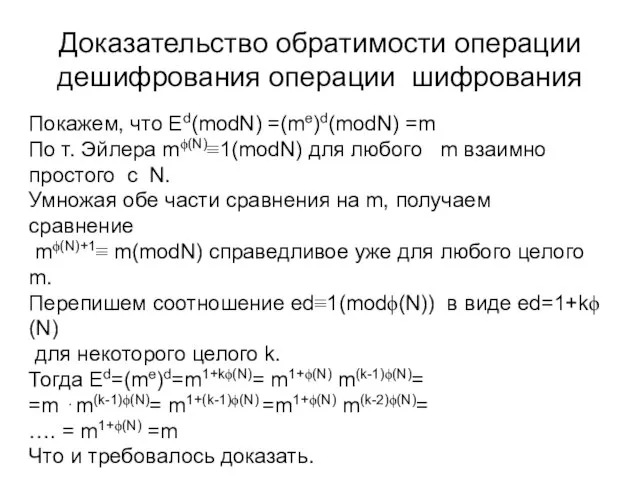

- 14. Доказательство обратимости операции дешифрования операции шифрования Покажем, что Ed(modN) =(me)d(modN) =m По т. Эйлера mϕ(N)≡1(modN) для

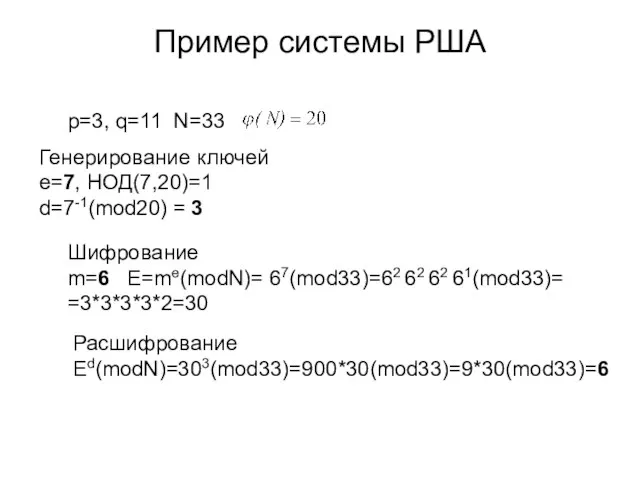

- 15. Пример системы РША p=3, q=11 N=33 Генерирование ключей e=7, НОД(7,20)=1 d=7-1(mod20) = 3 Шифрование m=6 E=me(modN)=

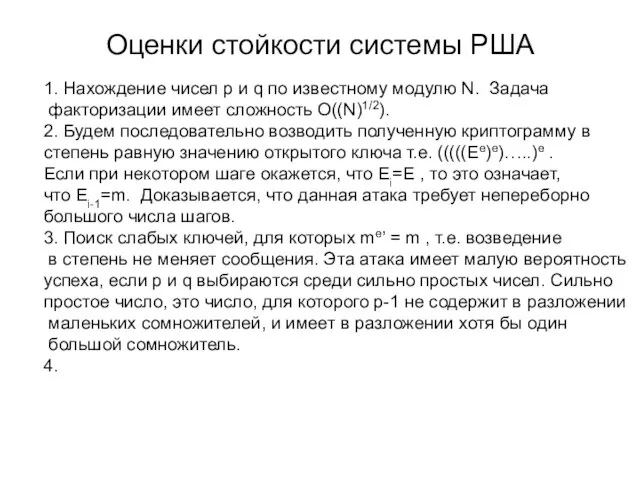

- 16. Оценки стойкости системы РША 1. Нахождение чисел p и q по известному модулю N. Задача факторизации

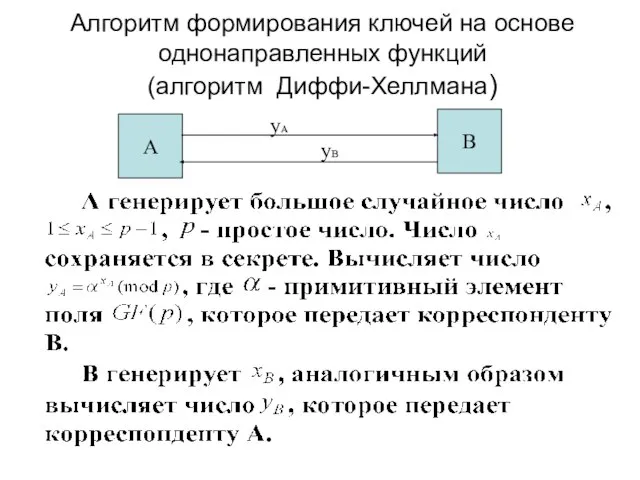

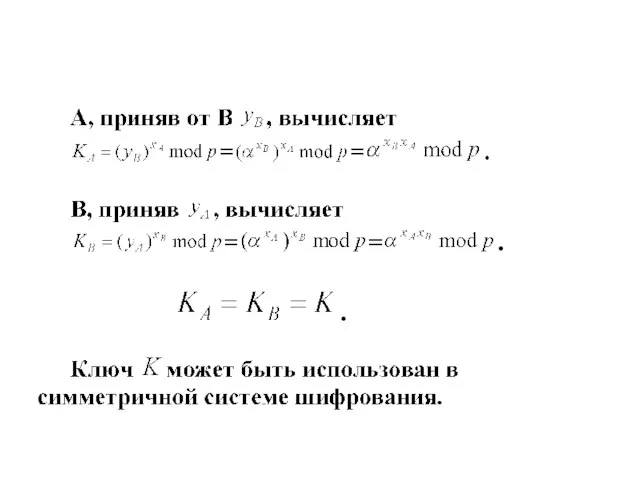

- 17. Алгоритм формирования ключей на основе однонаправленных функций (алгоритм Диффи-Хеллмана)

- 20. Скачать презентацию

Команды алгоритмического языка Цикл n раз

Команды алгоритмического языка Цикл n раз Оформление выписки листка нетрудоспособности

Оформление выписки листка нетрудоспособности Гармония пространства

Гармония пространства Стилевые особенности индивидуальности

Стилевые особенности индивидуальности Презентация на тему ПРОБЛЕМНО – ПОИСКОВЫЕ ТЕХНОЛОГИИ НА УРОКАХ РУССКОГО ЯЗЫКА

Презентация на тему ПРОБЛЕМНО – ПОИСКОВЫЕ ТЕХНОЛОГИИ НА УРОКАХ РУССКОГО ЯЗЫКА  Мордовская народная вышивка

Мордовская народная вышивка Мифы Древней Греции

Мифы Древней Греции Домашний арест в системе мер пресечения

Домашний арест в системе мер пресечения Фаст фуд

Фаст фуд Классификация и система обозначения автомобилей и автобусов

Классификация и система обозначения автомобилей и автобусов  імунна регуляція -1

імунна регуляція -1 Мой любимый вид спорта фигурное катание

Мой любимый вид спорта фигурное катание Учебные материалы к уроку русского языка в 6 классе по теме:

Учебные материалы к уроку русского языка в 6 классе по теме: Программа транснационального сотрудничества ЕС «Регион Балтийского моря» на 2007-2013 годы

Программа транснационального сотрудничества ЕС «Регион Балтийского моря» на 2007-2013 годы Закон всемирного тяготения. Движение планет

Закон всемирного тяготения. Движение планет Происхождение и развитие личности (персоногенез)

Происхождение и развитие личности (персоногенез) Преодоление последствий рисковых ситуаций

Преодоление последствий рисковых ситуаций ЭСТАФЕТА ПИОНЕРСКИХ ПОКОЛЕНИЙ

ЭСТАФЕТА ПИОНЕРСКИХ ПОКОЛЕНИЙ Ганодерма Люцидум - вечный источник здоровья

Ганодерма Люцидум - вечный источник здоровья PIETER BRUEGHEL the Elder (1525-1569)

PIETER BRUEGHEL the Elder (1525-1569) Специальное аварийно-спасательное оборудование и инструменты

Специальное аварийно-спасательное оборудование и инструменты  Презентация на тему Город-герой Новороссийск

Презентация на тему Город-герой Новороссийск  Компетентностный подход – это как приведение: все о нем говорят, но мало кто видел

Компетентностный подход – это как приведение: все о нем говорят, но мало кто видел Интерактивное AR-приложение

Интерактивное AR-приложение Портал тестирования НГУ

Портал тестирования НГУ Введение рынка мощности и перспективы либерализации оптового рынка электроэнергии.

Введение рынка мощности и перспективы либерализации оптового рынка электроэнергии. Тянем заказчика за уши

Тянем заказчика за уши Овсяное печенье

Овсяное печенье