Содержание

- 2. Что такое Secret Net 5.0 ? Средство защиты информационных ресурсов сети, построенной на основе следующих операционных

- 3. Зачем мы защищаем? Потому что мы хотим знать: Кто удалил мой годовой отчёт? Кто переделал мой

- 4. Как это было раньше? Клиенты Secret Net – защита компьютеров и регистрация событий Подсистема управления –

- 5. Какие были проблемы? Большое количество компьютеров, пользователей, настроек Сложность администрирования системы безопасности

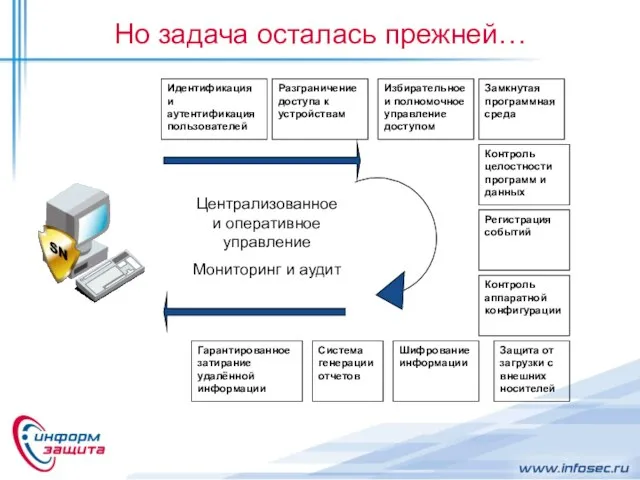

- 6. Но задача осталась прежней… Идентификация и аутентификация пользователей Система генерации отчетов Шифрование информации Гарантированное затирание удалённой

- 7. Как это стало? Контроллер домена Active Directory Рабочее место администратора безопасности Рабочая станция Рабочая станция Сервер

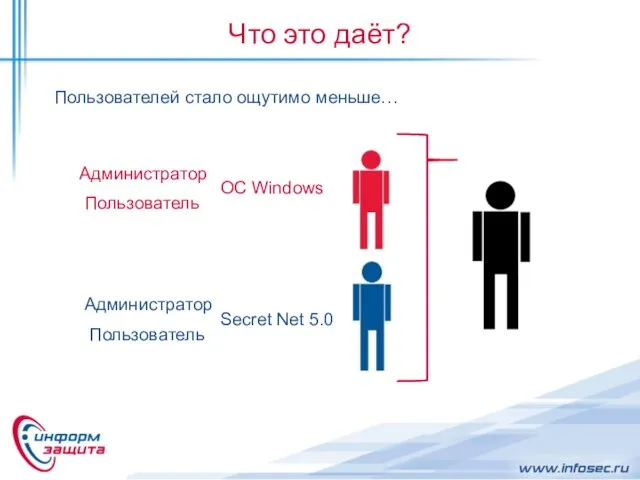

- 8. Что это даёт? ОС Windows Secret Net 5.0 Пользователей стало ощутимо меньше… Администратор Пользователь Администратор Пользователь

- 9. Управление, настройки, интерфейс Умеете администрировать ??? Значит, умеете администрировать

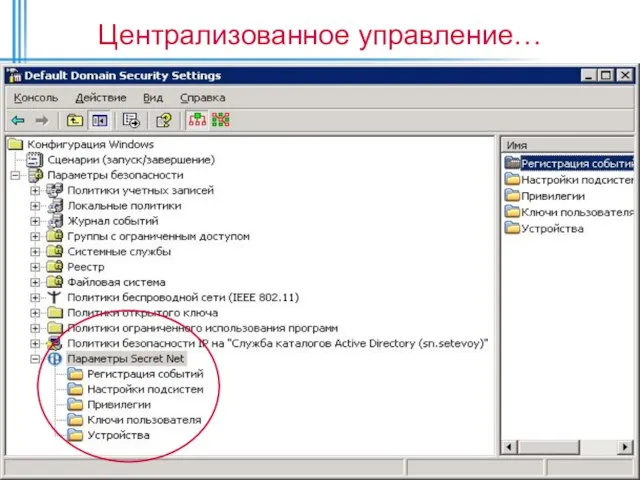

- 10. Централизованное управление…

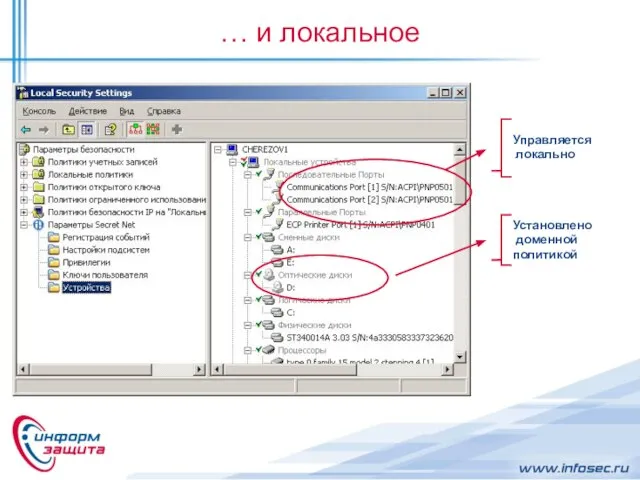

- 11. … и локальное Установлено доменной политикой Управляется локально

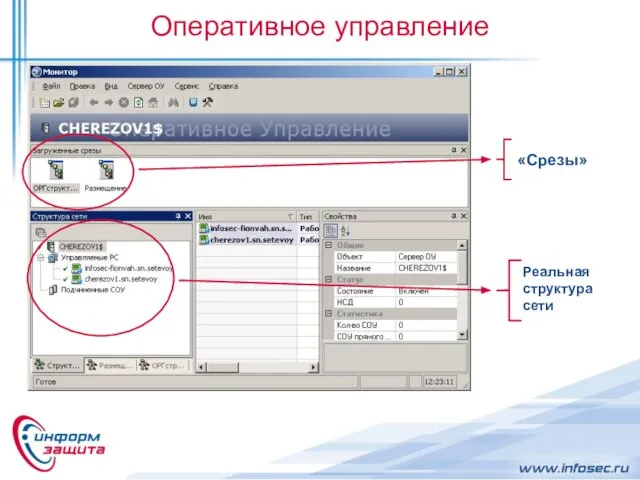

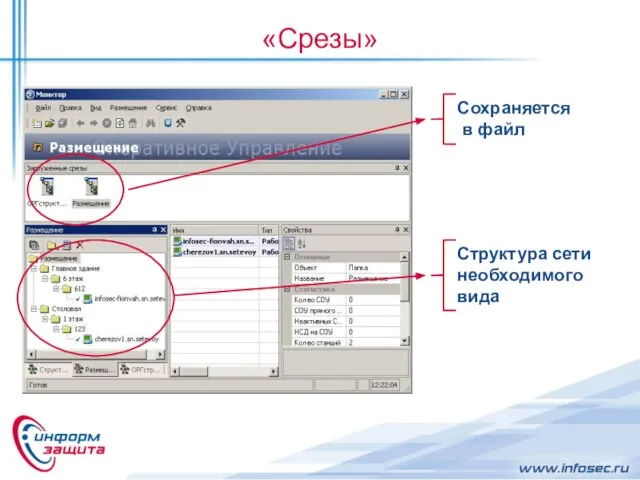

- 12. Оперативное управление Реальная структура сети «Срезы»

- 13. «Срезы» Структура сети необходимого вида Сохраняется в файл

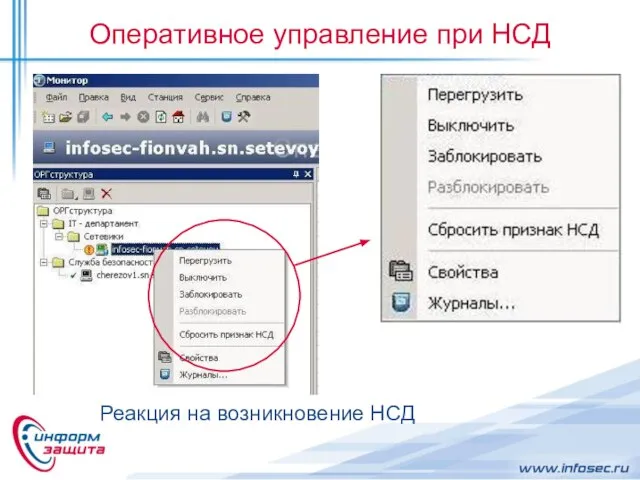

- 14. Оперативное управление при НСД Реакция на возникновение НСД

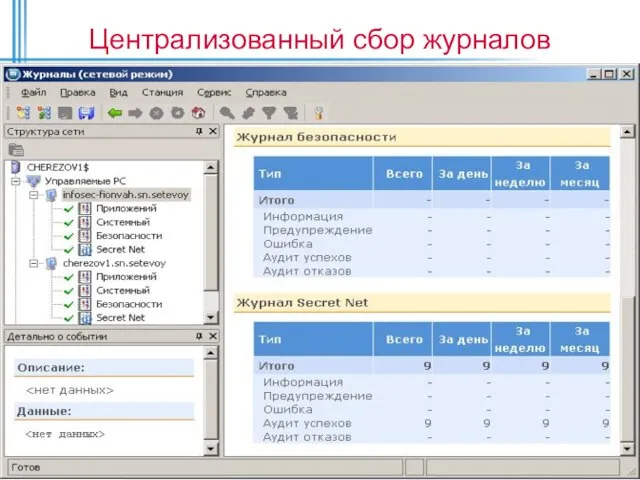

- 15. Централизованный сбор журналов

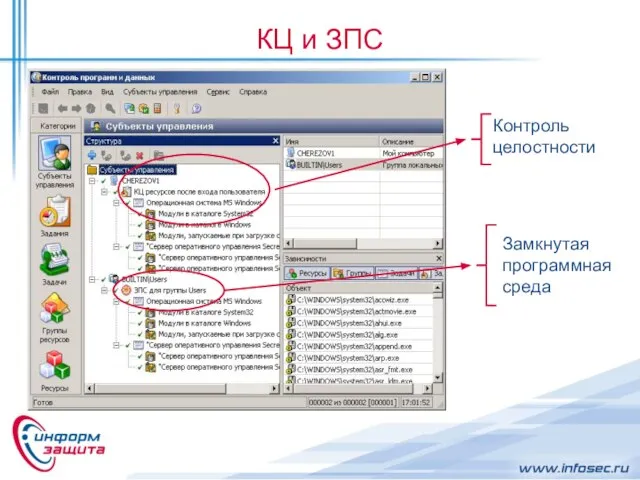

- 16. КЦ и ЗПС Контроль целостности Замкнутая программная среда

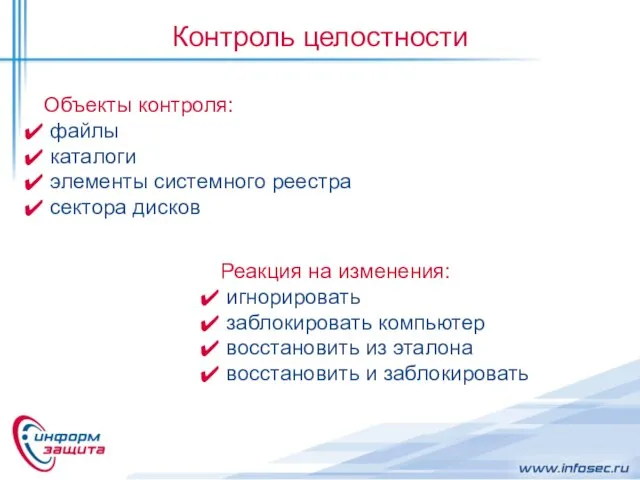

- 17. Контроль целостности Объекты контроля: файлы каталоги элементы системного реестра сектора дисков Реакция на изменения: игнорировать заблокировать

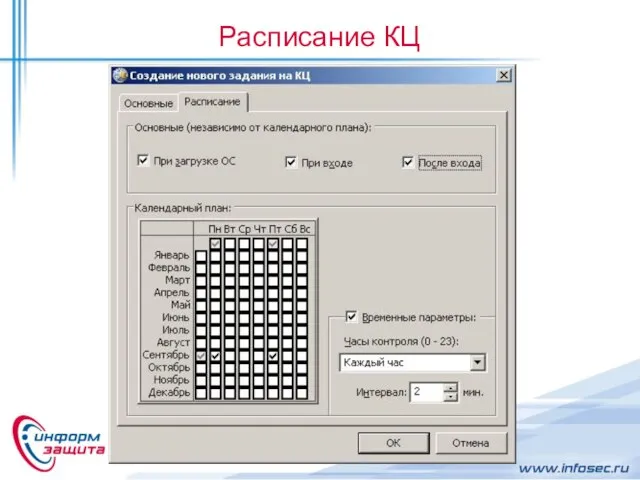

- 18. Расписание КЦ

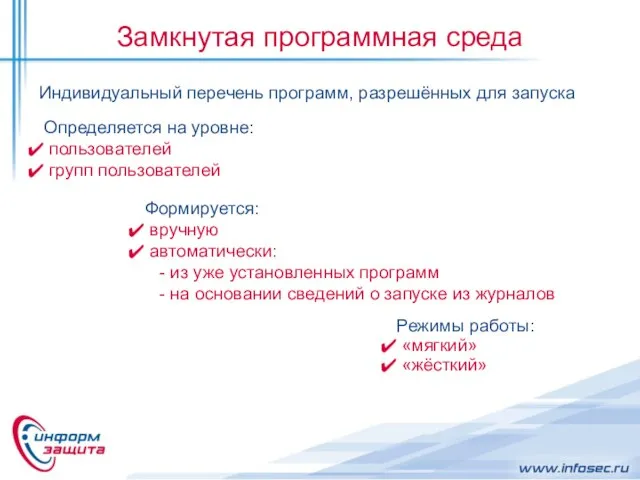

- 19. Замкнутая программная среда Индивидуальный перечень программ, разрешённых для запуска Определяется на уровне: пользователей групп пользователей Формируется:

- 20. А также… А также…

- 21. USB устройства – выноси что хочешь… 128 Мб 60 Гб от до

- 22. Контроль устройств По типу По серийному номеру

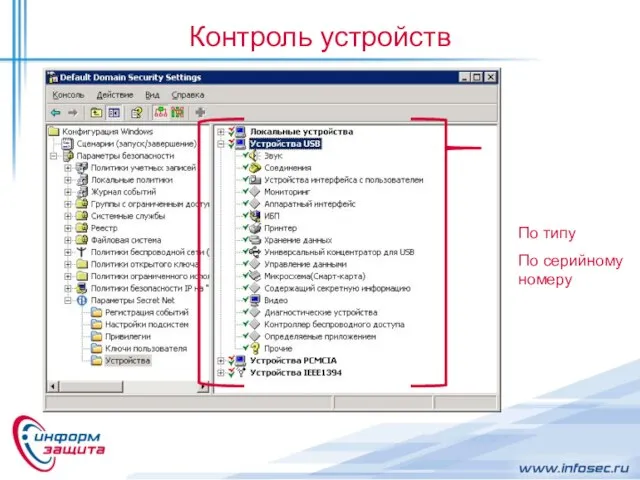

- 23. Шифрование информации Управление шифрованием файлов и доступ к зашифрованным файлам осуществляется на уровне каталога. Пользователь, создавший

- 24. Затирание удалённой информации Гарантирование затирание удалённой информации осуществляется: локально на сменных дисках только конфиденциальной информации Возможно

- 25. Дополнительные возможности Поддержка терминального режима на рабочей станции «Безболезненная» установка автоматических обновлений

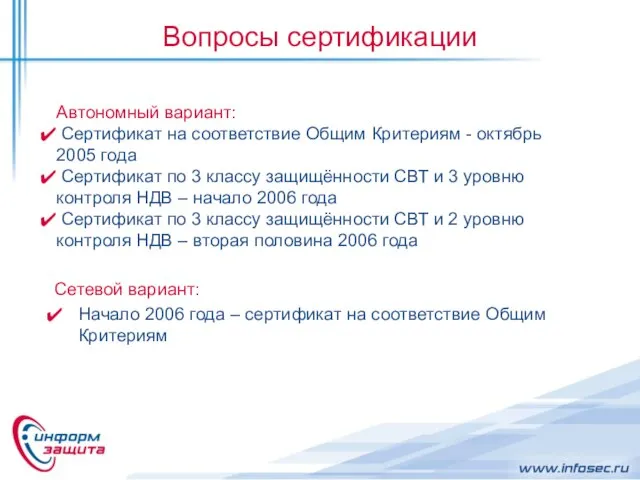

- 26. Вопросы сертификации Сетевой вариант: Начало 2006 года – сертификат на соответствие Общим Критериям Автономный вариант: Сертификат

- 28. Скачать презентацию

Управление конфликтом

Управление конфликтом "О вреде курения"

"О вреде курения" Работа с текстом при подготовке к ЕГЭ

Работа с текстом при подготовке к ЕГЭ Построение уточненной теории пластин с применением уравнения равновесия элементарного столбика Выполнил: Скращук Дми

Построение уточненной теории пластин с применением уравнения равновесия элементарного столбика Выполнил: Скращук Дми Л_6_БЖД_дист

Л_6_БЖД_дист Отчет по производственной практике

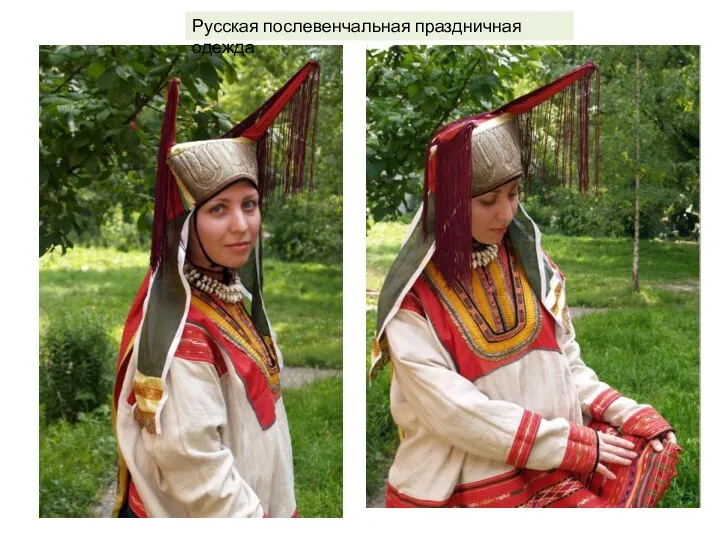

Отчет по производственной практике Русская послевенчальная праздничная одежда

Русская послевенчальная праздничная одежда КЛАССНЫЙ ЧАС

КЛАССНЫЙ ЧАС Профессиональное самоопределение

Профессиональное самоопределение Volumes of Revolution

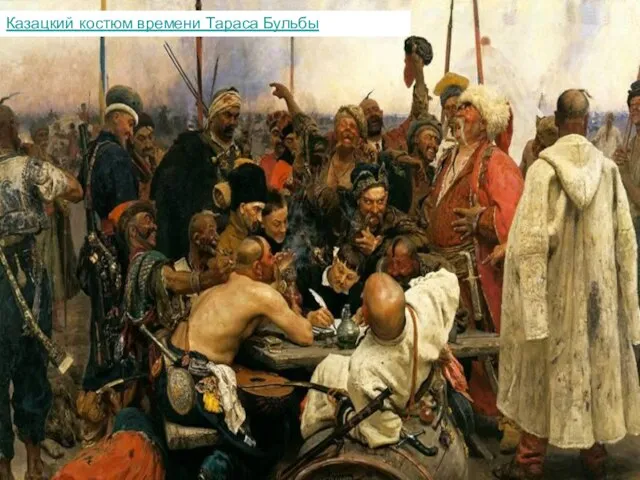

Volumes of Revolution  Казацкий костюм времени Тараса Бульбы

Казацкий костюм времени Тараса Бульбы Специальность Коммерция

Специальность Коммерция Пунктуация в сложном предложении

Пунктуация в сложном предложении Свобода в деятельности человека

Свобода в деятельности человека Персональный гид по стилю

Персональный гид по стилю Бытовые приборы контроля качества окружающей среды

Бытовые приборы контроля качества окружающей среды Управление деятельностью предприятия трубопроводного транспорта нефти с применением системы сбалансированных показателей

Управление деятельностью предприятия трубопроводного транспорта нефти с применением системы сбалансированных показателей А. С. Пушкин «Капитанская дочка»

А. С. Пушкин «Капитанская дочка» Площади многоугольников

Площади многоугольников Сопроводительные документы на пищевую продукцию

Сопроводительные документы на пищевую продукцию Фундаментальный анализ РЦБ

Фундаментальный анализ РЦБ Объёмная ёлочка из салфеток

Объёмная ёлочка из салфеток Презентация по книге Льюиса Мамфорда «Город в истории» The City in History (1961) Возникновение, изменения и перспективы города

Презентация по книге Льюиса Мамфорда «Город в истории» The City in History (1961) Возникновение, изменения и перспективы города Презентация на тему Жизнь и творчество Рембрандта

Презентация на тему Жизнь и творчество Рембрандта lichnyi_tamozhennyi_dosmotr.ppt

lichnyi_tamozhennyi_dosmotr.ppt Создание единого Русского государства и конец ордынского владычества (§ 20)

Создание единого Русского государства и конец ордынского владычества (§ 20) Безопасное поведение на улицах и дорогах

Безопасное поведение на улицах и дорогах «Я - гражданин России: к выборам Президента РФ». Выставка-презентация интернет-ресурсов

«Я - гражданин России: к выборам Президента РФ». Выставка-презентация интернет-ресурсов