Слайд 2Угроза ИБ

Событие или действие, которое может вызвать изменение функционирования КС, связанное с

нарушением защищенности обрабатываемой в ней информации.

Слайд 3 Уязвимость информации - возможность возникновения на каком-либо этапе жизненного цикла КС такого

состояния, при котором создаются условия для реализации угроз безопасности информации.

Атака – действия нарушителя, для поиска и использования уязвимости системы

Слайд 4Классификация угроз

1. По природе возникновения

естественные – возникли в результате объективных физических процессов

или стихийных природных явлений (не зависят от человека)

Пример: пожары, наводнения, цунами, землетрясения и т.д.

искусственные – вызваны действием человека.

Слайд 52. По степени преднамеренности

случайные – халатность или непреднамеренность персонала.

(ввод ошибочных данных)

преднамеренные –

деятельность злоумышленника (проникновение злоумышленника на охраняемую территорию)

Слайд 63. В зависимости от источников угроз

Природная среда – природные явления

Человек - агенты

Санкционированные

программно-аппаратные средства – некомпетентное использование программных утилит

Несанкционированные программно-аппаратные средства – клавиатурный шпион

Слайд 74. По положению источника

вне контролируемой зоны

примеры: перехват побочных маг. излучений (ПЭМИН),

данных по каналам связи, информации с помощью микрофона, скрыта фото и видеосъемка)

в пределах контролируемой зоны подслушивающие устройства, хищение носителей с конфиденциальной информацией

Слайд 85. Степени воздействия

пассивные – нет изменений в составе и структуре КС

Пример: несанкционированное

копирование файлов с данными

активные – нарушают структуру АС

Слайд 96. По способу доступа к ресурсам КС

Используют стандартный доступ

Пример: получение пароля путем

подкупа, шантажа, угроз, физического насилия

Нестандартный путь доступа

Пример: не декларированные возможности средств защиты

Слайд 10Основная классификация угроз

Нарушение конфиденциальности

Нарушение целостности данных

Нарушение доступности информации

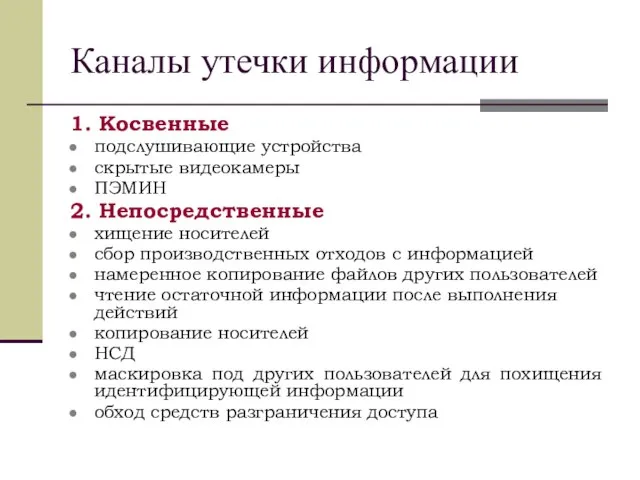

Слайд 11Каналы утечки информации

1. Косвенные

подслушивающие устройства

скрытые видеокамеры

ПЭМИН

2. Непосредственные

хищение носителей

сбор производственных отходов с информацией

намеренное

копирование файлов других пользователей

чтение остаточной информации после выполнения действий

копирование носителей

НСД

маскировка под других пользователей для похищения идентифицирующей информации

обход средств разграничения доступа

Слайд 12Каналы утечки с изменением элементов КС

незаконное подключение регистрирующей аппаратуры

злоумышленное изменение программ

злоумышленный вывод

из строя средств защиты

Слайд 13Выводы:

Надежная защита - это не только формальные методы

Защита не может быть абсолютной

“ИНОВАТИВНА МРЕЖА ЗА РАЗВИТИЕНА СОЦИАЛНИ ПРЕДПРИЯТИЯ”

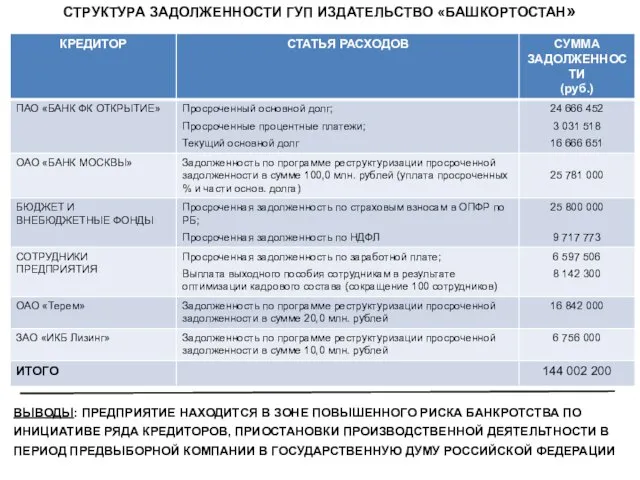

“ИНОВАТИВНА МРЕЖА ЗА РАЗВИТИЕНА СОЦИАЛНИ ПРЕДПРИЯТИЯ” Проект реструктуризации задолженности ГУП Издательство Башкортостан

Проект реструктуризации задолженности ГУП Издательство Башкортостан Предупреждение заболеваний сердца и сосудов

Предупреждение заболеваний сердца и сосудов Где и как появились первые игрушки?

Где и как появились первые игрушки? Итоги работы секции языкознания: было представлено 5 работ.

Итоги работы секции языкознания: было представлено 5 работ. Внутренняя энергия

Внутренняя энергия Понятие и источники предпринимательского права

Понятие и источники предпринимательского права Управление контейнерным терминалом (CMS)

Управление контейнерным терминалом (CMS) Тема проповеди: Секрет 10 конвертов, или Как правильно планировать семейный бюджет

Тема проповеди: Секрет 10 конвертов, или Как правильно планировать семейный бюджет Здоровое питание. Правила

Здоровое питание. Правила Программы и файлы. Рабочий стол

Программы и файлы. Рабочий стол Олимпийские игры

Олимпийские игры Перспективные направления и формы работы с педагогами и обучающимися ММЦ ИТ Балаковского района

Перспективные направления и формы работы с педагогами и обучающимися ММЦ ИТ Балаковского района Оплодотворение и развитие организма

Оплодотворение и развитие организма Оздоровительные технологии в МОУ СОШ № 90 «Крепыш»

Оздоровительные технологии в МОУ СОШ № 90 «Крепыш» Евгений Родионов

Евгений Родионов Книжная полка:учебники и учебные пособия для преподавания русского языка как второго родного

Книжная полка:учебники и учебные пособия для преподавания русского языка как второго родного Новогодние традиции Южной Кореи

Новогодние традиции Южной Кореи Исследование функции на монотонность

Исследование функции на монотонность А.С. Пушкин и Костромской край

А.С. Пушкин и Костромской край Некрасов «Дедушка Мазай и зайцы»

Некрасов «Дедушка Мазай и зайцы» История Заглядинской средней школы

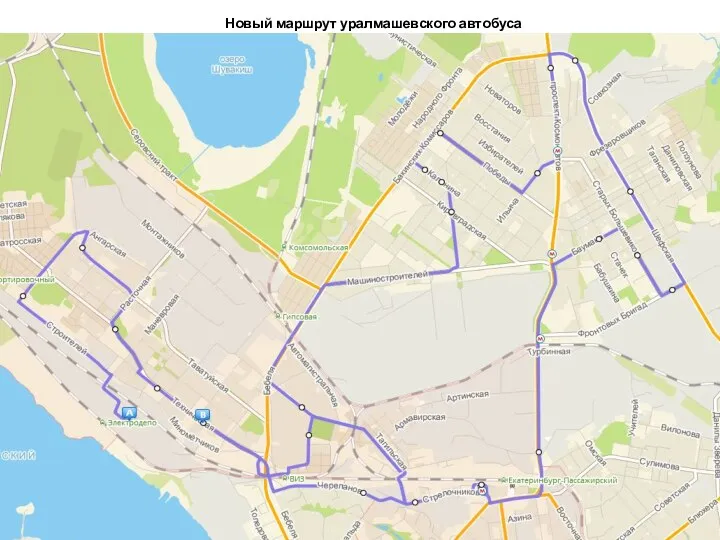

История Заглядинской средней школы Новый маршрут уралмашевского автобуса

Новый маршрут уралмашевского автобуса Неповторний Киев. Фотоальбом

Неповторний Киев. Фотоальбом Растровые светильники

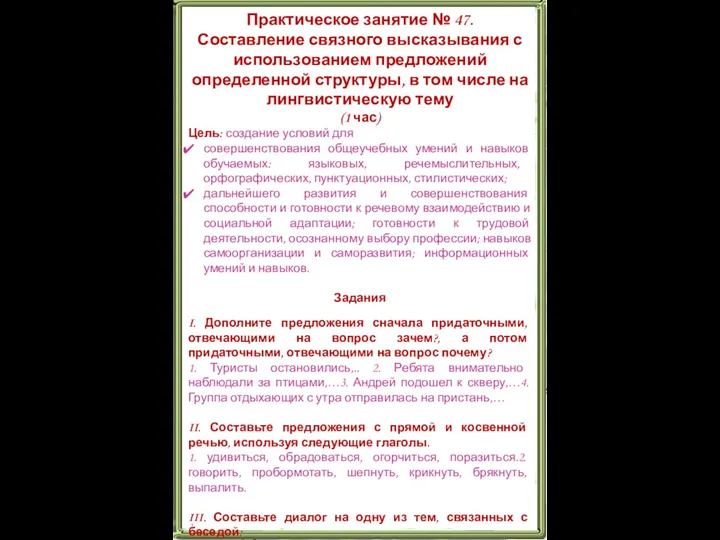

Растровые светильники Составление связного высказывания с использованием предложений определенной структуры, в том числе на лингвистическую тему

Составление связного высказывания с использованием предложений определенной структуры, в том числе на лингвистическую тему Отделение лесного хозяйства ВГМХА

Отделение лесного хозяйства ВГМХА Использование информационных технологий в обучении истории и обществознания

Использование информационных технологий в обучении истории и обществознания