- Главная

- Информатика

- Асимметричное шифрование

Содержание

Слайд 2Как это работает?

Мало кто знает как именно работает асимметричное шифрование. К примеру

Как это работает?

Мало кто знает как именно работает асимметричное шифрование. К примеру

есть люди которые не считают протокол https какой-либо адекватной защитой передаваемых данных. И как правило на попытку убедить в обратном, они отвечают что-то в духе «если мы передаем зашифрованные данные, то мы должны сказать как их расшифровывать, а эту информацию можно перехватить и, следовательно, расшифровать данные». А на аргументы, что это не так и в основу положено асимметричное шифрование, поступает ответ «Ну и что?».

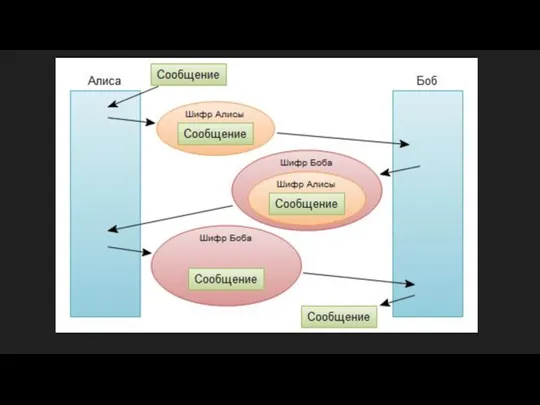

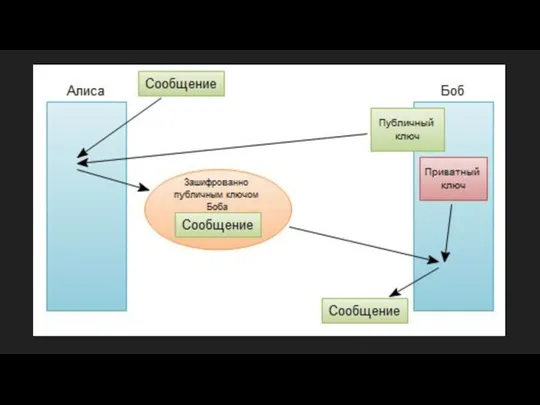

Запомните, асимметричное шифрование безопасно, естественно при выполнении всех условий. И чтобы доказать это я попробую описать алгоритм понятным языком, чтобы каждый смог понять, что он безопасен. Встречайте Алису, Боба и Еву и передачу их секретного сообщения.

Запомните, асимметричное шифрование безопасно, естественно при выполнении всех условий. И чтобы доказать это я попробую описать алгоритм понятным языком, чтобы каждый смог понять, что он безопасен. Встречайте Алису, Боба и Еву и передачу их секретного сообщения.

- Предыдущая

География мирового экологического туризмаСледующая -

Заболевания почек

Общие сведения о языке программирования Паскаль. Начала программирования

Общие сведения о языке программирования Паскаль. Начала программирования В этническом стиле

В этническом стиле База данных

База данных Продуктовая матрица. Занятие №8 Основатель

Продуктовая матрица. Занятие №8 Основатель Nokia 5650. Разработка финской промышленности

Nokia 5650. Разработка финской промышленности Создание баз данных и таблиц баз данных

Создание баз данных и таблиц баз данных Ведущий и его роль в игре

Ведущий и его роль в игре Презентация на тему Электронный документ и файл

Презентация на тему Электронный документ и файл  Международный агрегатор платежных сервисов. Гермес Гарант Групп

Международный агрегатор платежных сервисов. Гермес Гарант Групп Анализ ресурсов academia.edu

Анализ ресурсов academia.edu Технология работы с ТестНабором

Технология работы с ТестНабором Fortnite — компьютерная онлайн-игра

Fortnite — компьютерная онлайн-игра Файл. Внешняя память

Файл. Внешняя память Иконки контурные

Иконки контурные База данных. Язык SQL

База данных. Язык SQL Informational Overdose

Informational Overdose База данных как модель предметной области моделирование и формализация. 9 класс

База данных как модель предметной области моделирование и формализация. 9 класс Виды алгоритмов. 5 класс

Виды алгоритмов. 5 класс Современные языки программирования

Современные языки программирования Понятие и системы организации цифрового информационного пространства

Понятие и системы организации цифрового информационного пространства Тестирование на проникновение

Тестирование на проникновение Великі відкриття людства

Великі відкриття людства Аппаратная реализация компьютера

Аппаратная реализация компьютера Детали. Варианты соединения балок

Детали. Варианты соединения балок Формирование основ информационного общества

Формирование основ информационного общества История возникновения программного обеспечения 1:с. Анализ версий 1:с7 и 1:с8

История возникновения программного обеспечения 1:с. Анализ версий 1:с7 и 1:с8 Windows 10. Linux Subsystem

Windows 10. Linux Subsystem منصة تعليمية لرياض األطفال

منصة تعليمية لرياض األطفال