Содержание

- 2. В КАКОМ ВОЗРАСТЕ РЕБЕНОК ОСВАИВАЕТ ИНТЕРНЕТ? *Здесь и далее использованы результаты исследования Дети России Онлайн 2015

- 3. 70% школьников ежедневно пользуются Интернетом ДЕТИ И ИНТЕРНЕТ

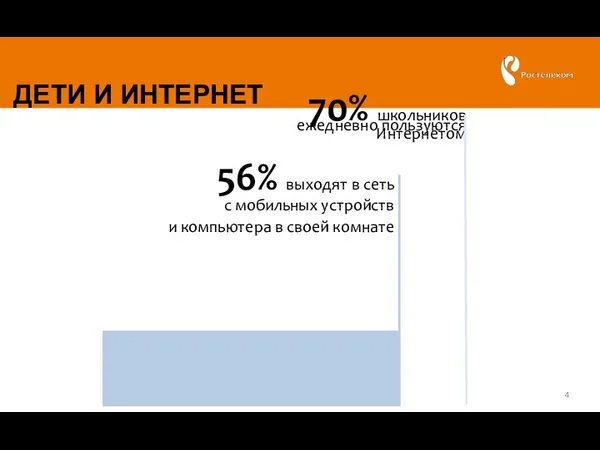

- 4. 70% школьников ежедневно пользуются Интернетом 56% выходят в сеть с мобильных устройств и компьютера в своей

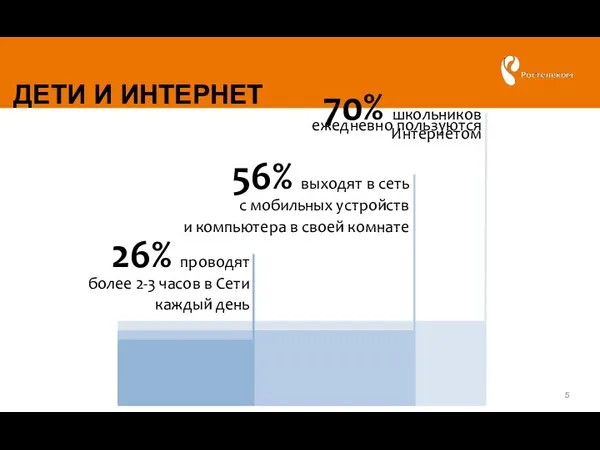

- 5. 70% школьников ежедневно пользуются Интернетом 56% выходят в сеть с мобильных устройств и компьютера в своей

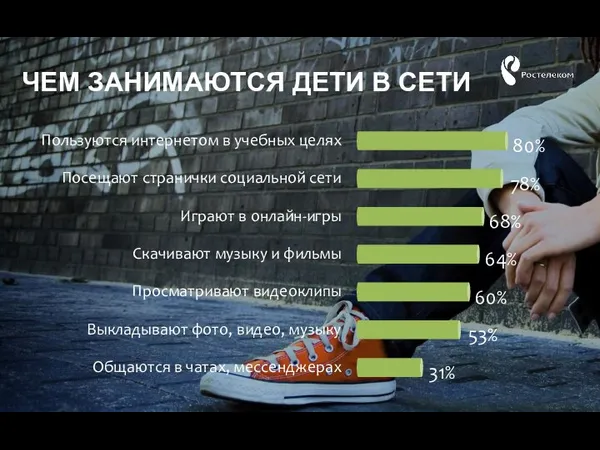

- 6. ЧЕМ ЗАНИМАЮТСЯ ДЕТИ В СЕТИ

- 7. 8 из 10 школьников имеют как минимум один профиль в соцсетях СОЦИАЛЬНЫЕ СЕТИ

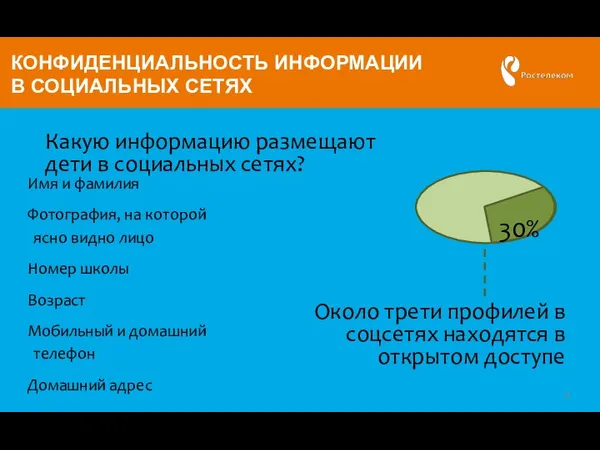

- 8. КОНФИДЕНЦИАЛЬНОСТЬ ИНФОРМАЦИИ В СОЦИАЛЬНЫХ СЕТЯХ Имя и фамилия Фотография, на которой ясно видно лицо Номер школы

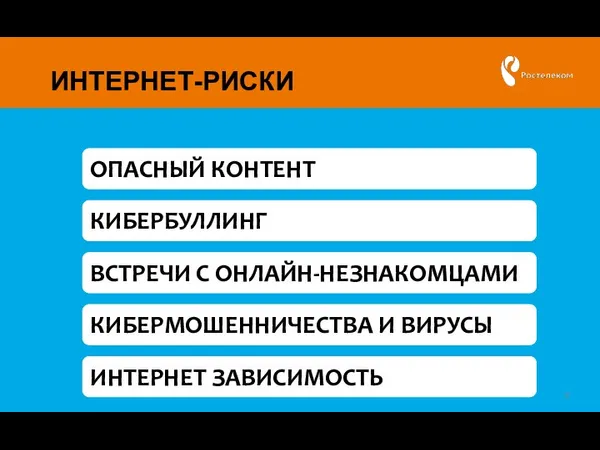

- 9. ИНТЕРНЕТ-РИСКИ ОПАСНЫЙ КОНТЕНТ КИБЕРБУЛЛИНГ ВСТРЕЧИ С ОНЛАЙН-НЕЗНАКОМЦАМИ КИБЕРМОШЕННИЧЕСТВА И ВИРУСЫ ИНТЕРНЕТ ЗАВИСИМОСТЬ

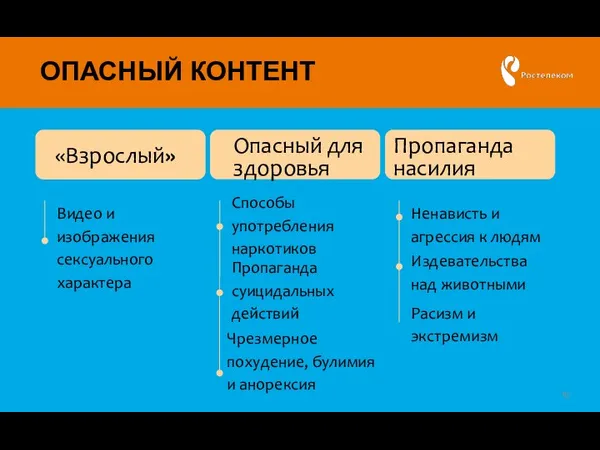

- 10. «Взрослый» Пропаганда насилия Опасный для здоровья Видео и изображения сексуального характера Ненависть и агрессия к людям

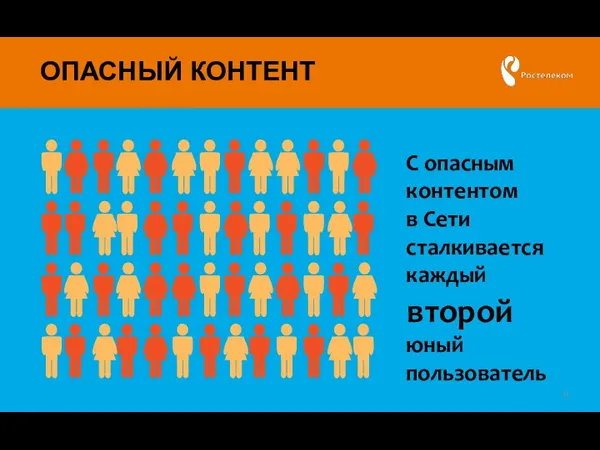

- 11. С опасным контентом в Сети сталкивается каждый второй юный пользователь ОПАСНЫЙ КОНТЕНТ

- 12. КИБЕРБУЛЛИНГ Запугивание, унижение, преследование с помощью электронной почты, социальных сетей, сервисов мгновенных сообщений, чатов и web-сайтов

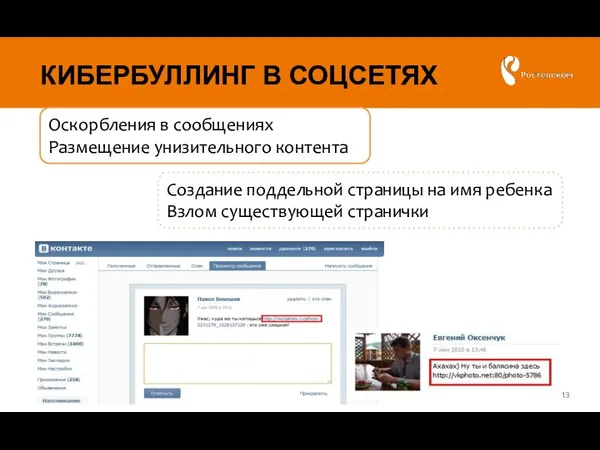

- 13. КИБЕРБУЛЛИНГ В СОЦСЕТЯХ Создание поддельной страницы на имя ребенка Взлом существующей странички Оскорбления в сообщениях Размещение

- 14. КИБЕРБУЛЛИНГ В СОЦСЕТЯХ

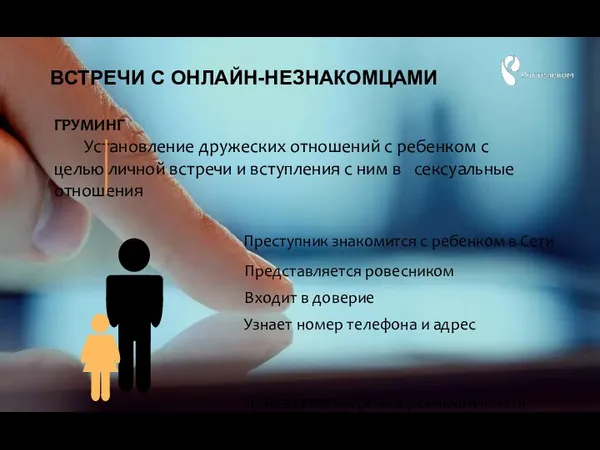

- 15. ВСТРЕЧИ С ОНЛАЙН-НЕЗНАКОМЦАМИ ГРУМИНГ Установление дружеских отношений с ребенком с целью личной встречи и вступления с

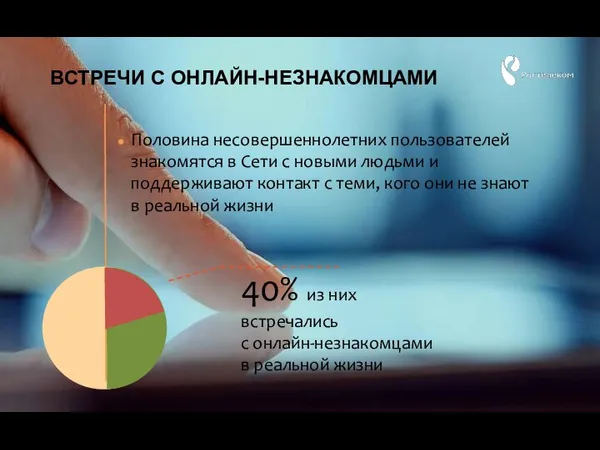

- 16. ВСТРЕЧИ С ОНЛАЙН-НЕЗНАКОМЦАМИ Половина несовершеннолетних пользователей знакомятся в Сети с новыми людьми и поддерживают контакт с

- 17. КИБЕРМОШЕННИЧЕСТВО Покупки в Интернет-магазинах Интернет-переводы денежных средств Хищение личной информации в онлайн играх

- 18. ВРЕДОНОСНЫЕ ПРОГРАММЫ Каждый второй подросток сталкивается с проблемой заражения вирусом в Интернете

- 19. Потеря ощущения времени Невозможность остановиться Эйфория во время пользования Раздражение при недоступности ИНТЕРНЕТ ЗАВИСИМОСТЬ

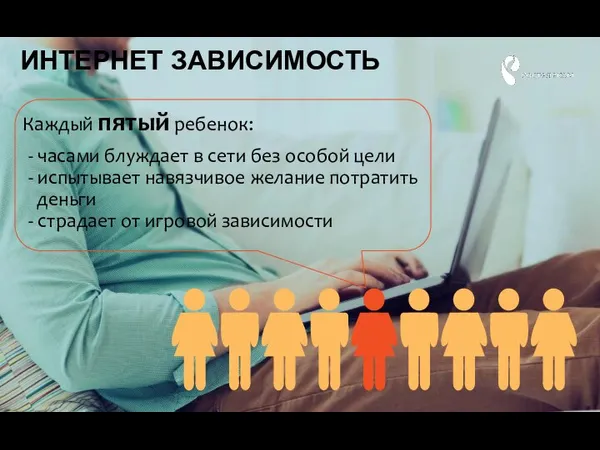

- 20. Каждый пятый ребенок: - часами блуждает в сети без особой цели - испытывает навязчивое желание потратить

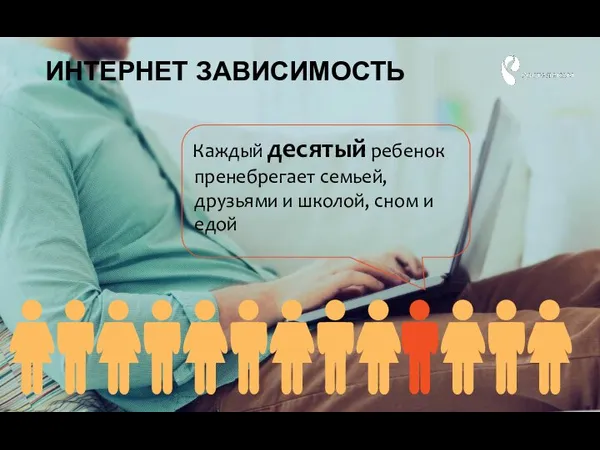

- 21. ИНТЕРНЕТ ЗАВИСИМОСТЬ Каждый десятый ребенок пренебрегает семьей, друзьями и школой, сном и едой

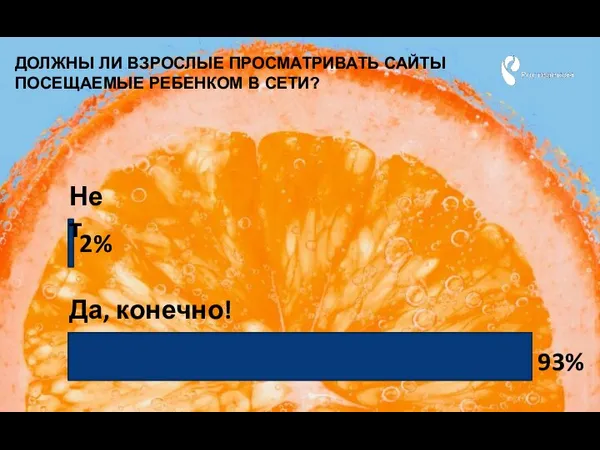

- 22. ДОЛЖНЫ ЛИ ВЗРОСЛЫЕ ПРОСМАТРИВАТЬ САЙТЫ ПОСЕЩАЕМЫЕ РЕБЕНКОМ В СЕТИ? Да, конечно! Нет 2% 93%

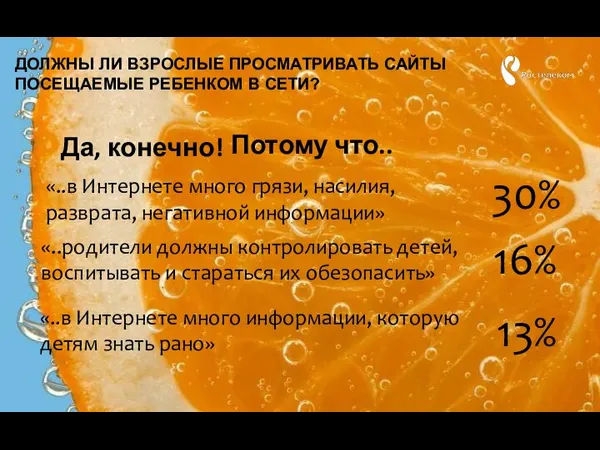

- 23. ДОЛЖНЫ ЛИ ВЗРОСЛЫЕ ПРОСМАТРИВАТЬ САЙТЫ ПОСЕЩАЕМЫЕ РЕБЕНКОМ В СЕТИ? Да, конечно! Потому что.. «..в Интернете много

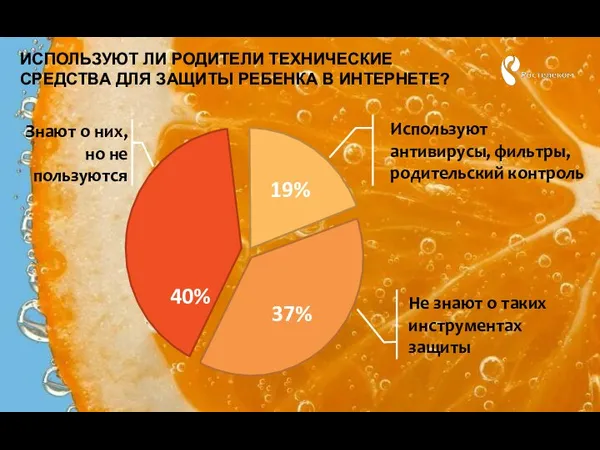

- 24. ИСПОЛЬЗУЮТ ЛИ РОДИТЕЛИ ТЕХНИЧЕСКИЕ СРЕДСТВА ДЛЯ ЗАЩИТЫ РЕБЕНКА В ИНТЕРНЕТЕ?

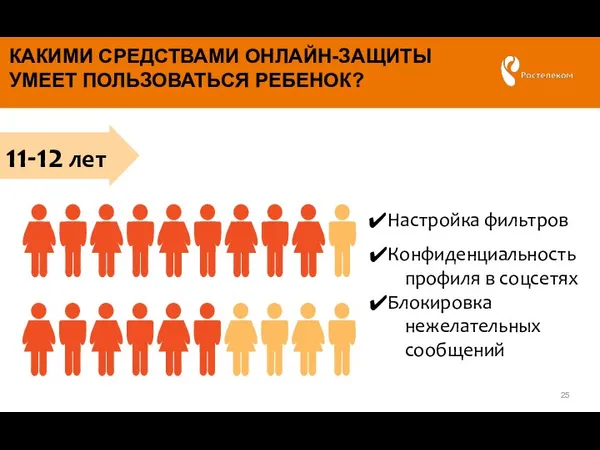

- 25. КАКИМИ СРЕДСТВАМИ ОНЛАЙН-ЗАЩИТЫ УМЕЕТ ПОЛЬЗОВАТЬСЯ РЕБЕНОК? 11-12 лет Настройка фильтров Конфиденциальность профиля в соцсетях Блокировка нежелательных

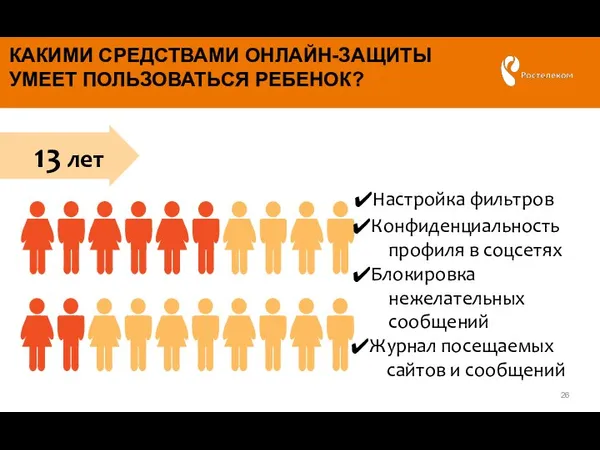

- 26. КАКИМИ СРЕДСТВАМИ ОНЛАЙН-ЗАЩИТЫ УМЕЕТ ПОЛЬЗОВАТЬСЯ РЕБЕНОК? Настройка фильтров Конфиденциальность профиля в соцсетях Блокировка нежелательных сообщений Журнал

- 27. ПОЧЕМУ ВЗРОСЛЫМ ТРУДНО ПОМОЧЬ РЕБЕНКУ Цифровой разрыв Незнание Интернет-рисков Ребенок не готов увидеть и принять помощь

- 28. РОССИЯ ВХОДИТ В ЗОНУ ПОВЫШЕННОГО РИСКА В ВОПРОСЕ БЕЗОПАСНОСТИ ДЕТЕЙ В ИНТЕРНЕТЕ Высокая онлайн-активность школьников Широкий

- 30. Скачать презентацию

Как устроен компьютер

Как устроен компьютер Создание уровня распределения в сети

Создание уровня распределения в сети Прерывания. Обработка прерываний в реальном режиме работы микропроцессора

Прерывания. Обработка прерываний в реальном режиме работы микропроцессора Алгоритмы и исполнители

Алгоритмы и исполнители Проектирование профилей среды открытых информационных систем

Проектирование профилей среды открытых информационных систем Проведение системного анализа предметной области, объекта и метода исследований

Проведение системного анализа предметной области, объекта и метода исследований Структурированные кабельные системы (СКС)

Структурированные кабельные системы (СКС) SIS: A system for Personal Information Retrieval and Re-Use

SIS: A system for Personal Information Retrieval and Re-Use Послуги наступного покоління NGS

Послуги наступного покоління NGS Презентация на тему Компьютерная преступность и безопасность. Компьютерные преступления в Уголовном кодексе РФ

Презентация на тему Компьютерная преступность и безопасность. Компьютерные преступления в Уголовном кодексе РФ  Знакомство с нейросетями и немного магии на JavaScript

Знакомство с нейросетями и немного магии на JavaScript Lektsia_1_Word

Lektsia_1_Word Твиттерские – молодежная субкультура, появившаяся в социальной сети Твиттер

Твиттерские – молодежная субкультура, появившаяся в социальной сети Твиттер Визуальный контент и оформление постов

Визуальный контент и оформление постов Структура оператора выбор. Составление алгоритмов

Структура оператора выбор. Составление алгоритмов Регистрация даты фактического получения дохода и другие изменения для НДФЛ и взносов

Регистрация даты фактического получения дохода и другие изменения для НДФЛ и взносов Массфолловинг и таргет кейсы

Массфолловинг и таргет кейсы Основы программирования на С++

Основы программирования на С++ Презентация "Моделирование и формализация. Разработка и исследование математических моделей на компьютере" - скачать презен

Презентация "Моделирование и формализация. Разработка и исследование математических моделей на компьютере" - скачать презен Электронные таблицы Excel

Электронные таблицы Excel Fox on a box

Fox on a box Basta. Разработка стратегий, позволяющих сделать кампанию эффективной

Basta. Разработка стратегий, позволяющих сделать кампанию эффективной Открытие школьной газеты

Открытие школьной газеты Виды БД

Виды БД Информационная безопасность

Информационная безопасность Методы и средства анализа безопасности программного обеспечения. Лк 4

Методы и средства анализа безопасности программного обеспечения. Лк 4 Ассистент on line проектов

Ассистент on line проектов Системы программирования

Системы программирования