Содержание

- 2. Хэш – функция с точки зрения компьютерных наук – функция, осуществляющая преобразование массива входных данных произвольной

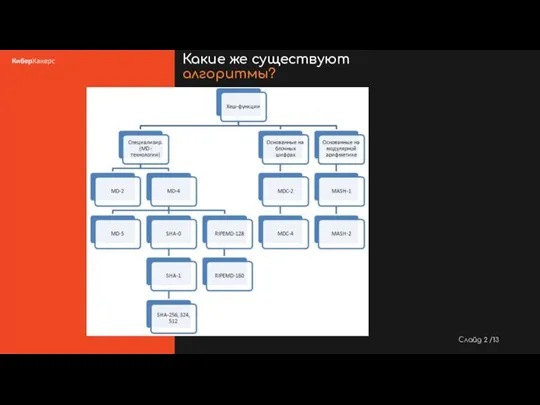

- 3. Слайд /13 Какие же существуют алгоритмы?

- 4. Слайд /13 SHA - 256

- 5. Слайд /13 Шаг 1 - Пролог Возмём строку “hello world”, переведём её в двоичный формат. Затем

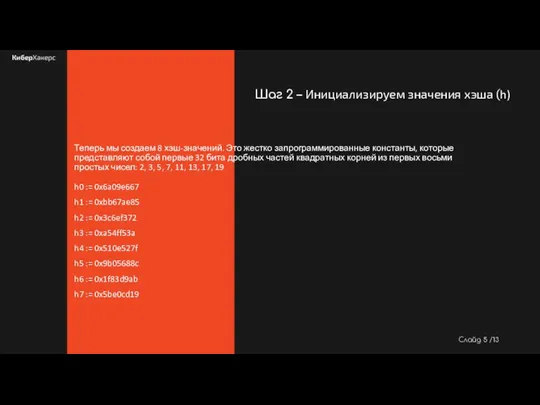

- 6. Слайд /13 Шаг 2 – Инициализируем значения хэша (h) Теперь мы создаем 8 хэш-значений. Это жестко

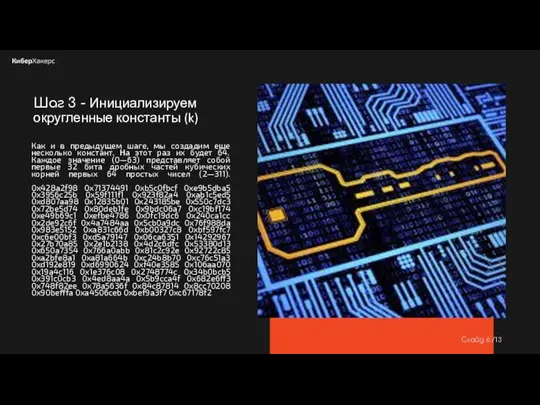

- 7. Слайд /13 Шаг 3 - Инициализируем округленные константы (k) Как и в предыдущем шаге, мы создадим

- 8. Слайд /13 Шаг 4 — Цикл фрагментов Следующие шаги будут выполняться для каждого 512-битного «фрагмента» из

- 9. Слайд /13 Шаг 5 — Созданием расписание сообщений (w) Скопируем входные данные из шага 1 в

- 10. Слайд /13 Шаг 6 — Сжатие Инициализируем переменные a, b, c, d, e, f, g, h

- 11. Слайд /13 Шаг 7 — Изменим окончательные значения После цикла сжатия, во время цикла фрагментов, мы

- 12. Слайд /13 Шаг 8 — Финальный хэш Итоговое значение хэша у нас выходит из конкатонации Значений

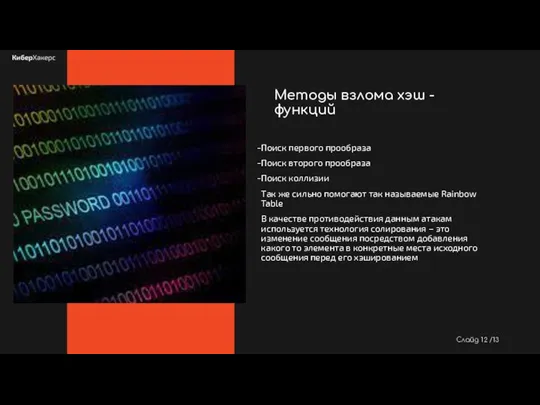

- 13. Слайд /13 Методы взлома хэш - функций Поиск первого прообраза Поиск второго прообраза Поиск коллизии Так

- 15. Скачать презентацию

Электронные таблицы Microsoft Excel

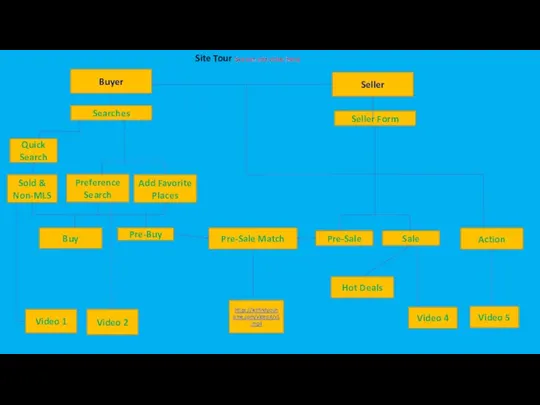

Электронные таблицы Microsoft Excel Site Tour (2)

Site Tour (2) Фильтры в Adobe Photoshop

Фильтры в Adobe Photoshop Прием кодирования Материализация. Вспомнить всё! Урок 4

Прием кодирования Материализация. Вспомнить всё! Урок 4 Шаблон для презентации

Шаблон для презентации Искусственный интеллект

Искусственный интеллект Новсти мира

Новсти мира Информационные ресурсы и технологии в менеджменте

Информационные ресурсы и технологии в менеджменте Мобильное приложение Домашняя бухгалтерия для ОС Android

Мобильное приложение Домашняя бухгалтерия для ОС Android Виды профессиональной информационной деятельности

Виды профессиональной информационной деятельности Операционные системы. Профессиональный цикл. Введение

Операционные системы. Профессиональный цикл. Введение Тексти і текстовий редактор. Середовище текстового редактора. Правила введення тексту. Збереження текстового документа

Тексти і текстовий редактор. Середовище текстового редактора. Правила введення тексту. Збереження текстового документа Инструкция по работе с ЭБС ZNANIUM.COM

Инструкция по работе с ЭБС ZNANIUM.COM Телекоммуникационная компания интернет-провайдер ООО Аванта Телеком

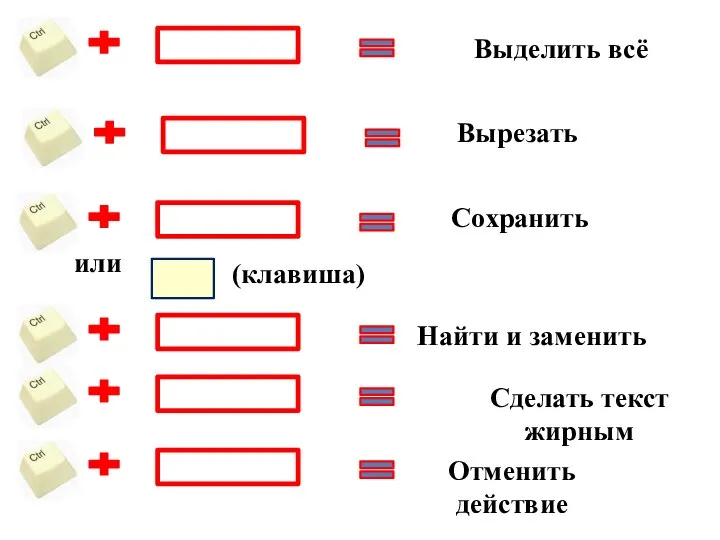

Телекоммуникационная компания интернет-провайдер ООО Аванта Телеком Текстовый редактор

Текстовый редактор Эскизное проектирование автоматизированной подсистемы отдела учета запчастей

Эскизное проектирование автоматизированной подсистемы отдела учета запчастей Соединения в ЭВМ

Соединения в ЭВМ Python 4_2.2022.Пользовательские функции

Python 4_2.2022.Пользовательские функции Раздел 3. Базовые информационные технологии

Раздел 3. Базовые информационные технологии Стандарты потокового видеовещания

Стандарты потокового видеовещания Многообразие внешних устройств, подключаемых к компьютеру

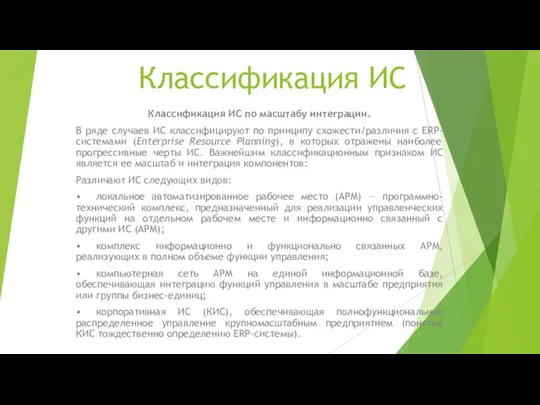

Многообразие внешних устройств, подключаемых к компьютеру Классификация ИС

Классификация ИС Реляционная алгебра. Тема 3.2

Реляционная алгебра. Тема 3.2 Ссылка для скачивания презентации

Ссылка для скачивания презентации Правила безопасного пользования интернетом

Правила безопасного пользования интернетом Презентация_5_HTML_CSS_Формирование_блочной_модели

Презентация_5_HTML_CSS_Формирование_блочной_модели Диагностика работоспособности и устранение неполадок OC Windows

Диагностика работоспособности и устранение неполадок OC Windows Нормализация

Нормализация