- Главная

- Информатика

- Информационная безопасность

Содержание

Слайд 31. Если вы пользуетесь системами оплаты через интернет, то

воспользовавшись вашим логином или

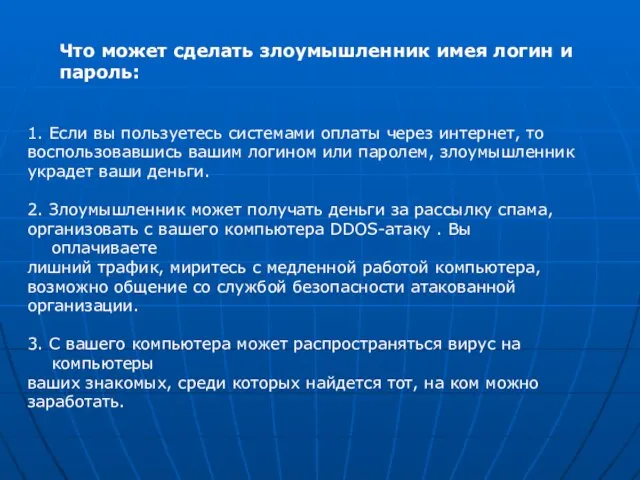

1. Если вы пользуетесь системами оплаты через интернет, то

воспользовавшись вашим логином или

воспользовавшись вашим логином или

паролем, злоумышленник

украдет ваши деньги.

2. Злоумышленник может получать деньги за рассылку спама,

организовать с вашего компьютера DDOS-атаку . Вы оплачиваете

лишний трафик, миритесь с медленной работой компьютера,

возможно общение со службой безопасности атакованной

организации.

3. С вашего компьютера может распространяться вирус на компьютеры

ваших знакомых, среди которых найдется тот, на ком можно

заработать.

украдет ваши деньги.

2. Злоумышленник может получать деньги за рассылку спама,

организовать с вашего компьютера DDOS-атаку . Вы оплачиваете

лишний трафик, миритесь с медленной работой компьютера,

возможно общение со службой безопасности атакованной

организации.

3. С вашего компьютера может распространяться вирус на компьютеры

ваших знакомых, среди которых найдется тот, на ком можно

заработать.

Что может сделать злоумышленник имея логин и пароль:

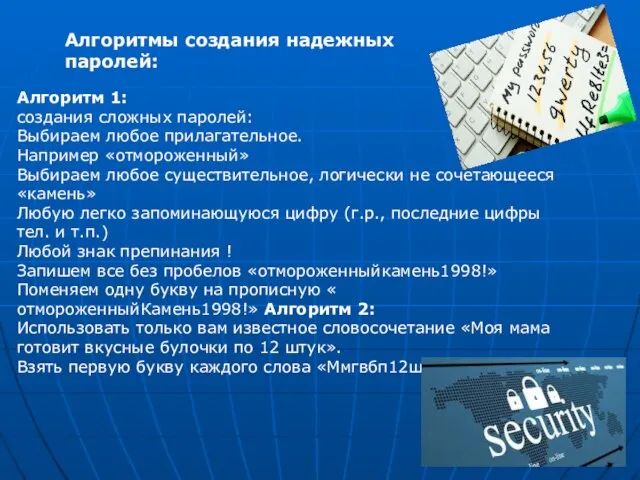

Слайд 4Алгоритмы создания надежных паролей:

Алгоритм 1:

создания сложных паролей:

Выбираем любое прилагательное.

Например «отмороженный»

Алгоритмы создания надежных паролей:

Алгоритм 1:

создания сложных паролей:

Выбираем любое прилагательное.

Например «отмороженный»

Выбираем любое существительное, логически не сочетающееся «камень»

Любую легко запоминающуюся цифру (г.р., последние цифры тел. и т.п.)

Любой знак препинания !

Запишем все без пробелов «отмороженныйкамень1998!»

Поменяем одну букву на прописную « отмороженныйКамень1998!» Алгоритм 2:

Использовать только вам известное словосочетание «Моя мама готовит вкусные булочки по 12 штук».

Взять первую букву каждого слова «Ммгвбп12ш».

Помощник туриста на iOS

Помощник туриста на iOS Методология разработки программного модуля

Методология разработки программного модуля Паттерны Gof

Паттерны Gof Кортежирование графов

Кортежирование графов 海运航船物流交通PPT模板 汇报人 千库网 汇报时间 XX年XX月

海运航船物流交通PPT模板 汇报人 千库网 汇报时间 XX年XX月 Особенности файловых систем в Linux

Особенности файловых систем в Linux Инструкция по записи на прием к врачу через федеральный портал госуслуг

Инструкция по записи на прием к врачу через федеральный портал госуслуг Регистрация заказчика

Регистрация заказчика Презентация сайта Нефтехиммаш

Презентация сайта Нефтехиммаш Методика оценки. Задачи на разработку события

Методика оценки. Задачи на разработку события Почтовый сервис с шифрованием на Python

Почтовый сервис с шифрованием на Python 3CSetCursorPosition

3CSetCursorPosition Приёмы работы с текстовой информацией

Приёмы работы с текстовой информацией Информационное моделирование

Информационное моделирование Работа с программой Inshot: обработка видео, создание видеороликов из фото и обработка фотографий

Работа с программой Inshot: обработка видео, создание видеороликов из фото и обработка фотографий Фильтрация изображений

Фильтрация изображений Анимированные иконки - сердечки

Анимированные иконки - сердечки Adobe InDesign. Быстрое погружение. Введение

Adobe InDesign. Быстрое погружение. Введение Отчет о проделанной работе

Отчет о проделанной работе Мем - картинка с разными приписками

Мем - картинка с разными приписками История развития вычислительной техники

История развития вычислительной техники История развития вычислительной техники (лекция 2)

История развития вычислительной техники (лекция 2) The basics of working in R

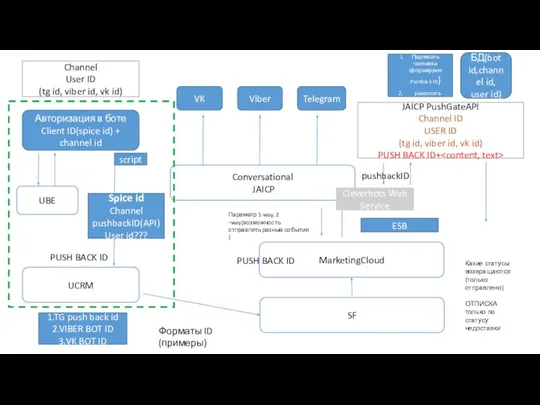

The basics of working in R JAICP PushGateAPI

JAICP PushGateAPI Иерархия памяти

Иерархия памяти Типографика - наука или искусство? Шрифты

Типографика - наука или искусство? Шрифты Программное обеспечение в строительном проектировании

Программное обеспечение в строительном проектировании Класифікація перестановок зі спеціальними властивостями та оцінка потужності класів

Класифікація перестановок зі спеціальними властивостями та оцінка потужності класів