Как найти и закрыть гос. номер на фото автомобиля и помешать копированию контента c помощью adversarial attack

Содержание

- 2. @sergeevii123 Senior DS in Avito команда: DS as a service что я делаю – computer vision

- 4. 69 лайков > 50 k просмотров 181 комментарий (из них ~10 технические) 204 лайка (топ 1

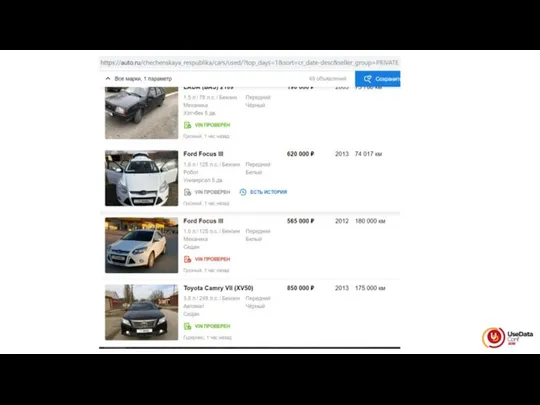

- 7. Зачем? По гос. номеру можно найти много дополнительной информации о машине

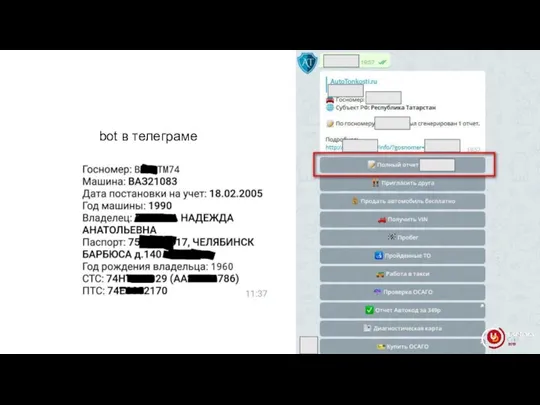

- 9. bot в телеграме

- 10. Зачем? По гос. номеру можно найти много дополнительной информации о машине Некоторые пользователи Авито сами закрывают

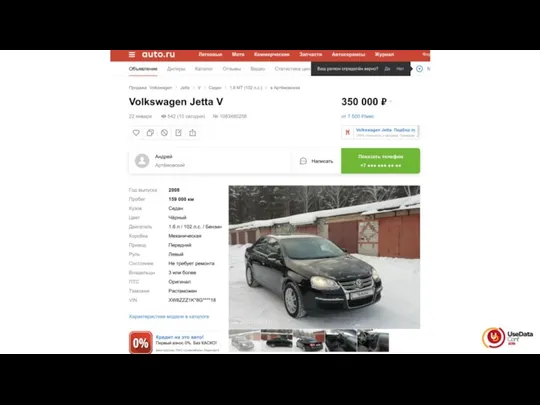

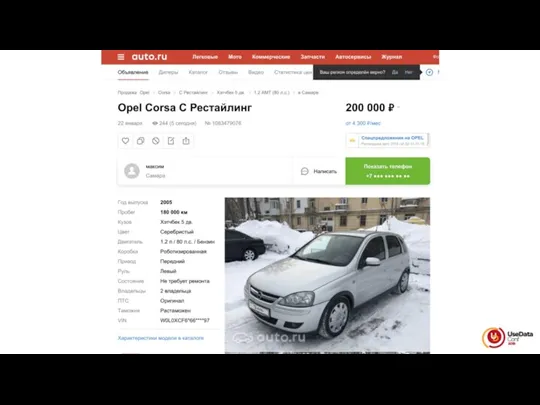

- 14. Зачем скрывать гос. номер на фото авто? По гос. номеру можно найти много дополнительной информации о

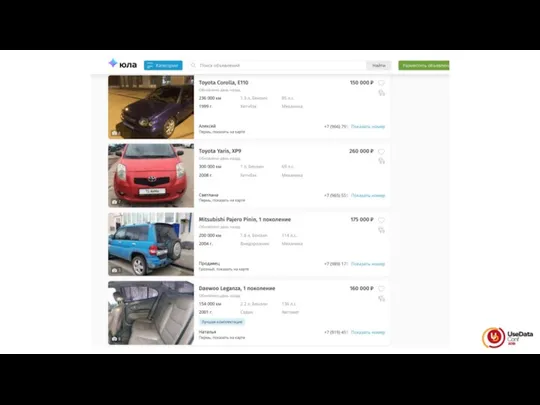

- 15. Масштаб проблемы В день 20 000 новых объявлений в Авто За 2018 год было продано 2,5

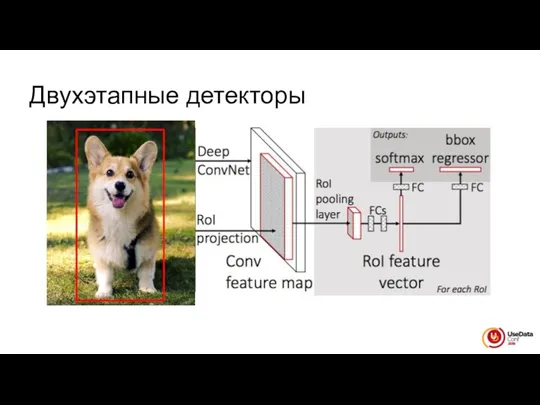

- 17. Object detection Двухэтапные модели Faster RCNN, Mask RCNN Одноэтапные модели SSD, YOLO, RetinaNet

- 18. Двухэтапные детекторы

- 19. Двухэтапные детекторы

- 21. Изменить bbox regressor

- 22. Нужна ли тяжелая сеть? Бинарная классификация

- 23. Нужна ли тяжелая сеть? Бинарная классификация На фото один номерной знак

- 24. Нужна ли тяжелая сеть? Бинарная классификация На фото один номерной знак Производительность

- 25. Нужна ли тяжелая сеть?

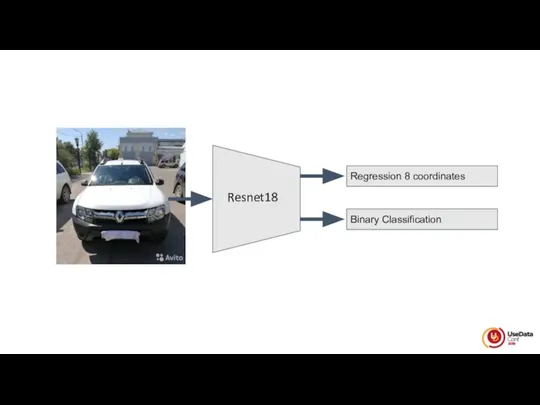

- 26. Resnet18 Regression 8 coordinates Binary Classification

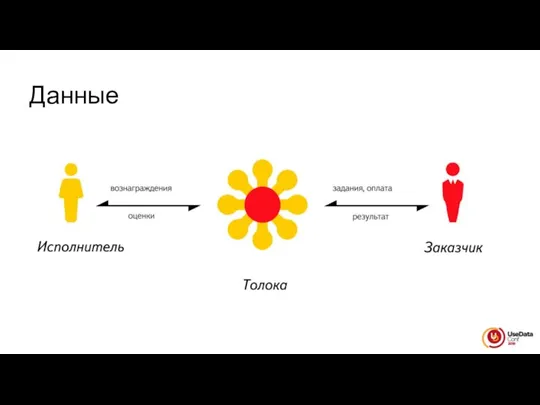

- 27. Данные

- 29. Настройка толоки Правила против ботов Honey-поты

- 30. Сколько стоит? 4000 картинок перекрытие 3 всего 28$

- 31. Обучение

- 32. Прод! nvidia-docker веса в git lfs kubernetes

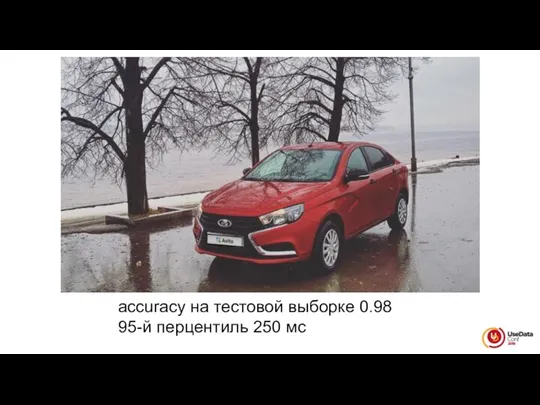

- 33. accuracy на тестовой выборке 0.98 95-й перцентиль 250 мс

- 36. Что происходит?

- 37. Что с картинками?

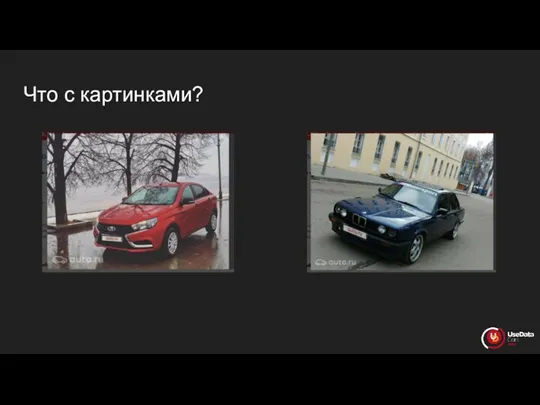

- 38. Что с картинками?

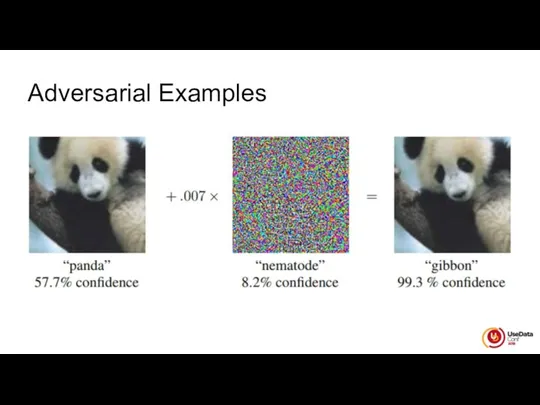

- 41. Adversarial Examples

- 42. Examples

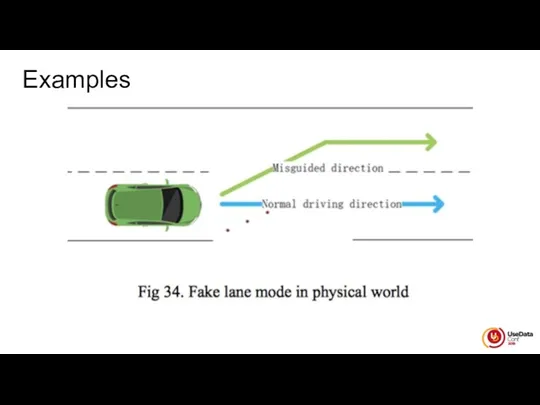

- 43. Examples

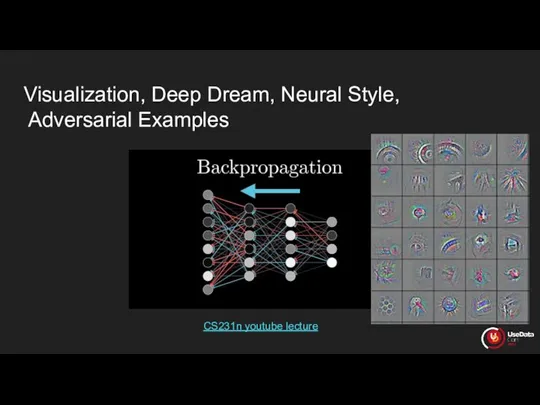

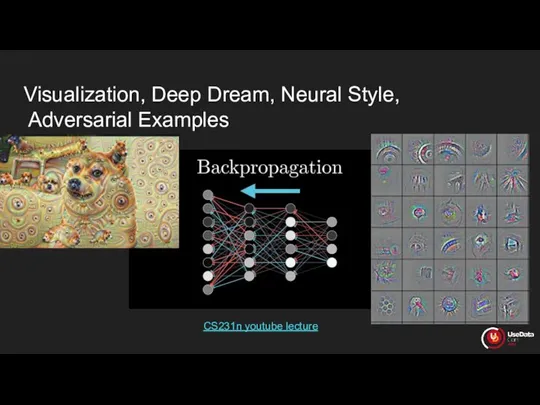

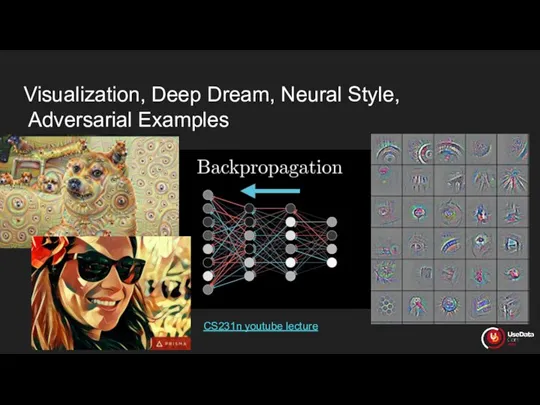

- 44. Visualization, Deep Dream, Neural Style, Adversarial Examples CS231n youtube lecture

- 45. Visualization, Deep Dream, Neural Style, Adversarial Examples CS231n youtube lecture

- 46. Visualization, Deep Dream, Neural Style, Adversarial Examples CS231n youtube lecture

- 47. Visualization, Deep Dream, Neural Style, Adversarial Examples CS231n youtube lecture

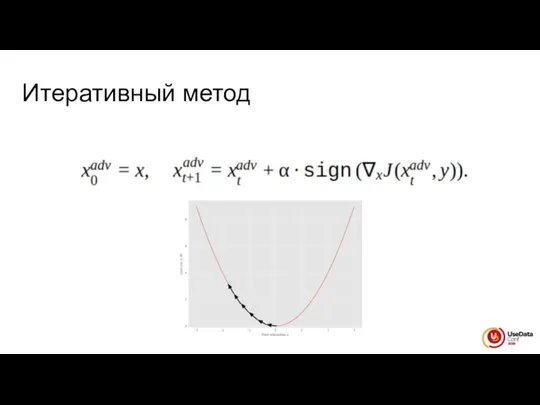

- 48. Итеративный метод

- 49. Итеративный метод

- 50. Fast gradient sign method (FGSM)

- 52. Targeted fast gradient sign method (T-FGSM)

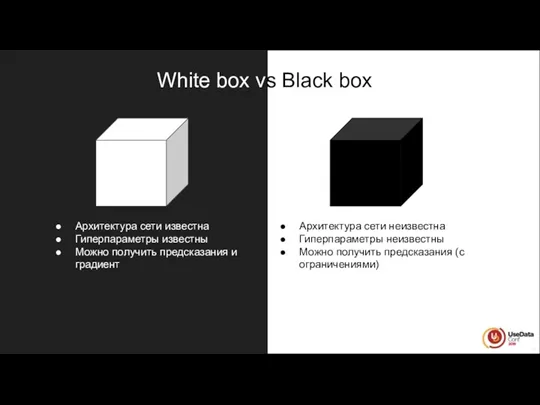

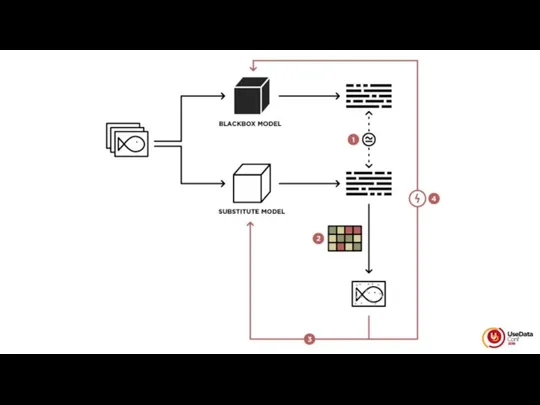

- 55. Архитектура сети известна Гиперпараметры известны Можно получить предсказания и градиент Архитектура сети неизвестна Гиперпараметры неизвестны Можно

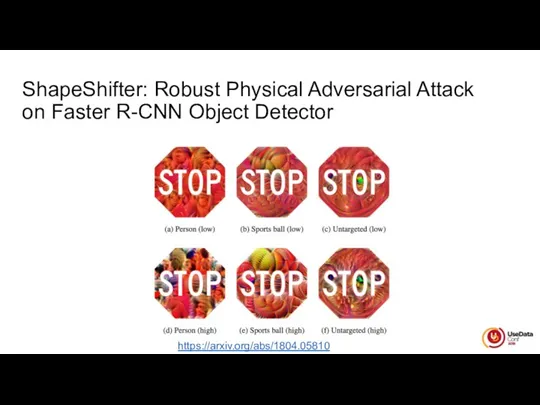

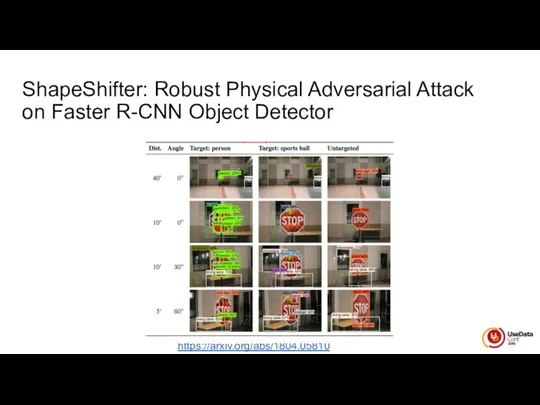

- 57. https://arxiv.org/abs/1804.05810 ShapeShifter: Robust Physical Adversarial Attack on Faster R-CNN Object Detector

- 58. https://arxiv.org/abs/1804.05810 ShapeShifter: Robust Physical Adversarial Attack on Faster R-CNN Object Detector

- 59. Насколько переобучена сеть автору?

- 60. Насколько переобучена сеть автору?

- 61. Насколько переобучена сеть автору?

- 71. 1st adversarial attack in prod

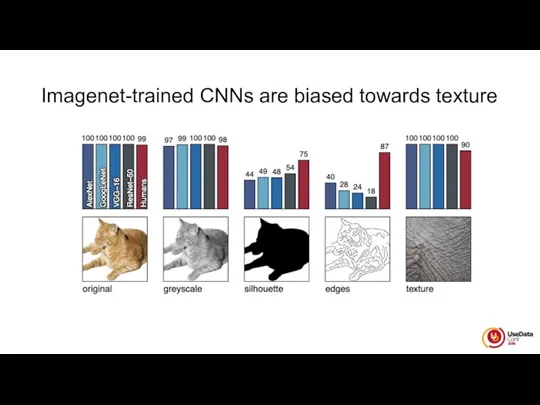

- 72. Imagenet-trained CNNs are biased towards texture

- 74. Скачать презентацию

Физминутка с роботами

Физминутка с роботами База адресов приложений GetMemP

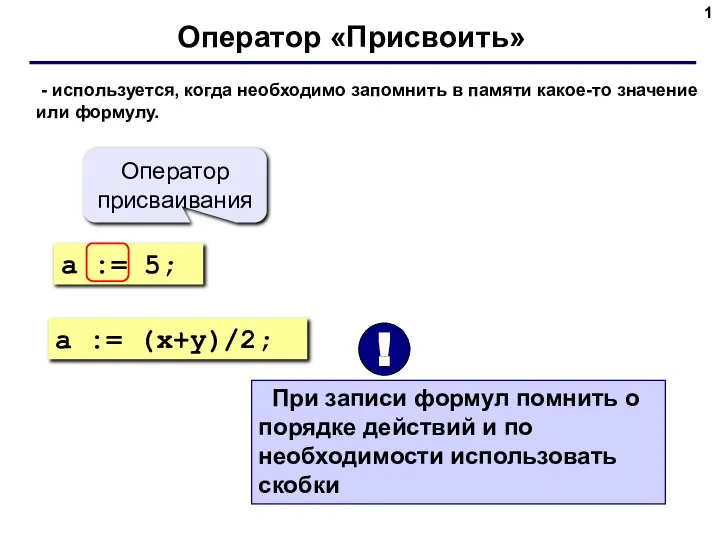

База адресов приложений GetMemP Оператор Присвоить

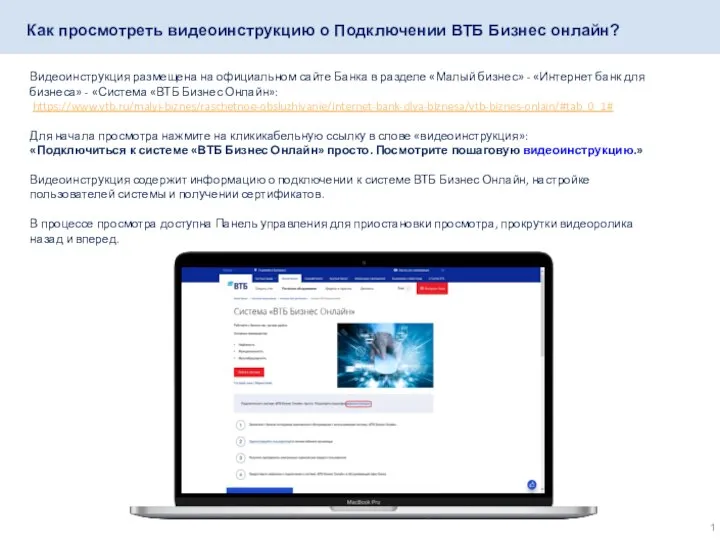

Оператор Присвоить Как просмотреть видеоинструкцию о Подключении ВТБ Бизнес онлайн

Как просмотреть видеоинструкцию о Подключении ВТБ Бизнес онлайн Система экспертных продаж

Система экспертных продаж Оформление документации. Госты для построения схем алгоритмов

Оформление документации. Госты для построения схем алгоритмов 5 2 ИОННАЯ ИМПЛАНТАЦИЯ

5 2 ИОННАЯ ИМПЛАНТАЦИЯ Оформление профессионального аккаунта в Инстаграм

Оформление профессионального аккаунта в Инстаграм Создаем игру Пакмен

Создаем игру Пакмен Инструкция по установке антивируса NOD32

Инструкция по установке антивируса NOD32 Проект Бабушка особого назначения

Проект Бабушка особого назначения Джон Фон Нейман

Джон Фон Нейман Сравнительный анализ сайтов

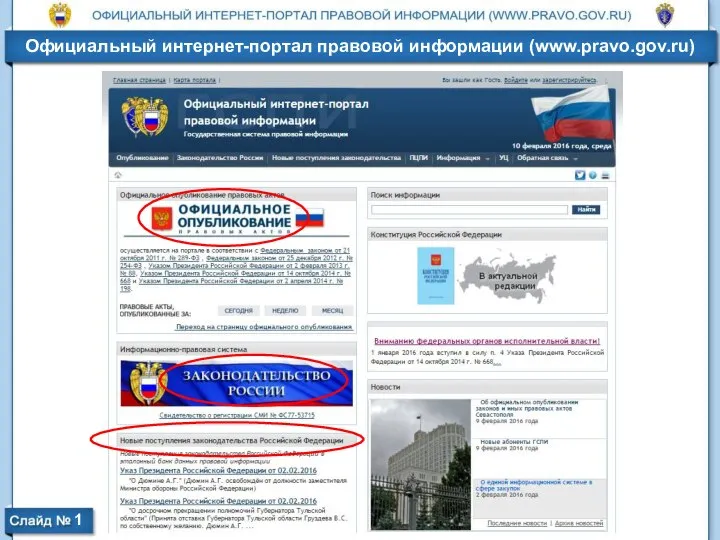

Сравнительный анализ сайтов Официальный интернет-портал правовой информации

Официальный интернет-портал правовой информации Криптосистема RSA

Криптосистема RSA Средства контроля на базе ИКТ

Средства контроля на базе ИКТ Отчёт по практической работе по Архитектуре ЭВМ

Отчёт по практической работе по Архитектуре ЭВМ Объектно-ориентированное программирование. Наследование

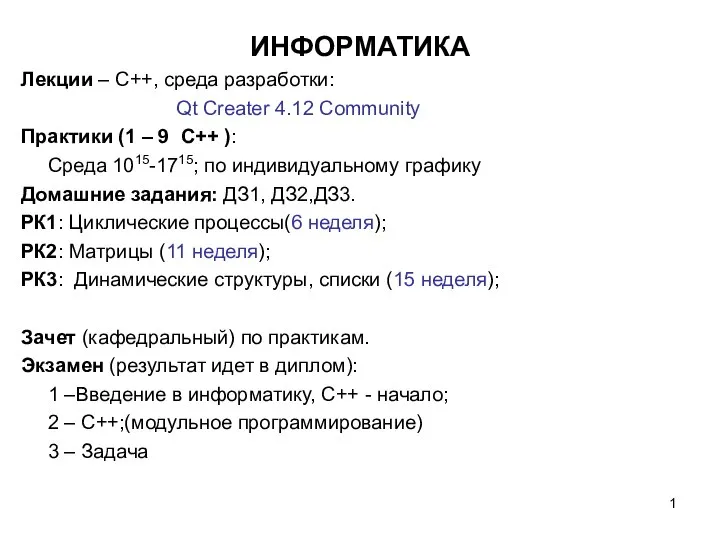

Объектно-ориентированное программирование. Наследование Информатика

Информатика Interpreters' note-taking (INT). Универсальная переводческая скоропись

Interpreters' note-taking (INT). Универсальная переводческая скоропись Проектирование, создание и редактирование базы данных средствами MS ACCESS

Проектирование, создание и редактирование базы данных средствами MS ACCESS Lektsia_1

Lektsia_1 Основные сведения о языке Бейсик

Основные сведения о языке Бейсик Общие сведения о языке программирования паскаль. Начала программирования

Общие сведения о языке программирования паскаль. Начала программирования Стандарт DMS LITE (Distribution Management System)

Стандарт DMS LITE (Distribution Management System) Обобщенная модель нейрона. Персептрон (структура, алгоритмы обучения). Решение задачи распознавания образов с помощью НС

Обобщенная модель нейрона. Персептрон (структура, алгоритмы обучения). Решение задачи распознавания образов с помощью НС Массовая коммуникация

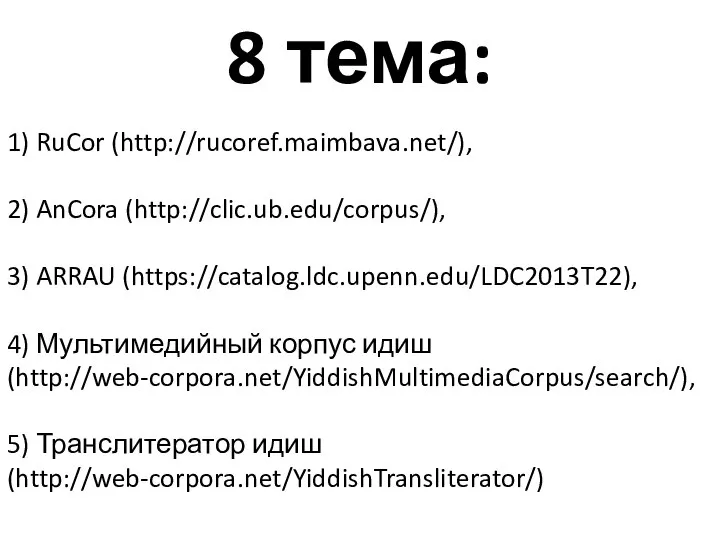

Массовая коммуникация RuCor, AnCora, ARRAU. Мультимедийный корпус идиш. Транслитератор идиш

RuCor, AnCora, ARRAU. Мультимедийный корпус идиш. Транслитератор идиш