Содержание

- 2. ВВЕДЕНИЕ Актуальностью данной темы является повышение эффективности защиты информации на малом предприятии и так же её

- 3. ЗАДАЧИ Изучить теоретический материал на тему: «Информационная безопасность. Методы, способы и виды защиты конфиденциальной информации»; Спроектировать

- 4. ОБЬЕКТ И ПРЕДМЕТ Объектом исследования данной курсовой работы является совокупность инженерных и технических методов, как средств

- 5. ПОНЯТИЕ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ Под информационной безопасностью понимается защищенность информации от случайных или преднамеренных воздействий, чреватых нанесением

- 6. ПОНЯТИЕ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ Формирование режима информационной безопасности – проблема комплексная. Меры по ее решению можно разделить

- 7. МЕТОДЫ, СРЕДСТВА И ВИДЫ ЗАЩИТЫ КОНФИДЕНЦИАЛЬНОЙ ИНФОРМАЦИИ Угроза - совокупность факторов и условий, представляющих опасность жизненно

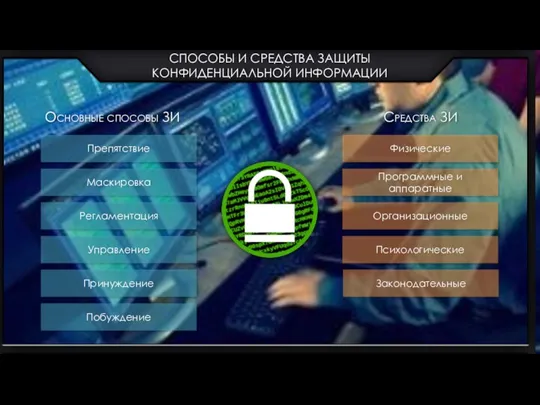

- 8. СПОСОБЫ И СРЕДСТВА ЗАЩИТЫ КОНФИДЕНЦИАЛЬНОЙ ИНФОРМАЦИИ Средства ЗИ Препятствие Маскировка Регламентация Управление Принуждение Побуждение Физические Программные

- 9. МОДЕЛЬ ЗЛОУМЫШЛЕННИКА Модель нарушителя - абстрактное описание нарушителя правил разграничения доступа. Типы нарушителей Внутренние Внешние

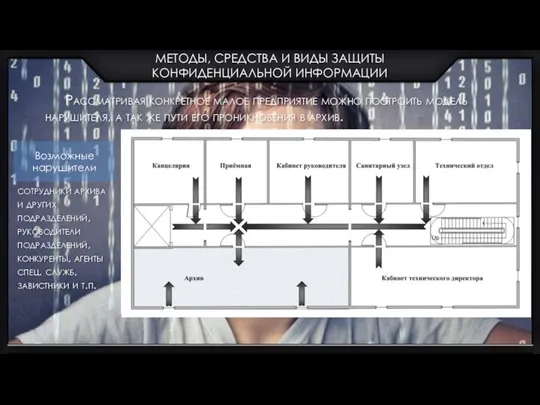

- 10. МЕТОДЫ, СРЕДСТВА И ВИДЫ ЗАЩИТЫ КОНФИДЕНЦИАЛЬНОЙ ИНФОРМАЦИИ Рассматривая конкретное малое предприятие можно построить модель нарушителя, а

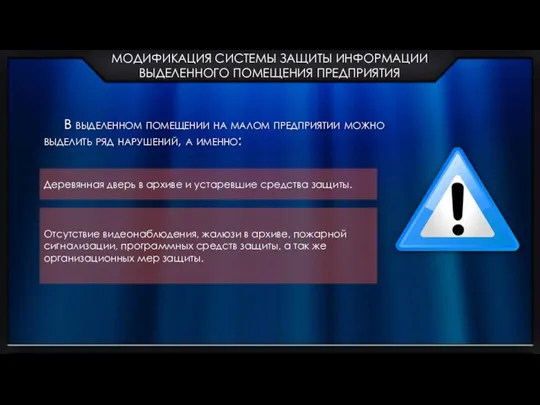

- 11. МОДИФИКАЦИЯ СИСТЕМЫ ЗАЩИТЫ ИНФОРМАЦИИ ВЫДЕЛЕННОГО ПОМЕЩЕНИЯ ПРЕДПРИЯТИЯ В выделенном помещении на малом предприятии можно выделить ряд

- 12. МОДИФИКАЦИЯ СИСТЕМЫ ЗАЩИТЫ ИНФОРМАЦИИ ВЫДЕЛЕННОГО ПОМЕЩЕНИЯ ПРЕДПРИЯТИЯ Предлагаю реализовать следующие меры: Поставить железную дверь с дополнительным

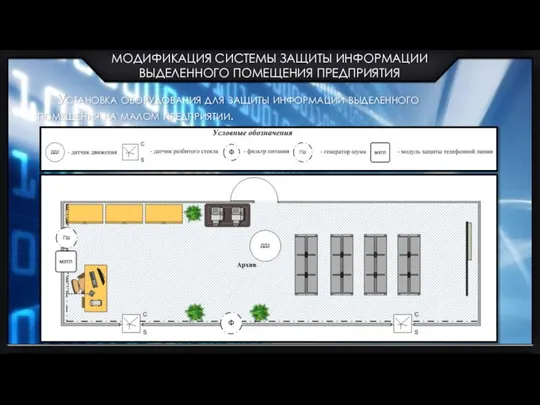

- 13. МОДИФИКАЦИЯ СИСТЕМЫ ЗАЩИТЫ ИНФОРМАЦИИ ВЫДЕЛЕННОГО ПОМЕЩЕНИЯ ПРЕДПРИЯТИЯ Установка оборудования для защиты информации выделенного помещения на малом

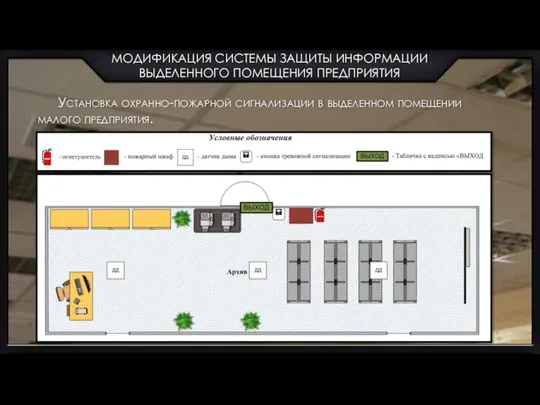

- 14. МОДИФИКАЦИЯ СИСТЕМЫ ЗАЩИТЫ ИНФОРМАЦИИ ВЫДЕЛЕННОГО ПОМЕЩЕНИЯ ПРЕДПРИЯТИЯ Установка охранно-пожарной сигнализации в выделенном помещении малого предприятия.

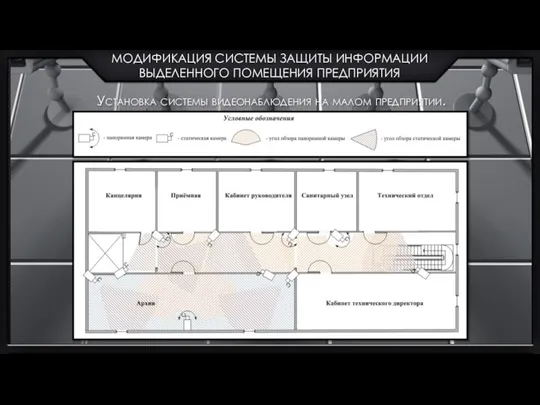

- 15. МОДИФИКАЦИЯ СИСТЕМЫ ЗАЩИТЫ ИНФОРМАЦИИ ВЫДЕЛЕННОГО ПОМЕЩЕНИЯ ПРЕДПРИЯТИЯ Установка системы видеонаблюдения на малом предприятии.

- 16. ВНЕДРЕНИЕ В ЭКСПЛУАТАЦИЮ РЕОРГАНИЗОВАННОЙ СИСТЕМЫ ЗАЩИТЫ ИНФОРМАЦИИ Под внедрением в эксплуатацию системы защиты информации понимается выполнение

- 17. ЗАКЛЮЧЕНИЕ В процессе выполнения курсовой работы был проведен анализ информационной безопасности и методов её защиты для

- 19. Скачать презентацию

Формы записи алгоритмов. Фигуры (блоки) блок-схемы

Формы записи алгоритмов. Фигуры (блоки) блок-схемы ВКР: Разработка агрегатора сервисных центров по ремонту электроники

ВКР: Разработка агрегатора сервисных центров по ремонту электроники Основы программирования. Занятие №1

Основы программирования. Занятие №1 Диапазоны. Функции обработки диапазона. Относительная адресация. Сортировка таблицы

Диапазоны. Функции обработки диапазона. Относительная адресация. Сортировка таблицы Создание IPTV плейлиста в формате m3u. Структура, директивы, параметры

Создание IPTV плейлиста в формате m3u. Структура, директивы, параметры Введение в систему Wolfram Language (Mathematica)

Введение в систему Wolfram Language (Mathematica) Информационно-поисковой интернет-ресурс: электронная библиотека

Информационно-поисковой интернет-ресурс: электронная библиотека Система дистанционного обучения Moodle

Система дистанционного обучения Moodle Цикл зрелости технологий

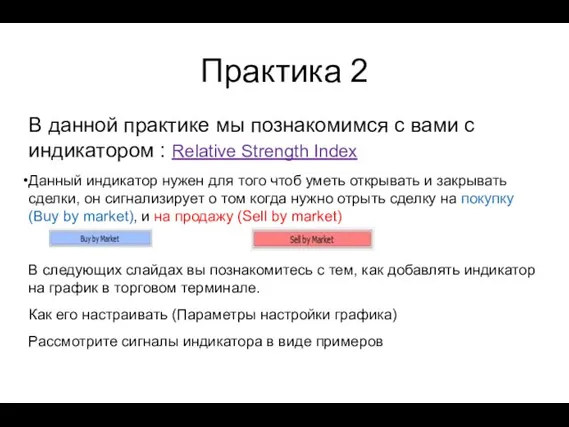

Цикл зрелости технологий Индикатор Relative Strength Index. Практика №2

Индикатор Relative Strength Index. Практика №2 Маски и шаблоны

Маски и шаблоны Кодирование графической информации

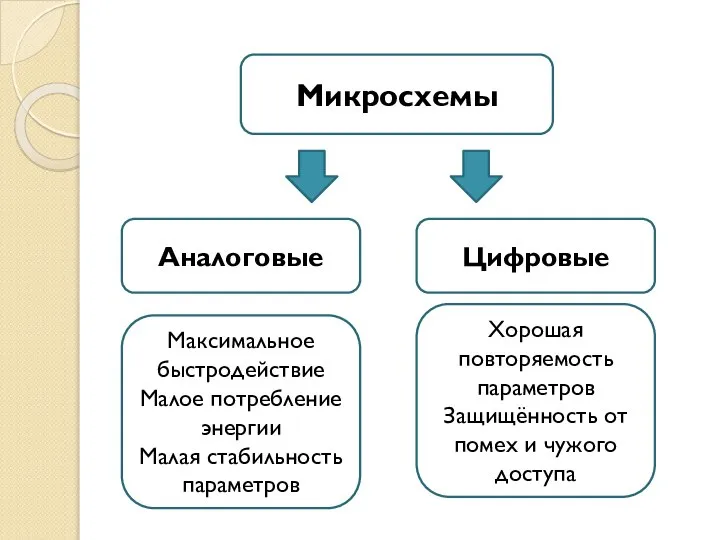

Кодирование графической информации Аналоговые, цифровые микросхемы

Аналоговые, цифровые микросхемы Обеспечение целостности данных. Резервное копирование и восстановление данных. Стратегии

Обеспечение целостности данных. Резервное копирование и восстановление данных. Стратегии ElinstFut

ElinstFut HRMS-INFO – control system for HR-specialists

HRMS-INFO – control system for HR-specialists Внеклассное мероприятие по информатике «Турнир знатоков компьютера» Учитель информатики МБОУ лицея с. Хлевное Чеканова Н.В.

Внеклассное мероприятие по информатике «Турнир знатоков компьютера» Учитель информатики МБОУ лицея с. Хлевное Чеканова Н.В. 1666607538405__u5jj0u

1666607538405__u5jj0u Технология разработки и защиты баз данных. Семинар 1

Технология разработки и защиты баз данных. Семинар 1 Разрешение экрана

Разрешение экрана Обработка информации с помощью программ. Шаблон

Обработка информации с помощью программ. Шаблон Условные операторы. Часть 5

Условные операторы. Часть 5 Алгоритмы цветового кодирования для повышения информативности компьютерных визуализаций

Алгоритмы цветового кодирования для повышения информативности компьютерных визуализаций Компьютерная часть. Разбор ИДЗ

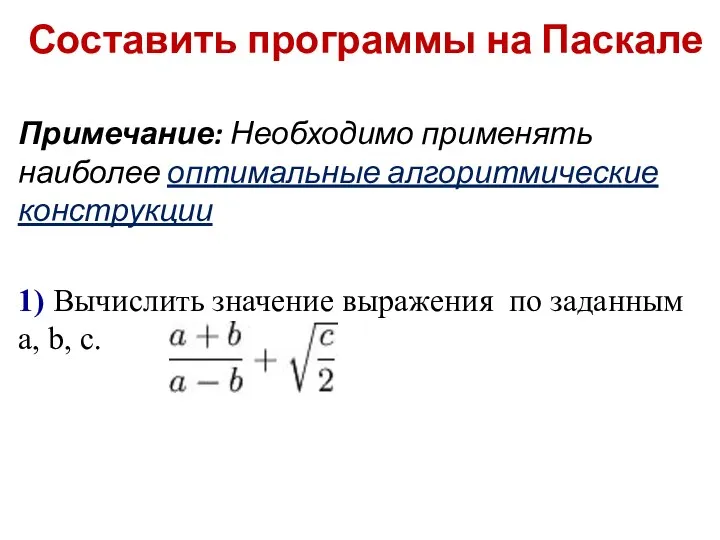

Компьютерная часть. Разбор ИДЗ Составление программы на Паскале

Составление программы на Паскале Sample PowerPoint File

Sample PowerPoint File 30 ноября – Международный день защиты информации

30 ноября – Международный день защиты информации Класифікація програмного забезпечення

Класифікація програмного забезпечення