Содержание

- 2. ЦЕЛЬ ЗАНЯТИЯ: Рассмотреть особенности организации внутриобъектового режима на объекте информатизации ВОПРОС 1. Содержание режимных мер по

- 3. ОБЪЕКТ ИНФОРМАТИЗАЦИИ — совокупность информационных ресурсов, средств и систем обработки информации, используемых в соответствии с заданной

- 4. ЗАЩИЩАЕМЫЙ ОБЪЕКТ ИНФОРМАТИЗАЦИИ — объект информатизации, предназначенный для обработки защищаемой информации с требуемым уровнем ее защищенности.

- 5. ФИЗИЧЕСКАЯ ЗАЩИТА ИНФОРМАЦИИ — защита информации путем применения организационных мероприятий и совокупности средств, создающих препятствия для

- 6. ФИЗИЧЕСКАЯ ЗАЩИТА — средства, используемые для обеспечения физической защиты ресурсов от преднамеренной или случайной угрозы Государственный

- 7. ВОПРОС 1. Содержание режимных мер по защите информации Лекция № 3. Организационное обеспечение физической защиты объекта

- 8. РЕЖИМ - 1. Установленный порядок чего-нибудь, 2. Условия деятельности, работы, существования чего-нибудь. ВОПРОС 1. Содержание режимных

- 9. Федеральным законом от 27 июля 2006 г. № 149-ФЗ «Об информации, информационных технологиях и о защите

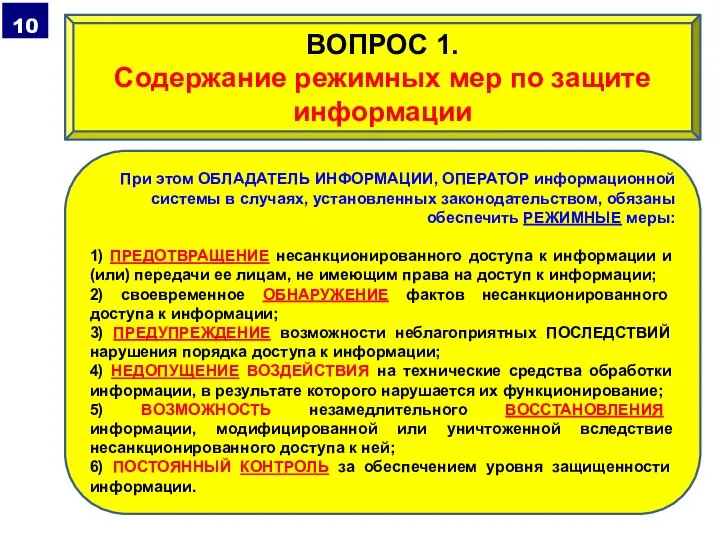

- 10. При этом ОБЛАДАТЕЛЬ ИНФОРМАЦИИ, ОПЕРАТОР информационной системы в случаях, установленных законодательством, обязаны обеспечить РЕЖИМНЫЕ меры: 1)

- 11. Физическая защита и защита от воздействий окружающей среды 1. Охраняемые зоны 2. Безопасность оборудования 3. Общие

- 12. 1. Охраняемые зоны ЦЕЛЬ УСТАНОВЛЕНИЯ ОХРАНЯЕМОЙ ЗОНЫ ─ предотвращение неавторизованного доступа, повреждения и воздействия в отношении

- 13. 1. ОХРАНЯЕМЫЕ ЗОНЫ 1.1 Установление периметра охраняемой зоны 1.2 Организация контроля доступа в охраняемые зоны 1.3

- 14. ВОПРОС 2. ОСНОВНЫЕ ПРИНЦИПЫ ПОСТРОЕНИЯ И ОПТИМИЗАЦИИ СИСТЕМЫ ВНУТРИОБЪЕКТОВОГО РЕЖИМА Лекция № 3. Организационное обеспечение физической

- 15. Формулируя концептуальные задачи обеспечения безопасности предприятия, следует выделить следующие принципы построения и оптимизации системы внутриобъектового режима

- 16. Формулируя концептуальные задачи обеспечения безопасности предприятия, следует выделить следующие принципы построения и оптимизации системы внутриобъектового режима

- 17. Формулируя концептуальные задачи обеспечения безопасности предприятия, следует выделить следующие принципы построения и оптимизации системы внутриобъектового режима

- 18. Формулируя концептуальные задачи обеспечения безопасности предприятия, следует выделить следующие принципы построения и оптимизации системы внутриобъектового режима

- 19. Формулируя концептуальные задачи обеспечения безопасности предприятия, следует выделить следующие принципы построения и оптимизации системы внутриобъектового режима

- 20. ВОПРОС 3. Основные направления построения системы внутриобъектового режима Лекция № 3. Организационное обеспечение физической защиты объекта

- 21. Оптимальная политика при создании системы внутриобъектового режима состоит в том, чтобы, исходя из выделенных ресурсов и

- 22. ПОЛИТИКА ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ (организации) — формальное изложение правил поведения, процедур, практических приемов или руководящих принципов в

- 23. ПОЛИТИКА ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ — совокупность документированных правил, процедур, практических приемов или руководящих принципов в области безопасности

- 24. Разноплановые задачи по обеспечению состояния защищенности экономического пространства хозяйствующего субъекта обуславливают необходимость принятия комплексных, интегрированных решений.

- 25. В целях блокирования угроз применяются обычно такие традиционные ТСБ, как: • система контроля и управления доступом

- 26. Развертывание какой-либо отдельной автономной ТСБ требует, как правило, сравнительно небольших финансовых затрат за счет использования традиционной

- 27. Установка всех необходимых для обеспечения эффективной защиты объекта систем требует, как правило, значительных затрат и приводит

- 28. Глубокая интеграция ТСБ возможна только при поддержании на объекте основных, базовых уровней интеграции, опирающихся на организационно-административные

- 29. ВОПРОС 4. Основные характеристики интегрированной технической системы охраны Лекция № 3. Организационное обеспечение физической защиты объекта

- 30. Интегрированная техническая система охраны (ИТСО) хозяйствующего субъекта, созданная на базе традиционных подсистем СКУД, СПС, СОС и

- 31. По сравнению с простой совокупностью отдельных систем и средств защиты применение интегрированных систем безопасности для организации

- 32. По сравнению с простой совокупностью отдельных систем и средств защиты применение интегрированных систем безопасности для организации

- 33. При построении и оптимизации ИТСО необходимо учитывать, что современным системам безопасности присущи все характерные признаки сложных

- 34. При рассмотрении взаимодействия ИТСО и других систем объекта необходимо исходить из следующих положений: • всякая система

- 35. Любая система — составная часть влияющей на ее структуру и функционирование более сложной системы. К такой

- 36. ИНТЕГРИРОВАННАЯ ТЕХНИЧЕСКАЯ СИСТЕМА БЕЗОПАСНОСТИ может охватывать такие системы, как: • информационно-аналитическая система, обеспечивающая задачи анализа рисков,

- 37. ИНТЕГРИРОВАННАЯ ТЕХНИЧЕСКАЯ СИСТЕМА БЕЗОПАСНОСТИ может охватывать такие системы, как: • система защиты информации в информационно-вычислительных и

- 38. ВОПРОС 5. Особенности создания интеллектуального здания Лекция № 3. Организационное обеспечение физической защиты объекта информатизации

- 39. Наиболее эффективные решения интегрированной системы здания находятся в области концепции "интеллектуального здания" (ИЗ), когда на базе

- 40. Неотъемлемая часть ИЗ — структурированная кабельная сеть (СКС) — иерархическая базовая кабельная система здания, являющаяся, по

- 41. Кабелепроводы СКС и розетки различного назначения позволяют подключать офисную и информационно-вычислительную аппаратуру, телекоммуникационную технику, электробытовые приборы,

- 42. Концепция ИЗ предполагает интеграцию самых разнообразных инженерно-технических и организационно-административных систем. Такая интеграция способствует оптимизации деловых процессов

- 43. Информационные системы объекта представляют собой проводные слаботочные системы (могут быть также системы, использующие радио и оптический

- 44. ВОПРОС 6. ОСОБЕННОСТИ ИНФОРМАЦИОННЫХ СИСТЕМ ИНТЕЛЛЕКТУАЛЬНОГО ЗДАНИЯ Лекция № 3. Организационное обеспечение физической защиты объекта информатизации

- 45. Информационные системы интеллектуального здания хозяйствующего субъекта можно условно разделить на следующие системы: 1. Информационно-телекоммуникационная система (ИТКС)

- 46. Информационные системы интеллектуального здания хозяйствующего субъекта можно условно разделить на следующие системы: 2. Система управления эксплуатацией

- 47. Информационные системы интеллектуального здания хозяйствующего субъекта можно условно разделить на следующие системы: 3. Интегрированная техническая система

- 48. Информационные системы интеллектуального здания хозяйствующего субъекта можно условно разделить на следующие системы: 4. Технологические системы объекта,

- 49. Информационные системы интеллектуального здания хозяйствующего субъекта можно условно разделить на следующие системы: 5. Обеспечивающие системы -

- 50. Правильно построенная ИТСО взаимодействует с другими техническими системами здания по следующим позициям: • формирование необходимой структуры

- 51. Правильно построенная ИТСО взаимодействует с другими техническими системами здания по следующим позициям: • блокировка или активация

- 52. Правильно построенная ИТСО взаимодействует с другими техническими системами здания по следующим позициям: • повышение эффективности визуального

- 53. ВОПРОС 7. Основные требования к архитектуре ИТСО Лекция № 3. Организационное обеспечение физической защиты объекта информатизации

- 54. Архитектура Интегрированной технической системы охраны должна удовлетворять следующим основным требованиям • открытая расширяемая архитектура с возможностью

- 55. Архитектура Интегрированной технической системы охраны должна удовлетворять следующим основным требованиям • интерактивный, графический, ориентированный на работу

- 56. Архитектура Интегрированной технической системы охраны должна удовлетворять следующим основным требованиям • защита доступа к функциям системы

- 57. В качестве линий связи Интегрированной технической системы охраны ИТСО можно использовать: • радиолинии; • силовые провода

- 58. Особое внимание необходимо обратить на выбор оборудования с высокой эксплуатационной надежностью, большим гарантийным сроком эксплуатации и

- 59. Вместе с тем они имеют такие (чисто российские) недостатки: — неполнота эксплуатационной и конструкторской документации —

- 60. Вместе с тем необходимо учитывать, что при использовании зарубежных ТС может возникнуть ряд трудностей, в том

- 61. • необходимость содержания сертифицированных специалистов, прошедших обучение для работы с зарубежными ТС и системами, либо отсутствие

- 62. При выборе ТС и построении системы предпочтение следует отдавать тем из них, которые обеспечивают: • наиболее

- 63. Всякая система охраны (система раннего обнаружения угроз) так или иначе сводится к следующим устройствам: • чувствительные

- 64. В качестве чувствительного детектора в технических системах безопасности - подсистемах ИТСО выступают такие устройства, как пожарные

- 65. Устройствами обработки информации могут служить как собственные ТС отдельных ТСБ — подсистем ИТСО, так и общий

- 67. Скачать презентацию

Шаблон презентации проекта

Шаблон презентации проекта Факт в эпоху постправды

Факт в эпоху постправды Разборы задач №1 - НОК, математика

Разборы задач №1 - НОК, математика Методический конструктор для учителей

Методический конструктор для учителей StartUp Individual Diet

StartUp Individual Diet V значит Vilki

V значит Vilki Информационные объекты различных видов. Язык как способ представления информации. Лекция 8

Информационные объекты различных видов. Язык как способ представления информации. Лекция 8 Двоичное кодирование данных

Двоичное кодирование данных Изучение возможностей и синтаксиса Python: Функции. 4 занятие

Изучение возможностей и синтаксиса Python: Функции. 4 занятие Векторное кодирование графической информации

Векторное кодирование графической информации Изучение возможностей и синтаксиса Python: Переменные и выражения. 2 занятие

Изучение возможностей и синтаксиса Python: Переменные и выражения. 2 занятие Доработки и исправления Geo UTR

Доработки и исправления Geo UTR С++. Отличия

С++. Отличия Типы диаграмм

Типы диаграмм 1666818695067__fmaj9a (1)

1666818695067__fmaj9a (1) I/O Çeşitleri

I/O Çeşitleri Как сформировать заявку на цикл

Как сформировать заявку на цикл Каналы размещения контента

Каналы размещения контента Интернет. Электронная почта

Интернет. Электронная почта Индекс Хирша

Индекс Хирша Python. Строки. Урок 3

Python. Строки. Урок 3 Безопасность в интернете

Безопасность в интернете Сборка компьютеров. Ремонт и настройка любой сложности компьютерной оргтехники

Сборка компьютеров. Ремонт и настройка любой сложности компьютерной оргтехники Кодирование информации

Кодирование информации Работа в системе OSYM

Работа в системе OSYM Монтаж видео, обложка и субтитры. Capcut

Монтаж видео, обложка и субтитры. Capcut Математическая логика. Логические элементы

Математическая логика. Логические элементы Створення комп’ютерної гри Starik Adventure

Створення комп’ютерної гри Starik Adventure