Слайд 2Введение

Актуальность:

Множество важной и личной информации содержит наш компьютер. Возникает потребность защитить

информацию от несанкционированного доступа, кражи, уничтожения и других преступных действий.

Цель проекта:

Рассмотреть способы защиты информации в современном мире.

Слайд 3Введение

Задачи:

Предотвращение угроз безопасности вследствие несанкционированных действий по уничтожению, искажению, копированию, блокированию информации

или иных форм незаконного вмешательства в информационные ресурсы и информационных системах.

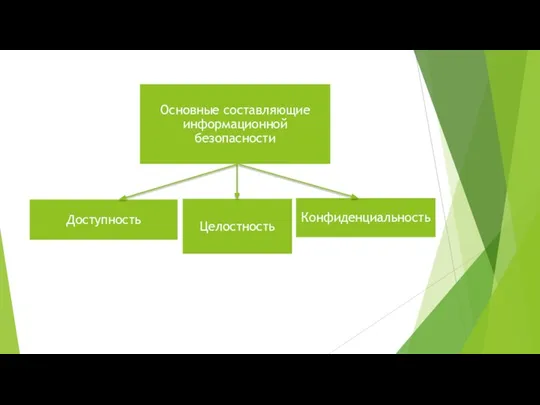

Слайд 4Понятие информационной безопасности

Информационная безопасность государства — состояние сохранности информационных ресурсов государства и защищённости

законных прав личности и общества в информационной сфере.

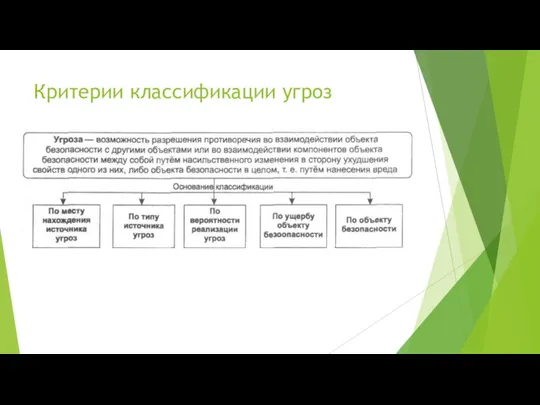

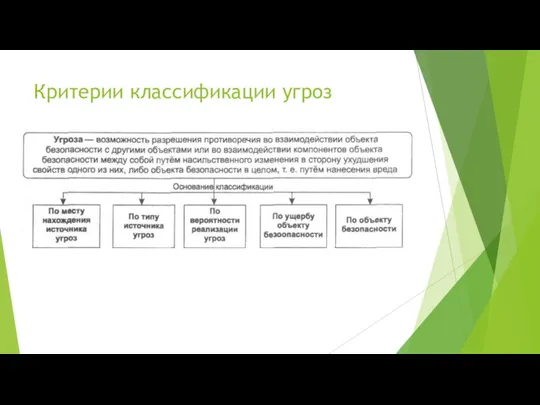

Слайд 6Критерии классификации угроз

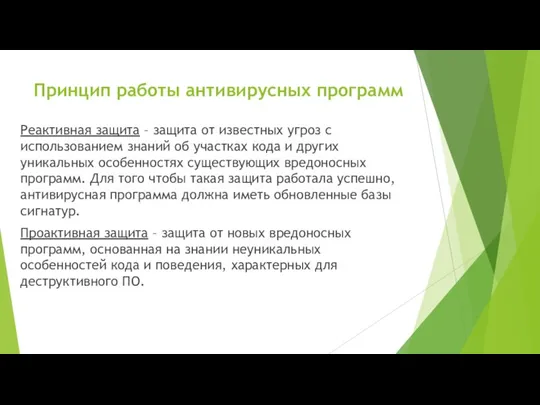

Слайд 7Принцип работы антивирусных программ

Реактивная защита – защита от известных угроз с использованием

знаний об участках кода и других уникальных особенностях существующих вредоносных программ. Для того чтобы такая защита работала успешно, антивирусная программа должна иметь обновленные базы сигнатур.

Проактивная защита – защита от новых вредоносных программ, основанная на знании неуникальных особенностей кода и поведения, характерных для деструктивного ПО.

Слайд 8Антивирусы

1. Kaspersky Antivirus обеспечивает защиту среднего класса, поскольку не контролирует сетевой трафик в

полном объеме.

2.Avast! Антивирусная система, которая способна обнаруживать и ликвидировать различные виды вредоносных элементов.

3. Dr. WEB. Антивирусный вендор в мире, владеющий собственными уникальными технологиями детектирования.

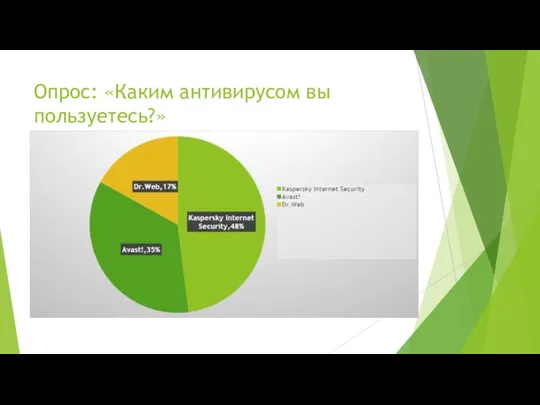

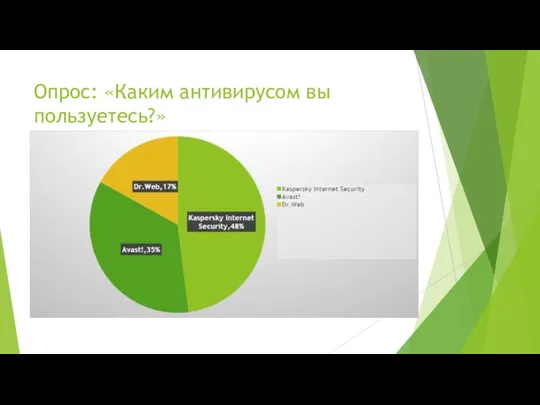

Слайд 9Опрос: «Каким антивирусом вы пользуетесь?»

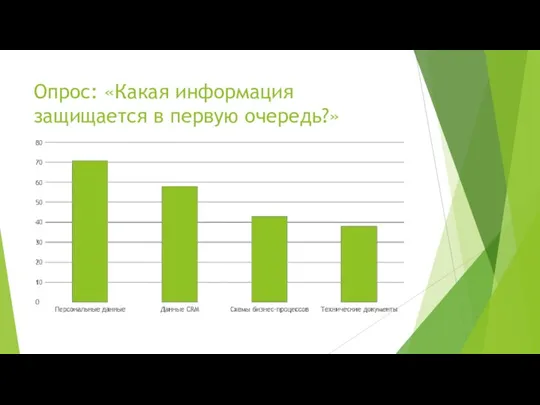

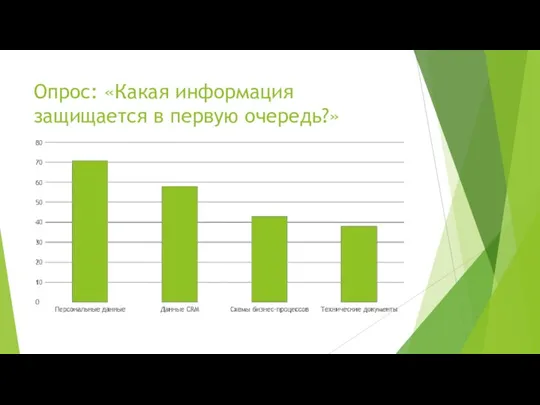

Слайд 10Опрос: «Какая информация защищается в первую очередь?»

Слайд 11Методы взлома

1. Фишинг

Самый простой способ взлома - спросить у пользователя его/ее

пароль. Фишинговое сообщение приводит ничего не подозревающего читателя на поддельные сайты онлайн-банкинга, платежных систем или иные сайты, на которых нужно обязательно ввести личные данные, чтобы "исправить какую-то страшную проблему с безопасностью".

Слайд 12Методы взлома

2. Социальная инженерия

Социальная инженерия придерживается той же концепции, что и фишинг

- "спросить у пользователя пароль", но не с помощью почтового ящика, а в реальном мире. Любимый трюк социальной инженерии – позвонить в офис под видом сотрудника ИТ-безопасности и просто попросить пароль доступа к сети.

Слайд 13Методы взлома

3. Вредоносное программное обеспечение

Программа перехвата вводимой с клавиатуры или выводимой на

экран информации может быть установлена вредоносным ПО, которое фиксирует всю информацию, которую вы вводите, или создает скриншоты во время процесса авторизации, а затем направляет копию этого файла хакерам.

Слайд 14Методы взлома

4. Метод «пауков»

Опытные хакеры поняли, что многие корпоративные пароли состоят из

слов, которые связаны с бизнесом. Действительно опытные хакеры автоматизировали процесс и запускают "паутинные" приложения, аналогичные тем, которые применяются ведущими поисковыми системами.

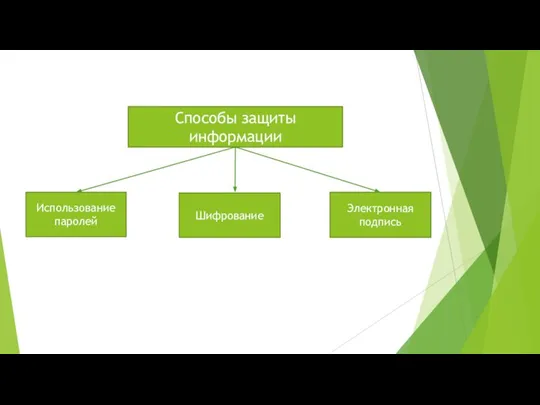

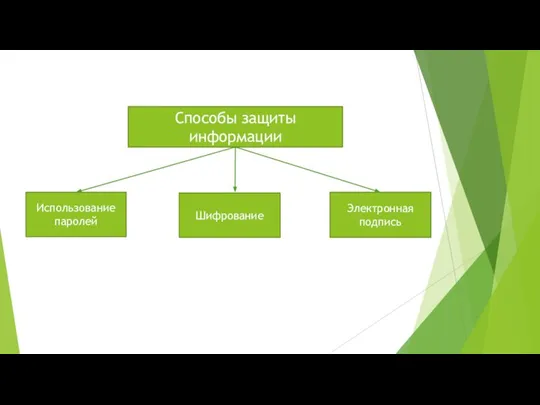

Слайд 15Способы защиты информации

Использование паролей

Шифрование

Электронная подпись

Программное обеспечение компьютера

Программное обеспечение компьютера Обработка фотографий в Lightroom

Обработка фотографий в Lightroom Презентация на тему Безопасность в сети интернет для 5-6 классов

Презентация на тему Безопасность в сети интернет для 5-6 классов  Создание коллажей. Работа со слоями на изображениях. Урок 20

Создание коллажей. Работа со слоями на изображениях. Урок 20 Универсальность цифрового представления информации

Универсальность цифрового представления информации Культура, этика и практика масс-медиа. Современная журналистика

Культура, этика и практика масс-медиа. Современная журналистика Объекты в JavaScript, их свойства и методы

Объекты в JavaScript, их свойства и методы Проектирование программных систем

Проектирование программных систем Ithub-1. Поиск утечек персональных данных

Ithub-1. Поиск утечек персональных данных Cvičení 6 4IZ110 - Informační a komunikační technologie

Cvičení 6 4IZ110 - Informační a komunikační technologie Разработка программного продукта по предметной области, автоматизированная работа предприятия ОАО ФСК ЕЭС Верхне-Донское ПМЭС

Разработка программного продукта по предметной области, автоматизированная работа предприятия ОАО ФСК ЕЭС Верхне-Донское ПМЭС Виртуальная экскурсия. Основные преимущества и недостатки

Виртуальная экскурсия. Основные преимущества и недостатки Файлообменник

Файлообменник Создание конференции в Skype

Создание конференции в Skype Системы счисления. Математические основы информатики

Системы счисления. Математические основы информатики Дорожные знаки. Запрещающие знаки

Дорожные знаки. Запрещающие знаки Уровни и типы требований

Уровни и типы требований Основы самоорганизующихся сетей

Основы самоорганизующихся сетей Проектирование реляционных баз данных на основе принципов нормализации, с использованием семантических моделей

Проектирование реляционных баз данных на основе принципов нормализации, с использованием семантических моделей Текстовые документы и технологии их создания

Текстовые документы и технологии их создания Локальные компьютерные сети

Локальные компьютерные сети Анализ соцсети

Анализ соцсети Программное обеспечение. Виртуальные машины

Программное обеспечение. Виртуальные машины Принципы построения функций, используемы в криптографических системах

Принципы построения функций, используемы в криптографических системах Одномерные массивы

Одномерные массивы Разработка программных приложений. Парадигмы программирования

Разработка программных приложений. Парадигмы программирования Dzień dobry, proszę o wykonanie polecenia z opisu, na tej podstawie otrzymają

Dzień dobry, proszę o wykonanie polecenia z opisu, na tej podstawie otrzymają Закрепление материала о документах Microsoft Word

Закрепление материала о документах Microsoft Word