Содержание

- 2. Предусловие :

- 3. Защита информации от несанкционированного доступа - это комплекс мероприятий, направленных на контроль полномочий пользователей. Толкование :

- 4. Способы доступа посторонних к сведениям : Подключение к системам связи; Хищение документации, используя компьютеры, содержащих информацию

- 5. Что способствует к хищению информации : Перепродажа третьим лицам; Подделка или уничтожение Получение банковских реквизитов, финансовой

- 6. Методы защиты информации: Идентификация и аутентификация пользователей Протоколы секретности для бумажной документации Защита данных на ПК

- 7. Спасибо за внимание !

- 9. Скачать презентацию

Введение в платформу .Net

Введение в платформу .Net Сайт решу ОГЭ. Тема 4, 5. Все задания

Сайт решу ОГЭ. Тема 4, 5. Все задания The test game

The test game Homework 2. Написание программ

Homework 2. Написание программ Презентация на тему Поколения ЭВМ

Презентация на тему Поколения ЭВМ  Mettaton's crush

Mettaton's crush XXI Сибирская молодежная ассамблея Профессии будущего

XXI Сибирская молодежная ассамблея Профессии будущего Блокчейн

Блокчейн Использование компьютерных программ в графическом дизайне

Использование компьютерных программ в графическом дизайне Синтез электрохромной пленки, основанной на соединении фуллерена лития и оксида переходного металла

Синтез электрохромной пленки, основанной на соединении фуллерена лития и оксида переходного металла Образовательная 3D-модель, пазл Белгородская область

Образовательная 3D-модель, пазл Белгородская область Алгоритм. Циклический алгоритм. While, for. Range. Random

Алгоритм. Циклический алгоритм. While, for. Range. Random 15 самых употребляемых типографических терминов

15 самых употребляемых типографических терминов Описание модели приложения с помощью UML

Описание модели приложения с помощью UML Информационные технологии

Информационные технологии Онлайн-школа Sattarovfamily

Онлайн-школа Sattarovfamily RCO Fact Exctractor SDK - Основные этапы обработки текста

RCO Fact Exctractor SDK - Основные этапы обработки текста Организация вычислений в электронных таблицах. Обработка числовой информации в электронных таблицах

Организация вычислений в электронных таблицах. Обработка числовой информации в электронных таблицах Нейронные сети

Нейронные сети Программное обеспечение ПКТС Олимп Версия 1.0

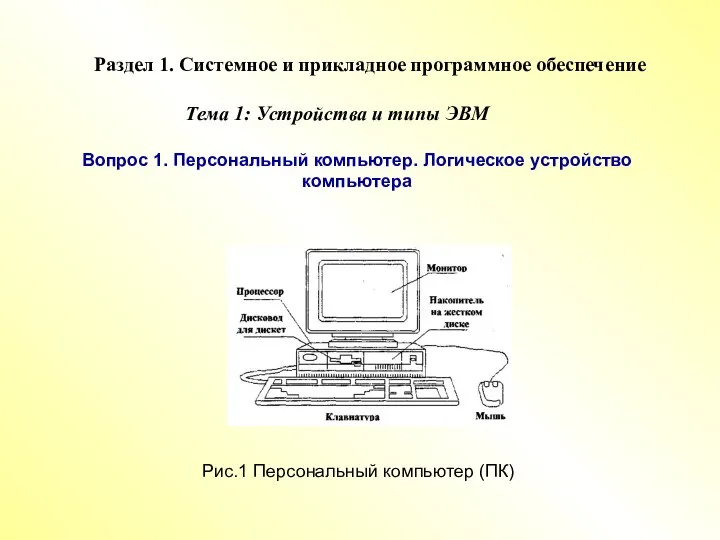

Программное обеспечение ПКТС Олимп Версия 1.0 Устройства и типы ЭВМ

Устройства и типы ЭВМ Система управления БД. Лекция 1

Система управления БД. Лекция 1 Юри на льду

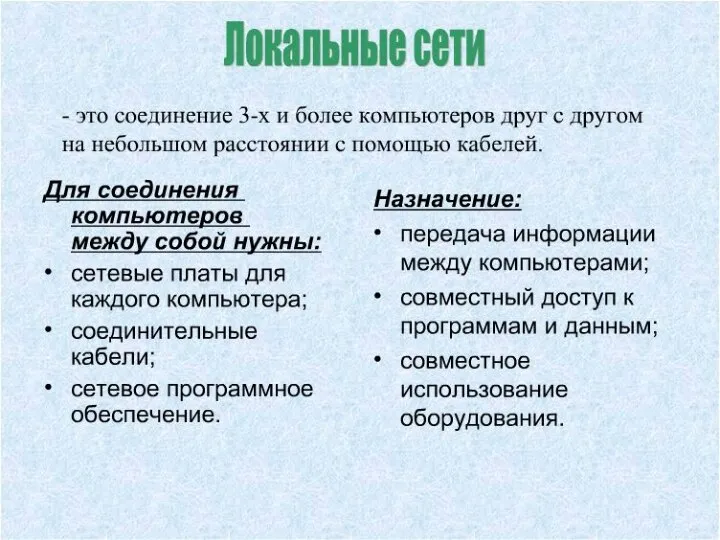

Юри на льду Локаальные сети. Лекция 1

Локаальные сети. Лекция 1 Всемирный день защиты прав потребителей - Цифровой мир: надежные смарт-устройства

Всемирный день защиты прав потребителей - Цифровой мир: надежные смарт-устройства Курс по основам программирования на Python. Двумерные массивы

Курс по основам программирования на Python. Двумерные массивы Векторное кодирование графической информации

Векторное кодирование графической информации Разработка баз данных

Разработка баз данных